Zagrożenia Bezpieczeństwa

Jak usunąć Win32/Dartsmound z Windows 10?Zagrożenia BezpieczeństwaOkna 10Bezpieczeństwo Cybernetyczne

Win32/Dartsmound jest znany z instalowania szerokiej gamy niechcianych programów na twoim komputerze.Jeśli nie wiesz jak usunąć wirusa Win32 z Windows 10, zebraliśmy dla Ciebie najskuteczniejsze ro...

Czytaj więcej

Czy DriverAgent Plus jest bezpieczny? Jak mogę go usunąć z mojego komputera?Złośliwe OprogramowanieZagrożenia Bezpieczeństwa

DriverAgent Plus to podejrzany plik, który oszukuje zaporę i może zawierać złośliwe oprogramowanie.Korzystanie z programu dezinstalacyjnego innej firmy szybko usunie DriverAgent Plus z komputera.Ab...

Czytaj więcej

Urządzenia NAS dotknięte błędem Zerologon, ostrzega QNAPZagrożenia Bezpieczeństwa

Firma QNAP wydała ostrzeżenie dla swoich klientów dotyczące luk w zabezpieczeniach niektórych urządzeń NAS związanych z krytycznym exploitem Zerologon.Najwyraźniej urządzenia NAS, które były używan...

Czytaj więcej

97 CVE odkrytych podczas wtorkowych aktualizacji marcowej łatkiMicrosoftPatch WtorekCegła Suszona Na SłońcuZagrożenia BezpieczeństwaAktualizacje Systemu Windows 10

97 różnych CVE zostało zidentyfikowanych zgodnie z raportami, które pojawiły się we wtorek z poprawką.89 dotyczyło produktów Microsoft, a tylko 8 dotyczyło produktów Adobe.Chociaż niektóre CVE rzec...

Czytaj więcej

Ransomware REvil automatycznie loguje system Windows w trybie awaryjnymRansomwareZagrożenia Bezpieczeństwa

Jeśli urządzenie zostało zainfekowane ransomware REvil, automatyczne logowanie do trybu awaryjnego zapewnia ponowne uruchomienie.Dzięki najnowszym zmianom zaimplementowanym w złośliwym kodzie użytk...

Czytaj więcej

TeamViewer zaprzecza, że został zhakowany, mimo to wprowadza dwa nowe środki bezpieczeństwaZagrożenia BezpieczeństwaBezpieczeństwo Cybernetyczne

Wiadomości o naruszeniach bezpieczeństwa w Internecie są coraz bardziej popularne: ponad 65 milionów Wyciekły hasła Tumblr przez hakerów, ponad 427 milionów Konta Myspace zostały skradzione przez h...

Czytaj więcej

Niedawny wyciek identyfikatora użytkownika Facebooka i numeru telefonu wpływa na milionyZagrożenia BezpieczeństwaFacebook

Ponad 260 milionów użytkowników Facebooka miało ujawnione swoje imiona, identyfikatory i numery telefonów bez jakiejkolwiek ochrony. Zostały one pozostawione na stronie internetowej w sposób dostęp...

Czytaj więcej

Usługa Azure Defender jest teraz dostępna dla wszystkich urządzeń IoT i OTIotMicrosoft AzureZagrożenia Bezpieczeństwa

Firma Microsoft ogłosiła, że usługa Azure Defender dla IoT osiąga ogólną dostępność dla urządzeń IoT i OT.Jest to duży krok naprzód w segmencie bezpieczeństwa IoT, ponieważ takie sieci są w dużej...

Czytaj więcej

Windows XP jest teraz bardzo łatwym celem dla hakerów, aktualizacja systemu Windows 10 jest obowiązkowaProblemy Z KasperskyWindows XpZagrożenia Bezpieczeństwa

Pomimo premiery Windows 7, Windows 8 i 8.1. szacuje się, że 12% komputerów na świecie nadal używa Windows XP jako swojego systemu operacyjnego. Microsoft wstrzymał wsparcie bezpieczeństwa dla syste...

Czytaj więcej

Administratorzy Microsoft Forms będą otrzymywać alerty o próbach phishinguMicrosoft Formularze ProAtak PhishingowyZagrożenia Bezpieczeństwa

Administratorzy kont Microsoft otrzymają alert o wyłudzaniu informacji w Microsoft Forms, gdy tylko zostanie to wykryte.W ten sposób, gdy Microsoft Forms wykryje próbę phishingu, nie tylko zablokuj...

Czytaj więcej

Koniec wsparcia dla systemu Windows: eksperci ujawniają zagrożenia i implikacjeZagrożenia BezpieczeństwaAktualizacja Systemu WindowsBezpieczeństwo Cybernetyczne

Dlaczego nieobsługiwana wersja systemu Windows może doprowadzić do upadkuKoniec wsparcia to termin używany do opisania, kiedy produkt osiągnie datę końcową.Oznacza to, że po tej dacie sprzedawca ni...

Czytaj więcej

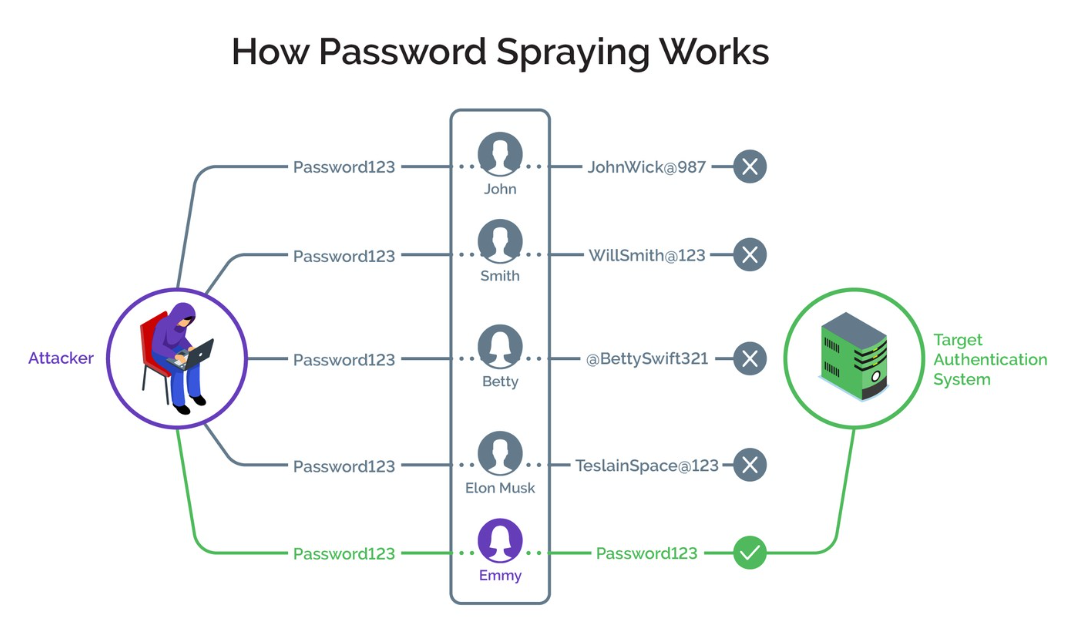

Spray do haseł a upychanie poświadczeń: różnice i zapobieganieOchrona InternetuZagrożenia Bezpieczeństwa

Wszystkie potrzebne informacje na temat tych ataków siłowychUpychanie poświadczeń ma miejsce, gdy zły aktor próbuje użyć ujawnionych danych logowania użytkownika do jednego konta online dla innego ...

Czytaj więcej