- Esta é uma mensagem séria e deve ser tratada como tal por todos os clientes da Microsoft.

- A empresa de Redmond emite um aviso real sobre o phishing do SEABORGIUM.

- Terceiros mal-intencionados podem se infiltrar no seu sistema usando e-mails do OneDrive inventados.

Apenas quando você pensou que o mais recente Atualizações de segurança do Patch Tuesday cobriu praticamente todas as lacunas na grade de defesa da Microsoft, a gigante da tecnologia traz notícias mais desconcertantes.

O Threat Intelligence Center da empresa de Redmond, ou MSTIC, emitiu um sério aviso sobre uma campanha de phishing chamada SEABÓRGIO.

Isso não é novidade para especialistas em segurança, pois esse esquema existe basicamente desde 2017, a Microsoft fez uma importante postagem do blog em relação ao SEABÓRGIO.

Estamos prestes a mostrar a você como ele funciona, analisando algumas orientações abrangentes que podem ajudar as vítimas em potencial a evitá-lo.

Como funciona o esquema de phishing SEABORGIUM?

Sabemos que agora você provavelmente está se perguntando o que torna essa campanha de phishing tão perigosa para os usuários da Microsoft.

Bem, você deve saber que é realmente a maneira como terceiros maliciosos iniciam o ataque. Em primeiro lugar, eles foram vistos realizando reconhecimento ou observação minuciosa das possíveis vítimas usando perfis fraudulentos de mídia social.

Como resultado, muitos endereços de e-mail também são criados para representar IDs reais de pessoas autênticas para entrar em contato com os alvos escolhidos.

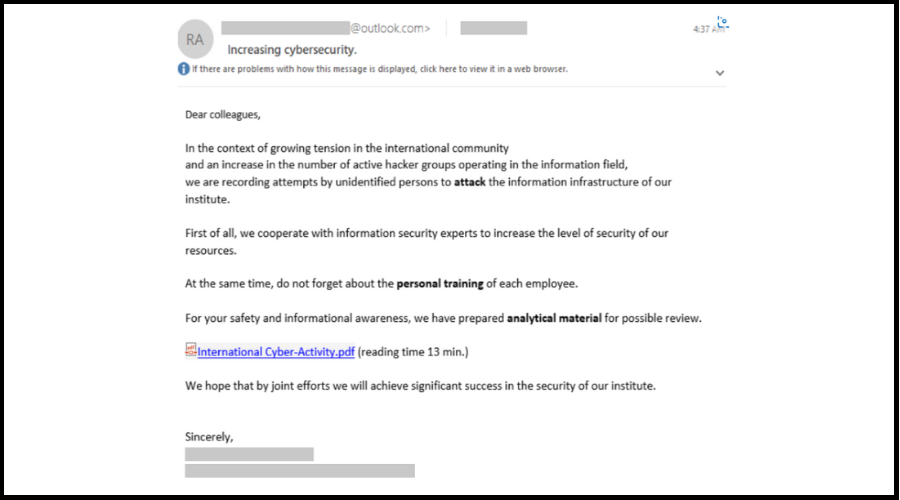

Não apenas isso, mas os e-mails potencialmente prejudiciais também podem vir das chamadas empresas de segurança importantes, oferecendo educar os usuários sobre segurança cibernética.

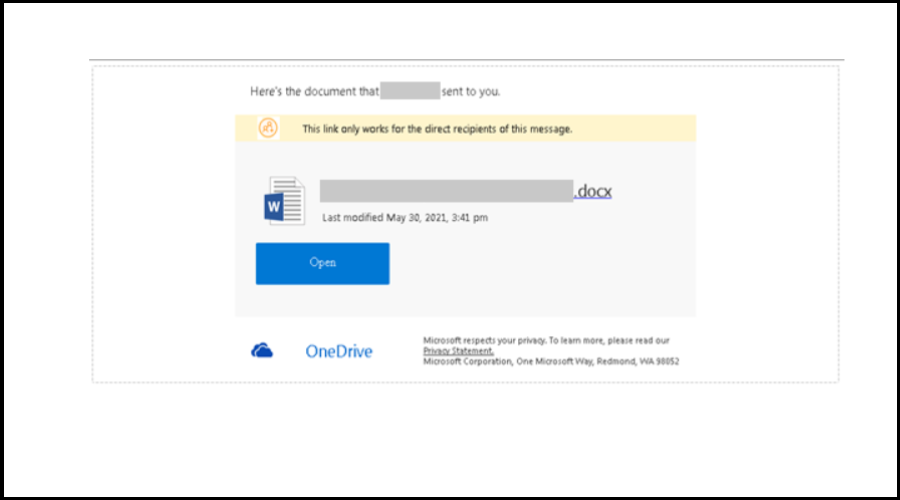

A Microsoft também especificou que os hackers do SEABORGIUM entregam URLs maliciosos diretamente em um e-mail ou por meio de anexos, muitas vezes imitando serviços de hospedagem como o OneDrive da Microsoft.

Além disso, a gigante da tecnologia também destacou o uso do kit de phishing EvilGinx, neste caso, usado para roubar as credenciais das vítimas.

Como a empresa disse, no caso mais simples, o SEABORGIUM adiciona diretamente uma URL ao corpo do e-mail de phishing.

No entanto, de tempos em tempos, terceiros mal-intencionados aproveitam encurtadores de URL e redirecionamentos abertos para ofuscar seu URL das plataformas de proteção de destino e em linha.

O e-mail varia entre correspondência pessoal falsa com texto com hiperlink e e-mails falsos de compartilhamento de arquivos que imitam uma variedade de plataformas.

A campanha SEABORGIUM foi observada usando credenciais roubadas e entrando diretamente nas contas de e-mail das vítimas.

Assim, com base na experiência de especialistas em cibersegurança que responderam a intrusões deste ator em nome dos nossos clientes, a empresa confirmou que são comuns as seguintes atividades:

- Exfiltração de dados de inteligência: SEABORGIUM foi observado exfiltrando e-mails e anexos da caixa de entrada das vítimas.

- Configuração de coleta de dados persistente: Em casos limitados, o SEABORGIUM foi observado configurando regras de encaminhamento das caixas de entrada das vítimas para contas de drop drop controladas pelo ator, onde o ator tem acesso de longo prazo aos dados coletados. Em mais de uma ocasião, observamos que os atores conseguiram acessar os dados da lista de discussão de grupos sensíveis, como aqueles freqüentado por ex-funcionários de inteligência, e manter uma coleção de informações da lista de discussão para posterior direcionamento e exfiltração.

- Acesso a pessoas de interesse: Houve vários casos em que SEABORGIUM foi observado usando suas contas de representação para facilitar o diálogo com pessoas específicas de interesse e, como resultado, foram incluídas em conversas, às vezes involuntariamente, envolvendo várias partes. A natureza das conversas identificadas durante as investigações da Microsoft demonstra que informações potencialmente confidenciais estão sendo compartilhadas que podem fornecer valor de inteligência.

O que posso fazer para me proteger do SEABORGIUM?

Todas as técnicas mencionadas acima que a Microsoft disse que são usadas pelos hackers podem realmente ser mitigadas adotando as considerações de segurança fornecidas abaixo:

- Verifique suas configurações de filtragem de email do Office 365 para garantir que você bloqueie emails falsificados, spam e emails com malware.

- Configure o Office 365 para desabilitar o encaminhamento automático de email.

- Use os indicadores de comprometimento incluídos para investigar se eles existem em seu ambiente e avaliar possíveis invasões.

- Revise todas as atividades de autenticação para infraestrutura de acesso remoto, com foco específico em contas configurado com autenticação de fator único, para confirmar a autenticidade e investigar qualquer anomalia atividade.

- Exigir autenticação multifator (MFA) para todos os usuários vindos de todos os locais, incluindo ambientes confiáveis e toda a infraestrutura voltada para a Internet, mesmo aquelas provenientes do local sistemas.

- Aproveite implementações mais seguras, como FIDO Tokens ou Microsoft Authenticator com correspondência de números. Evite métodos de MFA baseados em telefonia para evitar riscos associados à tomada de SIM.

Para clientes do Microsoft Defender para Office 365:

- Use o Microsoft Defender para Office 365 para proteção e cobertura de phishing aprimoradas contra novas ameaças e variantes polimórficas.

- Habilite a limpeza automática de zero hora (ZAP) no Office 365 para colocar em quarentena emails enviados em resposta a uma ameaça recém-adquirida inteligência e neutralizar retroativamente phishing malicioso, spam ou mensagens de malware que já foram entregues às caixas de correio.

- Configure o Defender para Office 365 para verificar novamente os links ao clicar. Links seguros fornecem verificação de URL e reescrita de mensagens de e-mail de entrada no fluxo de e-mail e verificação de tempo de clique de URLs e links em mensagens de email, outros aplicativos do Office, como o Teams, e outros locais, como o SharePoint Online. A verificação de links seguros ocorre além da proteção antispam e antimalware regular em mensagens de email de entrada no Exchange Online Protection (EOP). A verificação de links seguros pode ajudar a proteger sua organização contra links maliciosos usados em phishing e outros ataques.

- Use o Simulador de Ataque no Microsoft Defender para Office 365 para executar campanhas simuladas de ataque de phishing e senha realistas, porém seguras, em sua organização. Execute simulações de spear phishing (colheita de credenciais) para treinar os usuários finais a clicar em URLs em mensagens não solicitadas e divulgar suas credenciais.

Com tudo isso em mente, você deve pensar duas vezes antes de abrir qualquer tipo de anexo que venha em um e-mail de uma fonte questionável.

Você pode pensar que um simples clique é inofensivo, mas, na verdade, é tudo o que os invasores precisam para se infiltrar, comprometer e aproveitar seus dados.

Você notou alguma atividade suspeita ultimamente? Compartilhe sua experiência conosco na seção de comentários abaixo.