- A Microsoft alerta os usuários em todos os lugares sobre uma nova e evoluída campanha de phishing.

- Esses ataques são muito mais fáceis de realizar sem serem detectados nesta era de trabalho híbrido.

- O plano é aderir um dispositivo operado por um invasor à rede de uma organização.

- Especialistas em segurança afirmam que as vítimas ficam ainda mais expostas sem o MFA.

Só porque você não ouviu falar de nenhum grande ataque cibernético recente, não significa que eles pararam. Pelo contrário, terceiros maliciosos estão sempre inventando maneiras novas e engenhosas de entrar em nossos dispositivos.

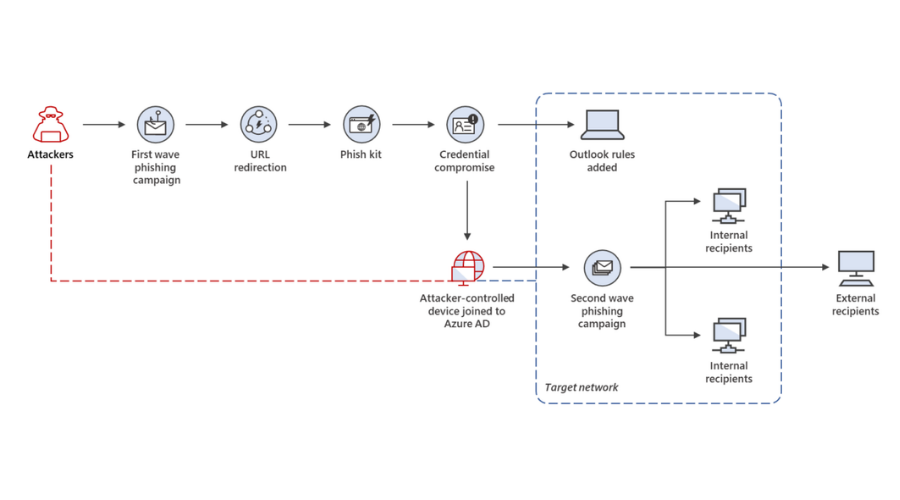

Recentemente, a Microsoft descoberto uma campanha multifásica em larga escala que adiciona uma nova técnica às táticas tradicionais de phishing, unindo um dispositivo operado por um invasor à rede de uma organização.

Especialistas em segurança de Redmond afirmam ter observado que a segunda etapa da campanha foi bem-sucedida contra vítimas que não implementaram a autenticação multifator, que é um pilar essencial da identidade segurança.

Microsoft expõe uma nova e evoluída campanha de phishing

A primeira fase desta campanha de hackers se concentra no roubo de credenciais em organizações-alvo localizadas predominantemente na Austrália, Cingapura, Indonésia e Tailândia.

Posteriormente, os invasores usaram contas comprometidas para expandir sua presença dentro da organização por meio de phishing lateral, bem como fora da rede por meio de spam de saída.

Desnecessário dizer que conectar um dispositivo comprometido à rede permitiu que os cibercriminosos propagassem secretamente o ataque e se movessem lateralmente por toda a rede alvo.

E embora, neste caso, o registro do dispositivo tenha sido usado para outros ataques de phishing, o aproveitamento do registro do dispositivo está aumentando à medida que outros casos de uso foram observados.

Além disso, a disponibilidade imediata de ferramentas de pen-testing, projetadas para facilitar essa técnica, apenas expandirá seu uso por outros atores no futuro.

Esta campanha demonstra que a melhoria contínua da visibilidade e das proteções em dispositivos gerenciados forçou os invasores a explorar caminhos alternativos.

E, devido ao aumento de funcionários que trabalham em casa, o que muda os limites entre redes corporativas internas e externas, a superfície de ataque potencial é estendida ainda mais.

Terceiros mal-intencionados implantam várias táticas para direcionar problemas organizacionais inerentes ao trabalho híbrido, erro e sombra de TI ou aplicativos, serviços, dispositivos e outras infraestruturas não gerenciadas operando fora do padrão políticas.

É fácil para esses dispositivos não gerenciados serem ignorados ou perdidos pelas equipes de segurança, tornando-os alvos lucrativos para comprometimento, silenciosamente realizando movimentos laterais, pulando os limites da rede e alcançando a persistência para lançar ataques.

Os especialistas em segurança da Microsoft estão mais preocupados com quando os invasores conseguem conectar com sucesso um dispositivo que eles operam totalmente e estão sob seu controle total.

Para manter a segurança e não ser vítima da crescente sofisticação dos ataques, as organizações precisam de soluções que forneçam e correlacionem dados de ameaças de e-mail, identidades, nuvem e endpoints.

O Microsoft 365 Defender coordena a proteção nesses domínios, encontrando links automaticamente entre os sinais para fornecer uma defesa abrangente, e foi assim que a Microsoft conseguiu descobrir esse campanha.

Você está tomando todas as medidas apropriadas para garantir a segurança de seus dados confidenciais? Compartilhe sua opinião conosco na seção de comentários abaixo.