Sicurezza Informatica

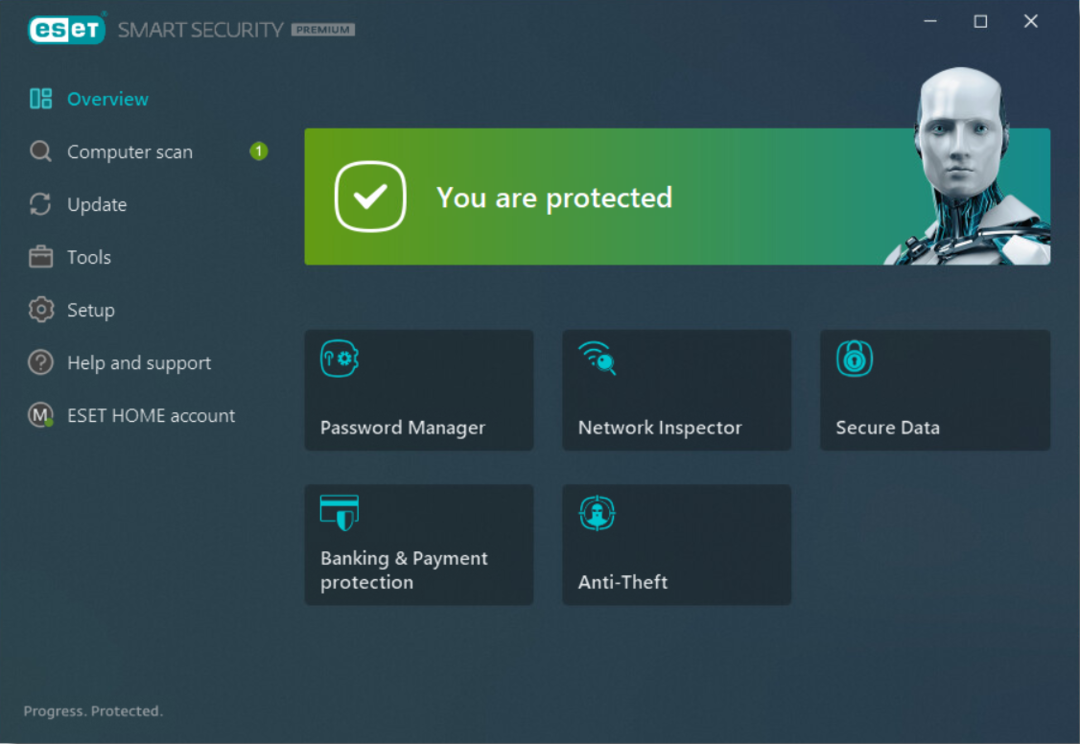

Le soluzioni ESET Home hanno nuove funzionalità e livelli di protezione aggiuntiviAntivirusSicurezza InformaticaEset

ESET sta migliorando la sua linea Home con nuove funzionalitàESET sta rinominando i suoi prodotti per la sicurezza domestica per riflettere i loro scopi di sicurezza.Hanno nuove funzionalità e migl...

Leggi di più

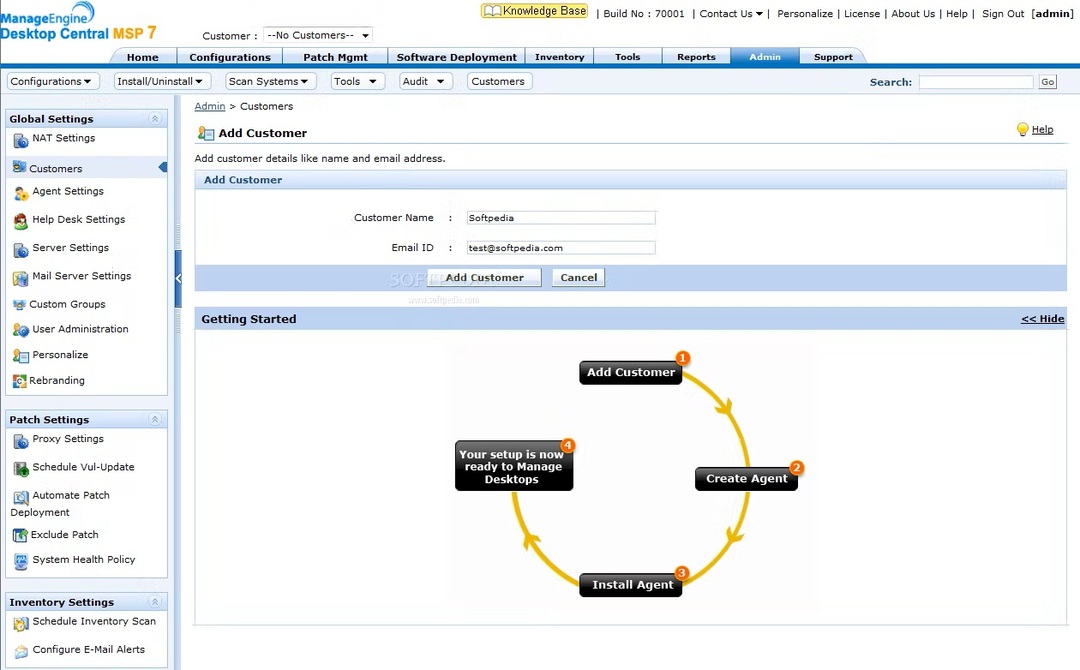

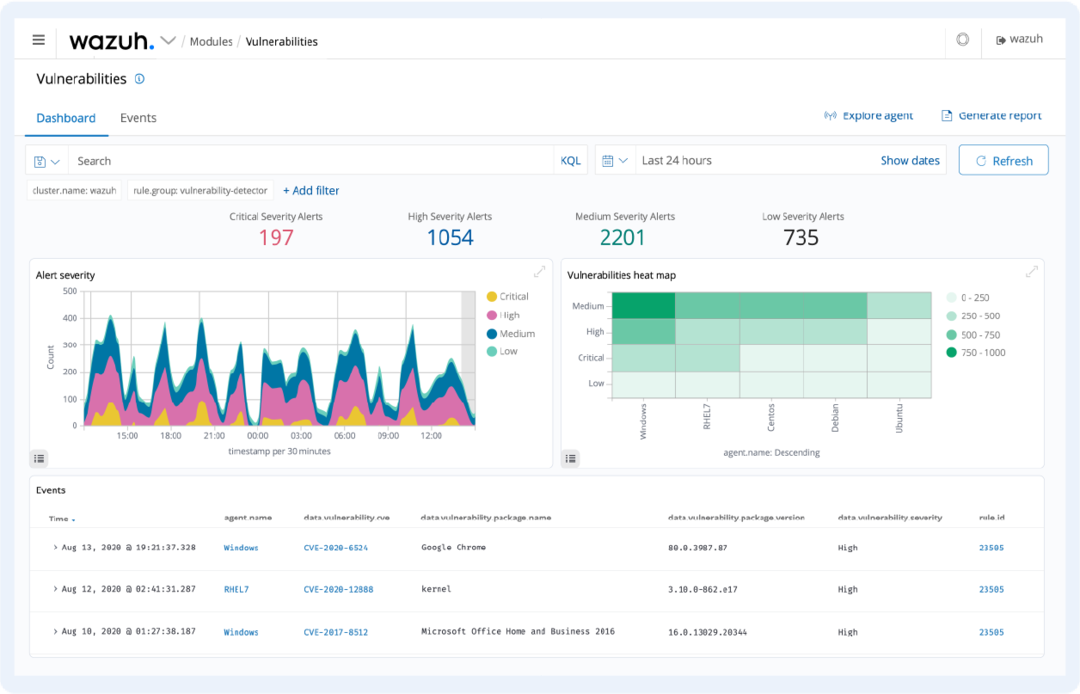

I 5 migliori strumenti di sicurezza informatica per una protezione completa della reteReteSicurezza Informatica

Il software di sicurezza informatica può proteggere tutto il tuo ambiente di reteIl software di sicurezza informatica è estremamente importante se si desidera proteggere l'ambiente di rete.Gli stru...

Leggi di più

La VPN può nascondere l'indirizzo MAC? Condividere il tuo MAC è pericoloso?VpnSicurezza Informatica

Siamo perfettamente consapevoli del fatto che le VPN possono aiutarti a eludere molti controlli nascondendo il tuo indirizzo IP, ma la VPN può nascondere il tuo indirizzo MAC?Per dirla in breve, le...

Leggi di più

Fine del supporto di Windows: gli esperti svelano rischi e implicazioniMinacce Alla SicurezzaAggiornamento WindowsSicurezza Informatica

Perché una versione di Windows non supportata potrebbe essere la tua rovinaLa fine del supporto è un termine utilizzato per descrivere quando un prodotto raggiunge la data di scadenza.Ciò significa...

Leggi di più

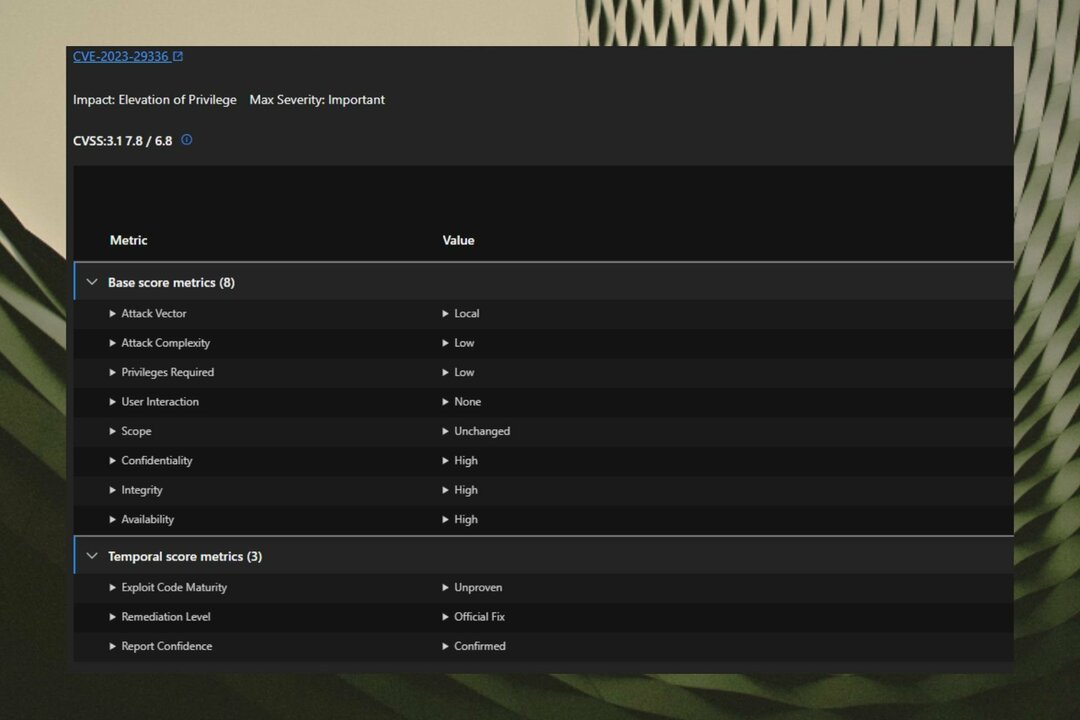

CVE-2023-29336: se non utilizzi Windows 11, sei a rischioWindows 11Sicurezza Informatica

Una nuova ricerca mostra quanto sia facile essere hackerati.La ricerca sottolinea che i sistemi Windows 11 sono al sicuro da questa vulnerabilità.Tuttavia, se utilizzi versioni precedenti di Window...

Leggi di più

Truffe sui colloqui di testo: come verificare se un lavoro è realeTeam MicrosoftSicurezza Informatica

Le truffe stanno diventando più complesse con Microsoft Teams coinvolti.Fai attenzione alle truffe sui colloqui di testo.Ti richiederanno di scaricare Microsoft Teams e sostenere un colloquio di te...

Leggi di più

Quante password vengono hackerate ogni giorno?Sicurezza Informatica

Preoccupato per la sicurezza online, leggi questo!È difficile ottenere dati molto accurati su quante password vengono hackerate ogni giorno, ma abbiamo trovato alcune fonti affidabili. Negli ultimi...

Leggi di più

La tua password è sicura? Statistiche sulle password che non sapeviSicurezza Informatica

Statistiche per mettere in discussione la solidità della tua passwordLa creazione di una password complessa è il primo passo per proteggere i tuoi account online. Gli utenti in genere non si impegn...

Leggi di piùStatistiche che dovresti conoscere sugli attacchi informatici nel 2023Sicurezza Informatica

Immergiti in alcune importanti statistiche sulla sicurezza informaticaI settori della sanità e dell'istruzione sono stati i più vulnerabili agli attacchi informatici negli ultimi anni.Vedremo un au...

Leggi di più

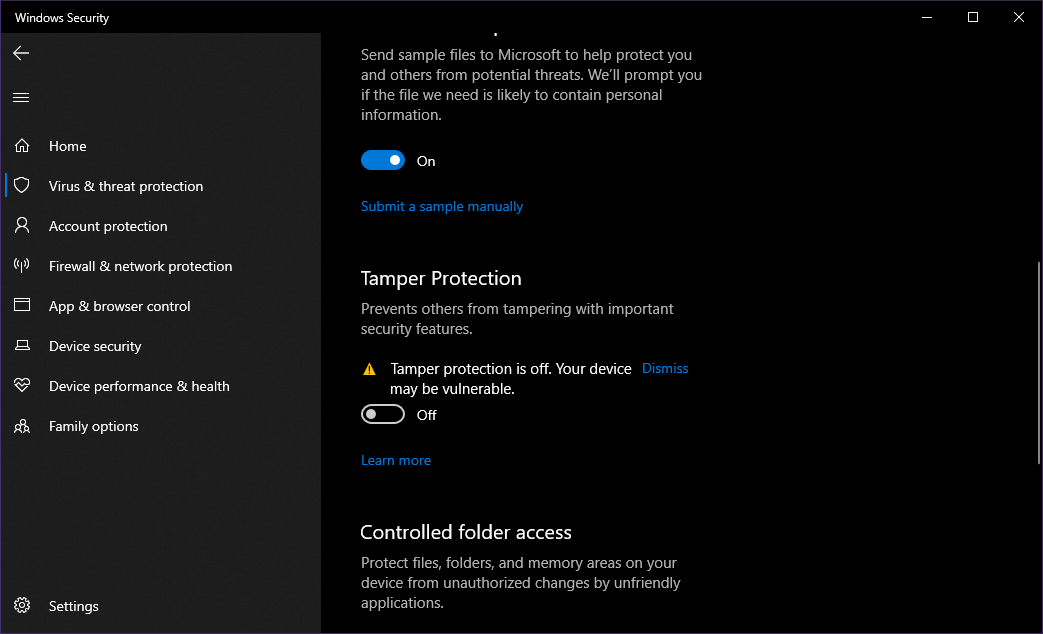

Come abilitare o disabilitare la protezione contro le manomissioni su Windows 10Guide Di Windows 10Problemi Con Windows DefenderSicurezza Informatica

Impara a gestire questa funzione sul tuo dispositivoProtezione contro le manomissioni è una funzionalità di sicurezza che protegge il tuo dispositivo Windows 10.Puoi abilitarlo o disabilitarlo manu...

Leggi di più

Microsoft è la persona giusta per parlare del Flax Typhoon?MicrosoftSicurezza Informatica

Microsoft ha ancora molta strada da fare quando si tratta di sicurezza,Nel 2022, oltre l’80% degli account Microsoft 365 sono stati violati.All’inizio di questa estate, Tenable ha criticato asprame...

Leggi di più

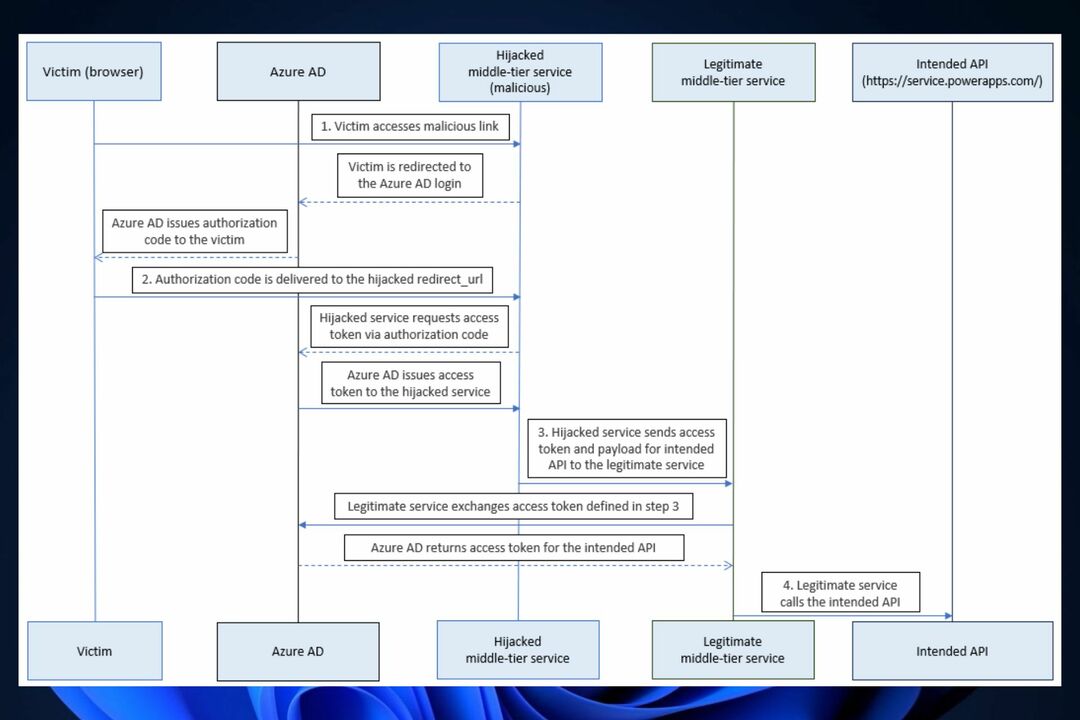

Gli URL abbandonati possono incendiare Microsoft Entra IDMicrosoftSicurezza Informatica

La pericolosa vulnerabilità è stata scoperta da SecureWorks all'inizio di quest'anno.Un utente malintenzionato potrebbe semplicemente prendere il controllo di un URL abbandonato e utilizzarlo per o...

Leggi di più