Il software di sicurezza informatica può proteggere tutto il tuo ambiente di rete

- Il software di sicurezza informatica è estremamente importante se si desidera proteggere l'ambiente di rete.

- Gli strumenti seguenti offrono tutte le funzionalità necessarie per la gestione e la protezione degli endpoint.

- Alcuni di essi dispongono di funzionalità antivirus e di backup, mentre altri forniscono il controllo completo su tutti i dispositivi.

Per quanto riguarda l'ambiente di rete, non viene risparmiato alcuno sforzo per la sua protezione. Fortunatamente esistono alcune potenti soluzioni di sicurezza informatica che possono aiutarti con tutti gli strumenti di cui hai bisogno.

In questo articolo troverai il miglior software che può essere adattato a qualsiasi dimensione e rete aziendale.

In che modo le soluzioni di sicurezza informatica possono proteggere la mia rete?

Quando gestisci una piccola rete, è relativamente facile controllare singolarmente ogni risorsa. Tuttavia, quando hai a che fare con oltre 10 endpoint e altri server e apparecchiature, le cose possono complicarsi.

Se hai bisogno di on-premise o protezione delle nuvole, applicando patch ai tuoi sistemi o semplicemente garantendo solo gli accessi autorizzati, hai bisogno di uno strumento di sicurezza informatica di rete per gestire il carico di lavoro.

Con tali strumenti di gestione, puoi automatizzare senza problemi tutti gli eventi di sicurezza, da un'unica console.

Quali sono le migliori soluzioni di sicurezza informatica di rete?

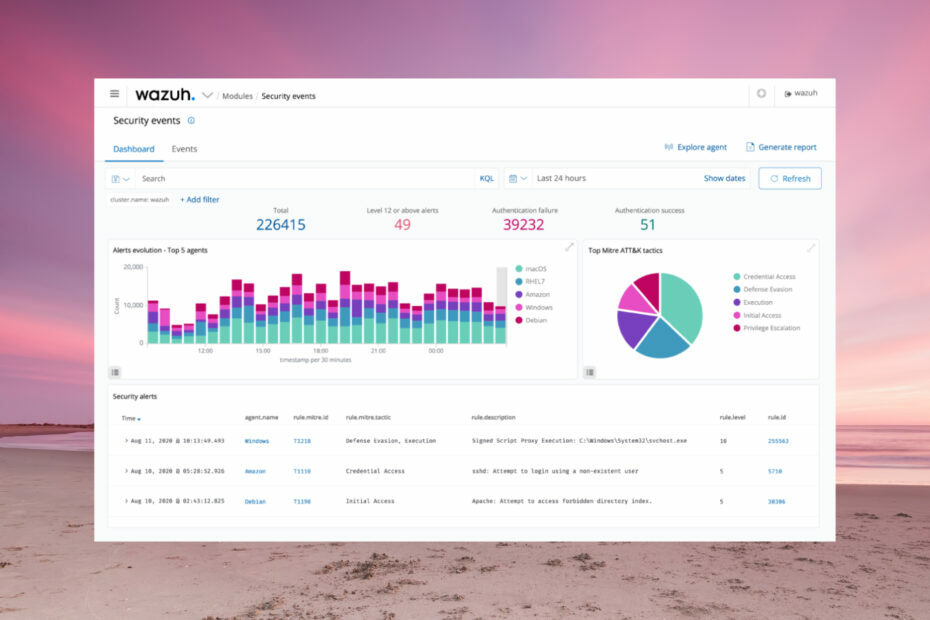

Wazu – Il miglior rilevamento delle vulnerabilità di rete

Quando si tratta di sicurezza di rete, Wazuh offre l'approccio migliore alla sicurezza informatica. Protegge

carichi di lavoro in ambienti locali, virtualizzati, containerizzati e basati su cloud da un'unica console.

Wazuh dispone di agenti leggeri per sistemi Windows, Linux, macOS, Solaris, AIX e HP-UX che rilevano qualsiasi comportamento insolito o che infrange le regole sul sistema.

Ciò include processi mascherati, file nascosti, ascoltatori di rete non registrati e molti altri problemi di sicurezza.

Dopo aver raccolto le informazioni dal sistema e dai registri delle app, il software invia i dati a un gestore centrale per l'analisi e l'archiviazione.

Le app e i file vengono monitorati costantemente per rilevare eventuali modifiche alla configurazione o agli attributi e per supervisionare la conformità con le politiche di sicurezza applicate.

Dopo aver rilevato tali problemi, Wazuh può bloccare l'accesso a un sistema o eseguire comandi predeterminati o effettuare ulteriori query sui sistemi interessati.

Il software è open source, quindi puoi modificarlo in base alle tue esigenze, ma supporta anche un'ampia gamma di integrazioni come AlienVault, Amazon Macie, VirusTotal e molto altro.

Rivediamo alcuni dei suoi Le migliori caratteristiche sotto:

- Agenti di sistema già pronti per Windows, Linux macOS, Solaris, AIX e HP-UX

- Tecnologia avanzata di intelligence sulle minacce

- Interfaccia utente Web per la visualizzazione dei dati, l'analisi e la gestione della piattaforma

- Sicurezza del cloud e del container, inclusi host Docker e nodi Kubernetes, fino al livello del container stesso

- Rapporti estesi per conformità, vulnerabilità e integrità dei file

- Protegge cloud pubblici, cloud privati e data center on-premise

Wazu

Ottieni una protezione completa per endpoint e carichi di lavoro cloud da uno strumento open source con molte integrazioni.

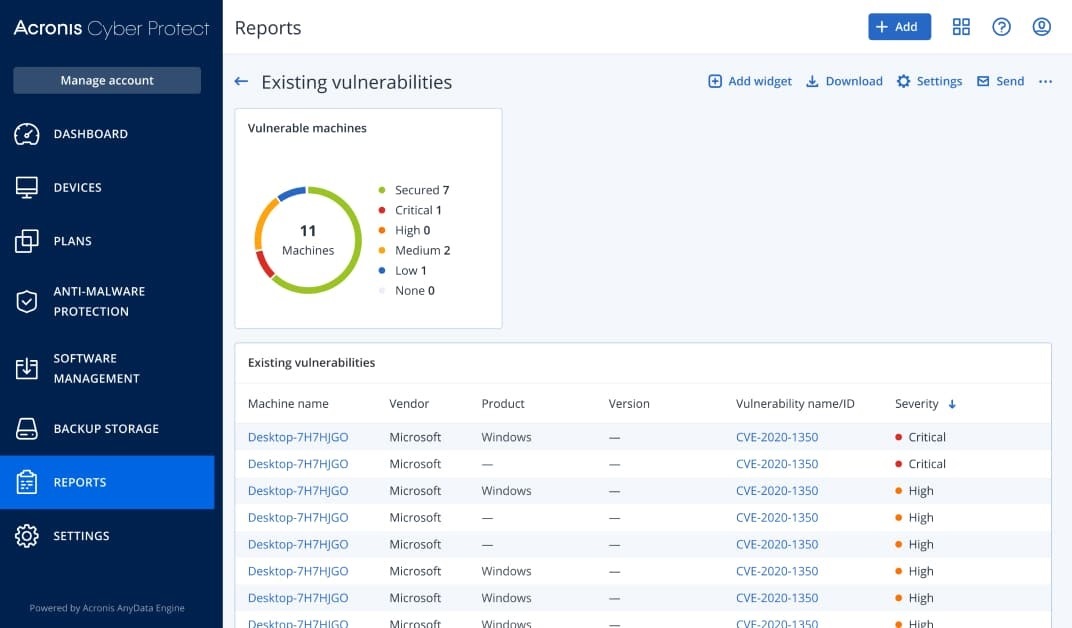

Se stai cercando backup e anti-malware per tutti i tuoi dispositivi, Acronis Cyber Protect è più che adatto a questo scopo.

Viene fornito con una protezione ransomware basata sull'intelligenza artificiale e strumenti di gestione delle patch integrati, quindi non devi preoccuparti di eventuali falle nei tuoi sistemi.

La soluzione è anche in grado di fornire una valutazione della vulnerabilità e consentirà al tuo gestore di rete di controllare da remoto gli endpoint.

Pertanto, avrai il pieno controllo di tutto il tuo ambiente di rete e le tue risorse da un'unica console e respingerai qualsiasi minaccia informatica.

Ecco solo alcuni dei Le migliori caratteristiche di Acronis Cyber Protect:

- Protezione antivirus e antimalware completa con protezione ransomware basata su IA

- Gestione delle patch e backup integrati

- Interfaccia web intuitiva con amministrazione multi-tenant

- Funzionalità desktop remoto

- Crittografia multilivello

Acronis CyberProtect

Acronis Cyber Protect garantirà che tutti i tuoi dati aziendali siano al sicuro da minacce interne ed esterne!

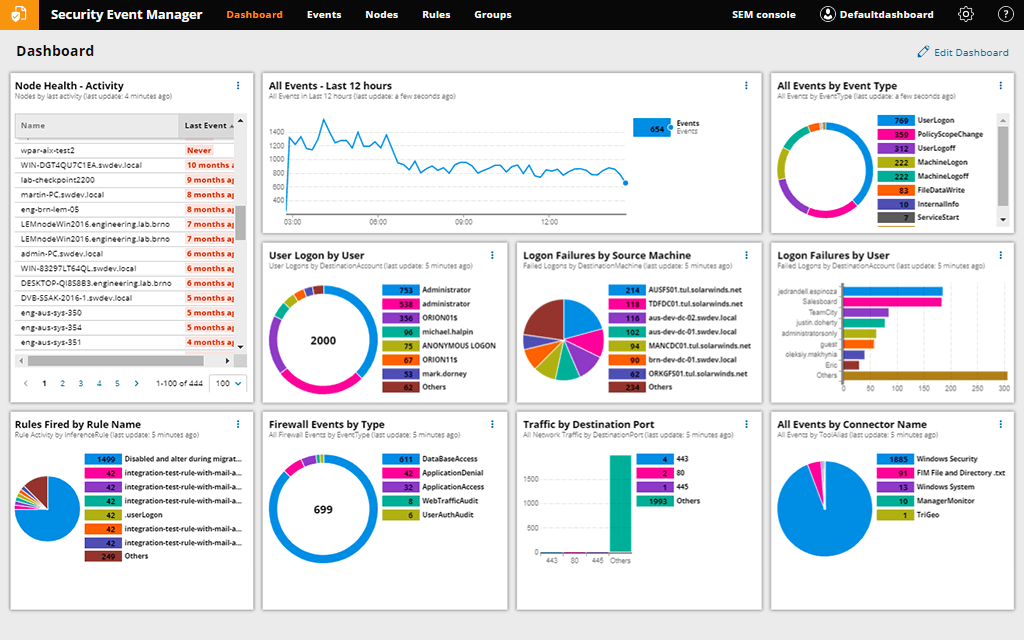

Il rilevamento degli accessi non riusciti e degli eventi del firewall è una parte importante della sicurezza della rete e Security Event Manager copre molto bene quell'area.

Viene fornito con centinaia di connettori predefiniti che raccolgono registri da varie fonti, compilano i loro dati e li raccoglie in una posizione centrale affinché tu possa indagare su potenziali minacce, prepararti per gli audit e archiviarli log.

Fondamentalmente puoi creare qualsiasi rete o regole basate sull'utente e programmare anche loro per rispondere di conseguenza.

Ad esempio, puoi rispondere immediatamente bloccando gli IP, modificando i privilegi, disabilitando gli account, bloccando i dispositivi USB, terminando le applicazioni e molto altro.

Ecco alcuni dei suoi caratteristiche chiave:

- Analizzatore di log del firewall pfSense avanzato

- Tieni traccia degli eventi di accesso e disconnessione con un monitor centralizzato

- Rapporti di conformità avanzati con modelli predefiniti per PCI DSS, HIPAA, SOX e altro ancora

- Strumento di prevenzione dello scripting tra siti

- Blocca gli IP, modifica i privilegi, disabilita gli account, blocca i dispositivi USB e altro ancora

⇒ Ottieni Security Event Manager

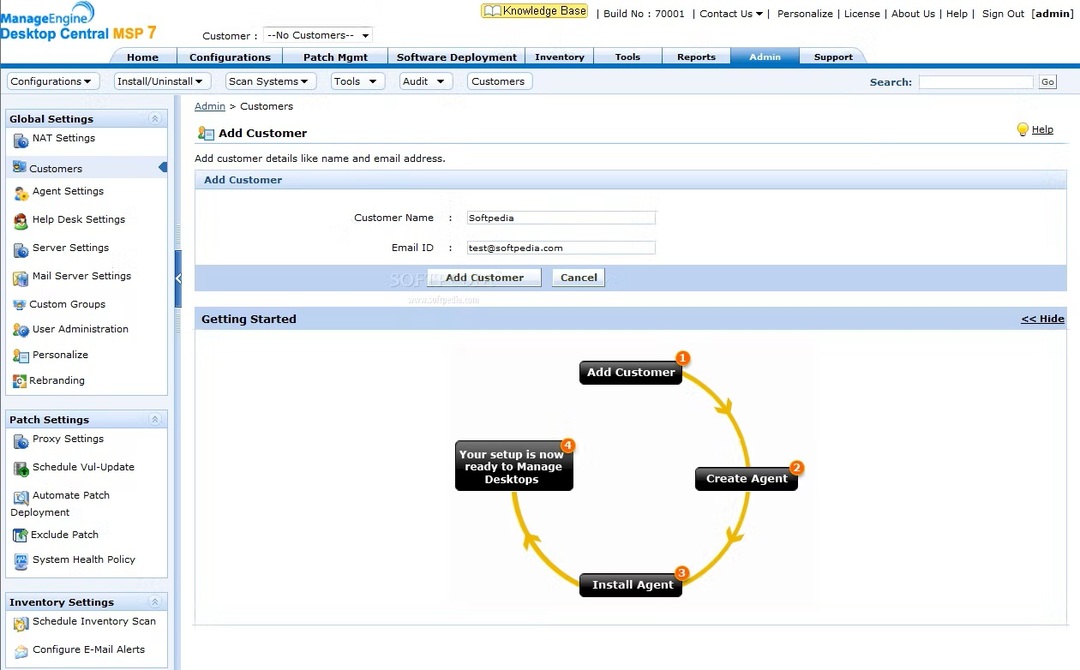

Endpoint Central MSP è un software olistico di gestione degli endpoint per MSP che ti aiuta ad amministrare desktop, server, laptop e dispositivi mobili da una posizione centrale.

Questo strumento viene fornito con 50 configurazioni predefinite e oltre 100 di script che ti permetteranno di gestire qualsiasi tipo di ambiente del cliente.

Sarai in grado di tenere traccia dei dati granulari delle risorse per hardware e software e ottenere informazioni critiche tra cui statistiche sull'utilizzo, applicazioni nella lista nera, garanzia, licenze, ecc.

E se hai bisogno di soddisfare un endpoint specifico, puoi farlo con le funzionalità del desktop remoto che includono supporto per chiamate video e audio, trasferimento di file, scorciatoie, registrazione di sessioni e altro ancora.

Ecco alcuni dei suoi caratteristiche chiave:

- Automatizza la distribuzione delle patch per oltre 850 applicazioni proprietarie e di terze parti

- Distribuisci in remoto le applicazioni ai computer client

- Gestisci dispositivi Windows, server, Android, iOS e Chrome

- Gestisci fino a 25 endpoint con la versione gratuita

- Limitare e controllare l'utilizzo dei dispositivi USB

MSP centrale dell'endpoint

Gestisci i tuoi endpoint in modo sicuro e fornisci backup e patch a tutti i dispositivi di rete.

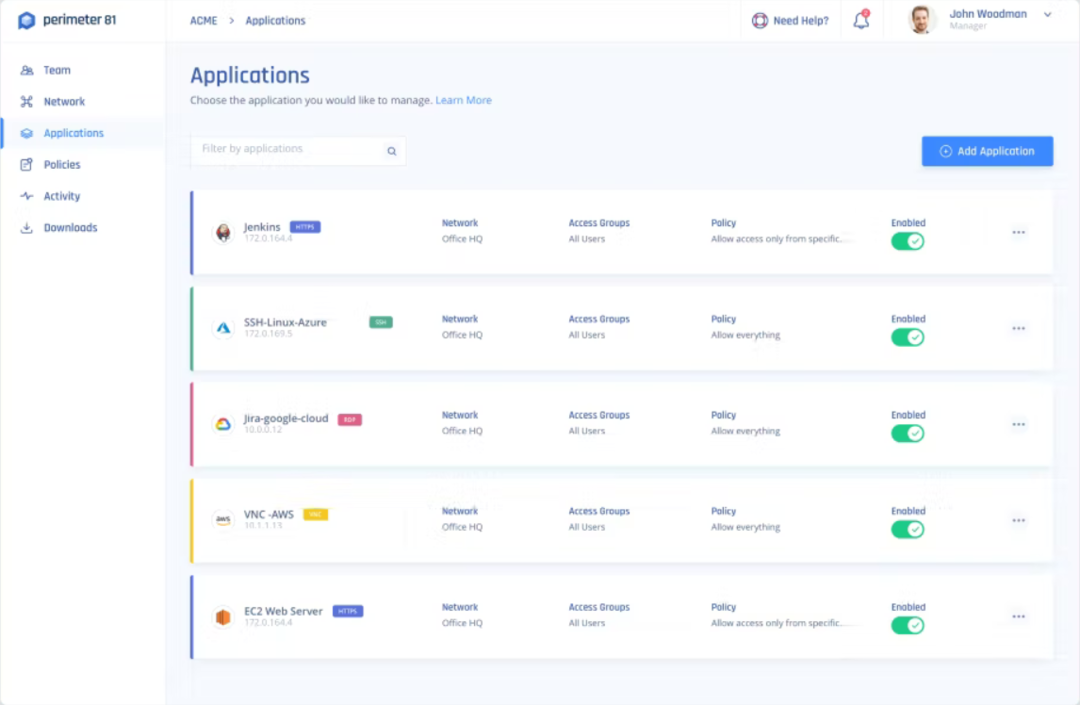

Perimeter 81 è una piattaforma di sicurezza di livello aziendale che puoi utilizzare per monitorare tutto il traffico e l'attività di rete.

Lo strumento viene fornito con un perimetro definito dal software che consente di limitare l'accesso alla rete e fornire canali sicuri ai sistemi condivisi.

Con strumenti di sicurezza a più livelli, tra cui crittografia sempre attiva, autenticazione a due fattori e Single Sign-On, Perimeter 81 previene la perdita di dati e l'accesso non autorizzato alla rete.

I dispositivi vengono verificati prima di accedere alla rete e alle risorse all'interno, il che si traduce in una maggiore sicurezza.

Perimeter 81 è anche una soluzione VPN basata su cloud scalabile per la tua rete in crescita.

Dai un'occhiata a questi Perimetro 81 caratteristiche principali:

- Accesso remoto sicuro

- Protocolli di sicurezza OpenVPN, L2TP, IKEv2 e PPTP

- Integrazione con tutti i principali servizi cloud e risorse on-prem

- Compatibile con tutte le principali piattaforme, tra cui Windows, Mac OS, iOS e Android

- Politica di rimborso garantito di 30 giorni

⇒ Ottieni il perimetro 81

Questo conclude il nostro elenco dei migliori strumenti di sicurezza informatica di rete per le reti aziendali. Mentre alcuni di essi si concentrano sul rilevamento delle vulnerabilità, altri sono dotati di protezione attiva e backup.

Tutto quello che devi fare è valutare il livello di sicurezza e le funzionalità necessarie per prendere la decisione giusta.

- I 6 migliori software di blocco USB per la sicurezza e la protezione delle porte

- RoboForm vs Bitwarden: sicurezza e convenienza a confronto

- NET HELPMSG 2250: cos'è e come risolverlo

- LastPass vs RoboForm: ecco cosa hanno rivelato i nostri test

- Antivirus per Windows XP: 8 migliori scelte che supportano ancora questo sistema operativo

Potrebbe interessarti anche la nostra selezione di migliori strumenti di sicurezza informatica aziendale in termini di funzionalità antivirus e di backup.

Hai scelto una soluzione dalla nostra lista? Raccontaci come hai preso la tua decisione nella sezione commenti qui sotto.