الأمن الإلكتروني

برنامج قفل الكمبيوتر المحمول: أفضل أدوات الحماية من السرقةحاسوب محمولحمايةالأمن الإلكتروني

خبرة في البرامج والأجهزة الموفرة للوقت تساعد 200 مليون مستخدم سنويًا. إرشادك بنصائح إرشادية وأخبار ونصائح لترقية حياتك التقنية.مساعد إيقاف تشغيل WindowsWindows Shutdown Assistant ليس برنامج قفل أما...

اقرأ أكثر

1M من أجهزة الكمبيوتر التي تعمل بنظام Windows لا تزال عرضة لهجمات البرامج الضارة BlueKeepالبرمجيات الخبيثةأخبار Windows 10الأمن الإلكتروني

تشير التقارير الأخيرة إلى أن حوالي مليون جهاز لا يزال عرضة لهجمات BlueKeep القابلة للديدان. يحتاج مستخدمو الأجهزة المتأثرة إلى تثبيت أحدث إصدار تصحيحات أمان Windows 10 في أسرع وقت ممكن.يحتاج مالكو ...

اقرأ أكثر

لا يوجد صوت بعد تثبيت AVG على أجهزة الكمبيوتر التي تعمل بنظام Windows 10متوسطالأمن الإلكتروني

إذا لم يكن هناك صوت على جهاز الكمبيوتر الخاص بك بعد تثبيت AVG ، فربما يتداخل مع جهاز الصوت الخاص بك.لحل هذه المشكلة ، يمكنك محاولة تحديث برامج التشغيل الخاصة بك يدويًا أو باستخدام أداة مخصصة.يمكن أ...

اقرأ أكثر

احترس: ستشتد هجمات البرمجيات الخبيثة بالعملات المشفرة في عام 2018البرمجيات الخبيثةالأمن الإلكتروني

تتطور تقنية Blockchain بشكل أسرع من المتوقع ومع تزايد شعبية العملات الرقمية، والتهديدات التي تنطوي عليها هي فضفاضة كذلك. نتيجة ل، تشفير البرمجيات الخبيثة هو التهديد الأكبر لعام 2018 ، وفقًا لآخر ال...

اقرأ أكثر

هل يمكن تتبع عنوان IP VPN؟ كيف تمنعه؟عنوان Ipفبنالأمن الإلكتروني

أحد أكثر الأمور إلحاحًا بالنسبة لمستخدم VPN العادي هو ما إذا كان يمكن تتبع عنوان IP VPN أم لا.على الرغم من إمكانية حدوث ذلك ، إلا أن فرص تتبع عنوان IP الحقيقي الخاص بك من خلال شبكة افتراضية خاصة ضئ...

اقرأ أكثر

أفضل 5 شبكات VPN لاستخدامها مع Skype لتأمين المكالمات وتحسينهاسكايبالأمن الإلكتروني

لا يمكن إجراء Skype في مواقع معينة ، لذلك قد يكون استخدام VPN هو خيارك الوحيد.بالطبع ، ستحتاج إلى شبكة افتراضية خاصة لن تؤثر على سرعة الإنترنت لديك كثيرًا.هناك اعتقاد خاطئ شائع هو أن جميع الشبكات ا...

اقرأ أكثر

تتيح ميزة المحادثات السرية الجديدة في Facebook Messenger التشفير التام بين الأطرافالأمن الإلكترونيالفيسبوك رسول

يستعد Facebook لتحسين مستوى الأمان لـ تطبيق Messenger الخاص به وستطرح قريبًا ميزة جديدة تتيح التشفير من طرف إلى طرف. بفضل المحادثات السرية ، يتيح Facebook للمستخدمين مزيدًا من الأمان لرسائلهم حيث س...

اقرأ أكثر

قم بتعطيل SMBv1 على Windows باستخدام هذه الطرق السريعةبرامج الفديةالأمن الإلكتروني

لإصلاح مشكلات الكمبيوتر المختلفة ، نوصي بـ Restoro PC Repair Tool:سيعمل هذا البرنامج على إصلاح أخطاء الكمبيوتر الشائعة ، ويحميك من فقدان الملفات ، والبرامج الضارة ، وفشل الأجهزة ، وتحسين جهاز الكمب...

اقرأ أكثر

تؤكد اختبارات مكافحة الفيروسات أن Windows Defender يوفر حماية 100٪ من البرامج الضارةمدافع مايكروسوفت ويندوزالأمن الإلكتروني

نظرًا للعدد المتزايد من هجمات البرامج الضارة في جميع أنحاء العالم ، باستخدام ملف حل موثوق لمكافحة الفيروسات مهم للغاية. يمكن أن يعرض حل مكافحة الفيروسات القديم نظامك لملايين التهديدات الأمنية الموج...

اقرأ أكثر![تصحيح: تم حظر جهاز الكمبيوتر الخاص بك [تحذير الشاشة الحمراء]](/f/ee896f48fcce9a263679ae16a9a30936.jpg?width=300&height=460)

تصحيح: تم حظر جهاز الكمبيوتر الخاص بك [تحذير الشاشة الحمراء]فايروسالأمن الإلكتروني

على الرغم من أنه قد يبدو مخيفًا ، إلا أن شاشة تحذير تحذير Microsoft الحمراء غير ضارة في الغالب.يمكنك بسهولة التخلص من تم حظر جهاز الكمبيوتر الخاص بك خطأ عن طريق الدخول في الوضع الآمن.من أجل إصلاح ت...

اقرأ أكثر

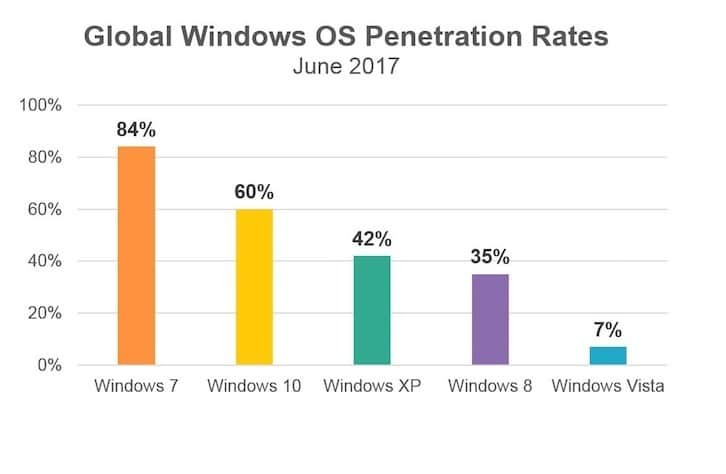

يدفع Wannacry و Petya المستخدمين للترقية إلى Windows 10نظام التشغيل Windows 10الأمن الإلكتروني

Wannacry و Petya هما نوعان من برامج الفدية الشريرة التي أصابت آلاف أجهزة الكمبيوتر مؤخرًا. تعد برامج الفدية الضارة أمرًا خبيثًا ، ولكن هاتين السلسلتين المحددتين من البرامج الضارة أثبتتا أنهما مرنان...

اقرأ أكثر

يستهدف مستخدمو Office 365 هجوم دعوة التقويمالأمن الإلكتروني

تعد أدوات تعاون القوى العاملة المستندة إلى السحابة أهدافًا لهجمات القرصنة والتصيد الاحتيالي.أبلغ الأمان غير الطبيعي عن هجمات التصيد الاحتيالي للتقويم التي تستهدف مستخدمي Office 365. لمعرفة المزيد ح...

اقرأ أكثر