البرمجيات الخبيثة

برنامج Gamarue الضار: كيف يعمل وكيفية إزالتهالبرمجيات الخبيثةإزالة البرمجيات الخبيثة

إذا أصيب جهاز الكمبيوتر الخاص بك ببرنامج Gamarue الضار ، فأنت بحاجة إلى إزالته على وجه السرعة.أول شيء يجب عليك فعله هو مسح الفيروس وإزالته باستخدام برنامج مكافحة فيروسات مخصص.يمكنك أيضًا البحث يدوي...

اقرأ أكثر

برنامج TechBrolo الضار: كيف يعمل وكيفية إزالتهالبرمجيات الخبيثةالأمن الإلكتروني

TechBrollo عبارة عن برنامج ضار يقوم بتزييف جميع أنواع التنبيهات بحيث يمكنك الوصول إلى ما يسمى بخدمات الدعم الفني ودفع رسوم.يمكنك إزالة هذه البرامج الضارة يدويًا عن طريق إيقاف عملياتها ومسح جميع آثا...

اقرأ أكثر

هل DriverAgent Plus آمن؟ كيف يمكنني إزالته من جهاز الكمبيوتر الخاص بي؟البرمجيات الخبيثةالتهديدات الأمنية

DriverAgent Plus هو ملف مشبوه يخدع جدار الحماية الخاص بك ويمكن أن يحتوي على برامج ضارة.سيؤدي استخدام برنامج إلغاء التثبيت التابع لجهة خارجية إلى التخلص بسرعة من DriverAgent Plus من جهاز الكمبيوتر ا...

اقرأ أكثر

كيفية منع هجوم طروادة NukeBotالبرمجيات الخبيثةالأمن الإلكتروني

يمكن أن تؤثر البرامج الضارة NukeBot Banking Malware على الأنظمة المصرفية ولكنها قد تصيب أيضًا جهاز الكمبيوتر الخاص بك.هذا التهديد هو في الواقع حصان طروادة يدخل في الغالب إلى نظامك عبر البريد الإلكت...

اقرأ أكثر

ما هو .djvu file extension virus وكيفية إزالته؟البرمجيات الخبيثةبرامج الفدية

DJVU هو امتداد ملف فيروسات لبرنامج ضار يقوم بتشفير الملفات الأساسية على جهاز الكمبيوتر.بعد تغيير امتداد الملف بواسطة برامج التجسس الفيروسية ، سيطلب منك هذا الفيروس المال.يمكن التخلص من ملحقات فيروس...

اقرأ أكثر

برنامج Foxiebro الخبيث: كيف يعمل وكيفية إزالتهالبرمجيات الخبيثةالأمن الإلكتروني

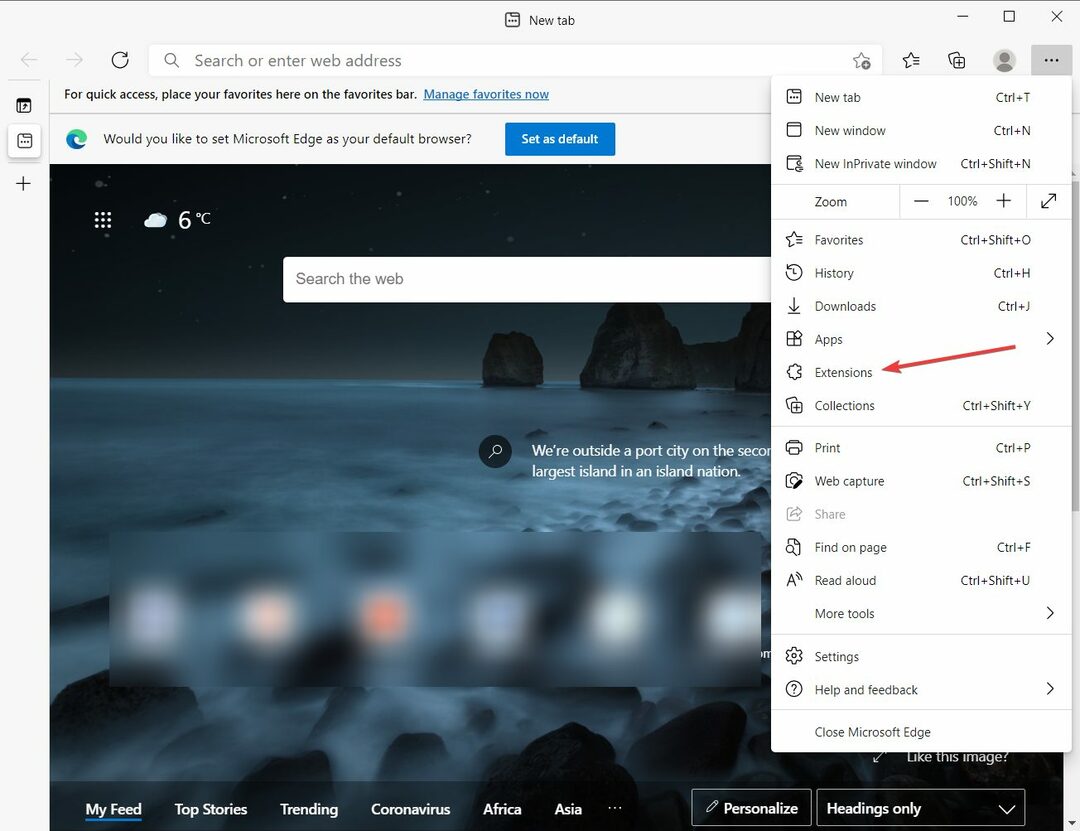

من المحتمل أنك لاحظت ظهور رسائل بريد إلكتروني غير مرغوب فيها أو إعلانات عدوانية.من الممكن أن يكون جهازك قد التقط البرنامج الضار لمعدِّل المتصفح Win32 / Foxiebro.من أجل إزالة برنامج Foxiebro ، قد يك...

اقرأ أكثر

RAT التي تسيطر عليها T-RAT 2.0 Telegram ، أحدث تهديد فيروسيالبرمجيات الخبيثةحصان طروادةالأمن الإلكتروني

T-RAT 2.0 هو نسخة جديدة من T-RAT Remote Access Trojan الخطير.يمكن التحكم في البرامج الضارة عن بعد من خلال قناة Telegram.وبحسب ما ورد ، فإن البرنامج الضار T-RAT سوف يسترد كلمات المرور ، ويسجل كاميرا...

اقرأ أكثر

تحذير: تتظاهر البرمجيات الخبيثة من Fauxpersky بأنها برنامج مكافحة الفيروسات من Kasperskyالبرمجيات الخبيثة

كما يمكنك أن تتخيل بالفعل ، يسمى هذا البرنامج الضار الجديد فوكسبرسكي لسبب ما. يبدو أنه ينتحل شخصية كاسبيرسكي وهو المشهور برنامج مكافحة الفيروسات الروسي. تم اكتشاف Fauxpersky مؤخرًا ، ويبدو أنه برنا...

اقرأ أكثر

حملة البرامج الضارة TrickBot هي بعد كلمات مرور Office 365 الخاصة بكالبرمجيات الخبيثةحصان طروادةنظام التشغيل Windows 10الأمن الإلكتروني

ظهرت حملة برمجيات خبيثة جديدة ، والهدف هذه المرة هو كلمات مرور المستخدم. الحملة موجهة لمستخدمي Windows 10 ، ولكن قد تتأثر الأنظمة الأساسية الأخرى أيضًا.يستخدم حصان طروادة لسرقة كلمة المرور يسمى Tri...

اقرأ أكثر

1M من أجهزة الكمبيوتر التي تعمل بنظام Windows لا تزال عرضة لهجمات البرامج الضارة BlueKeepالبرمجيات الخبيثةأخبار Windows 10الأمن الإلكتروني

تشير التقارير الأخيرة إلى أن حوالي مليون جهاز لا يزال عرضة لهجمات BlueKeep القابلة للديدان. يحتاج مستخدمو الأجهزة المتأثرة إلى تثبيت أحدث إصدار تصحيحات أمان Windows 10 في أسرع وقت ممكن.يحتاج مالكو ...

اقرأ أكثر

احترس: ستشتد هجمات البرمجيات الخبيثة بالعملات المشفرة في عام 2018البرمجيات الخبيثةالأمن الإلكتروني

تتطور تقنية Blockchain بشكل أسرع من المتوقع ومع تزايد شعبية العملات الرقمية، والتهديدات التي تنطوي عليها هي فضفاضة كذلك. نتيجة ل، تشفير البرمجيات الخبيثة هو التهديد الأكبر لعام 2018 ، وفقًا لآخر ال...

اقرأ أكثر

يمكن لمستخدمي Windows الإبلاغ عن نقاط الضعف والحصول على أموال مقابل ذلكالبرمجيات الخبيثةالأمن الإلكتروني

هل تعلم أنه يمكنك إبلاغ Microsoft عن ثغرات Windows وتقنيات الاستغلال والحصول على أموال مقابل ذلك؟ يساعد برنامج Microsoft Bounty الشركة على تسخير الذكاء الجماعي لمستخدمي Windows لتعزيز أداء فريق الأ...

اقرأ أكثر