- TechBrollo عبارة عن برنامج ضار يقوم بتزييف جميع أنواع التنبيهات بحيث يمكنك الوصول إلى ما يسمى بخدمات الدعم الفني ودفع رسوم.

- يمكنك إزالة هذه البرامج الضارة يدويًا عن طريق إيقاف عملياتها ومسح جميع آثارها من السجل.

- يمكن أن يساعدك الفحص في وضع عدم الاتصال باستخدام برنامج مكافحة الفيروسات المدمج في التخلص من هذه المشكلة.

- يمكن أن يؤدي استخدام حل أمان تابع لجهة خارجية إلى زيادة فرص الإزالة.

- حماية من البرامج الضارة في اليوم الصفري

- الإعداد البديهي وواجهة المستخدم

- دعم متعدد المنصات

- تشفير على مستوى البنوك

- متطلبات النظام منخفضة

- حماية متقدمة من البرامج الضارة

يجب أن يكون برنامج مكافحة الفيروسات سريعًا وفعالاً وفعالاً من حيث التكلفة ، وهذا البرنامج يحتوي على كل منهم.

تغطي هذه المقالة كل ما تحتاج لمعرفته حول TechBrolo البرمجيات الخبيثة أو supportcam: js / techbrolo! rfn ، ما هو ، كيف يعمل ، وكيفية إزالته تمامًا من جهاز الكمبيوتر الخاص بك.

تعني البرامج الضارة ببساطة البرامج الضارة (أو البرامج الضارة) ، ويتم إنشاؤها بقصد إلحاق الضرر ببياناتك وأجهزتك أو تدميرها.

تتم استضافة هذه البرامج الضارة على مواقع ضارة ، وهذا هو السبب في أنها تأخذ شكل الإعلان أو نتائج البحث المدفوعة ، والمكالمات الباردة من وكلاء الدعم الفني ، والتحذيرات أو الإعلانات المنبثقة ، وعمليات الاحتيال الشائعة عبر البريد الإلكتروني.

ما هي البرامج الضارة TechBrolo وكيف تصيب جهاز الكمبيوتر الخاص بك؟

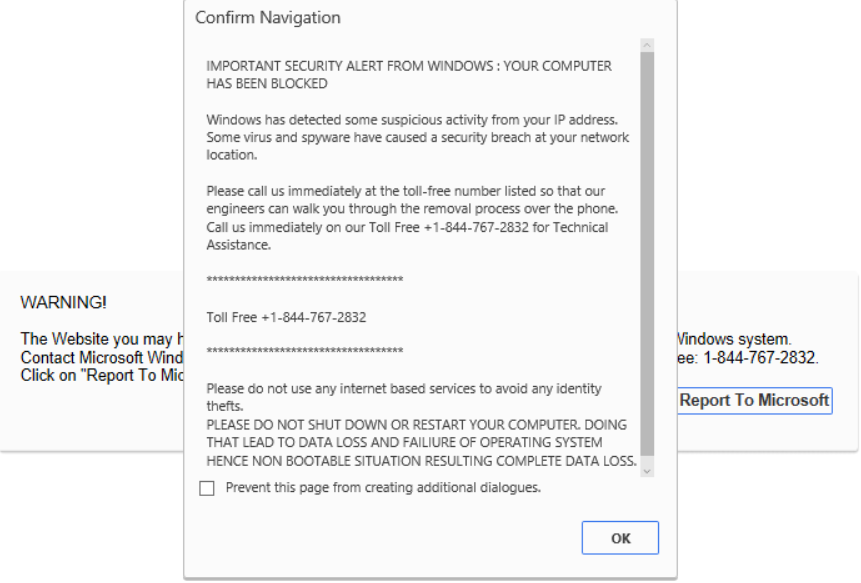

TechBrolo هو ملف جافا سكريبت البرامج الضارة (حصان طروادة) ، المصنفة عادةً على أنها خادعة أو خدعة داعمة.

السمة الرئيسية لفيروس TechBrolo هي التنبيهات المزيفة التي تتطلب منك الاتصال بالدعم الفني ، ثم دفع رسوم للحصول على المساعدة.

كيف تدخل TechBrolo إلى نظام الكمبيوتر الخاص بك?

يتم خداع المستخدمين المطمئنين لتنزيل برامج مجانية ، أو فتح رسائل بريد إلكتروني غير مرغوب فيها ، وغيرها من إعدادات التثبيت من طرف ثالث ، والتي من الناحية المثالية هي باب مفتوح للسماح لـ TechBrolo ، وغيرها من البرامج الضارة بالدخول.

أحيانًا يكون النشاط المعتاد مثل ممارسة الألعاب عبر الإنترنت أو تنزيل البرامج المقرصنة أو استخدام الأجهزة المصابة أو زيارة الروابط المشبوهة مثل النوافذ المنبثقة أو السيول يمكن أن يوقعك في المشاكل.

يعد تحديث البرامج أو التطبيقات الخاصة بك من الروابط غير المدعومة أيضًا طريقة مؤكدة للوصول إلى TechBrolo.

بمجرد الدخول ، لا تضيع TechBrolo أي وقت وتضيف على الفور الرموز الخبيثة التي تفسد ملف فيلes وتعرض أمن الكمبيوتر للخطر.

تتضمن بعض الأعراض التي ستبدأ في رؤيتها (أو ربما ظهرت بالفعل) بسبب TechBrolo ما يلي:

- التحذيرات المنبثقة الزائفة والتنبيهات التي لديك الكمبيوتر في خطر بسبب خطأ فادح أو فيروسات خطيرة أو برامج ضارة

- لاحظ أنه يجب عليك شراء ملف نسخة مسجلة للتغلب على تلك القضايا

إذا تُركت البرامج الضارة TechBrolo دون تحديد ، فيمكن أن تؤدي إلى تدهور أداء النظام وتغيير إعدادات المتصفح وإعادة التوجيه إلى مواقع غير معتادة.

يمكنه أيضًا إدراج إصابات غير معروفة ورموز ضارة في محرر التسجيل والملفات القابلة للتنفيذ الأخرى ، والاستمرار في إرسال تحذيرات خطأ وهمية وإبطاء اتصال الشبكة.

والأسوأ من ذلك أنه يسرق البيانات الخاصة (مثل عنوان IP وبيانات اعتماد تسجيل الدخول وسجل التصفح وما إلى ذلك) والشيء التالي هو اكتشاف أن لديك أموالاً أقل في حسابك.

كيف يمكنني إزالة البرامج الضارة TechBrolo من جهاز الكمبيوتر الخاص بي؟

1. قم بإزالة البرامج الضارة TechBrolo يدويًا

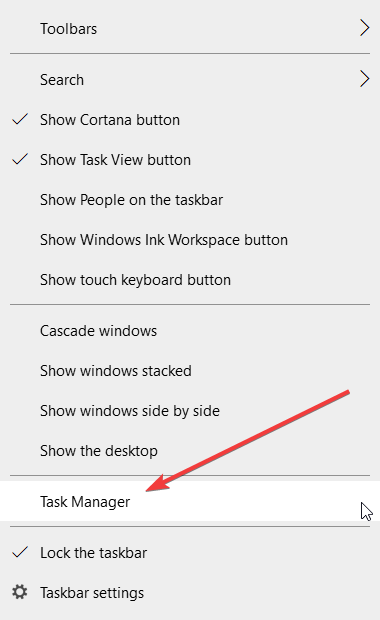

1.1 إنهاء العملية في إدارة المهام

- انقر بزر الماوس الأيمن فوق ملف بداية زر وحدد مدير المهام من القائمة.

- انقر فوق العمليات.

- حدد أي عملية متعلقة بـ روغ: شبيبة / TechBrolo، حدده ، ثم انقر فوق إنهاء المهمة زر.

هذا إجراء أولي تحتاج إلى اتخاذه حتى تتمكن من إزالته من السجل الخاص بك.

1.2 إزالة ملفات التسجيل

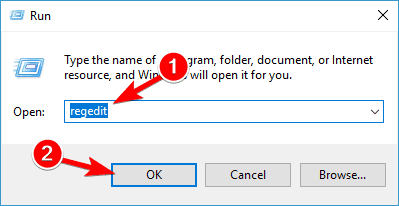

- اضغط على مفتاح Windows + R. لفتح نافذة التشغيل.

- يكتب رجديت و اضغط يدخل أو انقر نعم.

- ابحث عن جميع ملفات التسجيل المتعلقة بـ Rogue: JS / TechBrolo.

تعد إزالة ملفات التسجيل المتعلقة بهذا البرنامج الضار أمرًا ضروريًا للتخلص منه ، لذا جرب ذلك.

1.3 إزالة التطبيقات المتعلقة بالبرامج الضارة

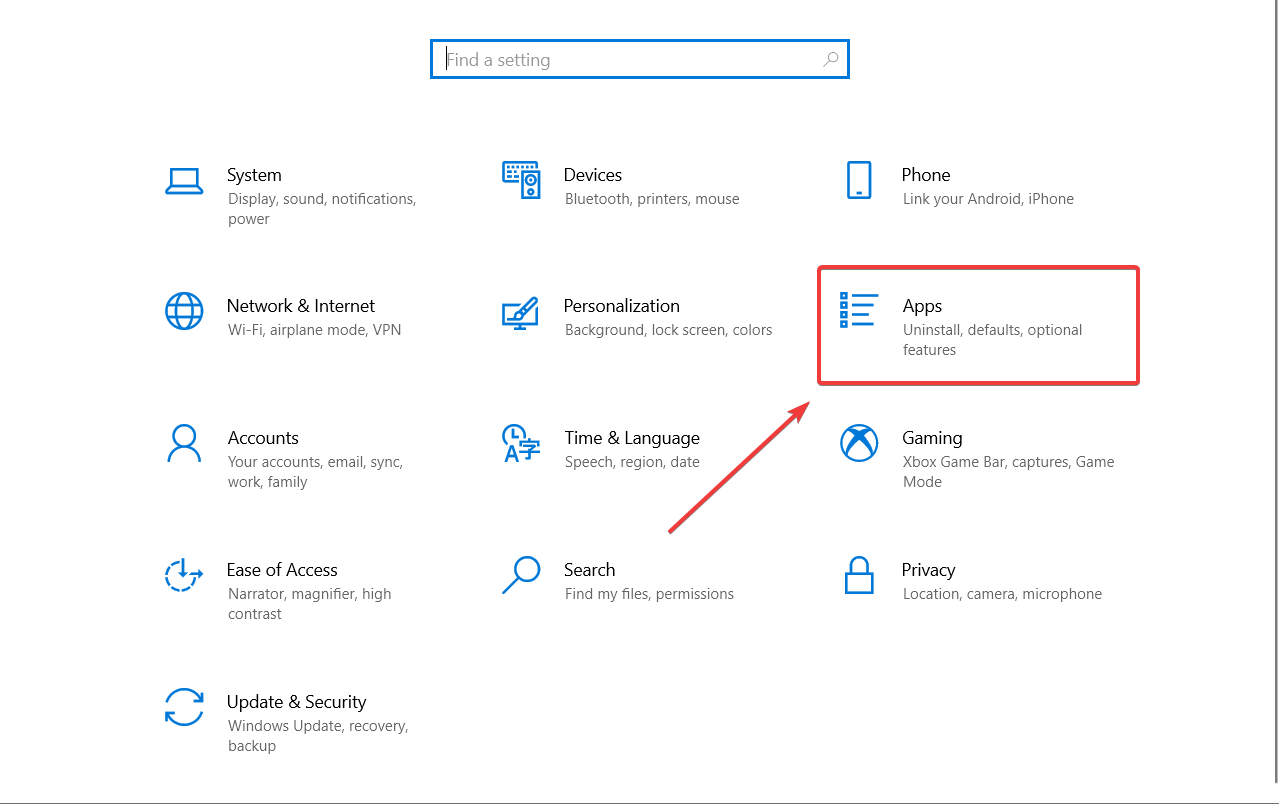

- يكتب يتحكم في بحث Windows وحدد لوحة التحكم من النتائج.

- انقر فوق تطبيقات.

- تجد روغ: شبيبة / TechBrolo والبرامج ذات الصلة ، حددها ، ثم انقر فوق الغاء التثبيت زر.

- اتبع التعليمات التي تظهر على الشاشة لإتمام عملية إلغاء التثبيت.

أخيرًا ، أعد تشغيل جهاز الكمبيوتر الخاص بك ، ومعرفة ما إذا كان هناك أي برامج مشبوهة متبقية في النظام.

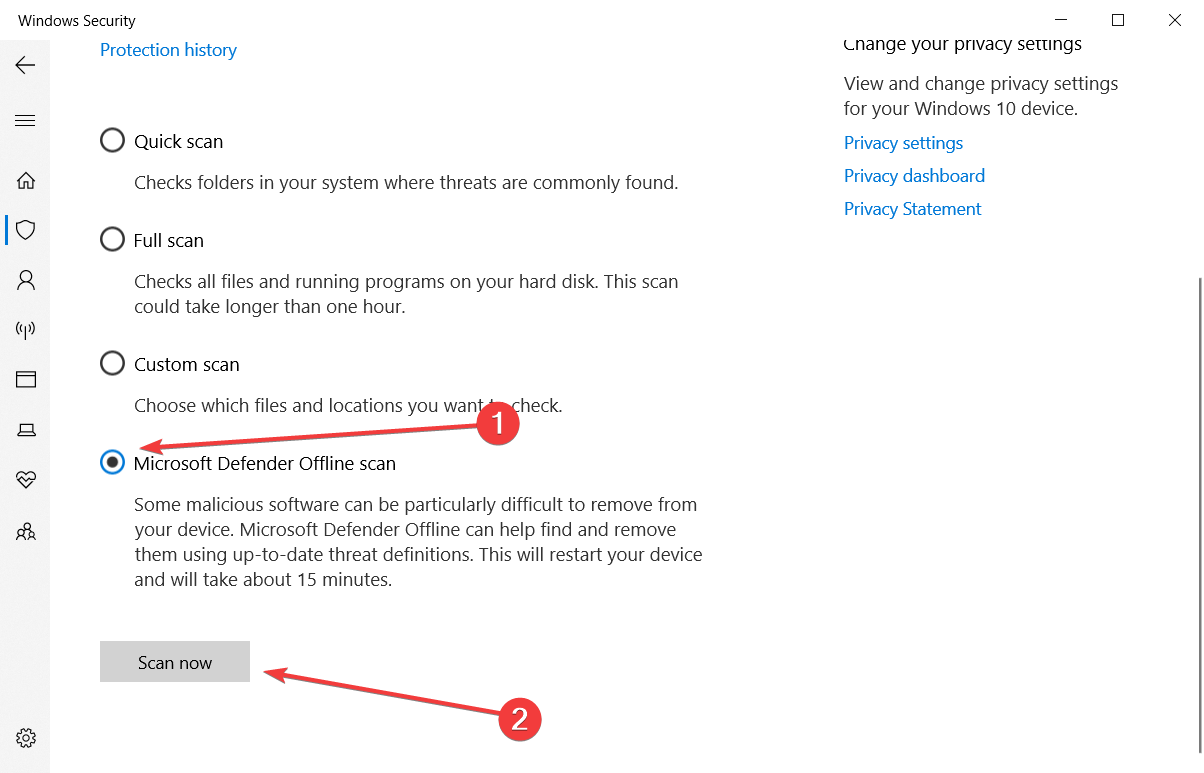

3. قم بإجراء فحص باستخدام Windows Defender

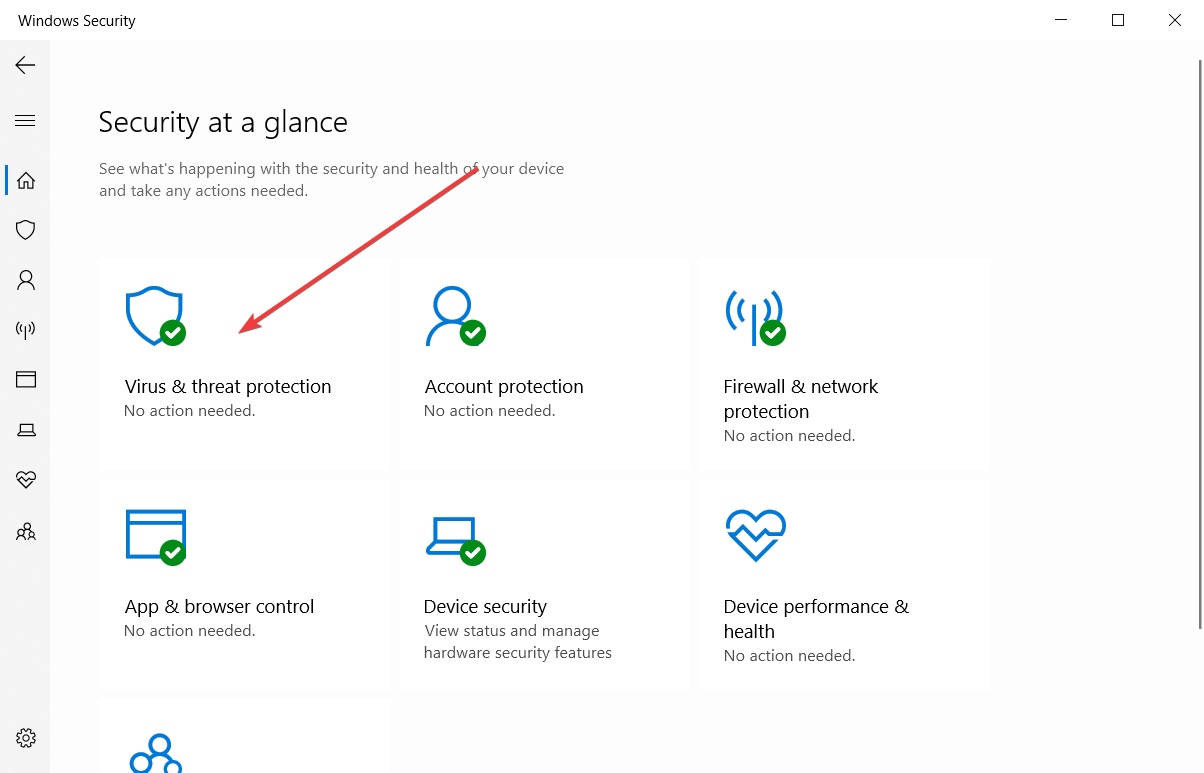

- اضغط على درع من منطقة الإعلام بشريط المهام من الزاوية اليمنى السفلية للفتح أمن Windows.

- إختر الحماية من الفيروسات والتهديدات.

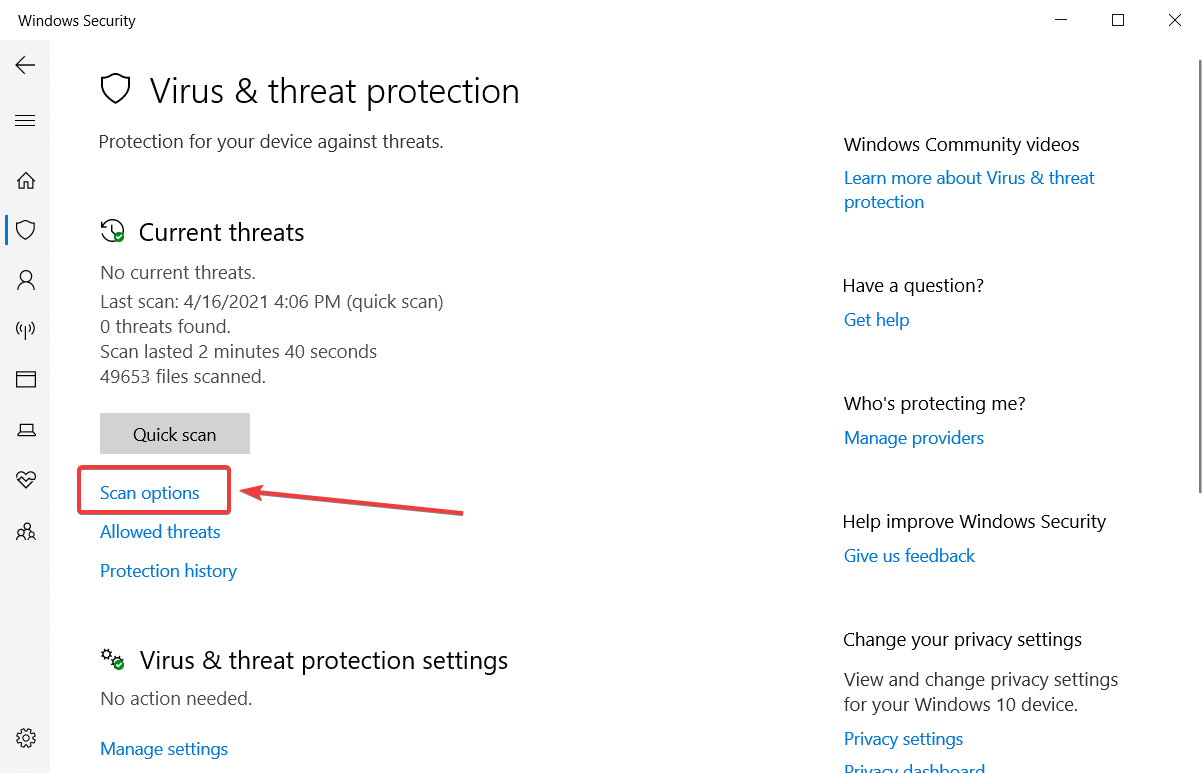

- يختار اختيارات المسح تحت مسح سريع زر.

- قم بالتمرير لأسفل وانقر فوق فحص Windows Defender في وضع عدم الاتصال.

- انقر إفحص الآن.

- ستتم إعادة تشغيل جهاز الكمبيوتر الخاص بك وستبدأ عملية المسح.

هذه خطوة مهمة في عملية التخلص من البرامج الضارة حيث يمكن أن تكون أداة مكافحة الفيروسات الأصلية من Windows فعالة.

4. استخدم برنامج مكافحة فيروسات تابع لجهة خارجية أكثر فاعلية

يمكن أن يكون Windows Defender أداة رائعة للحماية الأساسية ، ولكن عندما يتعلق الأمر ببرامج ضارة خطيرة مثل Rogue: JS / TechBrolo ، فربما تحتاج إلى حليف أكثر قوة.

يمكن أن يوفر حل الأمان الموصى به أدناه ثروة كبيرة في اكتشاف وإزالة جميع البرامج الضارة من جهاز الكمبيوتر الخاص بك.

علاوة على ذلك ، بعد أن تقوم بفحص جهاز الكمبيوتر الخاص بك والتخلص من هذا التهديد المزعج ، سيظل لديك واحدة من أفضل أدوات الحماية لجهاز الكمبيوتر الخاص بك.

باستخدام ترخيص واحد فقط ، ستتمكن من حماية جميع أجهزتك ، بما في ذلك هاتفك الذكي وجهاز التوجيه الخاص بك وحتى كاميرا الويب الخاصة بك حتى لا تحتاج إلى إجراء ذلك مرة أخرى.

يأتي برنامج مكافحة الفيروسات هذا مزودًا بمكافحة التصيد الاحتيالي ومكافحة برامج الفدية والبرامج الضارة ، وهو موثوق به من قبل أكثر من 110 ملايين مستخدم حول العالم ، لذا جربه.

ESET Smart Security

قم بإزالة أي برامج ضارة من جهاز الكمبيوتر الخاص بك على الفور وزيادة حماية نظامك باستخدام هذه الأداة الرائعة.

5. استخدم برنامج إلغاء التثبيت المخصص

إذا قمت بالفعل بتنفيذ الخطوات المذكورة أعلاه ، فمن المفترض أن تكون البرامج الضارة قد اختفت ويجب أن يكون جهاز الكمبيوتر الخاص بك آمنًا الآن.

ومع ذلك ، إذا كان قد حان الوقت للتصرف وقام برنامج مكافحة الفيروسات بإزالة جميع الملفات المصابة ، فستترك برامج لا تعمل بشكل صحيح.

هذا يعني أنه سيتعين عليك إلغاء تثبيتها وإعادة تثبيتها مرة أخرى. لقد رأيت كيفية إزالة أي تطبيقات في الخطوة 1.3 في الاعلى.

لسوء الحظ ، فإن إجراءات إلغاء التثبيت القياسية ليست مثالية وستظل بعض الملفات موجودة على جهاز الكمبيوتر الخاص بك ، وقد تمنع أو تعيق تثبيتًا مستقبليًا لنفس البرنامج.

الحل هو استخدام برنامج تابع لجهة خارجية مثل البرنامج الموصى به أدناه والذي سيقضي تمامًا على أي آثار للبرنامج الذي تريد إلغاء تثبيته.

هذه الأداة سريعة وخفيفة على نظامك وتنفذ الخطوات تلقائيًا حتى لا تهتم بأي تفاصيل فنية.

⇒ احصل على IObit Uninstaller

6. قم بإزالة ملحقات TechBrolo والوظائف الإضافية

إذا كنت تستخدم Chrome أو Internet Explorer أو Firefox أو Microsoft Edge ، فإليك كيفية إزالة أي إضافات ووظائف إضافية ذات صلة ببرامج TechBrolo الضارة.

تذكر أن TechBrolo تُدخل تغييرات على إعدادات متصفحك ، لذلك تحتاج أيضًا إلى تنظيفه.

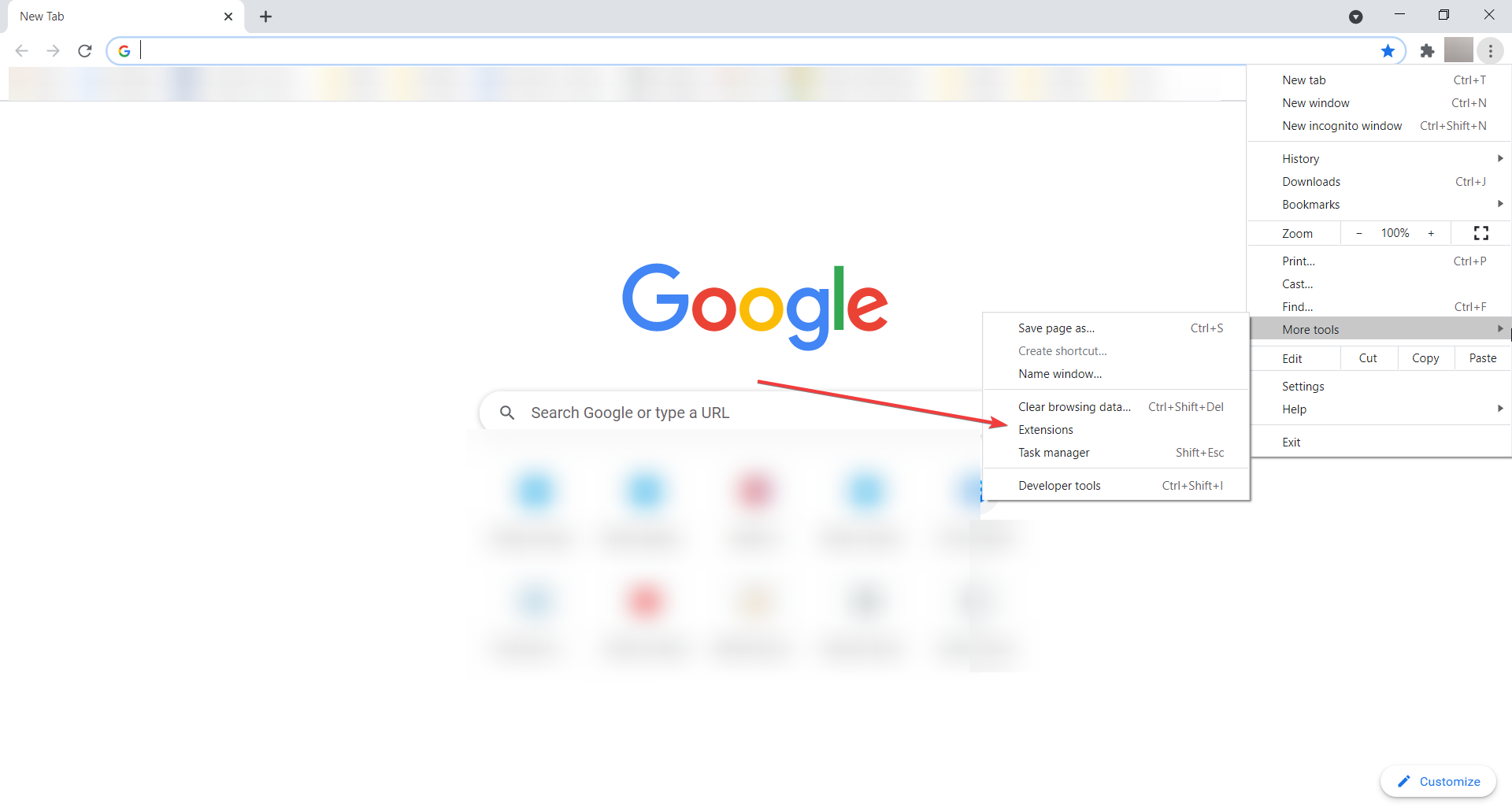

كروم

- فتح جوجل كروم.

- انقر على زر القائمة (النقاط الرأسية الثلاث في الزاوية اليمنى العليا) على شريط أدوات متصفح Chrome.

- يختار أدوات أكثر وانقر فوق ملحقات.

- انقر فوق رمز سلة المهملات على الملحقات التي تريد التخلص منها.

- يختار إزالة في مربع الحوار الذي يظهر.

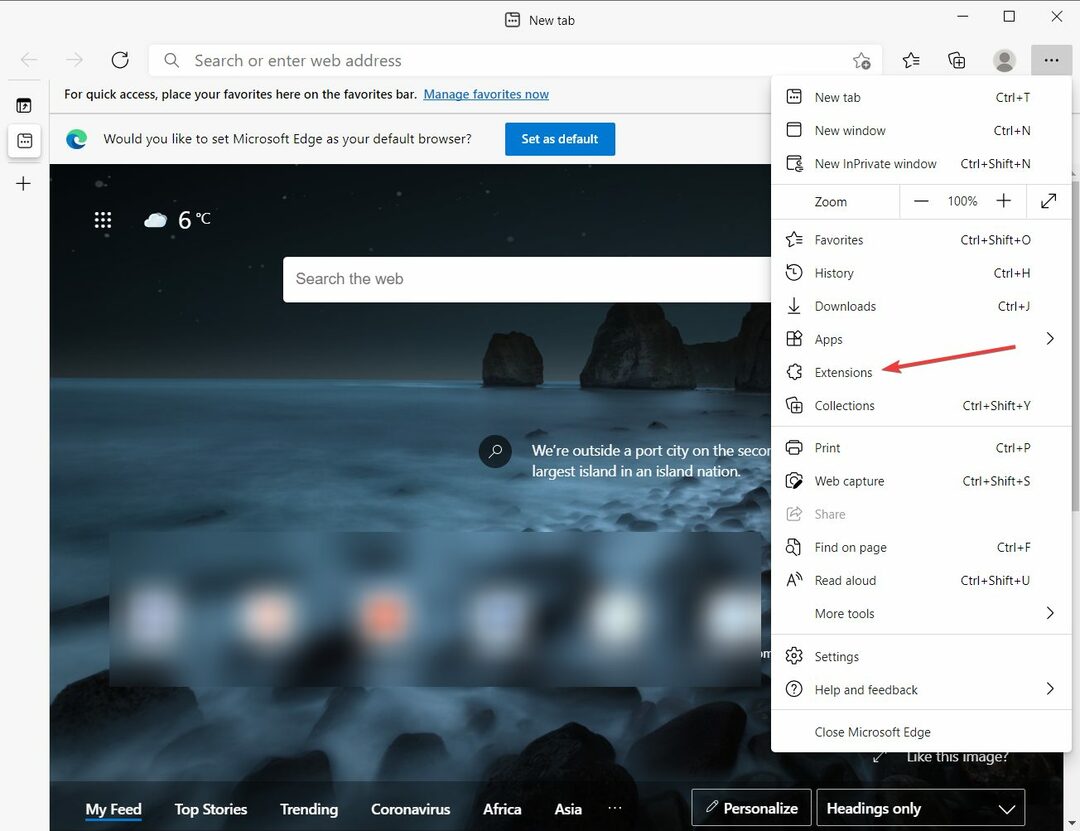

مايكروسوفت ايدج

- فتح مايكروسوفت ايدج.

- اضغط على زر القائمة (النقاط الأفقية الثلاث من الزاوية اليمنى العليا).

- يختار ملحقات.

- قم بإزالة أي ملحقات متصلة بهذا البرنامج الضار.

لإعادة تعيين جميع الإعدادات إلى الوضع الافتراضي ، انقر فوق القائمة ، وحدد الإعدادات ، ثم انقر فوق الخطوط الأفقية الثلاثة من الزاوية اليسرى العليا وحدد إعادة تعيين الإعدادات.

أخيرًا ، انقر فوق استعادة الإعدادات لقيمها الافتراضية وانقر مرة أخرى على إعادة ضبط زر.

سيؤدي هذا الإجراء إلى إعادة تعيين جميع الإعدادات ، بما في ذلك صفحات البدء ، وسيعطل الإضافات ، ويمسح جميع ملفات تعريف الارتباط والمحفوظات ، لكنه لن يحذف كلمات مرورك.

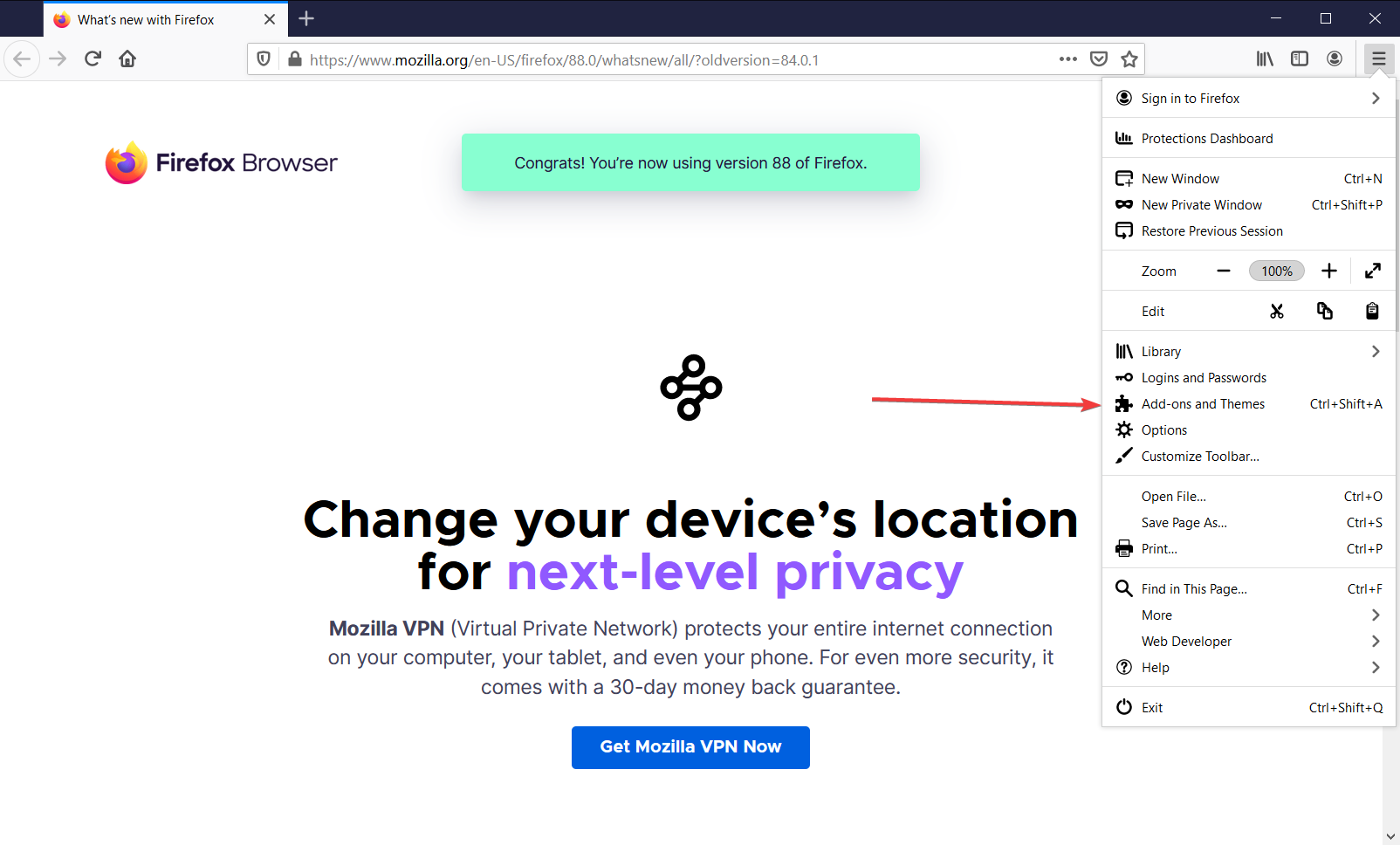

ثعلب النار

- فتح ثعلب النار.

- اذهب إلى القائمة واختر الإضافات والسمات.

- يختار ملحقات.

- إزالة الملحقات غير المرغوب فيها.

- انقر تعطيل / إزالة.

- يختار اعد البدء الان (في حالة انبثاقها).

نأمل أن تكون قد تمكنت من مسح جميع الملحقات والإضافات التي بها مشكلات من جميع المستعرضات الخاصة بك وأنت الآن آمن تمامًا.

نصائح لمنع هجمات البرمجيات الخبيثة

من أجل حماية جهاز الكمبيوتر الخاص بك من أي إدخال أو هجوم للبرامج الضارة في المستقبل ، إليك بعض النصائح التي يمكنك استخدامها:

- استخدم رموز مرور قوية وتحقق من خطوتين حيثما أمكن ذلك.

- اتصل لتأمين واي فاي.

- حافظ على نظامك محدثًا بانتظام.

- حظر النوافذ المنبثقة وإيقاف الملء التلقائي عند زيارة ملف موقع الكتروني لمنع سرقة الهوية.

- نظف سطح المكتب لتسريع جهاز الكمبيوتر الخاص بك.

- ثبّت أحد برامج مكافحة الفيروسات إذا لم يكن لديك واحد.

- إجراء فحوصات منتظمة.

- تنظيف ملف محرك الأقراص وإلغاء تجزئة جهاز الكمبيوتر الخاص بك (يسرع الجهاز).

- تحقق دائمًا من التنزيلات واحذف ما لا تحتاج إليه.

- نسخ الملفات المهمة احتياطيًا - يمكنك أيضًا نسخ بياناتك احتياطيًا دون اتصال بالإنترنت (باستخدام أقراص التخزين) أو عبر الإنترنت (التخزين السحابي) - كثيرًا يوميًا.

- تجنب الفتح رسائل البريد الإلكتروني العشوائيةوالروابط المشبوهة وزيارة مواقع غير معروفة وإجراء عمليات شراء من بائعين لم يتم التحقق منهم.

أنواع البرمجيات الخبيثة

فايروس: تمامًا مثل الفيروسات التي تصيب الجهاز البشري ، تلتصق فيروسات الكمبيوتر بملفاتك وتصيبها ، ثم ينتشر بشكل هستيري أثناء إتلاف ملفاتك (حذفها أحيانًا) وإتلاف نظامك وظائف. تظهر هذه عادةً على الكمبيوتر المحمول الخاص بك كـ exe. أو الملفات القابلة للتنفيذ.

برامج الفدية: هذا النوع يحتجز جهاز الكمبيوتر الخاص بك كرهينة ويهدد بتدمير أو محو ملفاتك وبياناتك ، ما لم يتم دفع فدية لمنشئها.

حصان طروادة: ال حصان طروادة يأتي كبرنامج شرعي ولكنه يختبئ بين ملفاتك النظيفة الأخرى وإذا لم يلاحظه أحد ، فإنه يتحرك بصمت ، مما يؤدي إلى إنشاء أبواب خلفية في نظام الأمان بجهاز الكمبيوتر ، والذي يسمح بعد ذلك للبرامج الضارة الأخرى بالدخول إلى النظام.

برامج التجسس: كما يوحي اسمها ، تهدف هذه البرامج الضارة إلى التجسس على نظامك. إنه يختبئ في نظامك ، ويقوم بتقييم جميع أنشطتك عبر الإنترنت مع حفظ التفاصيل المهمة والخاصة مثل الخاص بك كلمات السروتفاصيل بطاقة الائتمان وسجل التصفح الخاص بك.

الديدان: يصيب هذا النوع أجهزتك باستخدام واجهة الشبكة. كلما زاد عدد الأجهزة التي تجد طريقها إليها ، زادت معدلات الإصابة.

ادواري: يتنكر هذا من خلال البرامج الإعلانية التي يمكن أن تعرض نظام أمان الكمبيوتر الخاص بك لخدمتك مع الإعلانات ، والتي تسمح بعد ذلك بإدخال المزيد من البرامج الضارة.

قائمة مرجعية بعلامات التحذير الشائعة للإصابة بالبرامج الضارة

- تظهر إعلانات غير متوقعة على الشاشة ، يقول البعض إنه تم اكتشاف فيروس ، لكنها مارقة ؛

- يبدأ تشغيل رسالة صوتية ؛

- النوافذ المنبثقة التي تطلب منك الدفع مقابل برنامج لإزالة الفيروس ؛

- يكون النظام بطيئًا عند بدء التشغيل ، والأداء العام بطيئًا (وليس بسبب ذاكرة الكمبيوتر) ؛

- عدم وجود مساحة تخزين على القرص الصلب الخاص بك ؛

- الملفات مفقودة أو مشفرة ؛

- يتجمد النظام أو يغلق ؛

- تفتح البرامج وتغلق تلقائيًا ؛

- رسائل خطأ فردية ؛

- قرصك الصلب نشط بشكل مفرط - تتضمن علامات التحذير ضوضاء مستمرة أو دوران مستمر حتى عند عدم استخدام جهاز الكمبيوتر الخاص بك ؛

- متصفح الويب البطيء

- يتغير المتصفح الموجود على صفحتك الرئيسية باستمرار أو تتم إعادة توجيهك إلى مواقع ويب غير معتادة ؛

- زيادة النشاط (من المعتاد) على اتصال بالإنترنت;

- تم الاستيلاء على صفحات البريد الإلكتروني والوسائط الاجتماعية - وهذا أمر شائع اليوم عند جهات اتصال البريد الإلكتروني ووسائل التواصل الاجتماعي ؛ معارفك أو أصدقائك ، تلقي رسائل منك لم تنشرها أو ترسلها ؛

- تعرض أمان الكمبيوتر للخطر بحيث لا يمكنك تثبيت أو حتى فتح برنامج مكافحة الفيروسات أو جدار الحماية ؛

- لا يمكنك استخدام الأدوات الشائعة مثل مدير المهام أو محرر التسجيل ؛

- تلقيت رسالة تقول المشرف الخاص بك قام بتعطيل هذا ...;

- يطالبك البرنامج بدفع فدية قبل الوصول إلى ملفاتك مرة أخرى ؛

- يرسل برنامج الأمان تحذيرات منبثقة مخيفة ، لكنك لم تقم بتثبيتها في المقام الأول ؛

- في بعض الأحيان ، قد يبدو كل شيء على ما يرام ، ولكن بعض البرامج الضارة مثل الروبوتات تختبئ بهدوء في انتظار التعليمات قبل تنفيذ الأوامر ، أو أن حصان طروادة البعيد مشغول في التقاط المعلومات ؛ قم دائمًا بإجراء فحص للتأكد من ذلك.

حافظ على صحة جهاز الكمبيوتر الخاص بك ، وسوف يخدمك جيدًا لفترة طويلة. نأمل أن تساعدك حلولنا ونصائحنا في التخلص من البرامج الضارة الموجودة على جهاز الكمبيوتر الخاص بك.

يمكن أن تصل البرامج الضارة TechBrolo إلى مكاتب عملك أيضًا ، لذا كن استباقيًا واحصل على أحد أفضل برامج مكافحة الفيروسات لنظام التشغيل Windows Server وحماية بيانات شركتك.

هل تمكنت من حماية جهاز الكمبيوتر الخاص بك باستخدام حلولنا؟ هل لديك آخرين بدلا من ذلك؟ أخبرنا كيف فعلت في قسم التعليقات أدناه.