- تعد أدوات تعاون القوى العاملة المستندة إلى السحابة أهدافًا لهجمات القرصنة والتصيد الاحتيالي.

- أبلغ الأمان غير الطبيعي عن هجمات التصيد الاحتيالي للتقويم التي تستهدف مستخدمي Office 365.

- لمعرفة المزيد حول الاستفادة من أدوات مكافحة الفيروسات وتشفير البيانات ، انتقل إلى برنامجنا الشامل الأمن الإلكتروني القطاع الثامن.

- بدلاً من ذلك ، قم بزيارة الأمانة و أمبير؛ خصوصية للحصول على نصائح وإرشادات للمساعدة في تحسين أمان النظام في مكان العمل أو على السحابة.

سيعمل هذا البرنامج على إصلاح أخطاء الكمبيوتر الشائعة ، ويحميك من فقدان الملفات ، والبرامج الضارة ، وفشل الأجهزة ، وتحسين جهاز الكمبيوتر الخاص بك لتحقيق أقصى أداء. إصلاح مشكلات الكمبيوتر وإزالة الفيروسات الآن في 3 خطوات سهلة:

- قم بتنزيل Restoro PC Repair Tool الذي يأتي مع التقنيات الحاصلة على براءة اختراع (براءة الاختراع متاحة هنا).

- انقر ابدأ المسح للعثور على مشكلات Windows التي يمكن أن تسبب مشاكل في الكمبيوتر.

- انقر إصلاح الكل لإصلاح المشكلات التي تؤثر على أمان الكمبيوتر وأدائه

- تم تنزيل Restoro بواسطة 0 القراء هذا الشهر.

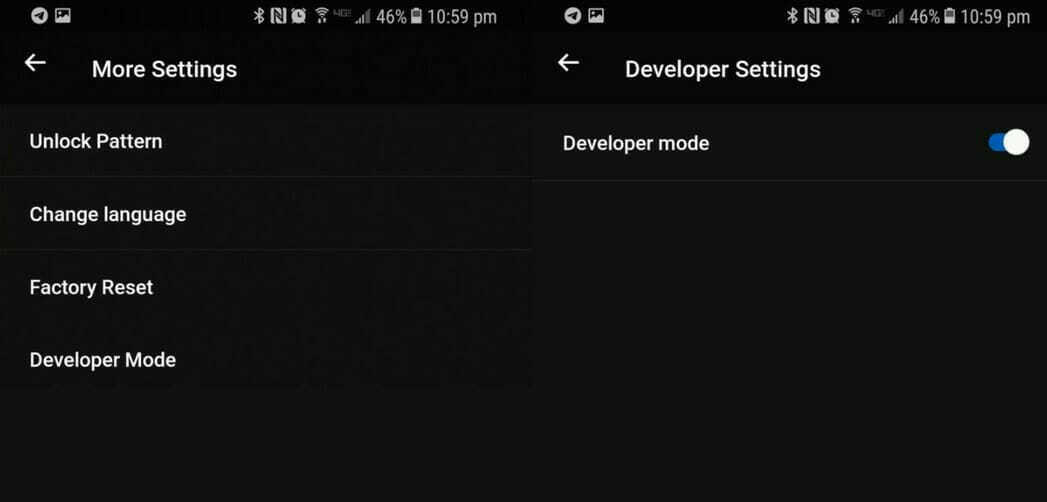

تحولت العديد من المنظمات في جميع أنحاء العالم إلى القائمة على السحابة إنتاجية وأدوات تعاون القوى العاملة لدعم العمل عن بعد. لسوء الحظ ، هذه المنصات، على سبيل المثال ، أصبح Office 365 هدفًا سهلاً للقرصنة والتصيد الاحتيالي عبر البريد الإلكتروني.

شركة الأمن السيبراني Abnormal Security مؤخرًا مكشوفة كيف أنشأ المشغلون الضارون موقع Office 365 للتصيد الاحتيالي الذي يستهدف العمال البعيدين الذين يستخدمون النظام الأساسي اليوم الشركة يكشف هجوم مشابه يستغل التقويم يدعو.

كما هو الحال دائمًا ، ينتحل مهاجمو التصيد الاحتيالي صفة سلطات ذات مصداقية ، مثل صاحب العمل أو البنك أو الحكومة لكسب ثقتك. إذا كنت من مستخدمي Office 365 ، فيمكنهم استهدافك عبر أي تطبيق أو مورد متاح على النظام الأساسي.

مستخدمو Office 365 هدف لسرقة بيانات الاعتماد

في هذه الحالة ، يتظاهر المهاجم بأنه أفراد من شركة الأمن Wells Fargo. إذا كنت هدفًا ، فإن منتحل الهوية يرسل إليك بريدًا إلكترونيًا يفيد بضرورة تحديث مفتاح أمان حسابك.

لديهم هدف واحد: سرقة معلومات حساسة منك.

تعتبر المؤسسات المالية دائمًا أهدافًا شائعة للمهاجمين. سيسمح الوصول إلى معلومات المستخدم الحساسة للمهاجم بارتكاب سرقة الهوية وكذلك سرقة أي أموال مرتبطة بالحساب.

بعد ذلك ، يحذر المهاجم من أنه يتعين عليك التحديث إلى المجموعة الجديدة للحفاظ على حسابك نشطًا. بالطبع ، يقولون ذلك لخلق شعور بالإلحاح وحثك على متابعة خطتهم الخبيثة.

لذا ، عليك الآن قراءة مرفق بريد إلكتروني واتباع التعليمات المقدمة.

لكن هذا المرفق هو في الواقع دعوة تقويم (ملف ics.) ، وعادةً ما تحتفظ هذه الملفات ببيانات الجدولة لأحداث التقويم. بصفتك مستخدم Office 365 ، قد لا تبدو دعوة التقويم غريبة في البداية.

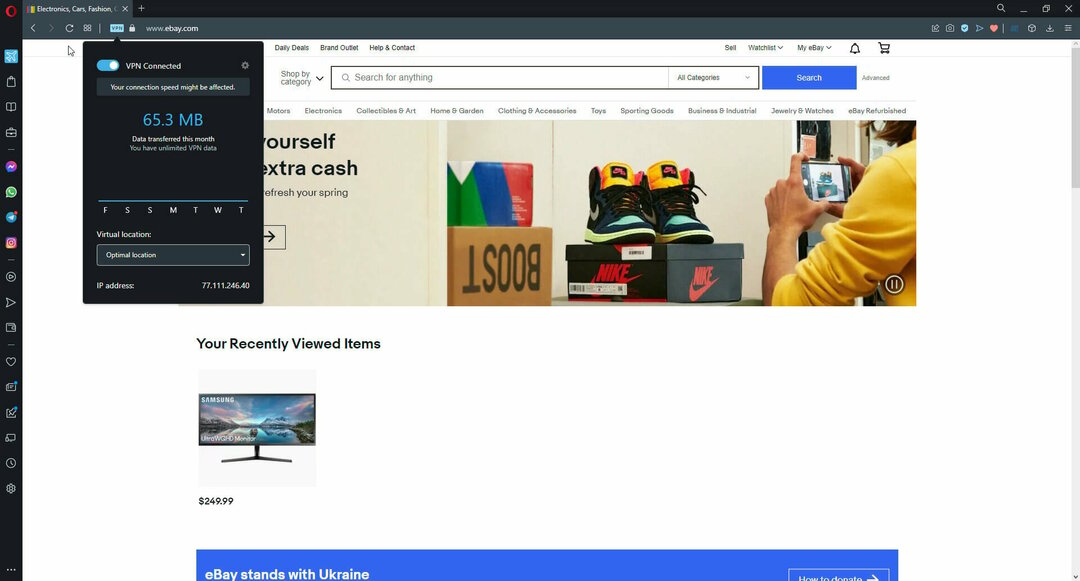

بصرف النظر عن ذلك ، تتضمن الدعوة صفحة SharePoint ، والتي تحتوي على ارتباط يجب عليك النقر فوقه لتأمين حسابك. يؤدي النقر فوق الارتباط إلى الانتقال إلى موقع Wells Fargo وهمي بدلاً من ذلك.

تلتقط صفحة التصيد أرقام حسابك واسم المستخدم وكلمة المرور ورقم التعريف الشخصي والمعلومات الشخصية الحساسة الأخرى.

بينما يحتوي Office 365 على العديد من ملفات ميزات الأمان، لا يمكنها دائمًا اكتشاف جميع التهديدات لمعلوماتك الشخصية. لذلك ، من الجيد دائمًا ممارسة السلطة التقديرية والتشاور مع فريق أمن تكنولوجيا المعلومات الداخلي لديك قبل الرد على رسائل البريد الإلكتروني التي تتطلب معلومات حساسة.

هل تعاملت مع أي حادثة أمنية تتعلق بـ Office 365 وسط أزمة COVID-19؟ لا تتردد في مشاركة تجربتك في قسم التعليقات أدناه.

هل ما زلت تواجه مشكلات؟قم بإصلاحها باستخدام هذه الأداة:

هل ما زلت تواجه مشكلات؟قم بإصلاحها باستخدام هذه الأداة:

- قم بتنزيل أداة إصلاح الكمبيوتر تصنيف عظيم على TrustPilot.com (يبدأ التنزيل في هذه الصفحة).

- انقر ابدأ المسح للعثور على مشكلات Windows التي يمكن أن تسبب مشاكل في الكمبيوتر.

- انقر إصلاح الكل لإصلاح المشكلات المتعلقة بالتقنيات الحاصلة على براءة اختراع (خصم حصري لقرائنا).

تم تنزيل Restoro بواسطة 0 القراء هذا الشهر.