- تحذر Microsoft المستخدمين في كل مكان من حملة تصيد جديدة ومتطورة.

- هذه الهجمات أسهل بكثير في تنفيذها دون أن يتم اكتشافها في عصر العمل المختلط هذا.

- الخطة هي الانضمام جهاز يديره المهاجم لشبكة مؤسسة.

- يقول خبراء الأمن إن الضحايا يتعرضون بشكل أكبر بدون أسلوب العائالت المتعددة MFA.

لمجرد أنك لم تسمع بأي هجمات إلكترونية كبرى مؤخرًا ، فهذا لا يعني أنها توقفت. على العكس من ذلك ، تعمل الأطراف الثالثة الخبيثة دائمًا على ابتكار طرق جديدة ومبتكرة للوصول إلى أجهزتنا.

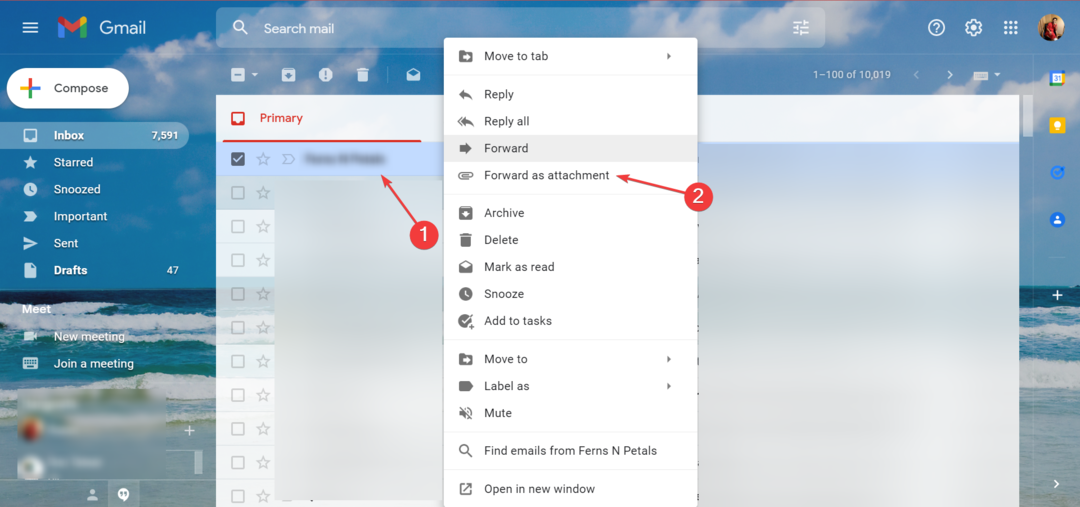

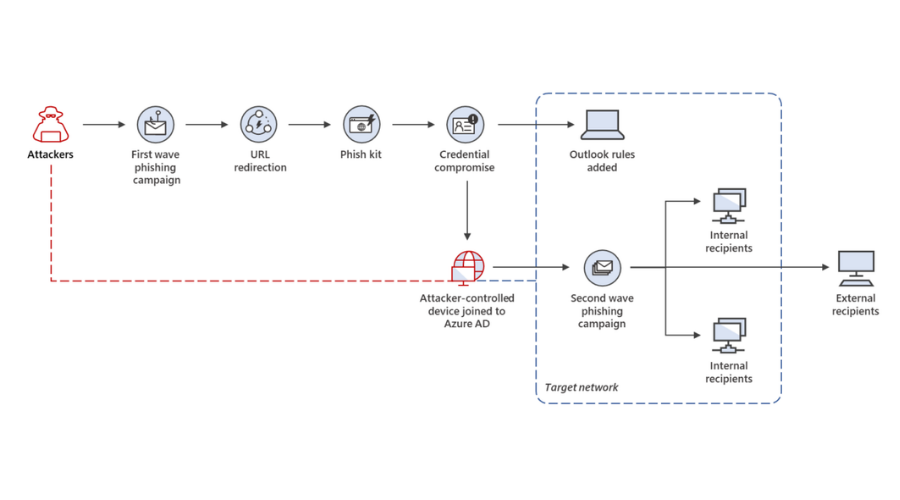

في الآونة الأخيرة ، مايكروسوفت مكشوفة حملة واسعة النطاق ومتعددة المراحل تضيف تقنية جديدة إلى أساليب التصيد التقليدية من خلال ضم جهاز يديره المهاجم إلى شبكة المؤسسة.

يزعم خبراء الأمن في ريدموند أنهم لاحظوا أن المرحلة الثانية من الحملة كانت ناجحة ضد الضحايا الذين لم يطبقوا المصادقة متعددة العوامل ، وهي ركيزة أساسية للهوية الأمان.

تكشف Microsoft عن حملة تصيد جديدة ومتطورة

تركز المرحلة الأولى من حملة القرصنة هذه في الواقع على سرقة أوراق الاعتماد في المنظمات المستهدفة الموجودة في الغالب في أستراليا وسنغافورة وإندونيسيا وتايلاند.

بعد ذلك ، استخدم المهاجمون الحسابات المخترقة لتوسيع موطئ قدمهم داخل المنظمة عبر التصيد الجانبي وكذلك خارج الشبكة عبر البريد العشوائي الصادر.

وغني عن القول ، أن توصيل جهاز مخترق بالشبكة سمح لمجرمي الإنترنت بنشر الهجوم سرًا والتحرك بشكل جانبي عبر الشبكة المستهدفة.

وبينما تم استخدام تسجيل الجهاز في هذه الحالة لمزيد من هجمات التصيد الاحتيالي ، فإن الاستفادة من تسجيل الجهاز آخذ في الارتفاع حيث لوحظت حالات استخدام أخرى.

علاوة على ذلك ، فإن التوافر الفوري لأدوات اختبار القلم ، المصممة لتسهيل هذه التقنية ، لن يؤدي إلا إلى توسيع نطاق استخدامها عبر الجهات الفاعلة الأخرى في المستقبل.

توضح هذه الحملة أن التحسين المستمر للرؤية والحماية على الأجهزة المدارة قد أجبر المهاجمين على استكشاف طرق بديلة.

وبسبب الزيادة في عدد الموظفين الذين يعملون من المنزل ، مما يغير الحدود بين شبكات الشركة الداخلية والخارجية ، فإن سطح الهجوم المحتمل يتسع بشكل أكبر.

تنشر الأطراف الثالثة الخبيثة تكتيكات مختلفة لاستهداف القضايا التنظيمية المتأصلة في العمل البشري الهجين خطأ ، و shadow IT أو التطبيقات والخدمات والأجهزة غير المُدارة والبنية التحتية الأخرى التي تعمل خارج المعيار سياسات.

من السهل تجاهل هذه الأجهزة غير المُدارة أو تفويتها من قِبل فرق الأمان ، مما يجعلها أهدافًا مربحة للتنازل ، أداء حركات جانبية بهدوء ، وتخطي حدود الشبكة ، وتحقيق المثابرة من أجل الانطلاق على نطاق أوسع الهجمات.

يهتم خبراء أمان Microsoft بشكل أكبر عندما يتمكن المهاجمون من توصيل جهاز يعمل بشكل كامل ويكون تحت سيطرتهم الكاملة بنجاح.

من أجل البقاء آمنًا وعدم الوقوع ضحية للتطور المتزايد للهجمات ، تحتاج المؤسسات إلى حلول تقدم وربط بيانات التهديد من البريد الإلكتروني والهويات والسحابة ونقاط النهاية.

يقوم Microsoft 365 Defender بتنسيق الحماية عبر هذه المجالات ، والبحث عن الروابط تلقائيًا بين الإشارات لتوفير دفاع شامل ، وهي الطريقة التي تمكنت بها Microsoft من الكشف عن ذلك الحملة الانتخابية.

هل تتخذ جميع الإجراءات المناسبة لضمان سلامة بياناتك الحساسة؟ شاركنا برأيك في قسم التعليقات أدناه.