- Säkerhet på nätet är bara relativ, en illusion i många säkerhetsexperters ögon.

- Cybersäkerhetsföretaget Zscaler drog täcket av en ny AiTM-nätfiskekampanj.

- Målen är Microsoft Mail-användare, och vi är på väg att visa dig hur det fungerar.

Läs mycket noga vad vi ska skriva i den här artikeln, eftersom ingen är säker från angripare och de metoder de använder för närvarande.

För att vara mer specifik, Microsofts e-posttjänstanvändare måste verkligen vara på utkik eftersom Zscaler, ett forskningsföretag för cybersäkerhet, upptäckte precis en ny pågående nätfiskekampanj riktad mot Microsofts e-postanvändare.

Inte för att skrämma dig, men enligt företaget är företagsanvändare under attack och kampanjen körs med hjälp av AiTM-teknik (adversary-in-the-middle) för att kringgå multifaktorautentisering.

Nätfiskekampanj använder AiTM-metoden för att stjäla dina referenser

Till och med Redmond-teknikjätten erkände detta problem redan i juli när den skapade en blogginlägg avsedd att varna användare om den överhängande faran.

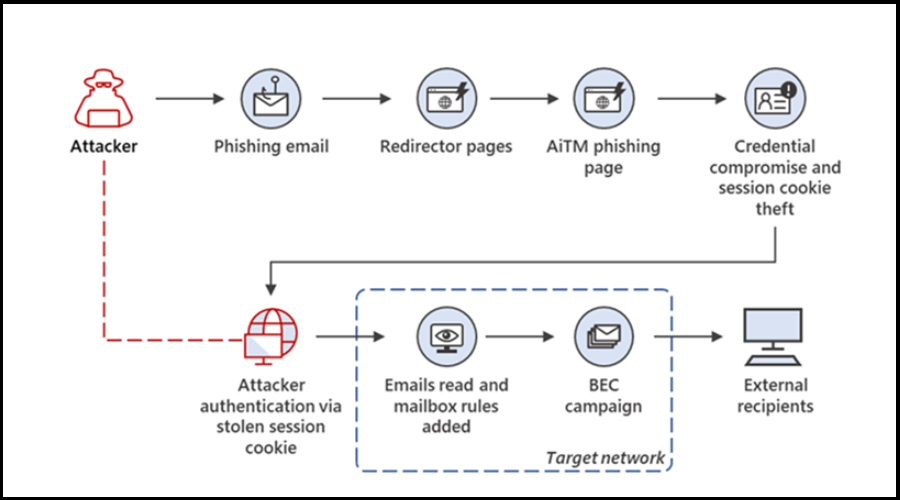

För att få upp farten placerar denna AiTM-teknik en motståndare i mitten för att fånga upp autentiseringsprocessen mellan klienten och servern.

Onödigt att säga att under detta utbyte är alla dina referenser så gott som borta, eftersom skadliga tredje parter kommer att få dem som ett resultat.

Och, som du hade förväntat dig, betyder detta också att MFA-informationen är stulen. Därför agerar motståndaren i mitten som servern till den verkliga klienten och klienten till den riktiga servern.

| Angriparregistrerat domännamn | Legit Federal Credit Union-domännamn |

| crossvalleyfcv[.]org | crossvalleyfcu[.]org |

| triboro-fcv[.]org | triboro-fcu[.]org |

| cityfederalcv[.]com | cityfederalcu[.]com |

| portconnfcuu[.]com | portconnfcu[.]com |

| oufcv[.]com | oufcu[.]com |

Som säkerhetsexperterna förklarade är denna kampanj specifikt utformad för att nå slutanvändare i företag som använder Microsofts e-posttjänster.

Kom ihåg att Business email compromise (BEC) fortsätter att vara ett ständigt närvarande hot mot organisationer och den här kampanjen understryker ytterligare behovet av att skydda mot sådana attacker.

Det här är några av nyckelpunkterna som experter på cybersäkerhet har sammanfattat, som ett resultat av att ha analyserat hotet:

- Företagsanvändare av Microsofts e-posttjänster är huvudmålen för denna storskaliga nätfiskekampanj.

- Alla dessa nätfiskeattacker börjar med ett e-postmeddelande som skickas till offret med en skadlig länk.

- Kampanjen är aktiv vid tidpunkten för bloggpublicering och nya nätfiskedomäner registreras nästan varje dag av hotaktören.

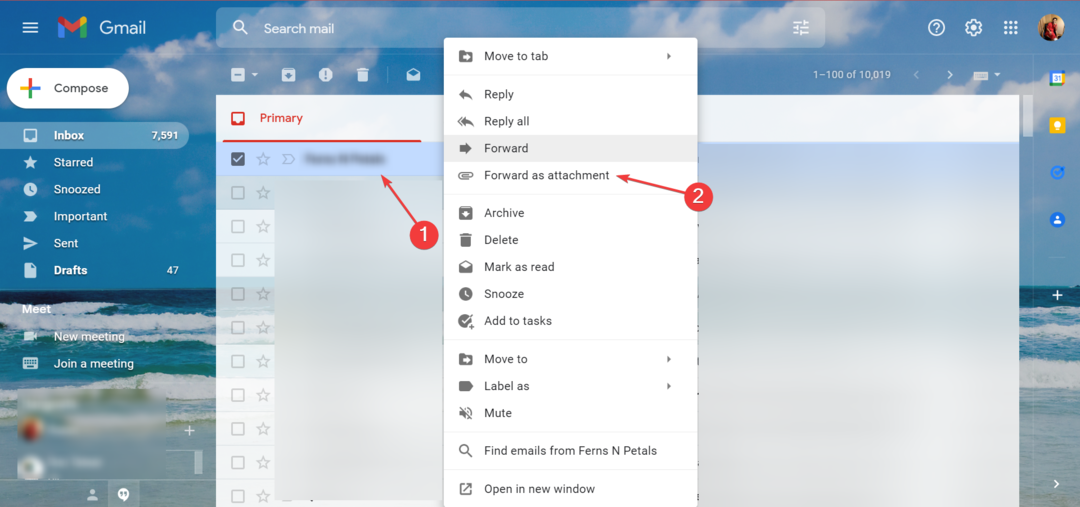

- I vissa fall äventyrades företags-e-postmeddelanden från chefer med denna nätfiskeattack och användes senare för att skicka ytterligare nätfiske-e-postmeddelanden som en del av samma kampanj.

- Några av de viktigaste industrivertikalarna som FinTech, utlåning, försäkring, energi och tillverkning i geografiska regioner som USA, Storbritannien, Nya Zeeland och Australien är inriktade på.

- Ett anpassat proxybaserat nätfiske-kit som kan kringgå multi-factor authentication (MFA) används i dessa attacker.

- Olika cloaking- och webbläsarfingeravtryckstekniker utnyttjas av hotaktören för att kringgå automatiserade URL-analyssystem.

- Många URL-omdirigeringsmetoder används för att undvika företagslösningar för analys av URL-adresser för e-post.

- Legitima kodredigeringstjänster online som CodeSandbox och Glitch missbrukas för att öka kampanjens hållbarhet.

Enligt vår analys av de ursprungliga e-postmeddelandena med Federal Credit Union-tema observerade vi ett intressant mönster. Dessa e-postmeddelanden kom från e-postadresserna till cheferna för respektive Federal Credit Union-organisationer.

Låt oss också nämna att några av de angriparregistrerade domänerna var stavfelsversioner av legitima Federal Credit Unions i USA.

Nuförtiden är gränsen mellan onlinesäkerhet och att äventyra hela din verksamhet så fin att du behöver ett atommikroskop för att se det.

Det är därför vi alltid predikar säkerhet, vilket betyder:

- Ladda aldrig ner något från slumpmässiga, osäkra källor.

- Avslöja aldrig dina referenser eller annan känslig information för någon.

- Låt inte personer du inte litar på använda din dator.

- Öppna inte länkar som tas emot i e-postmeddelanden som kommer från otillförlitliga källor.

- Alltid antivirusprogram.

Det är helt upp till dig att vara säker i denna ständigt föränderliga onlinedjungel, så se till att vidta alla säkerhetsåtgärder du behöver för att undvika katastrofer.

Har du fått några sådana mejl på sistone? Dela din upplevelse med oss i kommentarsfältet nedan.