- Experter från Abnormal Security upptäckte en ny nätfiskekampanj med e-post.

- Mejlen innehåller QR-koder som, om de skannas, kan leda till allvarliga problem.

- Förutom de skanningsbara koderna finns det tydligen även röstmeddelanden.

- Angripare använder den här metoden för att stjäla Microsoft 365-uppgifter från offer.

Hackare är på gång igen eftersom de nu skickar ut nätfiske-e-postmeddelanden som innehåller QR-koder i en kampanj utformad för att samla in inloggningsuppgifter för Microsoft 365 molnapplikationer.

Se till att du inte faller offer för dessa skadliga tredje parter eftersom användarnamn och lösenord för företagsmolntjänster som Microsoft 365 är ett främsta mål för cyberbrottslingar.

Dessa skumma individer eller organisationer kan utnyttja dem för att lansera skadlig programvara eller ransomware-attacker eller till och med sälja stulna inloggningsuppgifter till andra hackare för att använda för sina egna kampanjer.

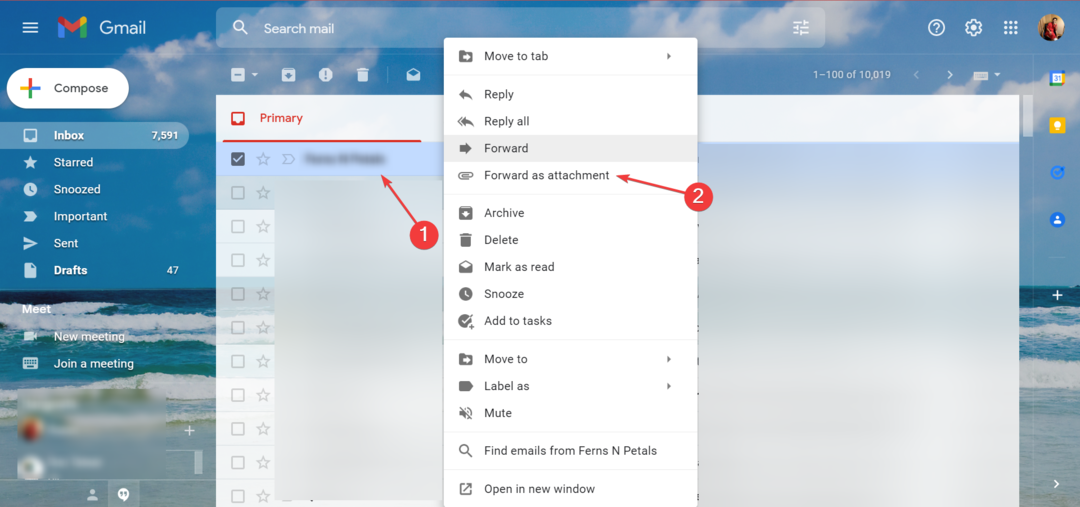

Angripare bifogar nu QR-koder till nätfiske-e-postmeddelanden

Hackare har hittat ännu ett genialt sätt att lura offer att klicka på länkar till nätfiske webbplatser utformade för att se ut som autentiska Microsoft-inloggningssidor, som av misstag överlämnar sina referenser.

En av de nyare nätfiskekampanjerna, som observerades och rapporterades av cybersäkerhetsforskare på Onormal säkerhet använder e-postmeddelanden laddade med QR-koder.

Dessa koder är faktiskt utformade för att kringgå e-postskydd och stjäla inloggningsinformation. Allt detta är känt som en quishing ge sig på.

Det unika är att dessa meddelanden innehöll QR-koder som ger tillgång till en missad röstbrevlåda, praktiskt undviker URL-skanningsfunktionen för e-postbilagor som finns i säkra e-postgateways och inbyggd säkerhet kontroller. Alla QR-kodbilder skapades samma dag som de skickades, vilket gör det osannolikt att de tidigare har rapporterats och kommer att kännas igen av en säkerhetsblockeringslista. Totalt användes sex unika profiler för att skicka meddelanden till kampanjen, varav de flesta utformade för att synas relaterade till samma bransch som målet.

QR-koder kan vara effektiva vapen när de används av illvilliga tredje parter eftersom standard e-postsäkerhet skydd som URL-skannrar tar inte upp några tecken på en misstänkt länk eller bilaga i meddelande.

Den ovan nämnda kampanjen körs faktiskt från e-postkonton som tidigare har utsatts för intrång.

Detta geniala schema låter angriparna skicka e-postmeddelanden från konton som används av riktiga människor på riktiga företag för att lägga till en aura av legitimitet, vilket uppmuntrar offren att lita på dem.

Dessa nätfiske-e-postmeddelanden sägs innehålla ett röstmeddelande från ägaren av e-postkontot de skickas från och offret uppmanas att skanna en QR-kod för att lyssna på inspelningen.

Viktigt är också att alla QR-koder som analyserats av säkerhetsexperterna skapades samma dag som de skickades.

Medan användningen av QR-kodermetoden lättare kan kringgå e-postskydd, måste offret följa många fler steg innan de når den punkt där de av misstag kunde ge sina inloggningsuppgifter till cyberkriminella.

För att detta ens ska fungera måste användaren skanna QR-koden i första hand, och om de öppnar e-postmeddelandet på en mobil kommer de att kämpa för att göra detta utan en andra telefon.

För att se till att du inte också blir offer för dessa quishing e-postmeddelanden bör du vara extremt försiktig med att skanna QR-koder som presenteras i oväntade meddelanden, även om de ser ut att komma från kända kontakter.

Att aktivera multifaktorautentisering för Microsoft 365-konton kan också hjälpa till att skydda inloggningsuppgifter från att bli stulen.

Har du fått några sådana misstänkta mejl som innehåller QR-koder? Låt oss veta i kommentarsfältet nedan.