Som du säkert vet nu släppte Microsoft just den tredje omgången av Patch Tuesday uppdateringar för år 2020, och de kallas Mars Patch tisdag uppdateringar.

Dessa uppdateringar riktade sig till alla versioner av Windows 10, och de tog med sig många nya funktioner liksom Bug fixar och säkerhetsuppdateringar.

I själva verket var den här uppdateringen om Patch Tuesday ännu mer produktiv än den från Februari sedan den här gången fixade de över 115 CVE.

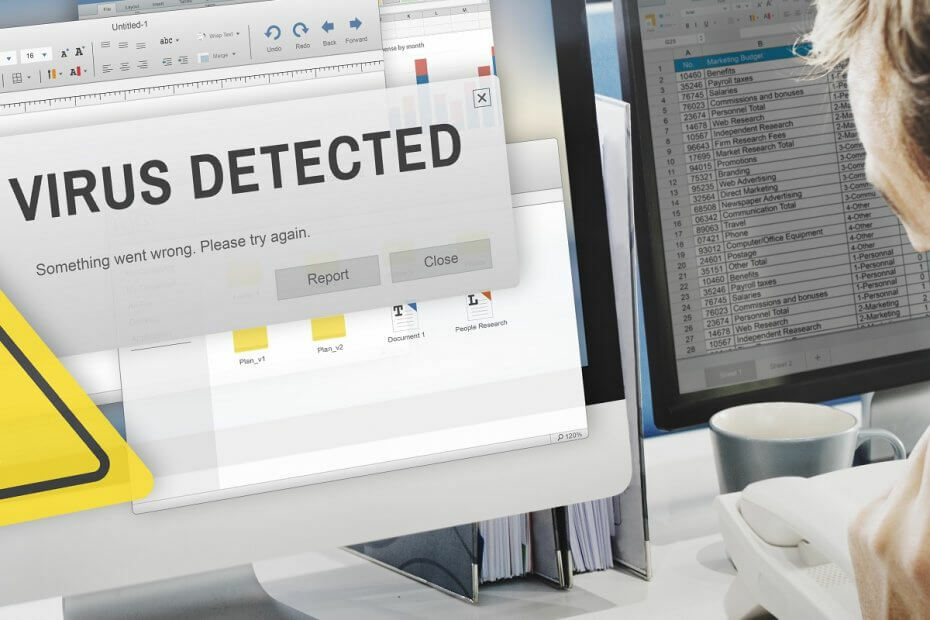

Microsoft avslöjade ett utnyttjande som lämnades okontrollerat

Men i sin brådska med att släppa anteckningarna så snart som möjligt avslöjade Microsoft av misstag ett utnyttjande som inte var fixat. Berörda datorer från CVE-2020-0796 sårbarhet inkluderar Windows 10 v1903, Windows10 v1909, Windows Server v1903 och Windows Server v1909.

Tydligen planerade Microsoft att släppa en patch denna patch-tisdag men återkallade den omedelbart. De inkluderade dock detaljerna om felet i deras Microsoft API, som vissa antivirusleverantörer skrapar och sedan publicerar.

Sårbarheten är en avmaskbar exploatering i SMBV3 som råkar vara samma protokoll som utnyttjas av WannaCry och NotPetya ransomware. Lyckligtvis har ingen exploateringskod släppts.

Inga ytterligare detaljer har publicerats i frågan, men Fortinet noterar att:

en avlägsen, obehörig angripare kan utnyttja detta för att utföra godtycklig kod inom applikationens sammanhang.

En lösning på det här problemet är att inaktivera SMBv3-komprimering och blockera TCP-port 445 på brandväggar och klientdatorer.

Notera: Den fullständiga uppdateringsrådgivningen är nu tillgängligtoch Microsoft säger att den ovannämnda lösningen endast är bra för att skydda servrar, men inte för klienter.

Vad tycker du om Microsofts senaste missöde? Dela dina tankar i kommentarfältet nedan så fortsätter vi samtalet.