Malware

Malware Gamarue: como funciona e como removê-loMalwareRemoção De Malware

Se o seu PC foi infectado com o malware Gamarue, você precisa removê-lo com urgência.A primeira coisa que você deve fazer é verificar e remover o vírus com um software antivírus dedicado.Você també...

Consulte Mais informação

Malware TechBrolo: como funciona e como removê-loMalwareCíber Segurança

TechBrollo é um malware que falsifica todos os tipos de alertas para que você acesse os chamados serviços de suporte técnico e pague uma taxa.Você pode remover esse software malicioso manualmente, ...

Consulte Mais informação

O DriverAgent Plus é seguro? Como posso removê-lo do meu PC?MalwareAmeaças à Segurança

DriverAgent Plus é um arquivo suspeito que engana o seu firewall e pode conter software malicioso.O uso de um programa de desinstalação de terceiros remove rapidamente o DriverAgent Plus do seu PC....

Consulte Mais informação

Como prevenir um ataque de trojan NukeBotMalwareCíber Segurança

O Malware NukeBot Banking pode afetar os sistemas bancários, mas também pode infectar o seu PC.Essa ameaça é, na verdade, um Trojan que entra em seu sistema principalmente por e-mail.Limpar sua cai...

Consulte Mais informação

O que é .djvu file extension virus e como removê-lo?MalwareRansomware

DJVU é uma extensão de arquivo de vírus para um programa malicioso que criptografa arquivos essenciais em um computador.Depois que a extensão do arquivo for alterada por um vírus spyware, esse víru...

Consulte Mais informação

Malware Foxiebro: como funciona e como removê-loMalwareCíber Segurança

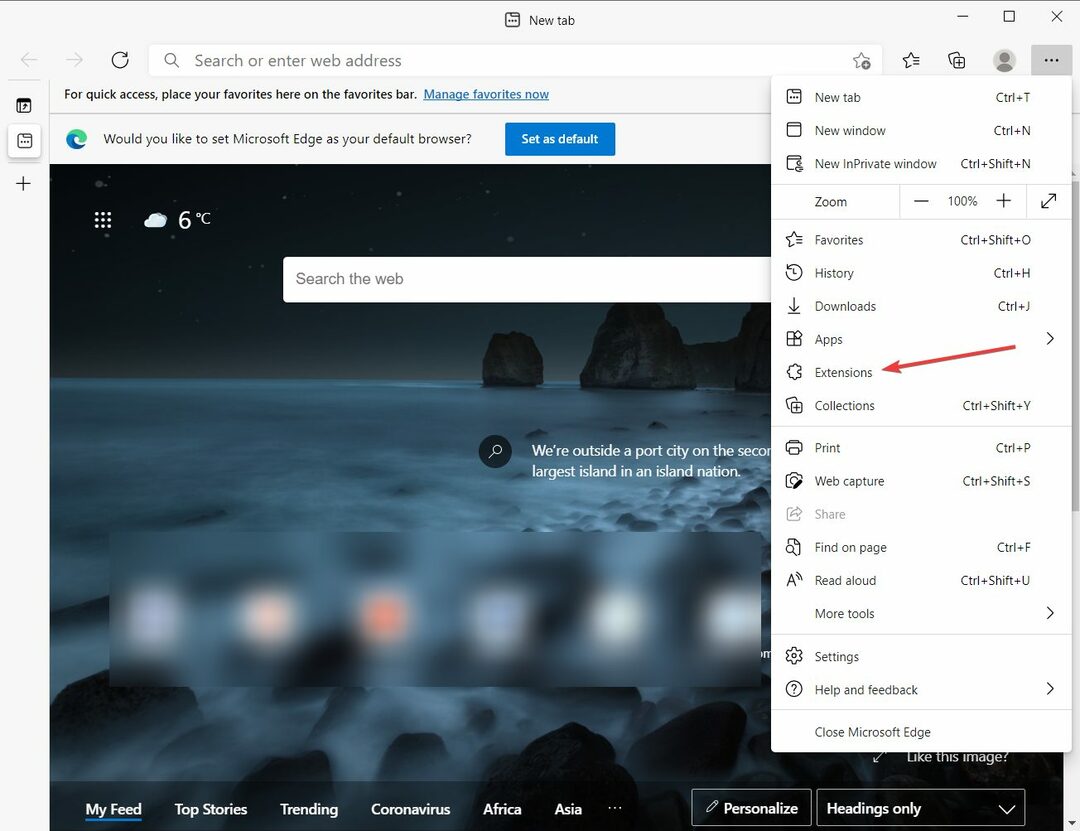

Provavelmente, você notou e-mails de spam incomuns ou anúncios agressivos aparecendo.É possível que seu dispositivo tenha capturado o malware do navegador modificador Win32 / Foxiebro.Para remover ...

Consulte Mais informação

T-RAT 2.0 RAT controlado por telegrama, a mais recente ameaça de vírusMalwareTrojanCíber Segurança

O T-RAT 2.0 é uma nova versão do perigoso Trojan de acesso remoto T-RAT.O malware pode ser controlado remotamente por meio de um canal do Telegram.Alegadamente, o malware T-RAT recupera senhas, gra...

Consulte Mais informação

Aviso: malware fauxpersky se apresenta como antivírus KasperskyMalware

Como você já pode imaginar, este novo malware é chamado Fauxpersky por uma razão. Parece personificar Kaspersky qual é o famoso Software antivírus russo. O Fauxpersky foi descoberto recentemente e ...

Consulte Mais informação

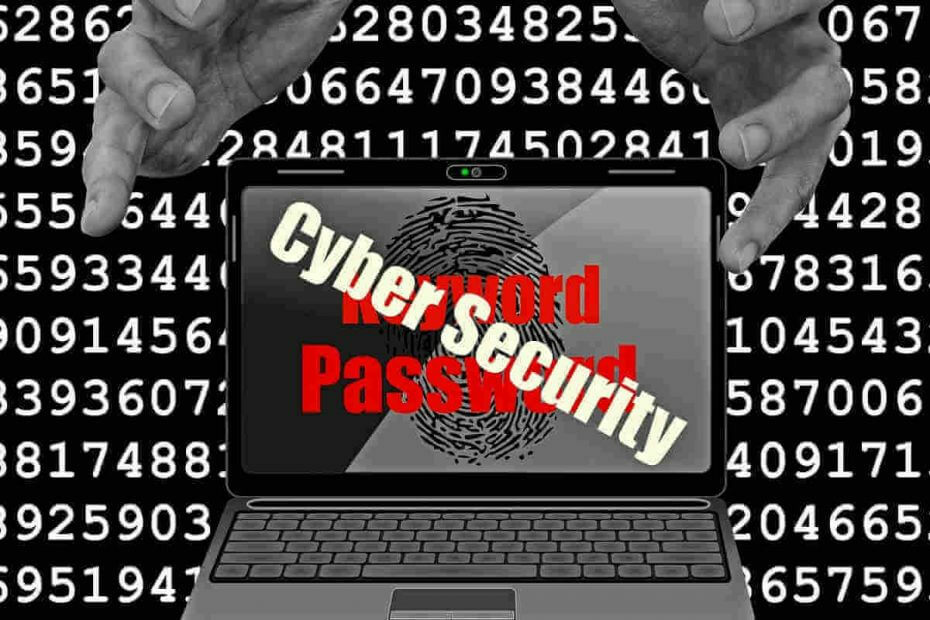

A campanha de malware TrickBot está atrás de suas senhas do Office 365MalwareTrojanWindows 10Cíber Segurança

Uma nova campanha de malware surgiu e, desta vez, o alvo são as senhas dos usuários. A campanha é direcionada a usuários do Windows 10, mas outras plataformas também podem ser afetadas.Ele usa um T...

Consulte Mais informação

PCs com Windows de 1 milhão ainda vulneráveis a ataques de malware BlueKeepMalwareNotícias Do Windows 10Cíber Segurança

Relatórios recentes sugerem que cerca de 1 milhão de dispositivos ainda são vulneráveis a ataques wormable do BlueKeep. Os usuários dos dispositivos afetados precisam instalar o mais recente Patc...

Consulte Mais informação

Cuidado: os ataques de malware de criptografia se intensificarão em 2018MalwareCíber Segurança

A tecnologia Blockchain está se desenvolvendo mais rápido do que o esperado e com a popularidade crescente de criptomoedas, as ameaças que os envolvem também estão à solta. Como resultado, malware ...

Consulte Mais informação

Os usuários do Windows podem relatar vulnerabilidades e ser pagos por issoMalwareCíber Segurança

Você sabia que pode relatar vulnerabilidades do Windows e técnicas de exploração à Microsoft e ser pago por isso? O Programa Bounty da Microsoft ajuda a empresa a aproveitar a inteligência coletiva...

Consulte Mais informação