- A CISA lançou uma nova ferramenta de resposta a incidentes de código aberto.

- Ele ajuda a detectar sinais de atividade maliciosa na nuvem da Microsoft.

- Administradores de TI e especialistas em segurança certamente se divertirão com isso.

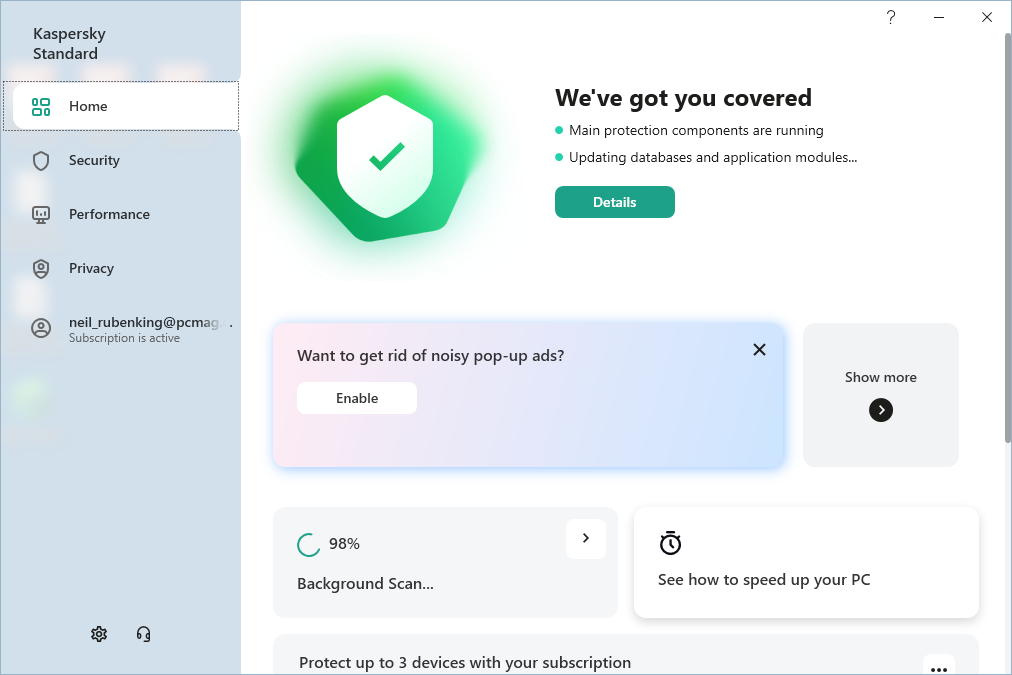

Muitos de nós podem ou já foram vítimas de hackers implacáveis, portanto, manter-nos protegidos neste mundo on-line em constante mudança é fundamental.

Saiba que a Agência de Segurança Cibernética e Infraestrutura dos EUA, também conhecida como CISA, lançou uma nova ferramenta de resposta a incidentes de código aberto.

Este novo software realmente ajuda a detectar sinais de atividade maliciosa em ambientes de nuvem da Microsoft, que podem ser enormes na batalha contra terceiros mal-intencionados.

Falando em nuvens, podemos mostrar algumas das melhores aplicativos de armazenamento em nuvem para Windows 10. Além disso, podemos ensiná-lo a corrigir oA operação de nuvem não foi bem-sucedidaerro no OneDrive

Comumente conhecido como o Ferramenta de ganso sem título, esse utilitário baseado em Python pode despejar informações de telemetria dos ambientes Azure Active Directory, Microsoft Azure e Microsoft 365.

De acordo com a CISA, é uma ferramenta robusta e flexível de busca e resposta a incidentes que adiciona novos métodos de autenticação e coleta de dados.

Com essa ferramenta, você basicamente pode executar uma investigação completa nos ambientes Azure Active Directory (AzureAD), Azure e M365 de um cliente.

Além disso, o Untitled Goose Tool também reúne telemetria adicional do Microsoft Defender for Endpoint (MDE) e Defender for Internet of Things (IoT) (D4IoT).

Sabemos que você está curioso sobre detalhes, então vamos entrar nisso. Com a plataforma cruzada Microsoft nuvem interrogatório e ferramenta de análise, especialistas em segurança e administradores de rede podem:

- Exportar e revisar logs de login e auditoria do AAD, log de auditoria unificado M365 (UAL), logs de atividades do Azure, Microsoft Alertas do Defender for IoT (internet das coisas) e dados do Microsoft Defender for Endpoint (MDE) para dados suspeitos atividade.

- Consulte, exporte e investigue as configurações do AAD, M365 e Azure.

- Extraia artefatos de nuvem dos ambientes AAD, Azure e M365 da Microsoft sem realizar análises adicionais.

- Execute a delimitação de tempo do UAL.

- Extraia dados dentro desses limites de tempo.

- Colete e revise dados usando recursos de limite de tempo semelhantes para dados MDE.

Tenha isso em mente se você valoriza a privacidade e a segurança da sua empresa. No entanto, saiba que tudo começa com um cuidado extra quando estamos na internet.

Isso é algo que você estaria interessado em usar? Compartilhe suas opiniões conosco na seção de comentários abaixo.