- Compre uma assinatura VPN (recomendamos PIA)

- Baixe o cliente VPN em seu dispositivo

- Instale o cliente VPN

- Inicie-o e faça login em sua conta

- Conecte-se a qualquer servidor que você quiser

- Desfrute de navegação privada e segura em Wi-Fi público

UMA VPN faz maravilhas quando se trata de proteger seu tráfego de vários agentes que adorariam bisbilhotar por aí.

Não só uma VPN como PIA redirecione seu tráfego por meio de seus servidores privados (túnel seguro), mas também o criptografa.

Assim, mesmo se alguém interceptasse seu tráfego de dentro da rede Wi-Fi pública, tudo pareceria um jargão, graças à criptografia.

Ativar o compartilhamento de arquivos e descoberta de rede não é algo incomum, especialmente se você estiver em uma rede confiável.

No entanto, observe que esse recurso deve ser usado apenas em casa / trabalho ou onde você pode confiar tudo os usuários na rede.

Com isso em mente, recomendamos que você use esse recurso apenas em ambientes seguros e se for absolutamente necessário.

Nem é preciso dizer que você nunca deve usá-lo em público

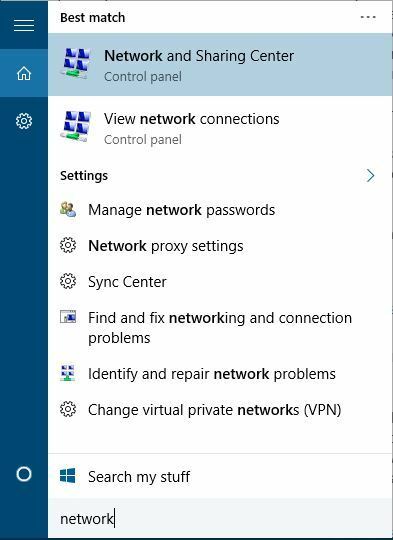

Wi-fi redes. Portanto, vamos ensinar a você como desativá-lo.- aperte o Win Key no seu teclado

- Modelo rede

- Selecione Centro de rede e compartilhamento

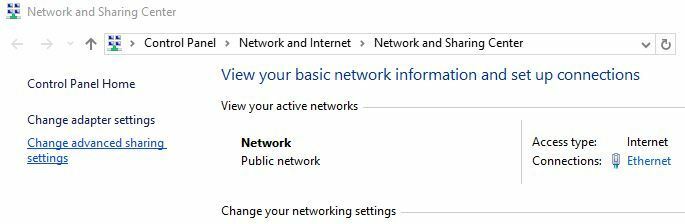

- Clique em Alterar configurações de compartilhamento avançadas.

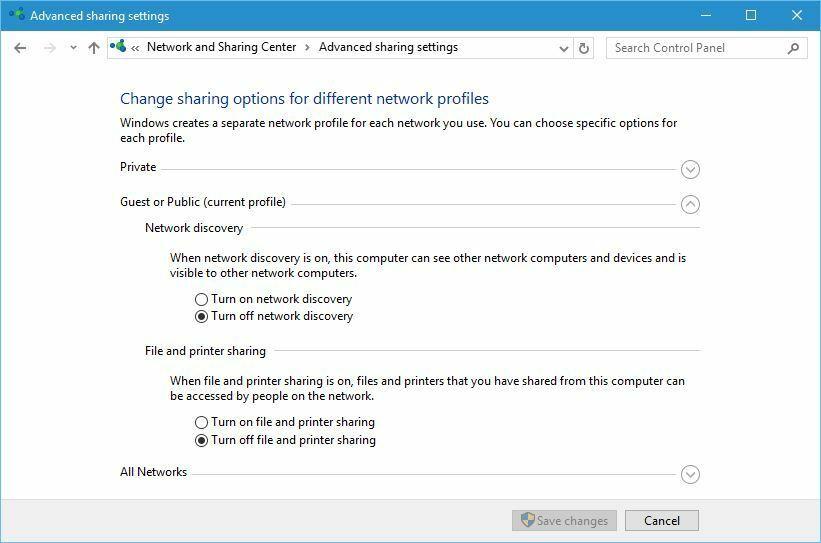

- Localize o seu perfil de rede atual

- Ao usar uma rede pública, você deve sempre selecionar os perfis Convidado ou Público

- No Descoberta de rede seleção de seção Desligue a descoberta de rede

-

Seleger Desative o compartilhamento de arquivos e impressoras no Compartilhamento de arquivos e impressoras seção

- Clique Salvar alterações

Nem é preciso dizer que desligar a descoberta de rede fará com que outros dispositivos não consigam vê-lo na rede atual.

O Windows 10 tem um integrado firewall, então, se você não estiver usando uma solução de terceiros, pelo menos certifique-se de que a solução do Windows esteja ativa.

O objetivo de um firewall é regular o tráfego de rede de entrada e saída, mantendo seu computador protegido de invasores.

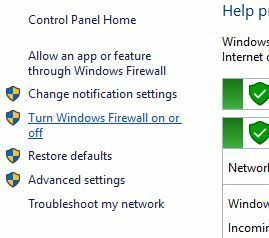

É assim que você pode verificar se o Firewall do Windows está em execução:

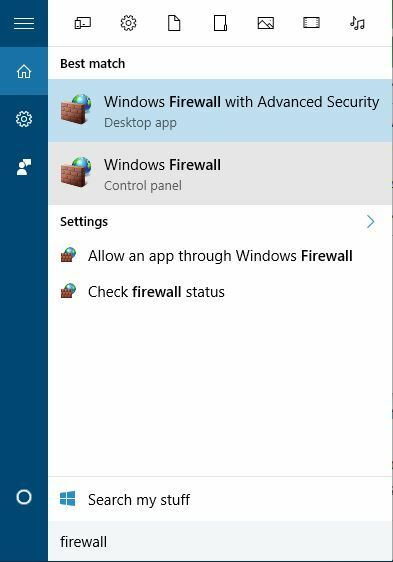

- aperte o Vencer tecla no seu teclado

- Modelo firewall

- Escolher Firewall do Windows Defender da lista

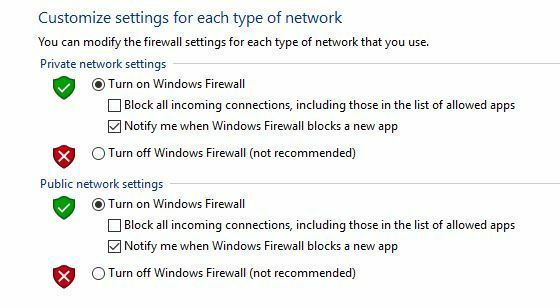

- Clique no Ative ou desative o Firewall do Windows botão

- Certificar-se de que Ativar Windows Firewall é selecionado em ambos Privado e Configurações de rede pública Seções

- Clique OK para salvar as alterações

Se você tiver um firewall de terceiros instalado, o Firewall do Windows se desligará automaticamente e não há necessidade de habilitá-lo.

Sempre que você interage com seu navegador da web, está enviando dados que usuários mal-intencionados na mesma rede podem interceptar.

Se você não estiver usando uma VPN para criptografar todo o tráfego, pelo menos certifique-se de usar uma conexão criptografada em seu navegador.

É muito fácil detectar uma conexão criptografada, pois ela é marcada por HTTPS. HTTPS é uma extensão de HTTP e é usado para fins de segurança.

Claro que isso não se aplica a aplicativos ou quaisquer outros serviços onde você não pode ver o que está acontecendo ou se o seu tráfego está ou não criptografado.

No entanto, verificar o protocolo em seu navegador é uma coisa simples e bastante eficaz para garantir que você está bem.

Lembre-se, HTTPS - Boa, HTTP - ruim.

Vários aplicativos e serviços mantêm conexões e fazem solicitações em segundo plano, mesmo se você não os estiver usando ativamente.

Portanto, para evitar qualquer vazamento acidental de dados, desligar o Wi-Fi quando não o estiver usando ativamente é uma decisão sábia.

O negócio é o seguinte: com o passar dos anos, seu dispositivo ficou cada vez mais inteligente e, de repente, ele pensa que pode decidir tudo por você.

Um exemplo é conectar-se a qualquer Wi-Fi público inseguro se o sinal for forte o suficiente.

Sim, isso economiza cerca de 2 segundos preciosos, mas também pode se conectar a um ponto de acesso de truques criado por um ponto de acesso malicioso.

Esses são chamados Hotspot Honeypots. Você quer saber por que? Porque fazem o monitoramento do tráfego de vítimas inocentes parecer brincadeira de criança.

Existem muitos motivos pelos quais um hacker experiente ou um script kiddie iria querer obter seus dados de navegação privados.

No entanto, um dos motivos mais comuns é o roubo de contas. Todos eles, se possível; suas mídias sociais, contas bancárias, armazenamento em nuvem, você escolhe.

É aconselhável dar um passo atrás e considerar que essas contas não são exatamente um jogo justo. Não, eles têm senhas para protegê-los.

Então, qual é a primeira etapa que você precisa dar para protegê-los? Isso mesmo, escolha uma senha forte, uma que seja gerada automaticamente, se possível.

Não consegue se lembrar de todos os caracteres e símbolos misturados? Você poderia apenas usar um gerenciador de senhas. Mas espere, tem mais!

Além de usar senhas fortes e indecifráveis para suas contas, você também pode ativar a autenticação multifator.

Dessa forma, se o invasor conseguir colocar as mãos em sua senha, também precisará de uma confirmação adicional para acessar sua conta.

Aconselhamos não usar seu endereço de e-mail como um 2FA por motivos óbvios. Se o invasor obtiver seu endereço de e-mail, ele basicamente terá acesso a tudo o que você vinculou a ele.