- Astaroth ainda depende de campanhas de e-mail para distribuição e tem uma execução sem arquivo, mas também ganhou três novas atualizações importantes.

- Um deles é o novo uso de canais do YouTube para C2, que ajuda a evitar a detecção, aproveitando um serviço comumente usado em portas comumente usadas.

- É o momento mais importante para se preocupar com a segurança do seu computador. Vá para o nosso Seção de segurança cibernética aprender mais.

- O mundo digital e tecnológico está se movendo mais rápido do que nunca. Leia as últimas histórias em nosso Centro de notícias.

Astaroth, trojan especializado em roubar informações confidenciais foi descoberto no ano passado e até agora, evoluiu para um dos principais malwares furtivos, diversificando sua proteção contra verificações para evitar que os pesquisadores de segurança o detectem e interrompam.

No ano passado, a Microsoft anunciou a descoberta de muitas campanhas de malware em andamento pela equipe ATP do Windows Defender. Essas campanhas distribuíram o malware Astaroth sem arquivo, o que o torna ainda mais perigoso.

Falando em campanhas de malware, você pode eliminá-las pela raiz com essas ferramentas antimalware.

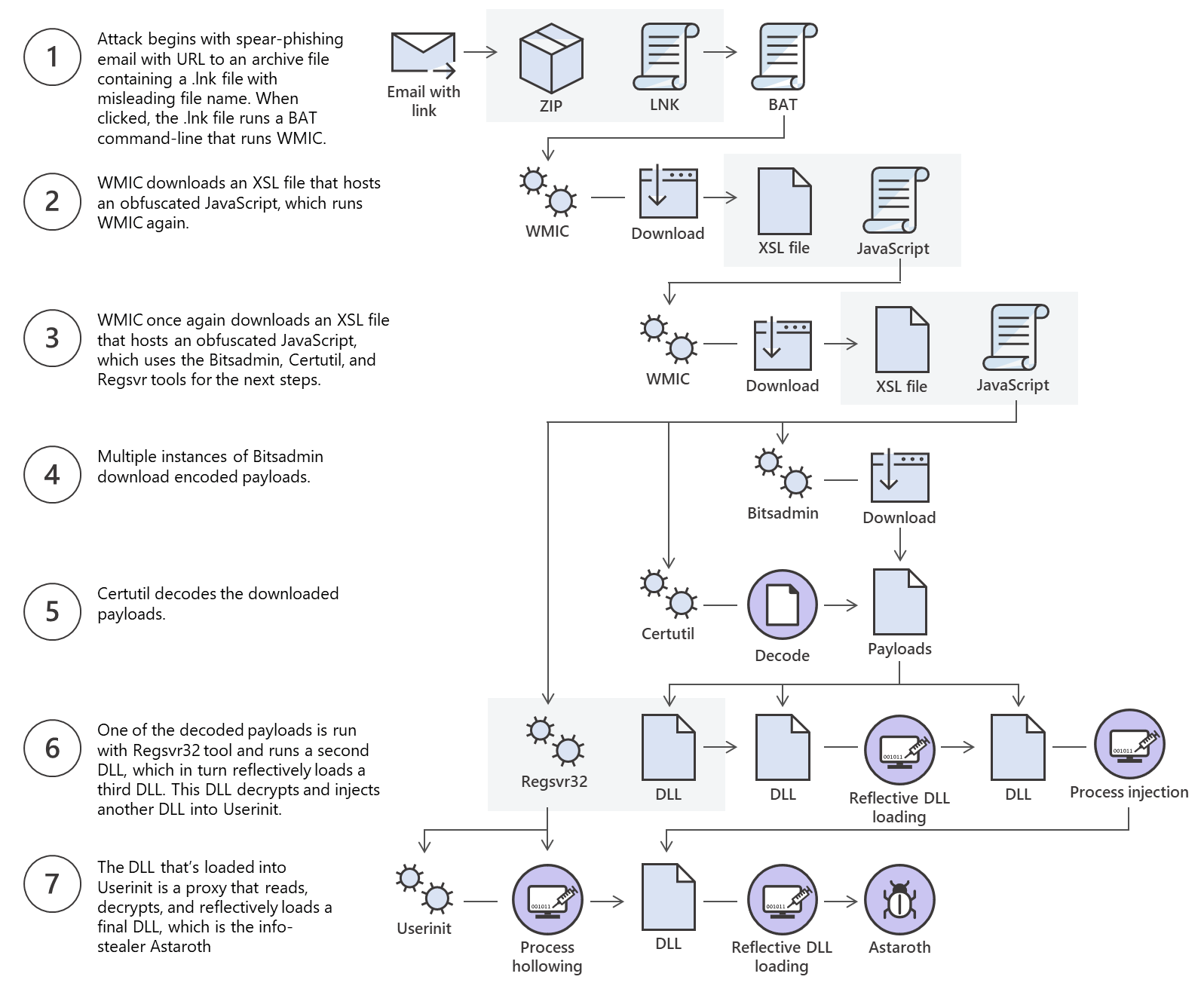

Veja como um pesquisador de ATP do Microsoft Defender descreveu os ataques:

Eu estava fazendo uma revisão padrão da telemetria quando notei uma anomalia em um algoritmo de detecção projetado para capturar uma técnica específica sem arquivo. A telemetria mostrou um aumento acentuado no uso da ferramenta de linha de comando de instrumentação de gerenciamento do Windows (WMIC) para executar um script (uma técnica à qual MITER se refere Processamento de Script XSL), indicando um ataque sem arquivo

O que Astaroth está fazendo agora?

Em um novo relatório, Cisco Talos diz que Astaroth ainda depende de campanhas de e-mail para distribuição, tem uma execução sem arquivo e está vivendo da terra (LOLbins). A má notícia é que ele também ganhou três novas atualizações importantes citadas no relatório Cisco Talos:

- Astaroth implementa uma série robusta de técnicas anti-análise / evasão, entre as mais completas que vimos recentemente.

- Astaroth é eficaz em evitar a detecção e garantir, com razoável certeza, que está sendo instalado apenas em sistemas no Brasil e não em sandboxes e sistemas de pesquisadores.

- O novo uso de canais do YouTube para C2 ajuda a evitar a detecção, aproveitando um serviço comumente usado em portas comumente usadas.

O que é Astaroth e como funciona?

Se você não sabia, Astaroth é um malware conhecido focado em roubar informações confidenciais como credenciais e outros dados pessoais e enviá-los de volta ao invasor.

Embora muitos usuários do Windows 10 tenham um software antimalware ou antivírus, a técnica sem arquivo torna o malware mais difícil de detectar. Aqui está o esquema de OPs sobre como o ataque funciona:

Uma coisa muito interessante é que nenhum arquivo, exceto ferramentas do sistema, está envolvido no processo de ataque. Esta técnica é chamada vivendo da terra e geralmente é usado para fazer backdoor facilmente em soluções antivírus tradicionais.

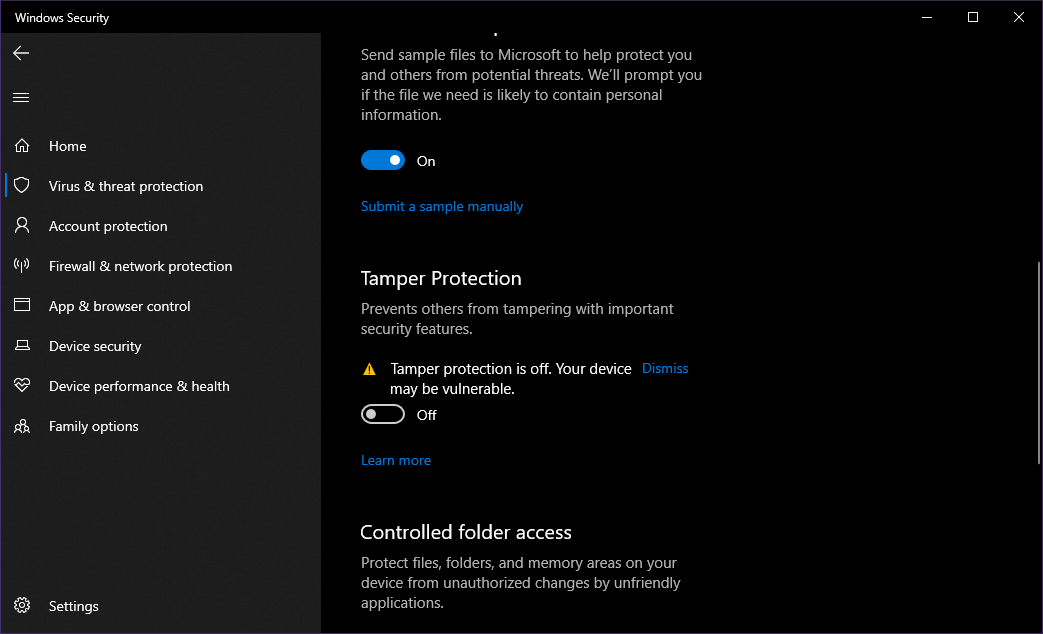

Como posso proteger meu sistema contra este ataque?

Em primeiro lugar, certifique-se de que seu O Windows 10 está atualizado. Além disso, certifique-se de que seu Firewall do Windows Defender está instalado e funcionando e tem as atualizações de definição mais recentes.

Não se exponha a riscos desnecessários. Descubra por que o Windows Defender é a única barreira contra malware de que você precisa!

Se você é um usuário do Office 365, ficará feliz em saber que:

Para esta campanha Astaroth,Office 365Proteção Avançada contra Ameaças (Office 365ATP) detecta os e-mails com links maliciosos que iniciam a cadeia de infecção.

Felizmente, Astaroth tem como alvo principalmente o Brasil, e os e-mails que você receberia são em português. No entanto, esteja alerta sobre isso.

Como sempre, para mais sugestões ou dúvidas, vá para a seção de comentários abaixo.