Aprenda a gerenciar esse recurso em seu dispositivo

- Tamper Protection é um recurso de segurança que mantém seu dispositivo Windows 10 protegido.

- Você pode ativá-lo ou desativá-lo manualmente usando métodos diferentes.

- Entre outras coisas, você pode desabilitar a proteção contra adulterações navegando até sua chave de registro específica e modificando-a.

A segurança é a principal preocupação dos usuários do Windows, principalmente quando se trata da proteção e privacidade das informações.

É precisamente por isso que atualizações e melhorias constantes estão sendo lançadas nessa área, atualizações que incluem um recurso chamado Tamper Protection.

Embora a segurança do Windows seja poderosa o suficiente para lidar com a maioria das ameaças de segurança cibernética, ela se torna inútil quando é desativada por software ou malware de terceiros.

É por isso que o recurso Proteção contra adulterações foi criado, pois seu principal objetivo é impedir a alteração das configurações relevantes do Windows Defender Antivirus.

Nesse sentido, compilamos uma lista de métodos que você pode usar para desativar ou ativar a proteção contra adulteração no Windows 10, embora seja altamente recomendável que você mantenha o recurso ativado o tempo todo.

Como faço para ativar ou desativar a proteção contra adulterações no Windows 10?

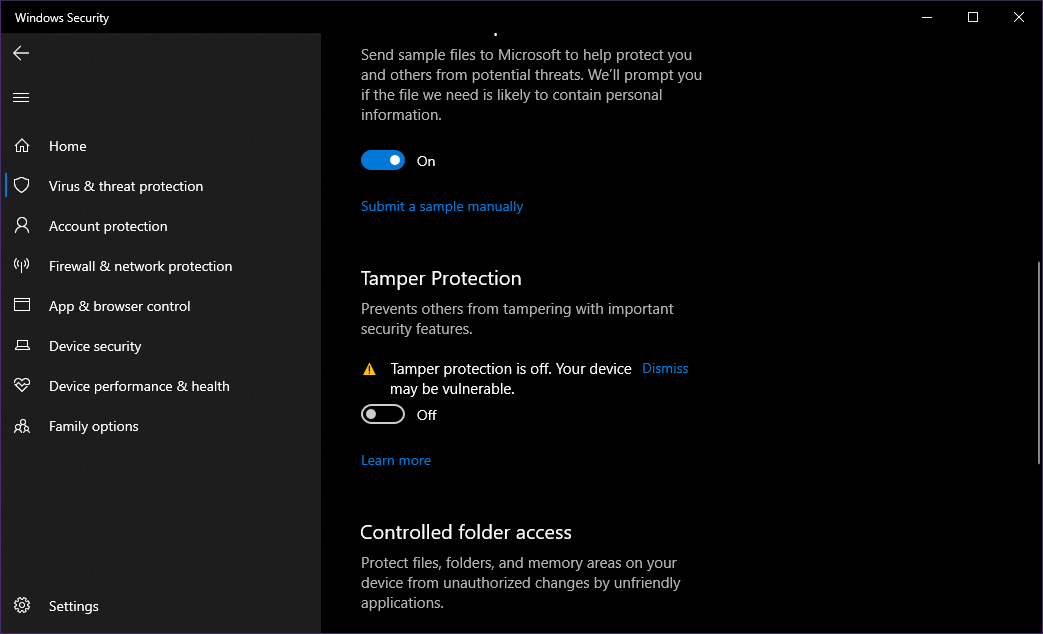

1. Use a interface do usuário de segurança do Windows

- Clique no Começar botão na sua barra de tarefas.

- Clique em Configurações.

- Acesse Atualizações e segurança.

- Selecione Segurança do Windows.

- Alterne para proteção contra vírus e ameaças.

- Selecione Gerenciar configurações.

- Role um pouco para encontrar Proteção contra adulteração.

- Alternar entre Sobre ou Desligado, dependendo do que você precisa.

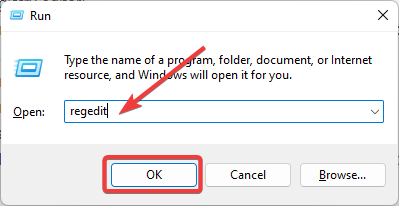

2. Edite a chave do Registro para proteção contra adulterações

1. Clique Ganhar + R no teclado para abrir a caixa de diálogo Executar.

2. Digitar regedit.exe. Isso abrirá oEditor do Registro.

3. Navegue até este local: HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows DefenderFeatures

4. Clique duas vezes no DWORD chamadoProteção contra violaçãopara editar seu valor.

5. Defina-o para0para desativar a proteção contra adulterações. Como alternativa, você pode configurá-lo para5para habilitar a proteção contra adulterações.

Um método muito fácil de habilitar ou desabilitar a proteção contra adulterações no seu PC é ajustar o Registro. Tudo o que você precisa fazer é navegar até a chave de registro Tamper Protection e alterar seu valor DWORD de acordo com suas preferências.

Se você tem problemas para acessar o Registro, confira nosso artigo dedicado para saber o que fazer.

- Segurança de laptop: 11 melhores softwares para proteger seu PC portátil

- 5+ melhores softwares anti-mineração de dados para manter os hackers afastados

- 5+ melhores softwares de segurança para computadores Alienware

3. Usar o Intune

- Vou ao Portal de gerenciamento de dispositivos do Microsoft 365.

- Entre com sua conta corporativa ou de estudante.

- Selecione Configuração do dispositivo.

- Vá para Perfis.

- Crie um perfil que inclua as seguintes configurações:

- Plataforma:

- Windows 10 e posterior

- Tipo de perfil:

- Proteção de endpoint

- Plataforma:

- Vá para Configurações.

- Selecione Centro de Segurança do Windows Defender.

- Clique em Proteção contra adulteração.

- Configure-o sobre ou desligado.

- Atribua o perfil a um ou mais grupos.

Ao seguir qualquer um dos 3 métodos a seguir, você poderá ativar ou desativar a Proteção contra adulterações conforme desejar. No entanto, observe que, devido à natureza da proteção contra adulteração e o que ela faz, é recomendável mantê-la ativada o tempo todo.

Você encontrou este guia útil? Deixe-nos saber na seção de comentários abaixo.