Było tak wiele raporty o ransomware w 2016 roku straciliśmy rachubę. Większość z nich stosuje typowe podejście:

- Zainfekować komputer ofiary przez spam e-mail, fałszywe przekierowania lub przez ukrywanie się za jakimś instalatorem oprogramowania.

- Szyfruj pliki systemowe.

- Żądaj okupu w zamian za klucz deszyfrujący.

Jednak ostatnie spotkanie jest jedyne w swoim rodzaju. Okazuje się, że ransomware Popcorn Time prosi swoje ofiary o rozprzestrzenianie tego złośliwego oprogramowania. „Jak to dokładnie robi?” możesz pomyśleć.

Jak rozprzestrzenia się ransomware Popcorn Time?

Grupa skorumpowanych hakerów cyfrowych mieć stworzył szatański superrobak komputerowy, który szyfruje wszystkie pliki na dysku twardym, co oznacza, że nie ma do nich dostępu.

Najpierw chcielibyśmy to wyjaśnić to oprogramowanie ransomware nie ma nic wspólnego z popularną aplikacją do przesyłania strumieniowego online. Jednak ransomware wykorzystuje swoją popularność. Spekuluje się, że twórcy ransomware przez cały czas planowali ucztować na popularności Popcorn Time za własne nieuczciwe działania.

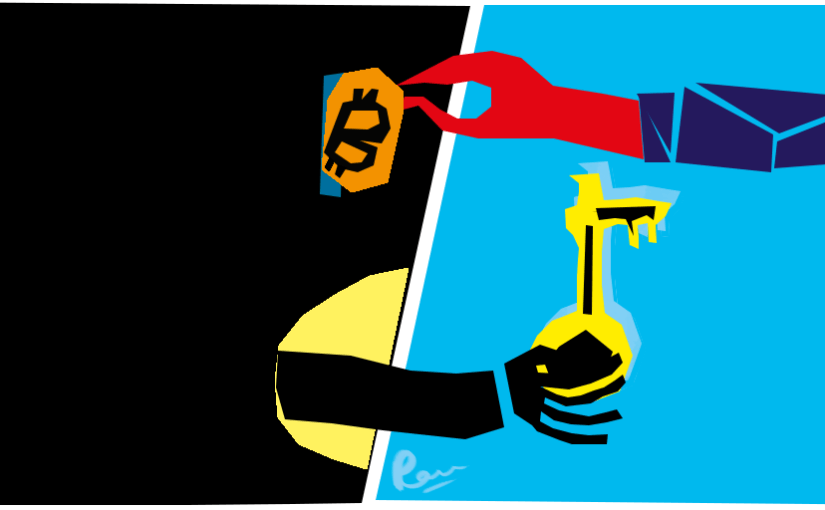

Ransomware Popcorn Time było pierwsze odkryte przez ekspertów ds. bezpieczeństwa w MalwareHunterTeam. Naukowcy twierdzą, że jego metoda deszyfrowania jest szczególnie nietypowy. A jedynym sposobem, aby to zniknąć, jest zainfekowanie kilku innych użytkowników. Ofiary mają inny wybór: zapłać okup w Bitcoinach. Interesujące jest to, że ofiarom oferuje się bezpłatną opcję, jeśli zarażają innych użytkowników. Krótko mówiąc, daj jeden bitcoin (równy 780 USD) lub wybierz bardziej złowrogą drogę.

Gdy użytkownik zgadza się na którykolwiek z tych warunków, otrzymuje klucz. Klucz jest wprowadzany na niebieskim ekranie, który pojawia się po zainfekowaniu komputera przez oprogramowanie ransomware. Jest w tym jeszcze jeden zwrot. Dostajesz tylko cztery próby wprowadzenia klucza. Jeśli ci się nie uda, nie będzie piątego razu, a wszystkie odszyfrowane pliki na twoim komputerze znikną na dobre.

Użytkownikom oferuje się stosunkowo krótki czas na podjęcie działań. Oś czasu na zdobycie klucza deszyfrującego trwa tylko tydzień.

Kto to stworzył?

Kolejną ciekawą informacją podaną przez MalwareHunterTeam jest to, że grupa cyberprzestępców są studentami nauk ścisłych w Syrii, kraju rozdartym wojną, w którym w ciągu ostatnich pięciu lat doszło do niezliczonych zgonów. Hakerzy wyświetlają notatkę, która brzmi:

„Bardzo nam przykro, że [sic] zmuszamy Cię do zapłaty, ale to jedyny sposób, w jaki możemy żyć”

Badaczom udało się również ustalić, że oprogramowanie ransomware jest nadal w trakcie opracowywania, więc jest bardzo mało prawdopodobne, aby oprogramowanie przeniknęło w najbliższej przyszłości.

Kilka powiązanych historii:

- Ransomware MarsJoke to złośliwe zagrożenie atakujące system Windows

- Ransomware Zepto powrócił, Windows Defender nie może go zablokować

- Twórcy ransomware DXXD uniemożliwiają odszyfrowanie złośliwego oprogramowania

- Locky ransomware rozprzestrzeniający się na Facebooku zamaskowany jako plik .svg