- „Microsoft“ visur įspėja vartotojus apie naują, išsivysčiusią sukčiavimo kampaniją.

- Šiuos išpuolius daug lengviau įvykdyti nepastebimai šioje hibridinio darbo eroje.

- Planas prisijungti užpuoliko valdomas įrenginys prie organizacijos tinklo.

- Saugumo ekspertai teigia, kad aukos yra dar labiau apnuogintos be URM.

Tai, kad negirdėjote apie jokias pastarojo meto dideles kibernetines atakas, dar nereiškia, kad jos sustojo. Priešingai, kenkėjiškos trečiosios šalys visada sugalvoja naujų ir išradingų būdų patekti į mūsų įrenginius.

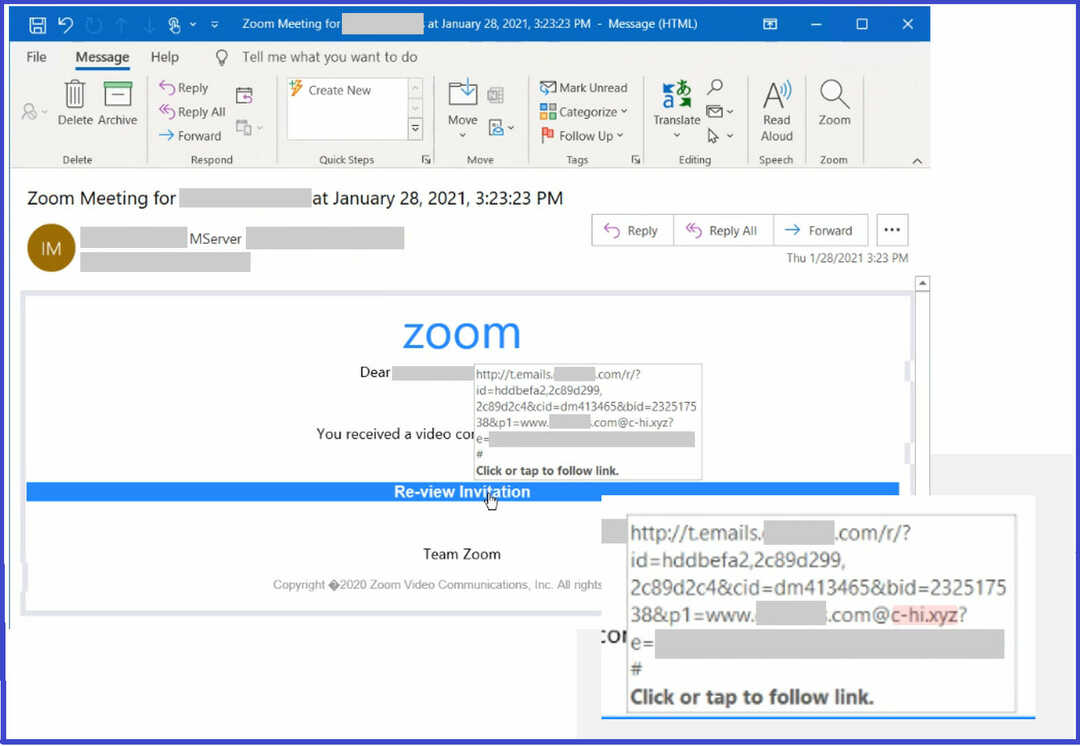

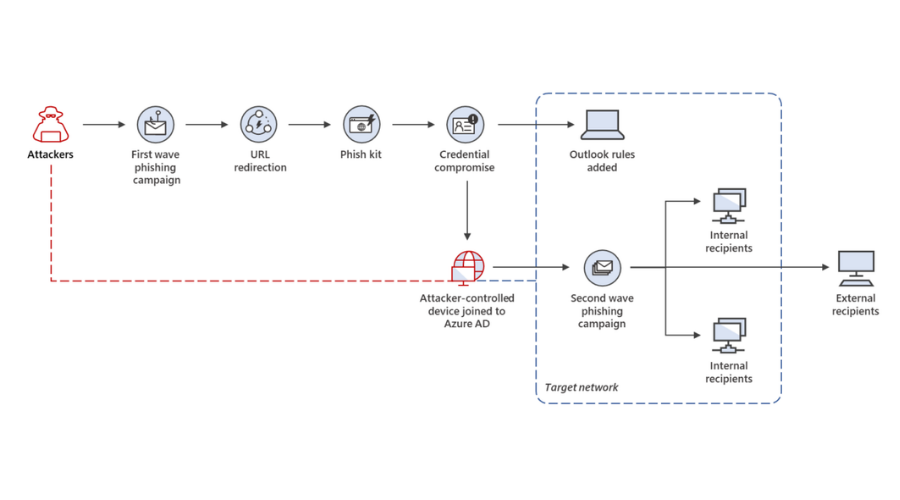

Neseniai „Microsoft“. atidengta didelio masto, kelių etapų kampanija, kuri papildo tradicinę sukčiavimo taktiką nauja technika, prisijungdama prie užpuoliko valdomo įrenginio prie organizacijos tinklo.

Redmondo saugumo ekspertai teigia pastebėję, kad antrasis kampanijos etapas buvo sėkmingas aukų, kurios neįdiegė daugiafaktorinio autentifikavimo, kuris yra esminis tapatybės ramstis saugumo.

„Microsoft“ pristato naują, patobulintą sukčiavimo kampaniją

Pirmajame šios įsilaužimo kampanijos etape pagrindinis dėmesys skiriamas tikslinių organizacijų, daugiausia įsikūrusių Australijoje, Singapūre, Indonezijoje ir Tailande, kredencialų vagystei.

Vėliau užpuolikai naudojo pažeistas paskyras, kad išplėstų savo pozicijas organizacijoje per šoninį sukčiavimą, taip pat už tinklo ribų per siunčiamą šlamštą.

Nereikia nė sakyti, kad pažeisto įrenginio prijungimas prie tinklo leido kibernetiniams nusikaltėliams slapta išplatinti ataką ir judėti į šoną visame tiksliniame tinkle.

Ir nors šiuo atveju įrenginio registracija buvo naudojama tolimesnėms sukčiavimo atakoms, įrenginių registracija didėja, nes buvo pastebėti kiti naudojimo atvejai.

Be to, iš karto pasiekiamos rašiklio testavimo priemonės, skirtos palengvinti šią techniką, ateityje tik padidins jos naudojimą kitiems veikėjams.

Ši kampanija parodo, kad nuolatinis valdomų įrenginių matomumo ir apsaugos tobulinimas privertė užpuolikus ieškoti alternatyvių būdų.

Ir dėl to, kad daugėja darbuotojų, dirbančių namuose, o tai perkelia ribas tarp vidinių ir išorinių įmonių tinklų, galimas atakos paviršius dar labiau išplečiamas.

Kenkėjiškos trečiosios šalys taiko įvairias taktikas, siekdamos išspręsti organizacines problemas, būdingas mišriam darbui, žmogui klaida ir šešėlinės IT arba nevaldomos programos, paslaugos, įrenginiai ir kita infrastruktūra, veikianti ne standartiškai politika.

Saugos komandos gali lengvai nepaisyti šių nevaldomų įrenginių arba jų nepastebėti, todėl jie tampa pelningu taikiniu, dėl kurio kyla pavojus, tyliai atlikti šoninius judesius, peršokti tinklo ribas ir pasiekti atkaklumo, kad būtų galima pradėti plačiau išpuolių.

„Microsoft“ saugumo ekspertams labiau rūpi, kada užpuolikams pavyksta sėkmingai prijungti įrenginį, kurį jie visiškai veikia ir visiškai kontroliuoja.

Kad išliktų saugios ir netaptų vis sudėtingesnių atakų aukomis, organizacijoms reikia sprendimų, kurie pateikia ir susieja grėsmės duomenis iš el. pašto, tapatybės, debesies ir galinių taškų.

„Microsoft 365 Defender“ koordinuoja apsaugą šiuose domenuose, automatiškai surasdama nuorodas tarp signalų, kad būtų užtikrinta visapusiška gynyba, todėl „Microsoft“ sugebėjo tai atskleisti kampanija.

Ar imatės visų reikiamų priemonių, kad užtikrintumėte savo neskelbtinų duomenų saugumą? Pasidalykite savo nuomone su mumis toliau pateiktame komentarų skyriuje.