- „Nenormal Security“ ekspertai aptiko naują sukčiavimo el. paštu kampaniją.

- El. laiškuose yra QR kodų, kuriuos nuskenavus gali kilti rimtų problemų.

- Be nuskaitomų kodų, matyt, yra ir balso pašto pranešimų.

- Užpuolikai naudoja šį metodą, norėdami pavogti „Microsoft 365“ kredencialus iš aukų.

Įsilaužėliai vėl susiduria, nes dabar siunčia sukčiavimo el. laiškus su QR kodais kampanijoje, skirtoje „Microsoft 365“ debesies programų prisijungimo kredencialams surinkti.

Įsitikinkite, kad netapsite šių kenkėjiškų trečiųjų šalių aukomis, nes įmonių debesies paslaugų, tokių kaip „Microsoft 365“, naudotojų vardai ir slaptažodžiai yra pagrindinis kibernetinių nusikaltėlių tikslas.

Šie šešėliniai asmenys ar organizacijos gali jais išnaudoti kenkėjiškų programų ar išpirkos reikalaujančių programų atakas arba net parduoti pavogtus prisijungimo duomenis kitiems įsilaužėliams, kad jie galėtų juos panaudoti savo kampanijoms.

Dabar užpuolikai prie sukčiavimo el. laiškų prideda QR kodus

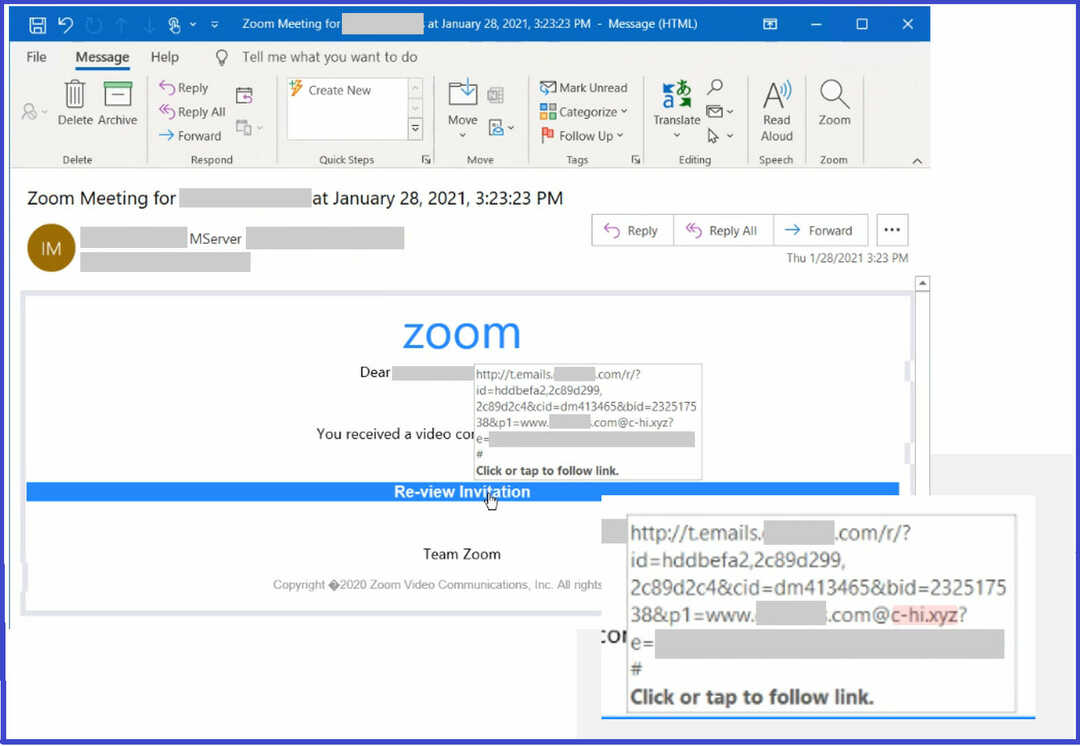

Piratai rado dar vieną išradingą būdą, kaip apgauti aukas, kad jos spustelėtų nuorodas į sukčiavimą svetainės, sukurtos taip, kad atrodytų kaip autentiški „Microsoft“ prisijungimo puslapiai, netyčia perduodami juos kredencialus.

Viena iš naujausių sukčiavimo kampanijų, kurią stebėjo ir pranešė kibernetinio saugumo tyrinėtojai Nenormalus saugumas naudoja el. laiškus su QR kodais.

Šie kodai iš tikrųjų yra skirti apeiti el. pašto apsaugą ir pavogti prisijungimo informaciją. Visa tai žinoma kaip a klysti puolimas.

Unikalu yra tai, kad šiuose pranešimuose buvo QR kodai, leidžiantys patogiai pasiekti praleistą balso paštą el. pašto priedų, esančių saugiuose el. pašto šliuzuose ir vietinės saugos, URL nuskaitymo funkcijos valdikliai. Visi QR kodo vaizdai buvo sukurti tą pačią dieną, kai buvo išsiųsti, todėl mažai tikėtina, kad apie juos buvo pranešta anksčiau ir jie būtų atpažinti saugos blokavimo sąraše. Iš viso kampanijos pranešimams siųsti buvo naudojami šeši unikalūs profiliai, kurių dauguma buvo sukurti taip, kad būtų susiję su ta pačia pramonės šaka, kaip ir taikinys.

QR kodai gali būti veiksmingi ginklai, kai juos naudoja kenkėjiškos trečiosios šalys, nes standartinė el apsaugos priemonės, pvz., URL skaitytuvai, neatras jokių įtartinos nuorodos ar priedo požymių žinutę.

Aukščiau minėta kampanija iš tikrųjų vykdoma iš el. pašto paskyrų, kurios anksčiau buvo pažeistos.

Ši išradinga schema leidžia užpuolikams siųsti el. laiškus iš paskyrų, kurias naudoja tikri žmonės tikrose įmonėse, kad būtų sukurta teisėtumo aura, kuri skatina aukas jomis pasitikėti.

Teigiama, kad šiuose sukčiavimo el. laiškuose yra balso pašto žinutė iš el. pašto paskyros, iš kurios jie siunčiami, savininko, o aukos prašoma nuskaityti QR kodą, kad galėtų klausytis įrašo.

Taip pat svarbu tai, kad visi saugumo ekspertų išanalizuoti QR kodai buvo sukurti tą pačią dieną, kai buvo išsiųsti.

Nors naudojant QR kodų metodą galima lengviau apeiti el. pašto apsaugą, auka turi sekti daugelį daugiau žingsnių, kol jie pasieks tašką, kai gali per klaidą suteikti savo prisijungimo duomenis kibernetiniai nusikaltėliai.

Kad tai netgi veiktų, vartotojas pirmiausia turi nuskaityti QR kodą, o jei atidaro el. laišką mobiliajame telefone, jam bus sunku tai padaryti be antrojo telefono.

Kad taip pat netaptumėte jų auka klysti laiškus, turėtumėte būti ypač atsargūs nuskaitydami QR kodus, pateiktus netikėtose žinutėse, net jei atrodo, kad jie atkeliavo iš žinomų kontaktų.

Be to, „Microsoft 365“ paskyrų kelių veiksnių autentifikavimo įgalinimas gali padėti apsaugoti prisijungimo duomenis nuo vagystės.

Ar gavote tokių įtartinų el. laiškų su QR kodais? Praneškite mums toliau pateiktame komentarų skyriuje.