- Linux 기반 x86 서버 및 Linux ARM / MIPS 기반 IoT 장치는 Gitpaste-12 대상이 될 수 있습니다.

- Gitpaste-12는 GitHub 및 Pastebin을 사용하는 새로운 웜입니다. 자세한 내용은 아래를 참조하십시오.

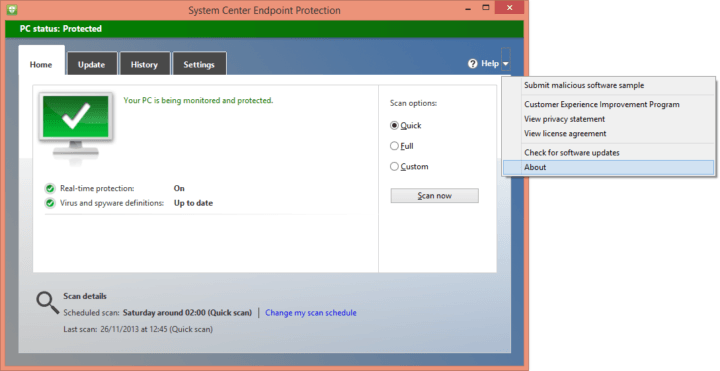

- 맬웨어 및 기타 위협을 쉽게 제거하려면 제거 가이드 섹션.

- 또한, 이것을 북마크 보안 및 개인 정보 보호 소프트웨어 허브 미래를위한 현명한 선택이 될 수 있습니다.

Gitpaste-12는 최근에 발견 된 웜으로 GitHub 구성 요소 코드를 수용하고 12 개 이상의 취약점을 악용하기위한 Pastebin.

따라서 악성 코드 GitHub 및 Pastebin을 사용하기 때문에 Gitpaste-12로 알려져 있으며 최소 12 개의 서로 다른 공격 모듈이 있습니다.

현재 목표는 다음과 같습니다. 리눅스 Linux ARM 및 MIPS 기반 IoT 장치와 함께 기반 x86 서버.

첫 번째 GitPaste-12 첫 번째 공격은 Juniper Threat Labs에서 탐지했습니다. Juniper Threat Labs에서 발표 한 보고서 계시하다:

공격의 첫 번째 단계는 초기 시스템 손상입니다. (…)이 웜에는 12 개의 알려진 공격 모듈이 있으며 개발 중에 있습니다.

Gitpaste-12는 어떻게 전파됩니까?

이 초기 단계 이후에 웜은 정확한 임무를 수행하는 것으로 보입니다. 알려진 익스플로잇을 식별하고 무차별 대입을 시도 할 수 있습니다. 암호.

시스템이 손상되면 Gitpaste-12는 Pastebin에서 다운로드하는 크론 작업을 설정하여 매분 동일한 스크립트를 다시 실행합니다.

이 효율적인 메커니즘은 크론 작업 업데이트를 봇넷에 푸시하는 데 가장 많이 사용됩니다. 이미 확인 된대로 Gitpaste-12 맬웨어에는 다른 컴퓨터에 대한 공격을 시작하는 스크립트도 포함되어 있습니다.

이 웜은 범위 내의 모든 주소에 대한 무작위 / 8 CIDR 공격으로 시작하여 복제를 시도하는 방식입니다.

Gitpaste-12의 위치와 쉽게 전파 될 수 있다는 사실을 알고 계시다면 GitHub를 계속 사용 하시겠습니까? 아래 의견란에 이에 대한 귀하의 생각을 알려주십시오.