Microsoft는 윈도우 10 과 가장자리 찾아보기r은 세계에서 가장 안전한 시스템입니다. 그러나 우리 모두는 맬웨어 방지 소프트웨어가 없다는 것을 알고 있으며 최근에는 Microsoft의 최신 OS와 해당 구성 요소도 위협에 취약하다는 사실을 발견했습니다.

하나는 Windows 신 모드 해킹 해커가 제어판 옵션 및 설정을 명령 할 수 있도록하여 취약점을 심각한 맬웨어 공격에 대한 액세스 게이트로 사용합니다. Microsoft는 또한 사용자에게 새로운 매크로 트릭 랜섬웨어를 활성화하는 데 사용됩니다. 많은 사용자가 계속 실행하는 동안이 모든 것이 지원되지 않는 Windows XP 및 IE 버전, 컴퓨터를 해커를위한 앉아있는 오리.

이들은 취약점의 몇 가지 구체적인 예일 뿐이며 최악의 상황은 아직 오지 않았습니다. 최근 공개에 따르면 모든 32 비트 및 64 비트 버전의 Windows 버전에 대해 제로 데이 익스플로잇이 있습니다. 이 정보는 잘 알려진 사용자 인 BuggiCorp에 의해 공개되었으며, 그는 또한이 익스플로잇의 소스 코드를 $ 90,000에 판매 할 의향이 있습니다. 사용자가 결제를 요청합니다. 비트 코인.

win32k.sys의 0 일 취약점에 대한 로컬 권한 에스컬레이션 (LPE)을 악용합니다. 이 취약점은 특정 속성을 가진 창 개체의 잘못된 처리에 존재하며 [취약점]은 Windows 2000부터 모든 OS [버전]에 존재합니다. [이] 익스플로잇은 Windows Server 버전을 포함한 Windows XP부터 Windows 10의 최신 변종까지 모든 OS 아키텍처 (x86 및 x64)에 대해 구현됩니다. 취약점은 "what-what-where 쓰기"유형이므로 전체 악용에 충분한 [메모리에있는] 주소에 특정 값을 쓸 수 있습니다. 이 익스플로잇은 ILL / appcontainer (LOW)에서 성공적으로 탈출하여 ASLR, DEP, SMEP 등과 같은 기존의 모든 보호 메커니즘을 우회 (더 정확하게는 전혀 영향을받지 않음)합니다.

이 취약점은 해커가 모든 소프트웨어 프로세스의 권한을 시스템 수준으로 높일 수 있도록 허용하기 때문에 매우 위험합니다. Microsoft에서 해커에 이르기까지 누구나 코드를 구매할 수 있으므로 누가 코드를 구매하는지 보는 것은 흥미로울 것입니다. 당분간 익스플로잇이 진짜인지 아닌지는 확실하지 않습니다. Microsoft는 이미이 코드의 존재를 알고 있지만 아직 의견을 제시하지 않았습니다.

확인해야 할 관련 이야기 :

- 해커에게 6 천 5 백만 개 이상의 Tumblr 비밀번호 유출

- Windows XP는 이제 해커에게 매우 쉬운 대상이며 Windows 10 업데이트는 필수입니다.

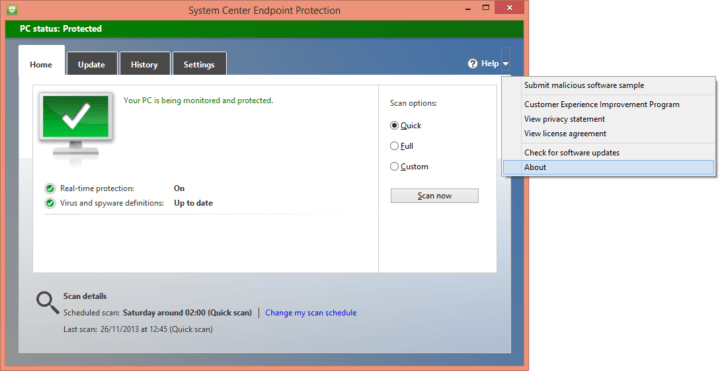

- Microsoft, Windows 10에 맬웨어 방지 검색 인터페이스 도입

- 랜섬웨어 Petya는 파티에 백업 친구를 제공합니다

![자녀 보호 기능이있는 5 개 이상의 최고의 바이러스 백신 소프트웨어 [2021 가이드]](/f/fd1a3fa86771a1bae6534cd34d334c16.jpg?width=300&height=460)