コンピュータファイルはAESアルゴリズムで暗号化されており、データを回復するには294ドルを支払う必要があります。 この線があなたに鐘を鳴らしている場合、それはおそらく以前にランサムウェアの犠牲者だった可能性があるためです。 ランサムウェア攻撃が続く中、次のツールを使用して復号化キーの支払いを回避できます。

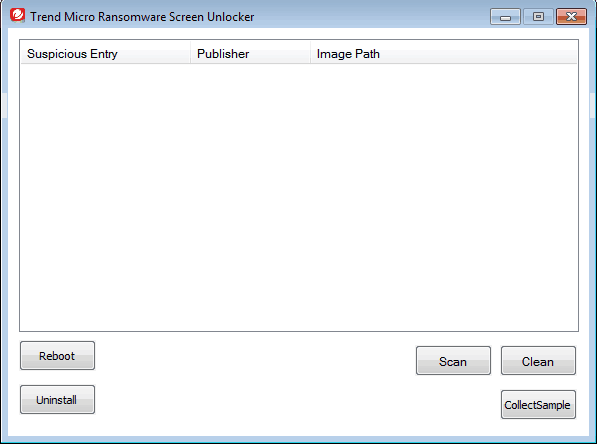

トレンドマイクロのランサムウェア画面ロック解除ツール

ランサムウェアは、ロック画面と暗号化という2つの異なる方法で攻撃を実行します。 ランサムウェアは、PC画面をロックすることにより、ユーザーによるコンピューターへのアクセスを制限します。 暗号化方式では、AESなどの暗号化アルゴリズムを使用してファイルを暗号化します。 トレンドマイクロのランサムウェア画面ロック解除ツールは、ランサムウェアのロック画面タイプを無効にするように機能します。

このツールは、2つの異なるシナリオでこれを実行します。 最初のシナリオでは、ツールがブロックする可能性があります ノーマルモード 去りながら ネットワークを使用したセーフモード アクセス可能。 この操作を実行する方法は次のとおりです。

- でPCを開きます ネットワークを使用したセーフモード.

- ダウンロード トレンドマイクロのランサムウェア画面ロック解除ツール 実行可能ファイルを実行します。

- ダウンロードファイルを解凍して、PCをインストールして通常モードで再起動します。

- 次のキーを押して、復号化機能をトリガーします。左 CTRL + ALT + T + 私. このキーを数回押す必要がある場合があります。

- Trend Micro Ransomware Screen Unlocker Tool画面が表示された場合は、[スキャン]をクリックして、PCからランサムウェアファイルを削除します。

別のシナリオでは、ツールがこれらのモードの両方をブロックする場合があります。

- ダウンロード USB用トレンドマイクロランサムウェア画面ロック解除ツール 感染していないコンピュータで。

- USBドライブを挿入し、実行可能ファイルを実行します。

- クリック はい [ユーザーアカウント制御]ウィンドウが表示されたら、クリックする前にUSBドライブを選択します 作成する.

- 感染したPCにUSBドライブを挿入し、そのPCを外付けドライブから起動します。

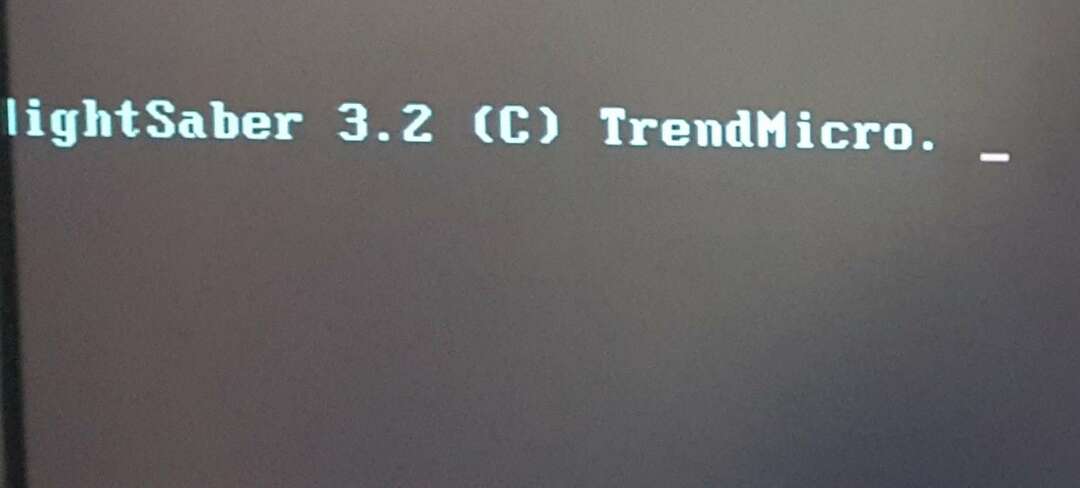

- 再起動すると、次の画面が表示されます。

- 感染したPCがUSBドライブを検出できない場合は、次の手順を実行します。

- ドライブを別のUSBポートに挿入し、PCを再起動します。

- 上記の手順が失敗した場合は、別のドライブを使用してください。

- 感染したPCを開き、復号化機能がロック画面を削除するのを待ちます。

- クリック スキャン その後 今すぐ修正.

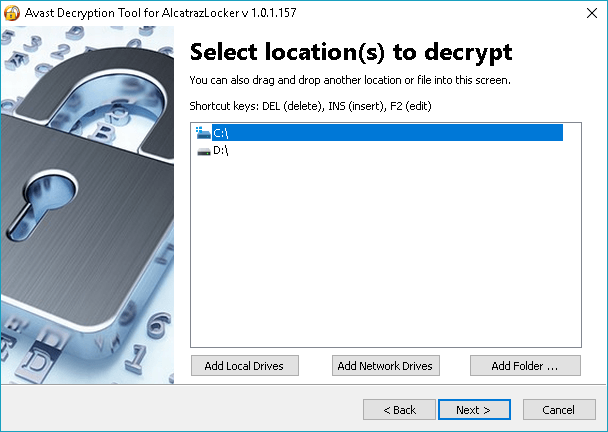

アバスト無料ランサムウェア復号化ツール

アバストの復号化ツールは、さまざまな形態のランサムウェアを標的としています。 今月上旬、 セキュリティベンダーがリストを拡張しました Alcatraz Locker、CrySiS、Globe、およびNoobCryptの復号化機能が追加されています。 アバストの復号化ツールの完全なリストは次のとおりです。

アバストの復号化ツールは、さまざまな形態のランサムウェアを標的としています。 今月上旬、 セキュリティベンダーがリストを拡張しました Alcatraz Locker、CrySiS、Globe、およびNoobCryptの復号化機能が追加されています。 アバストの復号化ツールの完全なリストは次のとおりです。

- アルカトラズロッカー

- 黙示録

- 32ビットWindows用のBadBlock

- 64ビットWindows用のBadBlock

- バート

- Crypt888

- CrySiS

- グローブ

- レギオン

- NoobCrypt

- SZFLocker

- TeslaCrypt

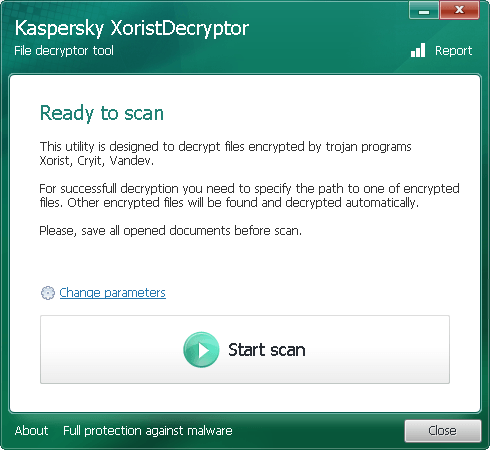

Kaspersky Ransomware Decryptor

セキュリティ会社のKasperskyは、Wildfire、Rakhni、Rannoh、CoinVaultなど、さまざまなランサムウェアの脅威に対応する多数の復号化ツールを設計しました。

セキュリティ会社のKasperskyは、Wildfire、Rakhni、Rannoh、CoinVaultなど、さまざまなランサムウェアの脅威に対応する多数の復号化ツールを設計しました。

- WildfireDecryptorツール

- ShadeDecryptor

- RakhniDecryptor

- Rannohおよび関連するランサムウェアの復号化

- CoinVaultとBitcryptor

- XoristとVandev

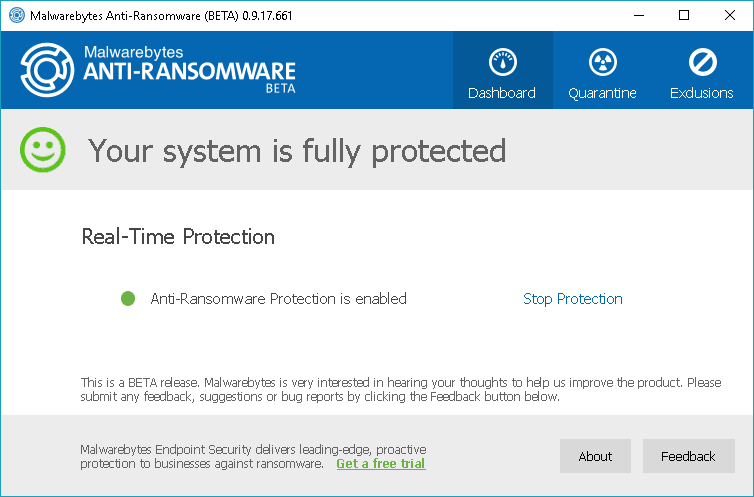

MalwarebytesAnti-Ransomwareベータ版

Malwarebytes Anti-Ransomware Betaはバックグラウンドで実行され、 ファイル暗号化ランサムウェアプログラム. このツールは、ファイルの暗号化を試みるコンピューター上のスレッドを終了します。 プログラムはまだベータ段階であるため、いくつかのバグが含まれている可能性があります。

Malwarebytes Anti-Ransomware Betaはバックグラウンドで実行され、 ファイル暗号化ランサムウェアプログラム. このツールは、ファイルの暗号化を試みるコンピューター上のスレッドを終了します。 プログラムはまだベータ段階であるため、いくつかのバグが含まれている可能性があります。

復号化機能は、Cryptowall、TeslaCrypt、CTB-Lockerなどの悪名高いランサムウェアの脅威の一部に対して機能します。 Malwarebytes Anti-RansomwareBetaをダウンロードする.

Emsisoftデクリプター

今日の主要なセキュリティベンダーの1つであるEmsisoftは、身代金を支払うことなく暗号化されたファイルを回復するためのさまざまな無料の復号化ツールも提供しています。

- Nモレイラ

- OzozaLocker

- Globe2

- アルナムルード

- FenixLocker

- ファビアンソムウェア

- フィラデルフィア

- スタンパード

- 777

- AutoLocky

- ネムコッド

- DMALocker2

- HydraCrypt

- DMALocker

- CrypBoss

- ゴマソム

- ル・シッフル

- KeyBTC

- ラダマンテュス

- CryptInfinite

- PClock

- CryptoDefense

- ハラソム

Petyaランサムウェア用のレオストーン復号化ツール

今年多くの犠牲者を襲った最近のランサムウェアの脅威の1つは、Petyaです。 Petya Ransomwareは、ハードドライブの一部を暗号化して、被害者がドライブとオペレーティングシステムにアクセスできないようにします。

幸い、Leostoneは、Petyaの被害者が、感染したドライブから提供した情報に基づいて復号化キーを生成するためのポータルを作成しました。 ただし、このツールは、Petyaの影響を受けるドライブが別のコンピューターに接続されている場合にのみ機能し、そこから脅威データが抽出されます。 このツールは上級ユーザー専用のようです。 しかし、あなたはそれを試してみることができます GitHubからツールをダウンロードする.

最後の言葉

犠牲者の数は増え続けています。 SecurelistのKSNレポートによると、ランサムウェアの被害者の総数は、2015年4月の1,967,784人から2016年3月には2,315,931人に増加しました。 ランサムウェア攻撃の経済的影響も過小評価できませんでした。 ノートンライフロックによると ランサムウェアとビジネス2016 レポートによると、身代金の平均需要は昨年の294ドルから679ドルに達しました。 上記の無料の復号化ツールのおかげで、ファイルを取得するのは数回クリックするだけです。 最高のランサムウェア復号化ツールのいずれかを見逃した場合は、コメントでそれらについて教えてください。

また読む:

- Windows10に最適なランサムウェア復号化ツール

- Malwarebytesは、Telecryptランサムウェア用の無料の復号化ツールをリリースします

- Facebook上で拡散しているLockyランサムウェアが.svgファイルとして隠蔽されている