Il disastro può verificarsi in qualsiasi momento, ma non se sei preparato

- Il malware Zeus è disponibile in varie forme che sfruttano principalmente software obsoleti e sistemi non protetti.

- Facciamo un viaggio nella memoria e scopriamo le tattiche degli aggressori per aiutarti a rimanere vigile.

- Resta con noi mentre spieghiamo in cosa consiste il malware Zeus.

- Supporto antifurto

- Protezione della webcam

- Configurazione e interfaccia utente intuitive

- Supporto multipiattaforma

- Crittografia a livello bancario

- Requisiti di sistema bassi

- Protezione antimalware avanzata

Un programma antivirus deve essere veloce, efficiente ed economico, e questo li ha tutti.

Probabilmente hai già sentito parlare o ti sei imbattuto in malware, ma nessuno si avvicina al malware Zeus. Per oltre un decennio, questo è stato uno dei trojan più letali in grado di infettare i PC Windows.

In questo articolo spiegheremo in dettaglio cos'è il malware Zeus e come rimuoverlo dal tuo computer.

Cos'è il malware Zeus?

Il malware Zeus è un software sofisticato che consente ai criminali informatici di rubare le tue informazioni personali e finanziarie. È diffuso dal 2007 e si è evoluto nel tempo fino a diventare ancora più pericoloso.

Come funziona il malware Zeus?

1. Stadio dell'infezione

Il malware Zeus funziona infettando i computer attraverso vari metodi. Può essere introdotto nei sistemi tramite allegati di posta elettronica e siti Web infetti da codice dannoso.

Tutti questi metodi di accesso vengono eseguiti inconsapevolmente, poiché la maggior parte sono camuffati da siti legittimi e non richiedono alcuna azione da parte dell'utente. Una semplice visita al sito Web o un clic su un'e-mail di phishing avranno già introdotto malware nel tuo sistema.

2. Configurazione

Questa è la fase in cui il malware modifica le impostazioni del tuo sistema. Può anche essere definita modalità invisibile poiché si insinua silenziosamente e segretamente e garantisce che il tuo antivirus non la segnali.

In questo caso il malware si posiziona anche per controllare il computer infetto e utilizzarlo per eseguire attacchi DDoS (Distributed Denial of Service) su siti Web o lanciare altri tipi di attacchi informatici.

Quando viene avviato il ciclo di attacchi, si verificano la nascita delle botnet. La botnet Zeus è composta da decine di migliaia di computer infetti che sono stati presi in consegna dagli hacker.

Questi dispositivi compromessi possono ora eseguire attacchi su scala più ampia. Inviano messaggi di spam per conto di criminali che li controllano da remoto tramite il malware installato sulle loro macchine.

3. Raccolta dati

Una volta installato sul tuo computer, il malware Zeus inizierà a scansionare tutti i file per determinare quale tipo di dati dovrebbe raccogliere dal computer infetto.

Come testiamo, esaminiamo e valutiamo?

Abbiamo lavorato negli ultimi 6 mesi alla creazione di un nuovo sistema di revisione su come produciamo i contenuti. Usandolo, abbiamo successivamente rifatto la maggior parte dei nostri articoli per fornire una reale esperienza pratica sulle guide che abbiamo realizzato.

Per maggiori dettagli puoi leggere come testiamo, esaminiamo e valutiamo su WindowsReport.

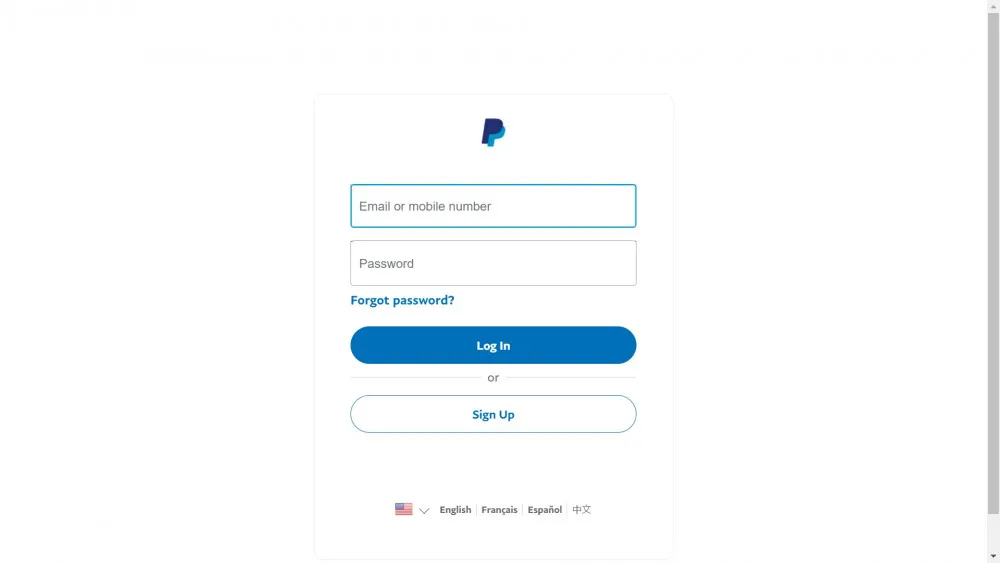

Il malware lo fa registrando ciò che digiti nel tuo browser e inviando queste informazioni all'aggressore. Ciò consente loro di vedere quando accedi al tuo conto bancario e quale password utilizzi per ciascun account.

Zeus registra anche quali siti web visiti. Quindi utilizza queste informazioni per prendere di mira nuovo malware dirottando il sito.

4. Trasmissione ed esecuzione dei comandi

Con i dati raccolti, il malware Zeus trasmetterà queste informazioni al suo server di comando e controllo (C&C).

Il server C&C comunica quindi al malware quali comandi eseguire sul computer della vittima, come rubare password o dettagli bancari.

Quando ciò accade, Zeus può intercettare una transazione e gli aggressori possono trasferire fondi sui propri conti prima che raggiungano la destinazione prevista.

Il server C&C può anche inviare dati su eventuali nuove infezioni rilevate su altri computer nella sua rete in modo che il creatore del malware possa utilizzarli per attacchi futuri anche contro quelle macchine.

- SciSpace Copilot: cos'è e come usarlo

- Come rimuovere i virus utilizzando Microsoft Safety Scanner

- OneLaunch è un malware? Tutto quello che devi sapere

- Cos'è l'icona della valigetta sul browser Edge?

- Password Spraying vs Brute Force: differenze e prevenzione

Quali sono i diversi tipi di Zeus Malware?

- Versione del codice sorgente – Poiché Zeus è un tipo di malware open source, è reso disponibile su Internet affinché chiunque possa scaricarlo e utilizzarlo. Può essere utilizzato per creare nuove varianti di malware o modificare quelle esistenti.

- Zeus Troiano (Zbot) – Si tratta di un tipo di malware più vecchio e noto che esiste dal 2007. È un trojan bancario simile a Trojan Nukebot che ruba informazioni dal tuo computer e le trasferisce in una posizione remota dove i criminali possono utilizzarle per i propri scopi.

- SpyEye – Questa versione è simile a Zbot in quanto utilizza anche il keylogging per rubare informazioni di accesso da browser e programmi di posta elettronica. A differenza di altre varianti di Zeus, SpyEye non richiede alle sue vittime di installare nulla sui propri computer.

- Gameover Zeus (GOZ) – Conosciuto anche come P2P Zeus, è uno dei malware di maggior successo mai creati perché difficile da rintracciare. Questo perché utilizza reti peer-to-peer per comunicare con i suoi server di comando e controllo.

- Ghiaccio IX – Utilizza due metodi diversi per infettare i computer: e-mail di phishing o download drive-by su siti Web. Era anche multiuso in quanto poteva lanciare botnet e comunque intercettare e rubare credenziali online.

Sebbene esistessero altri tipi di malware Zeus, come Shylock e Carberp, non erano così predominanti come quelli evidenziati.

Qual è l'impatto di Zeus Malware?

1. Computer infetti in tutto il mondo

Zeus ha infettato milioni di computer in tutto il mondo, tra cui banche, agenzie governative e molte altre aziende. Secondo i ricercatori, a partire dal 2014, fino a 1 milione di dispositivi sono stati infettati dalla variante più pericolosa di Zeus: Gameover Zeus (GOZ).

Gli Stati Uniti rappresentano la maggior parte dei computer infetti, con un enorme 25% del numero totale. Ciò è probabilmente dovuto alla popolarità di Windows XP, che era ampiamente utilizzato al culmine della penetrazione di Zeus.

Quando pensi a quanti computer ci sono nel mondo in questo momento rispetto ad allora, mette questi numeri in prospettiva.

2. Credenziali bancarie rubate

Lo Zbot era noto per aver attaccato le credenziali bancarie. Secondo i rapporti, Sono state compromesse 74.000 credenziali FTP. I nomi più importanti del settore come Amazon, Oracle e ABC, tra gli altri, sono stati duramente colpiti.

Inoltre, molte persone condividono i computer, soprattutto al lavoro, e le aziende sono in cima alla lista dei dispositivi compromessi. Ciò significa che è stato un doppio successo poiché gli individui hanno avuto accesso sia agli account personali che a quelli aziendali.

Una volta che le credenziali bancarie della vittima vengono compromesse, il criminale può accedere al conto della vittima. Qui possono intercettare tutte le transazioni e trasferire denaro sui propri conti.

Oltre a trasferire ingenti somme, possono anche modificare senza autorizzazione le password di altri account correlati e richiedere nuove carte di credito o prestiti a tuo nome.

3. Milioni di fondi trasferiti illegalmente

Zeus è stato responsabile del furto di fondi sia da individui che da aziende in tutto il mondo. Secondo atti giudiziari depositati negli Stati Uniti, anche se non esiste una cifra esatta della quantità di denaro rubata dai conti compromessi, la cifra è espressa in milioni di dollari.

Queste attività fraudolente hanno un impatto sull’economia poiché gli individui e le imprese si trovano a fare qualche passo indietro. Alcuni sono ancora indebitati a causa del malware Zeus.

Come è stata creata la botnet Zeus?

Le botnet Zeus sono una raccolta di computer compromessi. L'aggressore utilizza questi computer infetti per eseguire una vasta gamma di attività sul tuo computer a tua insaputa o senza la tua autorizzazione. Questo è diverso da virus MEMZ che rende il tuo PC inutilizzabile.

1. Attacco con download drive-by

Un attacco drive-by-download è un tipo di attacco che si verifica quando un utente visita un sito Web che contiene codice dannoso. È tristemente noto come drive-by perché il codice dannoso è incorporato in un sito Web altrimenti legittimo.

L'utente non deve fare clic su nulla affinché si verifichi un'infezione. Succede semplicemente automaticamente. L'attacco può essere effettuato sfruttando le vulnerabilità dei browser Web e dei plug-in del browser.

Una volta scaricato, il malware Zeus può eseguire varie azioni sul tuo computer, come l'installazione di malware, l'acquisizione di sequenze di tasti e password o la modifica delle impostazioni del browser.

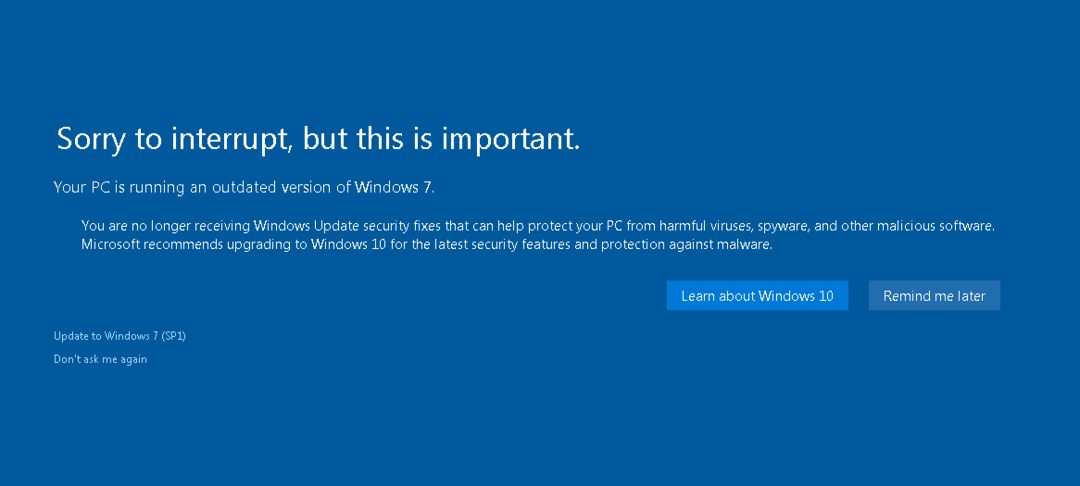

2. Software obsoleto e password deboli utilizzate

Questo è di gran lunga uno dei modi più semplici per lanciare un attacco. L'utilizzo di password deboli che chiunque può facilmente individuare e il mancato aggiornamento del software comporta rischi per la sicurezza.

Il sistema operativo Microsoft Windows è ancora oggi il sistema operativo più utilizzato al mondo. A causa dei suoi numeri diffusi, Zeus è riuscito a trarre vantaggio dagli utenti che non lo prendono sul serio rischi associati all'esecuzione di un sistema Windows con fine supporto.

Gli hacker hanno sfruttato queste vulnerabilità della sicurezza e hanno preso il controllo dei PC da remoto. Utilizzando queste tecniche, sono riusciti a installare malware sui computer senza che i loro proprietari ne venissero a conoscenza

3. E-mail di phishing e siti Web legittimi violati

Gli aggressori utilizzano e-mail di phishing per indurre gli utenti a scaricare software dannoso. Le e-mail sono solitamente camuffate per provenire da qualcuno che conosci o da un'azienda fidata. Spesso includono collegamenti a siti Web che sembrano siti legittimi, come la tua banca.

Una volta che la vittima fa clic sull'allegato o sul collegamento, il suo computer verrà infettato da malware proveniente da un server remoto. L’hacker utilizzerebbe quindi questo computer come parte della propria botnet per inviare più e-mail di phishing o rubare informazioni dai computer di altre persone.

Come posso prevenire o rimuovere un Trojan Zeus?

Il malware Zeus non rappresenta solo una minaccia per le tue carte di credito e la tua identità personale, ma può anche causare ulteriori danni attraverso le reti connesse.

A causa della sua portata e della capacità di depredare utenti ignari, le conseguenze possono essere gravi se una macchina infetta ha accesso al router o ad altri dispositivi sulla rete locale.

La migliore linea d'azione per la maggior parte degli utenti di PC è usare il buon senso e seguire le regole relative alla sicurezza su Internet. Tuttavia, il problema è che molti utenti ignorano i principi di sicurezza di base e le pratiche di manutenzione.

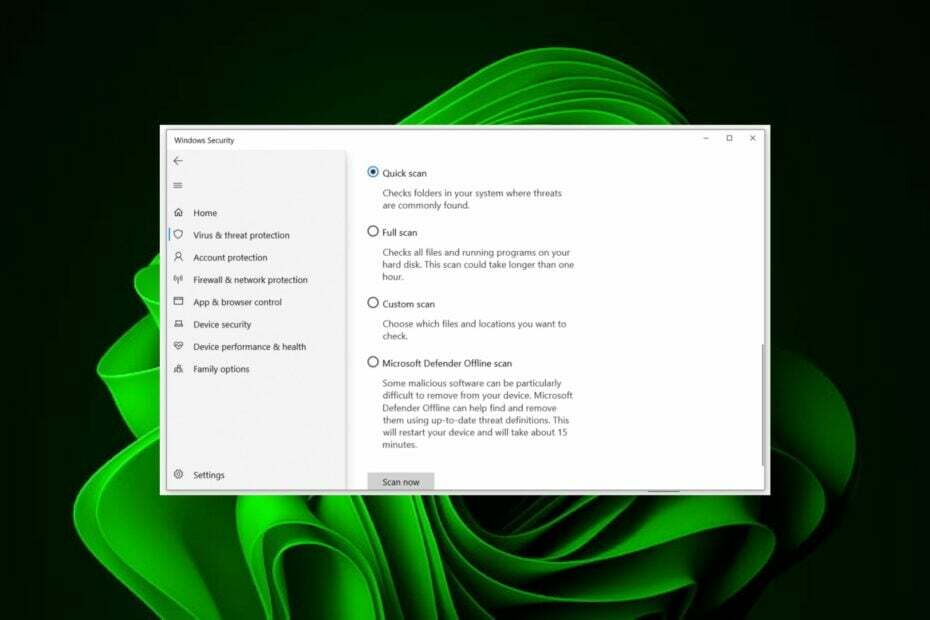

Quindi, se sei negligente, almeno installare un software antivirus completo sul tuo computer. Se hai già installato un software antivirus, assicurati che sia aggiornato. Puoi sempre ricontrollare prima di aprire eventuali allegati e-mail o siti Web per garantire la massima protezione contro virus e trojan.

Per un approccio più proattivo al sbarazzarsi del virus Zeus e altri malware, consulta il nostro articolo dettagliato.

Sapendo cosa fai ora riguardo al malware Zeus, quali misure hai/farai intraprendere per salvaguardare il tuo dispositivo per assicurarti di non essere una vittima? Fatecelo sapere nella sezione commenti qui sotto.