- T-RAT 2.0 è una nuova versione del pericoloso Trojan di accesso remoto T-RAT.

- Il malware può essere controllato da remoto tramite un canale Telegram.

- Secondo quanto riferito, il malware T-RAT recupererà le password, registrerà la webcam e le sequenze di tasti.

- Proteggiti da questo virus e altri malware utilizzando un potente antivirus.

Questo software riparerà gli errori comuni del computer, ti proteggerà dalla perdita di file, malware, guasti hardware e ottimizzerà il tuo PC per le massime prestazioni. Risolvi i problemi del PC e rimuovi i virus ora in 3 semplici passaggi:

- Scarica lo strumento di riparazione PC Restoro che viene fornito con tecnologie brevettate (brevetto disponibile Qui).

- Clic Inizia scansione per trovare problemi di Windows che potrebbero causare problemi al PC.

- Clic Ripara tutto per risolvere i problemi che interessano la sicurezza e le prestazioni del tuo computer

- Restoro è stato scaricato da 0 lettori questo mese.

T-RAT 2.0, un nuovo Trojan di accesso remoto (RAT), viene pubblicizzato sui forum di hacking russi, come sicurezza esperti recentemente scoperti.

Secondo quanto riferito, il RATTO può essere acquistato per soli $ 45, ma non è questo che lo fa brillare. Tale malware rovinerà completamente i dispositivi, ruberà i tuoi dati e comprometterà account importanti.

A differenza di altri servizi simili, T RAT 2.0 consente agli agenti malevoli di controllare i sistemi compromessi attraverso Telegramma canali, al posto dei pannelli di amministrazione web.

Cos'è T-RAT 2.0?

T-RAT 2.0 è semplicemente uno dei più recenti Trojan di accesso remoto sul mercato. Il modo in cui funziona questo tipo di malware è concedere all'aggressore l'accesso remoto al tuo computer.

Ciò che gli hacker possono fare da quel momento dipende strettamente dalle loro capacità e anche dalle capacità del RAT.

Alcuni RAT sono progettati solo per pasticciare con i bersagli (ad esempio aprire il vassoio del CD, spegnere il monitor, disabilitare i dispositivi di input), ma altri (T-RAT incluso) sono decisamente malvagi.

Apparentemente, ecco cosa può fare T-RAT 2.0 al tuo sistema, una volta che lo infetta:

- Recupera cookie e password dal tuo browser

- Concedi all'aggressore l'accesso completo al tuo file system

- Eseguire registrazioni audio (richiede un dispositivo di input audio come un microfono)

- Registra le tue sequenze di tasti

- Disabilita la barra delle applicazioni

- Usa la tua webcam per effettuare registrazioni video o scattare foto

- Recupera il contenuto degli appunti

- Scatta screenshot della tua vista attuale

- Disabilita il tuo Task Manager

- Dirotta le transazioni per diversi servizi, tra cui Ripple, Dogecoin, Qiwi e Yandex. I soldi

- Eseguire CMD & comandi PowerShell

- Limita il tuo accesso a vari siti Web e servizi

- Termina forzatamente i processi sul tuo computer

- Utilizzare RDP e/o VNC per eseguire ulteriori operazioni di controllo remoto

Inoltre, è compatibile con la maggior parte dei browser basati su Chromium (v80 e versioni successive) e il suo componente Stealer supporta le seguenti app:

- Vapore

- Telegramma

- Skype

- Viber

- FileZilla XML

- NordVPN

- Discordia

Anche i RAT precedenti usavano Telegram come C&C

Sebbene il pensiero di controllare un RAT tramite Telegram sembri nuovo, è piuttosto lontano da questo. La cruda realtà è che è completamente possibile e sta accadendo proprio ora.

Negli ultimi anni, malware molto simili si affidavano a Telegram come centro di comando e controllo. Alcuni di loro includono:

- Telegram-RAT

- HeroRAT

- TeleRAT

- RATAttack

Avere un Telegram C&C per un RAT è allettante per la maggior parte degli hacker, in quanto può concedere loro l'accesso ai sistemi infetti, indipendentemente dalla posizione.

Il fatto che non abbiano più bisogno di desktop o laptop per gli attacchi fornisce loro un nuovo livello di libertà e mobilità.

Come mi proteggo da T-RAT 2.0?

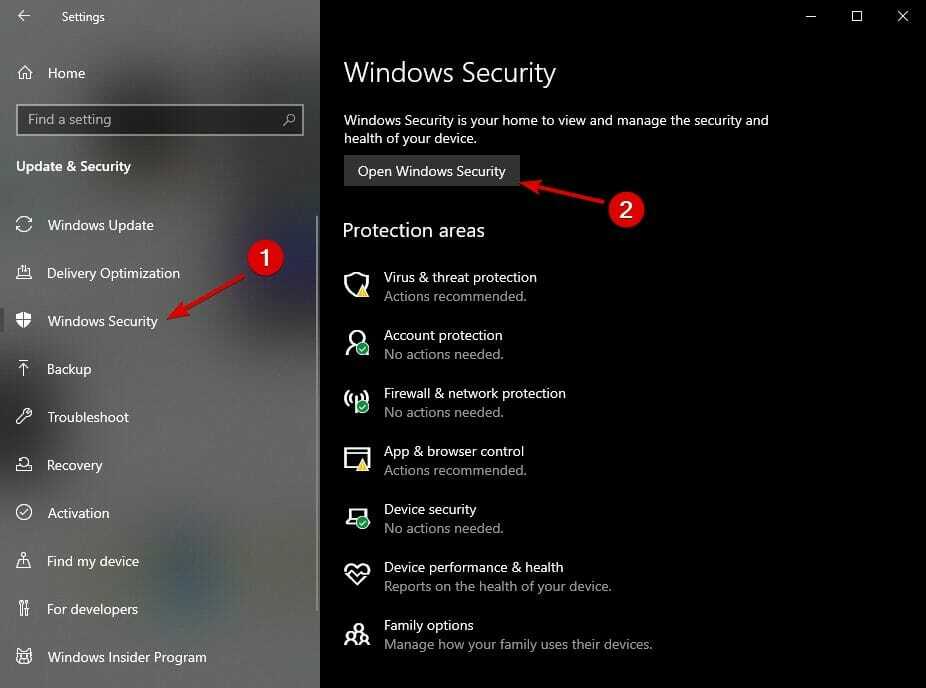

- Vai a Impostazioni.

- Scegliere Sicurezza di Windows, poi Apri Sicurezza di Windows.

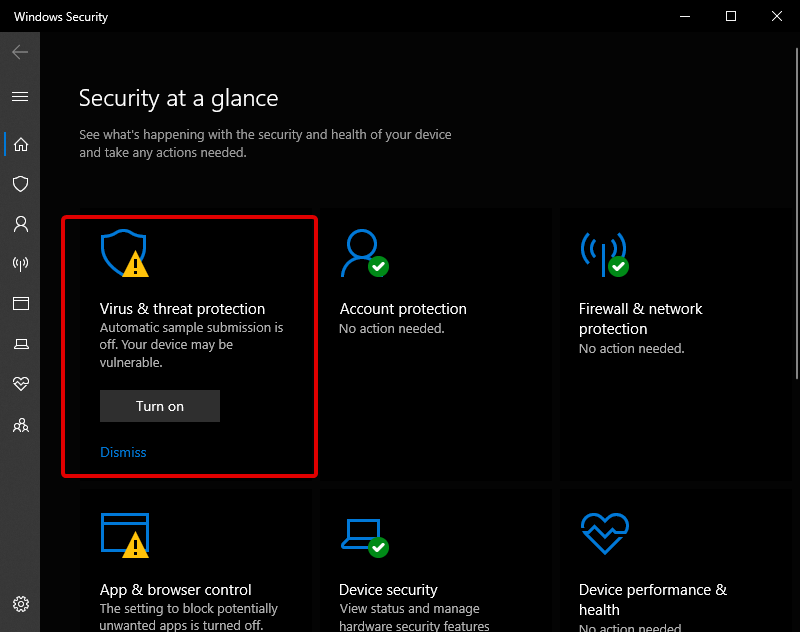

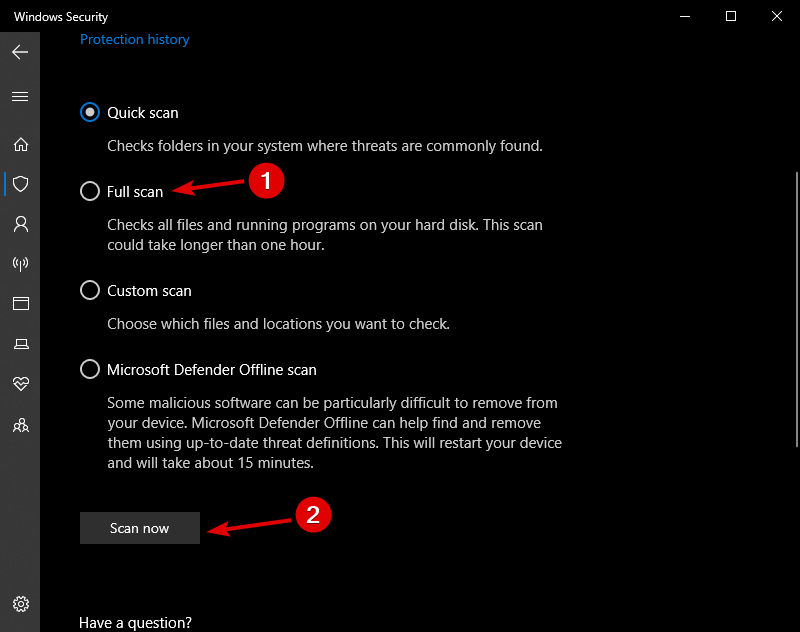

- Selezionare Protezione da virus e minacce, poi opzioni di scansione

- Ora, seleziona Scansione completa e clicca su Scansiona.

- Permettere Windows Defender completa la scansione del tuo PC.

È così che esegui la scansione del tuo PC alla ricerca di malware con l'in-built Windows Defender.

Se vuoi proteggerti dal malware T-RAT 2.0, adware, spyware e molti altri software dannosi che stanno cercando di infettare il tuo PC e rubare i tuoi dati, hai bisogno di una forte difesa.

Inoltre, vorremmo ricordare che un antivirus potente necessita di una protezione multilivello e IA avanzata per cercare attivamente nel tuo PC le minacce emergenti, adattarti ad esse e monitorare i sospetti attività.

Il software funziona con più piattaforme, quindi puoi proteggere facilmente il tuo telefono, tablet, laptop o PC.

Oltre ad avere una forte protezione, il programma mantiene anche la tua identità e i tuoi dati sensibili al sicuro mentre navighi in Internet o effettui pagamenti online di qualsiasi tipo.

ESET Internet Security

ESET Internet Security è il software antivirus leader a livello mondiale che terrà lontani i file pericolosi.

Questo è tutto per questo articolo di oggi. Il virus Trojan è un problema serio che non può essere trascurato e quest'ultima aggiunta è ancora più pericolosa di prima.

Ti suggeriamo di dare un'occhiata al nostro elenco completo dei migliori software antivirus con validità illimitata e scegliendo quello più adatto alle tue esigenze.

Come proteggi il tuo PC Windows da minacce come T-RAT 2.0? Condividi la tua opinione con noi nella sezione commenti qui sotto.

Hai ancora problemi?Risolvili con questo strumento:

Hai ancora problemi?Risolvili con questo strumento:

- Scarica questo strumento di riparazione del PC valutato Ottimo su TrustPilot.com (il download inizia da questa pagina).

- Clic Inizia scansione per trovare problemi di Windows che potrebbero causare problemi al PC.

- Clic Ripara tutto per risolvere i problemi con le tecnologie brevettate (Sconto esclusivo per i nostri lettori).

Restoro è stato scaricato da 0 lettori questo mese.