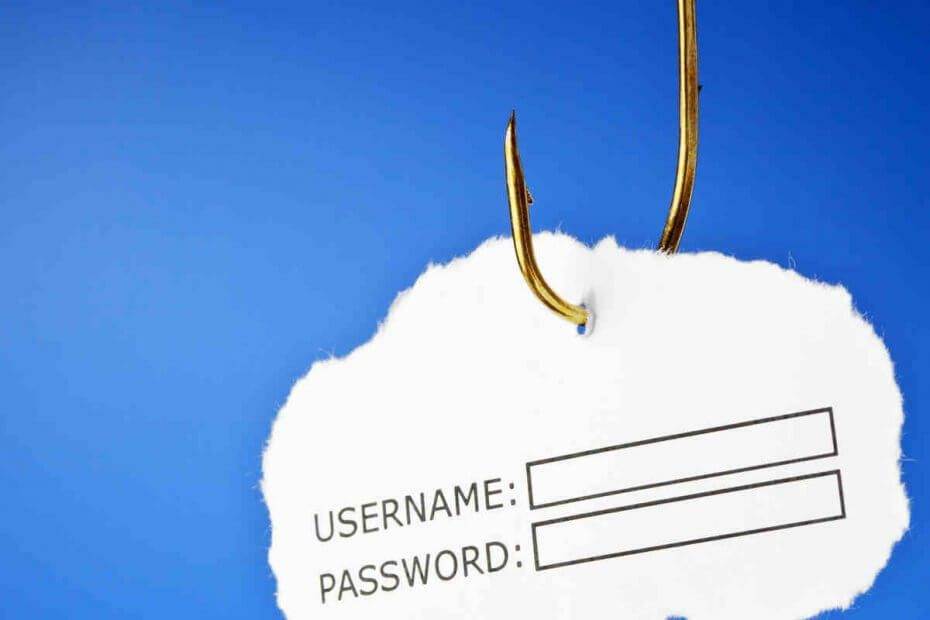

- Gli hacker creano una pagina di accesso a Office 365 per rubare le credenziali Microsoft degli utenti.

- I lavoratori remoti che utilizzavano VPN per connettersi in modo sicuro alle reti aziendali erano un obiettivo per gli attacchi di phishing via e-mail.

- Puoi sempre visitare il nostro Ufficio 365 hub per suggerimenti, guide e notizie pertinenti.

- Vuoi ottimizzare la sicurezza della rete privata virtuale della tua azienda? Dai un'occhiata al VPN pagina per consigli pratici e strumenti!

Il phishing via e-mail può essere uno dei più vecchi assi nella manica di qualsiasi hacker, ma non è ancora passato di moda. Ad esempio, un giocatore malintenzionato ha di recente installato un Ufficio 365 base di phishing per ottenere in modo fraudolento le credenziali dell'utente.

Praticamente qualsiasi piattaforma che richiede l'autenticazione dell'utente per consentire l'accesso può essere un bersaglio per il phishing.

Inoltre, chiunque può essere una vittima, dai clienti SaaS agli utenti OneDrive.

Le 5 migliori VPN che consigliamo

|

59% di sconto disponibile per piani biennali |  Controlla l'offerta! Controlla l'offerta! |

|

79% di sconto + 2 mesi gratuiti |

Controlla l'offerta! Controlla l'offerta! |

|

85% di sconto! Solo 1,99 $ al mese per un piano di 15 mesi |

Controlla l'offerta! Controlla l'offerta! |

|

83% di sconto (2,21 $/mese) + 3 mesi gratuiti |

Controlla l'offerta! Controlla l'offerta! |

|

76% (2.83$) con piano 2 anni |

Controlla l'offerta! Controlla l'offerta! |

Gli attori malintenzionati hanno creato un sito di phishing e-mail di Office 365

Secondo Abnormal Security, gli hacker hanno inviato collegamenti e-mail dannosi ai lavoratori remoti per acquisire in modo fraudolento le credenziali degli utenti rapporto.

Per cominciare, hanno approfittato del fatto che molte organizzazioni stanno attualmente configurando VPN per proteggere le connessioni Internet per i propri dipendenti che lavorano da casa.

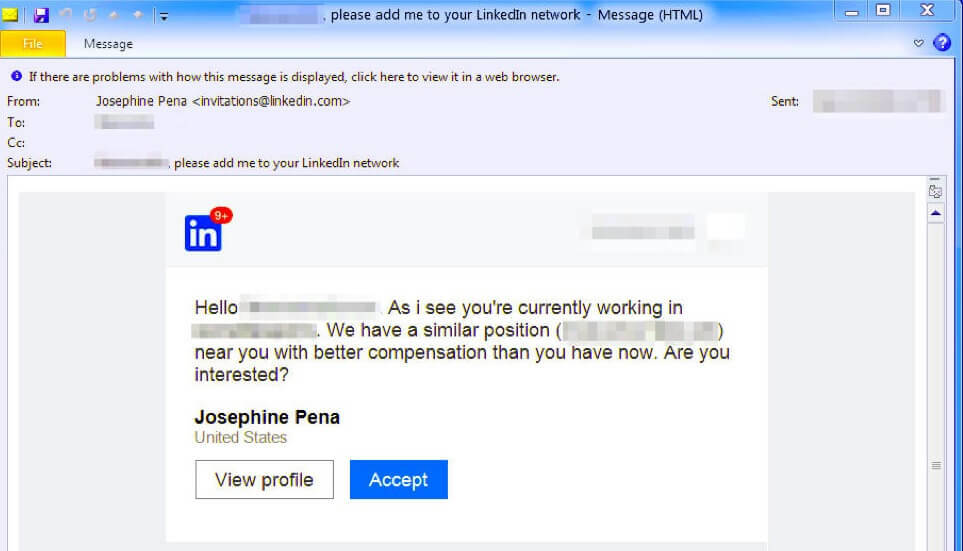

L'obiettivo riceve un'e-mail mascherata da comunicazione ufficiale dal dipartimento IT del datore di lavoro in questo tentativo di phishing.

Successivamente, il bersaglio fa clic sul collegamento nell'e-mail, che porta a una configurazione VPN impostata dall'attaccante. Alla fine, il dipendente arriva su una pagina di accesso ospitata sulla piattaforma Office 365.

Poiché il sito sembra quasi al 100% uguale a quello originale, il lavoratore remoto, purtroppo, ci casca.

Pertanto, la vittima fornisce i propri dati di accesso ignara del fatto che non sta accedendo al portale ufficiale del proprio datore di lavoro. Quindi, proprio così, il cattivo attore elimina le credenziali Microsoft del bersaglio.

L'attacco impersona un'e-mail di notifica dal supporto IT presso l'azienda dei destinatari. L'indirizzo e-mail del mittente viene falsificato per impersonare il dominio delle rispettive organizzazioni degli obiettivi. Il collegamento fornito nell'e-mail presumibilmente indirizza a una nuova configurazione VPN per l'accesso domestico. Sebbene il collegamento sembri correlato alla società di destinazione, il collegamento ipertestuale in realtà indirizza a un sito Web di phishing delle credenziali di Office 365.

Ecco alcuni suggerimenti per ottimizzare la sicurezza della posta elettronica:

- Discrezionalità dell'utente: controlla sempre l'URL di qualsiasi modulo web che richiede le tue credenziali utente.

- Sicurezza e-mail: utilizzare scansione e-mail anti-malware.

- Aggiornamenti di Windows: installa sempre gli aggiornamenti di sicurezza di Windows.

- Strumenti di sicurezza di Microsoft: questo può elevare le tue capacità di rilevamento delle minacce.

Sei mai stato vittima di email phishing? Sentiti libero di condividere la tua esperienza nella sezione commenti qui sotto.

![Come correggere l'errore di aggiornamento di Windows Defender 0x800704e8 [GUIDA RAPIDA]](/f/c0f99676a47268e5ac8581e3e9a65b0c.jpg?width=300&height=460)