Esperti di Proofpoint scoperto nuove campagne di malware su LinkedIn. Campagne simili sono state notate da molto tempo. Queste campagne di malware prendono di mira individui tramite falsi account LinkedIn.

LinkedIn è utilizzato da diverse società e attività commerciali per attrarre dipendenti o per creare vaste reti professionali. Diverse aziende offrono opportunità di lavoro, quindi il le persone in cerca di lavoro lasciano il curriculum là fuori.

I criminali informatici intelligenti sono attivi e sono sempre pronti a raccogliere informazioni sensibili. Sebbene LinkedIn fornisca condizioni ottimizzate per le reti professionali, è più incline ai criminali informatici. Pertanto, gli utenti devono prestare attenzione durante il caricamento delle informazioni personali.

Nel caso in cui desideri essere sicuro durante la navigazione in Internet, dovrai procurarti uno strumento completamente dedicato per proteggere la tua rete. Installa ora Cyberghost VPN e mettiti al sicuro. Protegge il tuo PC dagli attacchi durante la navigazione, maschera il tuo indirizzo IP e blocca tutti gli accessi indesiderati.

Modus operandi

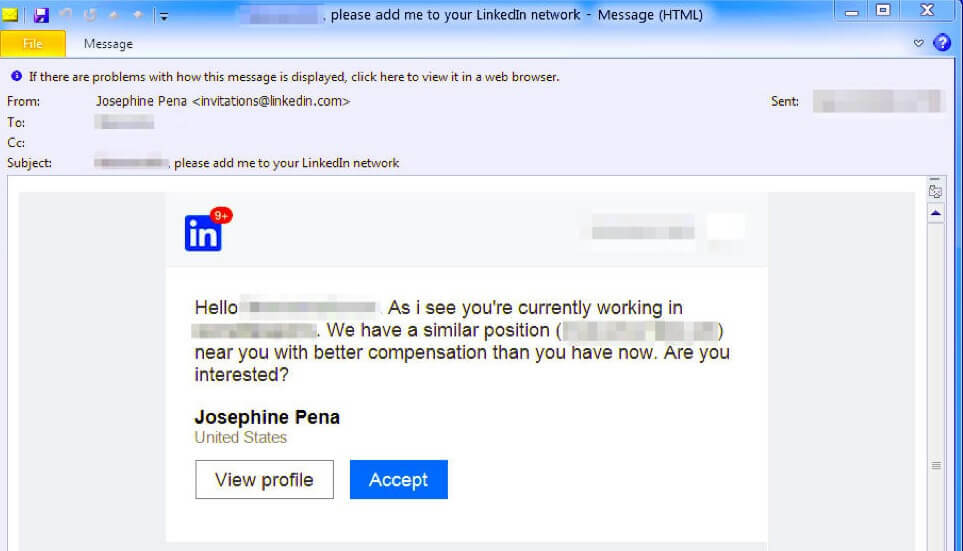

Gli hacker utilizzano vettori diversi per la distribuzione di malware in modo da lasciare molte uova scaricabili. Gli hacker possono rivedere le opportunità di lavoro e i post di diverse aziende.

Dopo aver esaminato i profili LinkedIn di diverse aziende, possono farsi un'idea delle reti, dei partner e del sistema operativo dell'azienda. In questo modo, possono rivolgersi a vari settori e vendite al dettaglio.

Possono rubare le connessioni LinkedIn di diverse aziende e quindi offrono posti di lavoro per diverse posizioni ben reputate in quelle aziende. Come affermano i ricercatori di ProofPoint:

Gli URL si collegano a una pagina di destinazione che falsifica una vera società di gestione di talenti e personale, utilizzando il marchio rubato per migliorare la legittimità delle campagne.

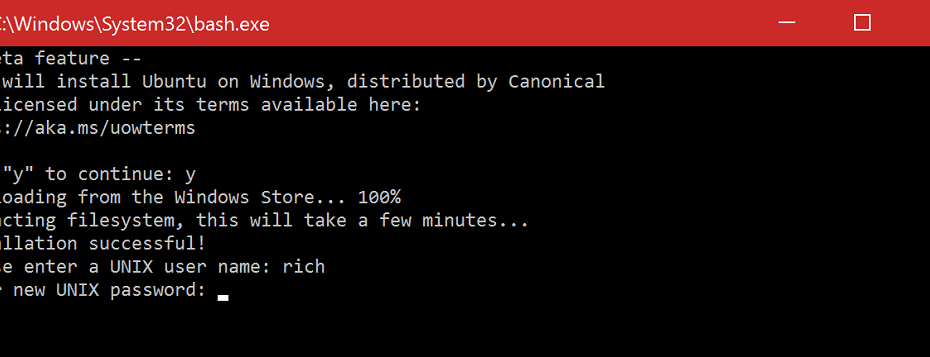

Possono anche creare account falsi come Facebook e Twitter e poi inviare e-mail benigne agli utenti. Partendo da semplici conversazioni cercano l'attenzione degli utenti fornendo informazioni sui lavori.

Inviano URL diversi che sono collegati alla pagina di destinazione. La pagina di destinazione contiene diversi tipi di file come PDF, documenti Microsoft Word o altri documenti simili.

Questi documenti, creati con Taurus Builder, iniziano a essere scaricati automaticamente con macro dannose. Se l'utente apre le macro Verranno scaricate altre uova. I ricercatori di ProofPoint hanno inoltre aggiunto che:

Questo attore fornisce esempi convincenti di questi nuovi approcci, utilizzando lo scraping di LinkedIn, i contatti multivettoriali e multistep con i destinatari, esche personalizzate e varie tecniche di attacco per distribuire il downloader More Egg, che a sua volta può distribuire il malware di loro scelta in base ai profili di sistema trasmessi alla minaccia attore.

Se vengono caricate più uova scaricabili, non è possibile proteggere il tuo account. L'unico modo per proteggere le tue informazioni personali è quello di usa una password forte e unica.

L'altro modo è che se ricevi messaggi o e-mail da qualsiasi azienda, non aprirli o fare clic sull'URL. LinkedIn è più sensibile agli attacchi dei criminali informatici, quindi dovresti fare attenzione quando crei un account su LinkedIn.

GUIDE CORRELATE CHE DEVI SCOPRIRE:

- Microsoft ammette di aver esposto milioni di password di MS Office

- Le migliori soluzioni antivirus per Windows 10 da installare nel 2019 [ELENCO IMPREVISTO]

- Il nuovo exploit zero-day di Internet Explorer introduce malware nei PC