Logiciels Malveillants

Qu'est-ce que Livanletdi et comment le supprimer définitivementLogiciels Malveillants

Livanletdi.exe est un malware délicat que vous ne pouvez pas identifier facilement, même avec certains antivirus.Une approche pratique peut être difficile, alors suivez les étapes ci-dessous à la l...

Lire la suite![5+ meilleurs logiciels anti keylogger [Windows 10 & Mac]](/f/89a1bf90cbb3e7fcdbcbcb0e1b8d6eef.jpg?width=300&height=460)

5+ meilleurs logiciels anti keylogger [Windows 10 & Mac]Logiciels MalveillantsAnti Keylogger

ESET Internet Security est parfait pour tout utilisateur moderne soucieux de sa vie privée lorsqu'il utilise Internet pour acheter, travailler, communiquer, effectuer des opérations bancaires et fa...

Lire la suite

Astaroth devient plus puissant, en utilisant les chaînes YouTube pour C2Logiciels MalveillantsLa Cyber Sécurité

Astaroth s'appuie toujours sur des campagnes par e-mail pour la distribution et son exécution est sans fichier, mais il a également bénéficié de trois nouvelles mises à jour majeures.L'un d'eux est...

Lire la suite

Avertissement: le malware SquirtDanger prend des captures d'écran et vole vos mots de passeLogiciels MalveillantsLa Cyber Sécurité

Les chercheurs de Palo Alto Networks Unit 42 ont découvert un nouveau voleur de devises qui cible les crypto-monnaies et les portefeuilles en ligne. Les pirates peuvent prendre des captures d'écran...

Lire la suite

Comment éviter les attaques de logiciels malveillants provenant de fausses mises à jour Adobe FlashLogiciels MalveillantsLa Cyber Sécurité

Les fausses mises à jour d'Adobe Flash peuvent produire des infections par des logiciels malveillants sur votre PC, alors soyez extrêmement prudent.Le logiciel d'origine a atteint la fin de sa vie,...

Lire la suite

Protégez votre navigateur et votre VPN de l'agent TeslaLogiciels MalveillantsLa Cyber Sécurité

Agent Tesla est un Cheval de Troie d'accès à distance (RAT) malware fourni avec un enregistreur de frappe. Une fois qu'il est sur votre système, il départs voler votre crédits depuis votre appareil...

Lire la suite

Le malware "Your Windows Has Been Banned" est de retour, voici ce que vous devez savoirLogiciels MalveillantsLa Cyber Sécurité

Internet offre une abondance d'informations, mais de nombreux dangers se cachent également en ligne. La plupart des utilisateurs ont rencontré des logiciels malveillants au moins une fois, et en pa...

Lire la suite![5+ meilleurs logiciels de détection d'intrusion [IDS Tools]](/f/97253b0fd53b21b06be0b802ca6d5ab6.jpg?width=300&height=460)

5+ meilleurs logiciels de détection d'intrusion [IDS Tools]Logiciels MalveillantsLa Cyber Sécurité

Une expertise logicielle et matérielle qui permet de gagner du temps et d'aider 200 millions d'utilisateurs chaque année. Vous guider avec des conseils pratiques, des actualités et des astuces pour...

Lire la suite

Méfiez-vous de la fausse application MS Store qui vole vos portefeuilles CryptoLogiciels MalveillantsBoutique Microsoft

Les attaques de logiciels malveillants sont de plus en plus fréquentes et elles deviennent de plus en plus difficiles à repérer, mais pas impossible néanmoins.Les fausses listes d'applications du M...

Lire la suite

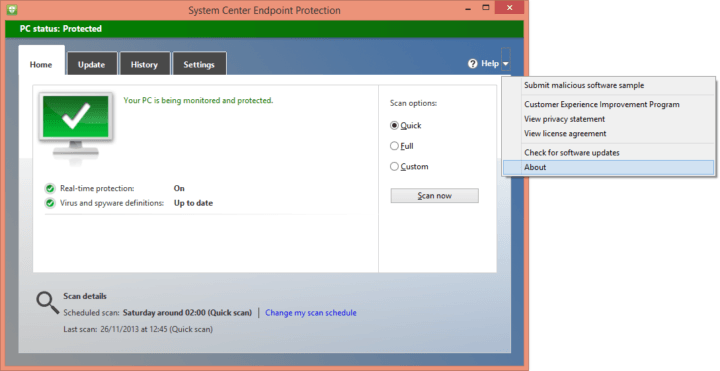

Client BitTorrent responsable d'un malware de minage de pièces affectant plus de 400 000 PCLogiciels MalveillantsProblèmes De Windows Defender

L'extraction de crypto-monnaie est l'une des requêtes de recherche les plus populaires sur Google. Tout le monde veut mettre la main sur autant de crypto-monnaies que possible, et certains utilisen...

Lire la suite

Le malware Gitpaste-12 vous cible via GitHubLogiciels Malveillants

Les serveurs x86 basés sur Linux et les appareils IoT basés sur Linux ARM/MIPS peuvent se transformer en une cible Gitpaste-12.Gitpaste-12 est un nouveau ver qui utilise GitHub et Pastebin. Jetez u...

Lire la suite

Une vulnérabilité inconnue du jour zéro affecte toutes les versions de Windows, le code source proposé pour 90 000 $Logiciels MalveillantsLa Cyber Sécurité

Microsoft se targue d'avoir à la fois ses Windows 10 et Parcourir Edger sont les systèmes les plus sécurisés au monde. Cependant, nous savons tous qu'il n'existe pas de logiciel à l'épreuve des log...

Lire la suite