Software Malicioso

Malware Gamarue: cómo funciona y cómo eliminarloSoftware MaliciosoEliminación De Malware

Si su PC ha sido infectada con el malware Gamarue, debe eliminarlo urgentemente.Lo primero que debe hacer es escanear y eliminar el virus con un software antivirus dedicado.También puede buscar man...

Lee mas

Malware TechBrolo: cómo funciona y cómo eliminarloSoftware MaliciosoLa Seguridad Cibernética

TechBrollo es un malware que falsifica todo tipo de alertas para que acceda a los llamados servicios de soporte técnico y pague una tarifa.Puede eliminar este software malicioso manualmente detenie...

Lee mas

¿DriverAgent Plus es seguro? ¿Cómo puedo eliminarlo de mi PC?Software MaliciosoAmenazas De Seguridad

DriverAgent Plus es un archivo sospechoso que engaña a su firewall y puede contener software malicioso.El uso de un programa de desinstalación de terceros eliminará rápidamente DriverAgent Plus de ...

Lee mas

Cómo prevenir un ataque de troyano NukeBotSoftware MaliciosoLa Seguridad Cibernética

El malware bancario NukeBot puede afectar los sistemas bancarios, pero también puede infectar su PC.Esta amenaza es en realidad un troyano que ingresa principalmente a su sistema a través del corre...

Lee mas

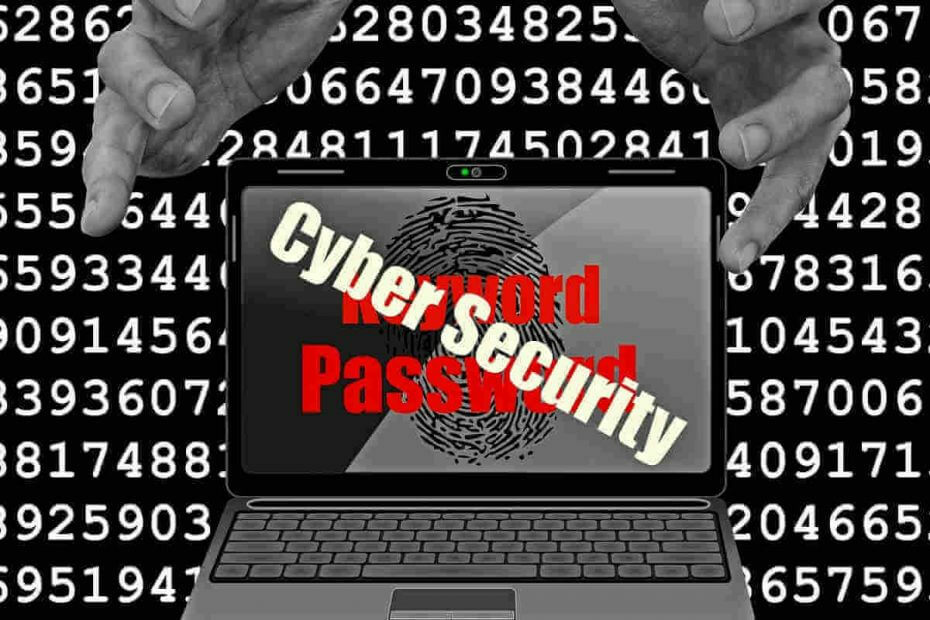

¿Qué es el virus de extensión de archivo .djvu y cómo eliminarlo?Software MaliciosoSecuestro De Datos

DJVU es una extensión de archivo de virus para un programa malicioso que cifra archivos esenciales en una computadora.Después de que el software espía de virus cambie la extensión del archivo, este...

Lee mas

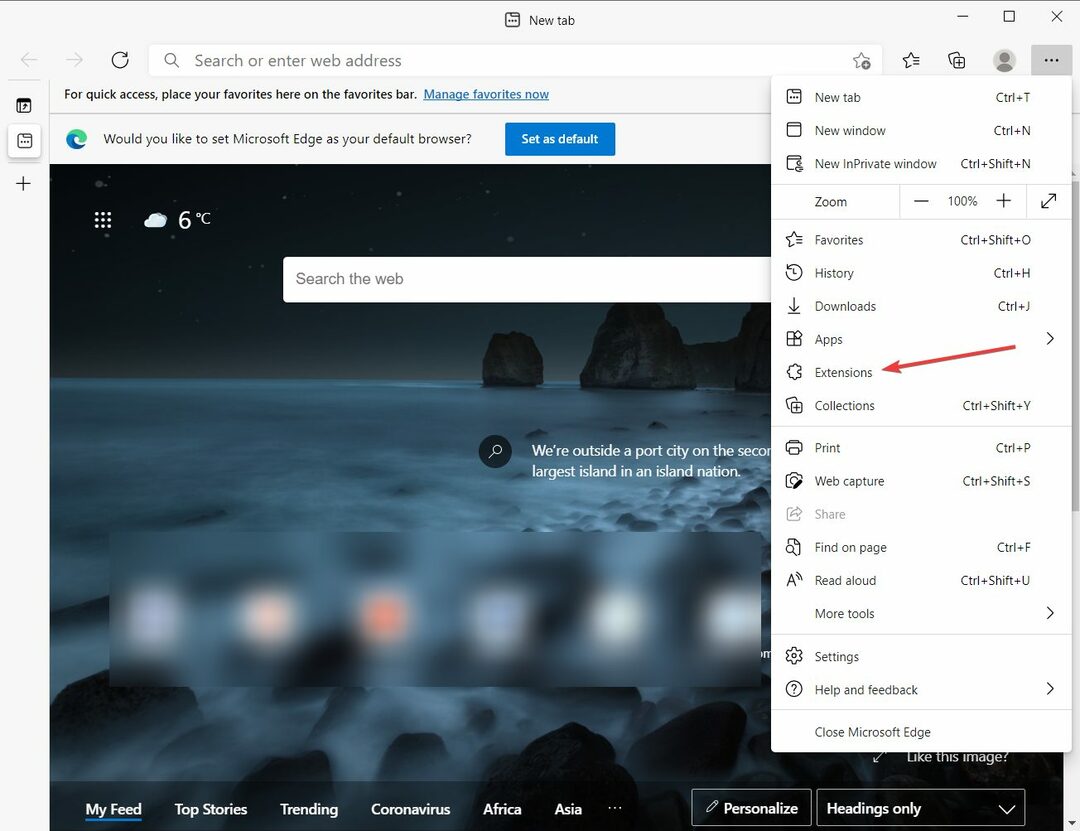

Malware Foxiebro: cómo funciona y cómo eliminarloSoftware MaliciosoLa Seguridad Cibernética

Es probable que haya notado la aparición de correos electrónicos no deseados inusuales o anuncios agresivos.Es posible que su dispositivo haya detectado el malware del modificador de navegador Win3...

Lee mas

T-RAT 2.0 RAT controlado por Telegram, la última amenaza de virusSoftware MaliciosoTroyanoLa Seguridad Cibernética

T-RAT 2.0 es una nueva versión del peligroso troyano de acceso remoto T-RAT.El malware se puede controlar de forma remota a través de un canal de Telegram.Según se informa, el malware T-RAT recuper...

Lee mas

Advertencia: el malware Fauxpersky se hace pasar por el antivirus KasperskySoftware Malicioso

Como ya puedes imaginar, este nuevo malware se llama Fauxpersky por una razón. Parece hacerse pasar por Kaspersky cual es el famoso Software antivirus ruso. Fauxpersky fue descubierto recientemente...

Lee mas

La campaña de malware TrickBot busca sus contraseñas de Office 365Software MaliciosoTroyanoWindows 10La Seguridad Cibernética

Apareció una nueva campaña de malware, y esta vez el objetivo son las contraseñas de los usuarios. La campaña está dirigida a usuarios de Windows 10, pero otras plataformas también pueden verse afe...

Lee mas

1 millón de PC con Windows siguen siendo vulnerables a los ataques de malware BlueKeepSoftware MaliciosoNoticias De Windows 10La Seguridad Cibernética

Informes recientes sugieren que alrededor de 1 millón de dispositivos siguen siendo vulnerables a los ataques de gusanos BlueKeep. Los usuarios de los dispositivos afectados deben instalar la últim...

Lee mas

Cuidado: los ataques de malware Cryptomining se intensificarán en 2018Software MaliciosoLa Seguridad Cibernética

La tecnología Blockchain se está desarrollando más rápido de lo esperado y con la creciente popularidad de CRIPTOMONEDAS, las amenazas que los involucran también están sueltas. Como resultado, malw...

Lee mas

Los usuarios de Windows pueden informar sobre vulnerabilidades y recibir un pago por elloSoftware MaliciosoLa Seguridad Cibernética

¿Sabía que puede informar sobre las vulnerabilidades y técnicas de explotación de Windows a Microsoft y recibir un pago por ello? El programa Bounty de Microsoft ayuda a la empresa a aprovechar la ...

Lee mas