Ningún sistema operativo es a prueba de amenazas y todos los usuarios lo saben. Hay un batalla eterna entre las empresas de software, por un lado, y los hackers, por otro. Parece que hay muchas vulnerabilidades que los piratas informáticos pueden aprovechar, especialmente cuando se trata del sistema operativo Windows.

A principios de agosto, informamos sobre los procesos SilentCleanup de Windows 10 que los atacantes pueden usar para permitir que el malware se filtre. la puerta de la UAC en la computadora de los usuarios. Según informes recientes, esta no es la única vulnerabilidad que se esconde en UAC de Windows.

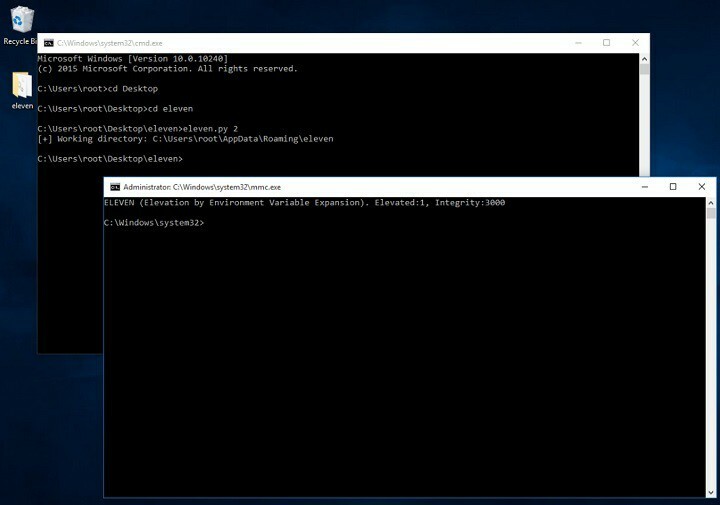

Se ha detectado una nueva omisión de UAC con privilegios elevados en todas las versiones de Windows. Esta vulnerabilidad se origina en las variables de entorno del sistema operativo y permite a los piratas informáticos controlar los procesos secundarios y cambiar las variables de entorno.

¿Cómo funciona esta nueva vulnerabilidad de UAC?

Un entorno es una colección de variables utilizadas por

procesos o usuarios. Estas variables pueden ser configuradas por usuarios, programas o el propio sistema operativo Windows y su función principal es hacer que los procesos de Windows sean flexibles.Las variables de entorno establecidas por procesos están disponibles para ese proceso y sus hijos. El entorno creado por las variables de proceso es volátil, existe solo mientras el proceso se está ejecutando y desaparece por completo, sin dejar rastro alguno, cuando el proceso finaliza.

También hay un segundo tipo de variables de entorno, que están presentes en todo el sistema después de cada reinicio. Los administradores pueden establecerlos en las propiedades del sistema o directamente cambiando los valores del registro en la clave de entorno.

Los hackers pueden usa estas variables a su favor. Pueden usar una copia maliciosa de la carpeta C: / Windows y engañar a las variables del sistema para que usen los recursos del carpeta maliciosa, lo que les permite infectar el sistema con archivos DLL maliciosos y evitar ser detectados por los antivirus. La peor parte es que este comportamiento permanece activo después de cada reinicio.

La expansión de variables de entorno en Windows permite a un atacante recopilar información sobre un sistema antes de un ataque y, finalmente, tomar control completo y persistente del sistema en el momento de su elección mediante la ejecución de un solo comando a nivel de usuario, o alternativamente, cambiando uno clave de registro.

Este vector también permite que el código del atacante en forma de DLL se cargue en procesos legítimos de otros proveedores o en el propio sistema operativo. y disfraza sus acciones como acciones del proceso objetivo sin tener que usar técnicas de inyección de código o usar memoria manipulaciones.

Microsoft no cree que esta vulnerabilidad constituya una emergencia de seguridad, pero, no obstante, la corregirá en el futuro.

HISTORIAS RELACIONADAS QUE DEBE VERIFICAR:

- Los piratas informáticos envían correos electrónicos a los usuarios de Windows pretendiendo ser del equipo de soporte de Microsoft.

- Windows XP es ahora un objetivo muy fácil para los piratas informáticos, la actualización de Windows 10 es obligatoria

- Descargue el martes de parches de agosto de 2016 con nueve actualizaciones de seguridad