خبرة في البرامج والأجهزة الموفرة للوقت تساعد 200 مليون مستخدم سنويًا. إرشادك بنصائح إرشادية وأخبار ونصائح لترقية حياتك التقنية.

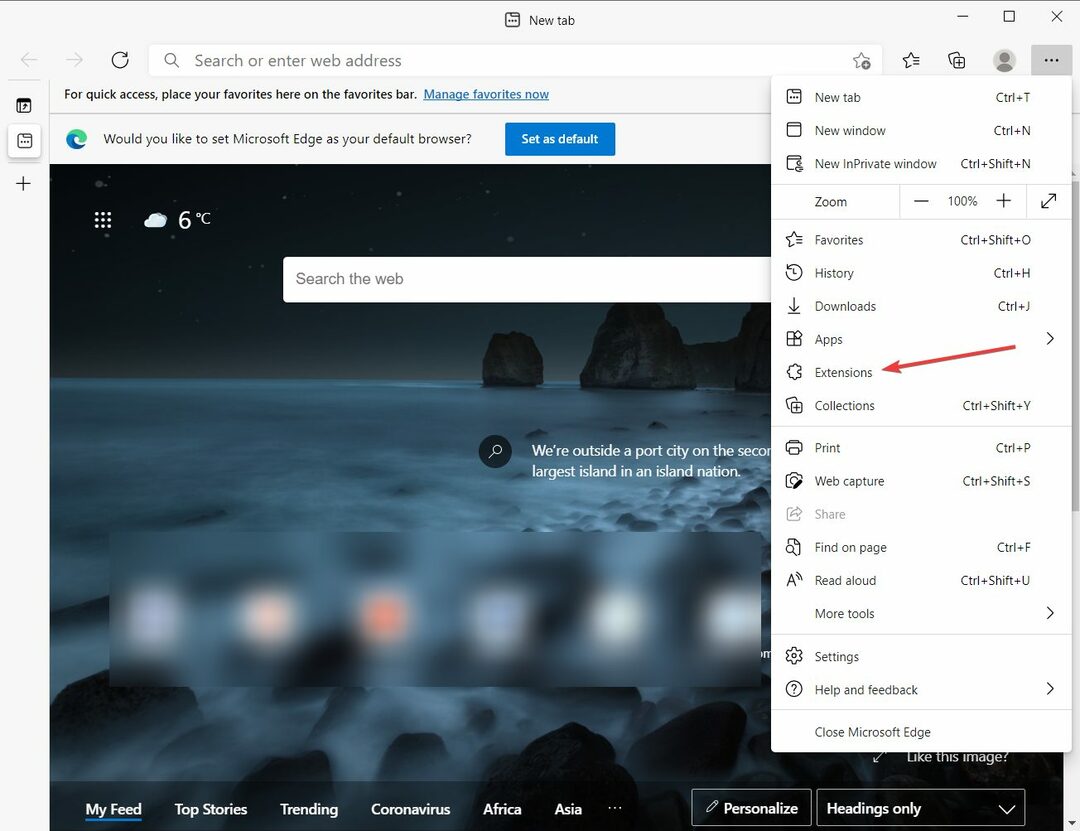

سوف يقوم ESET Internet Security بحماية جهاز الكمبيوتر الخاص بك من أي نوع من التهديدات سيضمن البرنامج أن بياناتك الحساسة ومعاملاتك المصرفية وكلمات المرور وبيانات اعتماد تسجيل الدخول وكاميرا الويب الخاصة بك آمنة.

تستخدم ESET الذكاء الاصطناعي المتقدم والتعلم الآلي لإنشاء حماية استباقية والتي ستمنع البرامج الضارة المعروفة والناشئة من دخول جهازك وإصابته.

نظرًا لأنه منصة corss ، فإن برنامج مكافحة الفيروسات جاهز لتأمين جميع أنواع الأجهزة ، مثل هواتف Android و iPhone و Linux و Windows أو أجهزة MAC.

هنا قائمة بها الميزات الأساسية:

- حماية الخصوصية

- قياسات مكافحة السرقة

- برنامج خفيف الوزن بأقل استخدام للطاقة

- المسح النشط الآمن وإزالة البرامج الضارة

إسيت لأمن الإنترنت

يستخدم ESET Internet Security تقنية الذكاء الاصطناعي المتقدمة لفحص جهاز الكمبيوتر الخاص بك بحثًا عن البرامج الضارة والحفاظ على أمان نظامك.

آفاست مكافح فيروسات مجاني

يمنحك Avast Free Antivirus أكثر من أي منافس آخر ، ويوفر حماية ممتازة من الفيروسات مجانًا.

Bitdefender هي شركة رائدة عالميًا في مجال الأمن السيبراني ، حيث تحمي ملايين المستخدمين حول العالم من التهديدات عبر الإنترنت.

تم تجهيز البرنامج بحماية متعددة الطبقات لضمان عدم تجاوز أي شيء للمسح في الوقت الفعلي. بالإضافة إلى ذلك ، البرنامج خفيف الوزن ولا يستهلك موارد من جهاز الكمبيوتر الخاص بك.

سيقوم Bitdefender Internet Security بإجراء عمليات مسح دورية ، وسوف يعتني ببياناتك وخصوصيتك عبر الإنترنت ، ويمنع أي برنامج دخيل لسرقته.

دعونا نلقي نظرة على البرامج دلائل الميزات:

- حماية متعددة المنصات

- جدار حماية الخصوصية

- الرقابة الأبوية ، مثالية للحفاظ على سلامة الأطفال

- مضاد فيروسات متعدد الطبقات ، برامج ضارة ، رانسوم وير ، حماية من برامج الإعلانات المتسللة

برنامج Bitdefender Internet Security

Bitdefender Internet Security هو مضاد فيروسات حائز على جوائز مع حماية من الفيروسات لا تقبل المنافسة.

وفقًا لـ Malwarebytes ، الشركة المصنعة لبرامج الأمان الرائدة في الصناعة ، لا توجد استراتيجية حماية أفضل من الوقاية الاستباقية ولا يمكننا الاتفاق أكثر.

Malwarebytes Endpoint Protection هو حل IDS متقدم لنقاط النهاية يستخدم نهجًا متعدد الطبقات باستخدام تقنيات الكشف المتعددة لتحديد البرامج الضارة والتهديدات الإلكترونية الأخرى وإبعادها عن أنظمتك.

إنه يوفر أفضل حماية في فئته ضد كل من البرامج الضارة المعروفة وغير المعروفة ، وبرامج الفدية ، وتهديدات الساعة صفر ضمن حل واحد موحد يهدف إلى تقليل التكاليف وتبسيط عملية النشر.

دعونا نلقي نظرة سريعة على دلائل الميزات:

- حماية الويب (ضد مواقع الويب والشبكات الإعلانية الضارة)

- تصلب التطبيق (يقلل من سطح استغلال الثغرات الأمنية)

- حماية سلوك التطبيق (يمنع الاستفادة من التطبيقات وعدوى نقطة النهاية)

- التخفيف (يمنع برامج الفدية ومحاولات تنفيذ التعليمات البرمجية على نقطة النهاية من مسافة بعيدة)

- اكتشاف الشذوذ القائم على التعلم الآلي

- تقنيات الكشف الطبقي قبل وبعد التنفيذ

- وحدة تحكم سحابية مركزية (لسهولة النشر والإدارة بواسطة السحابة)

حماية نقطة النهاية من Malwarebytes

أفضل استراتيجية للحماية هي الوقاية. حافظ على نقاط النهاية الخاصة بك آمنة مع Malwarebytes Endpoint Protection!

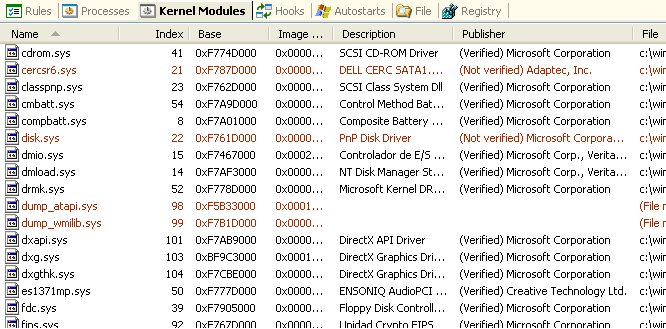

المدافع عن البرامج الضارة

هذا برنامج IPS مجاني متوافق مع Windows يوفر حماية الشبكة لمستخدميه المتقدمين.

سوف يتعامل البرنامج بنجاح مع منع التطفل وكذلك اكتشاف البرامج الضارة. إنها مناسبة جدًا للاستخدام المنزلي حتى لو كانت المواد التعليمية معقدة بعض الشيء بالنسبة للمستخدمين العاديين.

تعمل الأداة كنظام لمنع التطفل على المضيف ، حيث تراقب الأداة مضيفًا واحدًا لأي نوع من الأنشطة المشبوهة.

كان برنامج Malware Defender في البداية برنامجًا تجاريًا ، لكن ميزاته الممتازة غيرت ملكيته منذ فترة ، ثم تم إصدار إصدار جديد كان مجانيًا.

دعونا نلقي نظرة سريعة على دلائل الميزات:

- التثبيت الافتراضي في وضع التعلم لتقليل عدد التنبيهات الأولية إلى الحد الأدنى

- الملفات والتسجيل ووحدات التطبيق وحماية الشبكة

- مراقب الاتصال (الرفيق المثالي لجدار حماية Windows الأصلي ، مع تحكم أكثر تفصيلاً)

يعد البرنامج أداءً ممتازًا ، ولكن عيبه الوحيد هو حقيقة أن تعقيداته تجعله غير مناسب للمستخدم العادي.

من ناحية أخرى ، يمكن تصحيح جميع الأخطاء عن طريق تغيير إذن القاعدة من إدخالات السجل.

على الرغم من أنك إذا رفضت بالفعل إحدى وظائف النظام الحيوية ، فلن تكون قادرًا على فعل المزيد لاستعادة الأمور كما كانت من قبل ، لذا يجب الانتباه.

⇒ احصل على Malware Defender

Snort لنظام التشغيل Windows

Snort for Windows هو برنامج اختراق شبكة مفتوح المصدر يوفر تحليلًا لحركة المرور في الوقت الفعلي وتسجيل الحزم على شبكات IP.

البرنامج قادر على إجراء تحليل البروتوكول ، والبحث عن المحتوى / المطابقة ، ويمكن استخدامه لاكتشاف مجموعة متنوعة من الهجمات والتحقيقات ، مثل فيضان المخزن المؤقت.

كما سيحلل عمليات فحص المنافذ الخفية وهجمات CGI وتحقيقات SMB ومحاولات بصمات نظام التشغيل وغير ذلك الكثير.

البرنامج سهل النشر ، ولديه عدد كبير من مطوري البرامج مفتوحة المصدر. يدعم مجتمع Snort البرنامج ، ولكنه يوفر أيضًا مجموعات القواعد الأساسية لبعض منتجات IDS / IPS التجارية.

قم بحماية شبكتك المنزلية باستخدام أجهزة جدار الحماية الموجودة على هذا قائمة شاملة ولا تقلق أبدًا بشأن البرامج الضارة مرة أخرى.

دعونا نلقي نظرة سريعة على دلائل الميزات:

- يُرجع كل ما يراه بما في ذلك فك رموز الحزمة التفصيلية

- تكوين سهل لتقديم التنبيهات فقط من مجموعة القواعد الخاصة به

- أدوات قوية لجمع وتحليل حركة مرور الشبكة.

- الانتشار عبر البنى التحتية للشبكة الكبيرة جدًا ممكن أيضًا

نظرًا لقدرته على الانتشار السريع ، نظرًا لإمكانياته الشاملة للغاية ودعم مجتمع المصدر المفتوح الرائع ، فإن Snort هو المفضل عادةً لدى الجميع.

هناك أيضًا الإصدار التجاري المتاح كجهاز من Sourcefire ، ويوجهه مطور Snort بصفته الرئيس التنفيذي.

تمكن Roesch من المزج بشكل مثالي بين أفضل أجزاء المصدر المفتوح والعوالم التجارية في عروض Sourcefire.

⇒ احصل على Snort لنظام التشغيل Windows

مراقب أمن شبكة إخوانه / Zeek

هذا إطار عمل قوي لتحليل الشبكة يختلف تمامًا عن IDS النموذجي الذي ربما عرفته حتى الآن. ستعمل لغة البرمجة النصية الخاصة بالنطاق في Bro على تمكين سياسات المراقبة الخاصة بالموقع.

يأتي البرنامج مليئًا بالمحللات للعديد من البروتوكولات ، وهو يتيح التحليل الدلالي عالي المستوى في طبقة التطبيق. كما أنها تحافظ على حالة طبقة تطبيق رائعة حول الشبكة التي تراقبها.

دعونا نلقي نظرة سريعة على دلائل الميزات:

- لا توجد تواقيع تقليدية (واجهات مع تطبيقات أخرى لتبادل المعلومات في الوقت الفعلي)

- أرشيف السجلات الشامل

- يستهدف بشكل خاص الشبكات عالية الأداء

إذا كنت تبحث عن أفضل عملاء Windows 10 FTP المجاني والمدفوع ، فتحقق من هذا قائمة رائعة مع أفضل المنتجات في السوق وقرر بنفسك.

بينما يركز البرنامج على مراقبة أمان الشبكة ، فإنه سيوفر للمستخدمين منصة شاملة لتحليل حركة مرور الشبكة بشكل أكثر عمومية أيضًا.

إنه قائم على أسس جيدة في أكثر من 15 عامًا من البحث ، حيث نجح البرنامج في سد الفجوة التقليدية بين الأكاديميين والعمليات منذ بدايته.

يشمل مجتمع مستخدمي Bro بعض الجامعات الكبرى ومراكز الحوسبة الفائقة ومختبرات الأبحاث وأيضًا الكثير من مجتمعات العلوم المفتوحة.

تحديث: أجرى Bro عملية تغيير العلامة التجارية وهو يُعرف الآن باسم Zeek.

⇒جرب مراقبة أمان شبكة Broص

معرفات OSSEC المجانية للشركات

هذا هو معرف مفتوح المصدر قائم على المضيف يقوم بفحص سلامة الملفات وتحليل السجل ومراقبة السياسة ، اكتشاف الجذور الخفية والتنبيه في الوقت الفعلي والاستجابات النشطة ويعمل على جميع الأنظمة الأساسية تقريبًا بما في ذلك شبابيك.

يراقب البرنامج كل شيء ، ويراقب بنشاط جميع جوانب نشاط النظام. مع هذا البرنامج ، لن تكون في الظلام فيما يتعلق بما يحدث لأصول الكمبيوتر القيمة الخاصة بك بعد الآن.

دعونا نلقي نظرة سريعة على دلائل الميزات:

- تحليلات في الوقت الفعلي ورؤى حول أحداث أمان الشبكة (عبر سجلات التنبيهات وتنبيهات البريد الإلكتروني)

- الكشف الكامل عن التسلل المستند إلى المضيف عبر منصات متعددة

- مفتوح المصدر بالكامل ومجاني الاستخدام

- قابل للتخصيص بالكامل (خيارات تكوين شاملة ، أضف قواعد التنبيه المخصصة الخاصة بك وكتابة البرامج النصية ، وقم بتعديل الكود المصدري وإضافة إمكانيات جديدة)

- كشف وتنبيه تعديلات نظام الملفات غير المصرح بها والسلوك الضار بناءً على الإدخالات في ملفات السجل

⇒احصل على معرفات مجانية من OSSEC

لا يجب أن يكون تأمين مؤسستك في هذه الأيام كابوسًا ومحنة مؤلمة. ستوفر لك جميع الحلول التي ذكرناها أعلاه حماية القوة الصناعية ضد جميع محاولات التسلل.

تجمع كل هذه الأدوات بين أكثر برامج الأمان مفتوحة المصدر شيوعًا في حزمة حلول موحدة واحدة والتي ستكون سهلة بما يكفي للتثبيت والاستخدام. لذلك لا تتردد في اختيار الشخص المفضل لديك وفقًا لاحتياجاتك.

© حقوق النشر Windows Report 2021. غير مرتبط بـ Microsoft