Незвичайна програма-вимагатель TeleCrypt, відома тим, що викрадає програму обміну повідомленнями Telegram для спілкування зі зловмисниками, а не простими протоколами на основі HTTP, більше не становить загрози для користувачів. Дякуємо аналітику зловмисних програм для Malwarebytes Натан Скотт разом зі своєю командою в «Лабораторії Касперського», штам-вимагальник був зламаний буквально за кілька тижнів після його випуску.

Вони змогли виявити серйозну ваду програми-вимогателя, виявивши слабкість алгоритму шифрування, що використовується зараженим TeleCrypt. Він шифрував файли, переглядаючи по одному байту за раз, а потім додаючи байт із ключа по порядку. Цей простий метод шифрування дозволив дослідникам безпеки проникнути через шкідливий код.

Те, що зробило це програмне забезпечення вимогам надзвичайним, - це його канал комунікації клієнт-сервер командування та управління (C&C), саме тому оператори вирішили кооптувати Протокол Telegram замість HTTP / HTTPS, як це робить сьогодні більшість програм-вимогливців - навіть незважаючи на те, що вектор був помітно низьким і орієнтувався на російських користувачів з перших версія. Звіти показують, що російські користувачі, які ненавмисно завантажували заражені файли та встановлювали їх після падіння жертви фішингових атак показали попереджувальну сторінку, яка шантажує користувача платити викуп за його отримання файлів. У цьому випадку від потерпілих вимагають заплатити 5000 рублів (77 доларів) за так званий "Фонд молодих програмістів".

Вимірювач націлений на понад сотню різних типів файлів, включаючи jpg, xlsx, docx, mp3, 7z, торрент або ppt.

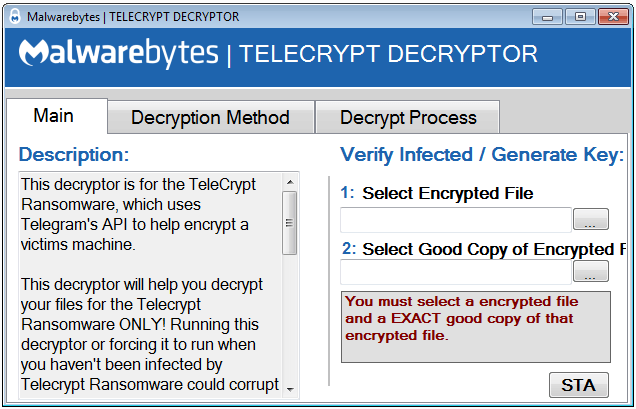

інструмент розшифровки, Malwarebytes, дозволяє жертвам відновити свої файли без оплати. Однак вам потрібна незашифрована версія заблокованого файлу, щоб діяти як зразок згенерувати діючий ключ дешифрування. Ви можете зробити це, увійшовши у свої облікові записи електронної пошти, служби синхронізації файлів (Dropbox, Box) або зі старих резервних копій системи, якщо ви зробили такі.

Після того, як дешифрувач знайде ключ шифрування, він надасть користувачеві можливість розшифрувати список усіх зашифрованих файлів або з однієї конкретної папки.

Процес працює як такий: програма дешифрування перевіряє надані вами файли. Якщо файли збігаються і зашифровані за схемою шифрування, яку використовує Telecrypt, ви переходите до другої сторінки інтерфейсу програми. Telecrypt зберігає список усіх зашифрованих файлів у папці “% USERPROFILE% \ Desktop \ База зашифр файлів.txt”

Ви можете отримати розшифровщик Telecrypt, створений Malwarebytes за цим посиланням у вікні.