Команда безпеки "Лабораторії Касперського" натрапила на нещодавно виявлене шкідливе програмне забезпечення StrongPity, яке нібито пошкоджує законні файли WinRAR та TrueCrypt.

WinRAR є одним із найкращі сервіси для архівування файлів у Windows, а також для стиснення та вилучення тоді як TrueCrypt - припинений на ньому інструмент шифрування на льоту. StrongPity націлений на комп’ютери, маскуючись під інсталятор згаданого програмного забезпечення та отримуючи повний контроль. Він також може спробувати викрасти файли, пошкодити їх або навіть завантажити нові модулі на машину.

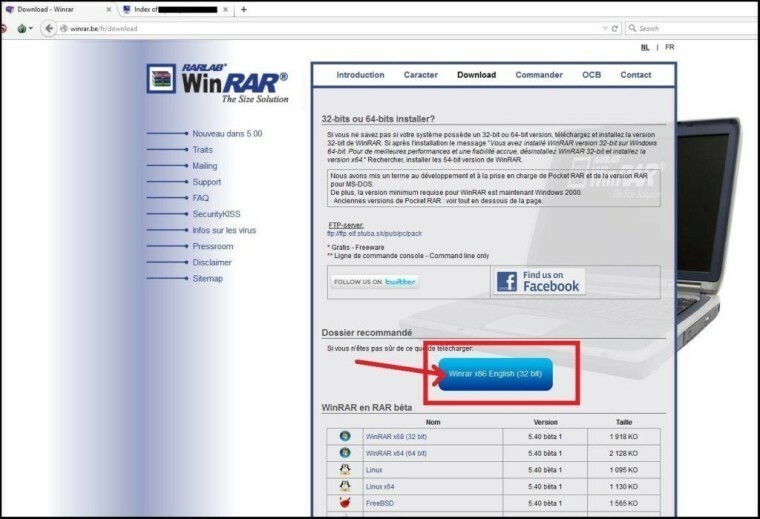

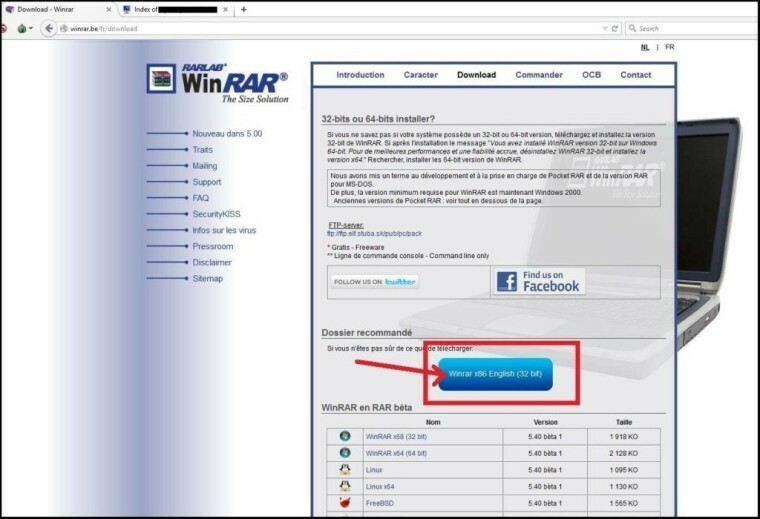

Зловмисне програмне забезпечення спостерігалося в різних регіонах світу, включаючи Туреччину, Північну Африку та Близький Схід і, за даними Лабораторії Касперського, основне місце розташування цього зараженого фрагмента коду знаходиться в Італії та Бельгія. Стратегія, яку зловмисники використовують для обману користувачів, замінює дві транспоновані літери в їхніх доменних іменах і тримає їх URL якомога ближче до автентичного сайту інсталятора. Потім посилання на файл інсталятора перенаправляється на законний сайт дистриб'ютора WinRAR, і це лише фронт WinRAR.

На зображенні нижче ви зможете помітити виділену нами синю кнопку, яка перенаправляє користувачів на "ralrab [.] Com", що веде жертв до пошкоджених сайти програмного забезпечення, а в деяких випадках (один із яких був зареєстрований в Італії), коли користувачів спрямовували не на фіктивні веб-сайти, а на шкідливе програмне забезпечення StrongPity себе.

«Дані Лабораторії Касперського показують, що протягом одного тижня зловмисне програмне забезпечення доставлялося з сайту дистрибутора в Італії з'явився в сотнях систем по всій Європі та Північній Африці / Близькому Сході, з набагато більшою кількістю інфекцій ", сказала фірма. «Протягом усього літа найбільше постраждали Італія (87 відсотків), Бельгія (5 відсотків) та Алжир (4 відсотки). Географія жертви із зараженого сайту в Бельгії була схожою: користувачі в Бельгії становили половину (54 відсотки) з понад 60 успішних звернень ».

Крім цього, зловмисне програмне забезпечення також спрямовувало користувачів на оманливі, пошкоджені веб-сторінки замість програми встановлення програмного забезпечення TrueCrypt. Хоча багато зіпсованих посилань WinRAR було видалено, все ще залишаються деякі програми встановлення TrueCrypt, як пропонується у звіті Kapersky Labs за вересень. Розробка TrueCrypt була припинена з травня 2014 року після відмови Microsoft від Windows XP.

Курт Баумгартнер, головний дослідник безпеки в Лабораторії Касперського, порівнює StrongPity з Крадінг атаки Йеті / Енергійний Ведмідь які захопили та заразили веб-сайти з розповсюдження автентичного програмного забезпечення. Він називає цю тенденцію "небажаною та небезпечною" і каже, що її потрібно негайно вирішити.

«Ця тактика є небажаною та небезпечною тенденцією, на вирішення якої слід звернутися в галузі безпеки. Пошук конфіденційності та цілісності даних не повинен піддавати людину образливому пошкодженню водопою. Атаки Waterhole за своєю суттю неточні, і ми сподіваємось викликати дискусію щодо необхідності спрощення та вдосконалення перевірки доставки інструментів для шифрування ". - сказав Курт Баумгартнер.

Найбільше, що ми можемо зробити, - це постійно оновлювати наших користувачів і радити їм бути розумними та обережними під час встановлення утиліт, оскільки вони можуть містити оманливі посилання. Такі руйнівні шкідливі програми, як StrongPity, можуть легко перетворити ваш ПК на пошкоджену машину.