Шкідливі програми можуть заразити ваш комп’ютер, навіть не знаючи про це, працюючи безшумно, витягуючи інформацію, яку вони шукають. З іншого боку, шкідливі програми, такі як програми-вимагателі, є цілком очевидними, не докладаючи зусиль, щоб приховати свою присутність.

Вимагаючі програми - це шкідливі програми, які обмежують доступ до зараженої комп'ютерної системи, лише вимагаючи, щоб користувач заплатив викуп, щоб відновити доступ до системи. Ransomware робить брудний вчинок двома різними способами: або шифрує файли на жорсткому диску системи, або повністю блокує систему та відображає повідомлення з вимогою сплатити користувачеві.

Якщо ви були заражені і вам потрібно знати, яка шкідлива програма зашифрувала ваші дані, ви можете використовувати Ідентифікатор вимога щоб це з’ясувати. Все, що вам потрібно зробити, це завантажити заражений файл або повідомлення, яке зловмисне програмне забезпечення відображає на ваш екран. В даний час ID Ransomware може виявити 55 типів програм-вимагачів, але не пропонує жодних служб відновлення файлів. Ось список із усіма вимогами, які він може ідентифікувати:

7ev3n, AutoLocky, BitMessage, Booyah, Brazilian Ransomware, BuyUnlockCode, Cerber, CoinVault, Coverton, Crypt0L0cker, CryptoFortress, CryptoHasYou, CryptoJoker, CryptoTorLocker, CryptoWall 2.0, CryptoWall 3.0, CryptoWall 4.0, CryptXXX, CrySiS, CTB-Locker, DMA Locker, ECLR Ransomware, EnCiPhErEd, Привіт Бадді!, ЯК ДЕКРИТУВАТИ ФАЙЛИ, HydraCrypt, Jigsaw, JobCrypter, KeRanger, LeChiffre, Locky, Lortok, Magic, Maktub Locker, MireWare, NanoLocker, Nemucod, О БОЖЕ МІЙ! Ransomcrypt, PadCrypt, PClock, PowerWare, Radamant, Radamant v2.1, Rokku, Samas, Sanction, Shade, SuperCrypt, сюрприз, TeslaCrypt 0.x, TeslaCrypt 2.x, TeslaCrypt 3.0, TeslaCrypt 4.0, UmbreCrypt, VaultCrypt

Завантажені файли аналізуються щодо бази даних підписів. Результати впорядковуються за кількістю знайдених збігів між шкідливим програмним забезпеченням та базою даних. Якщо виявлено шкідливе програмне забезпечення, завантажені вами файли видаляються. Як тільки тип rasomware буде визначений, ви зможете шукати за назвою загрози, щоб отримати останню інформацію про відновлення. Оскільки багато програм-вимагачів мають подібні розширення для файлів, в деяких випадках результати не є 100% ясними.

Якщо результатів не знайдено, завантажені файли передаються надійним аналітикам зловмисного програмного забезпечення для подальшого аналізу або визначення нового типу шкідливого програмного забезпечення. Що стосується конфіденційності даних, ID Ransomware чітко заявляє:

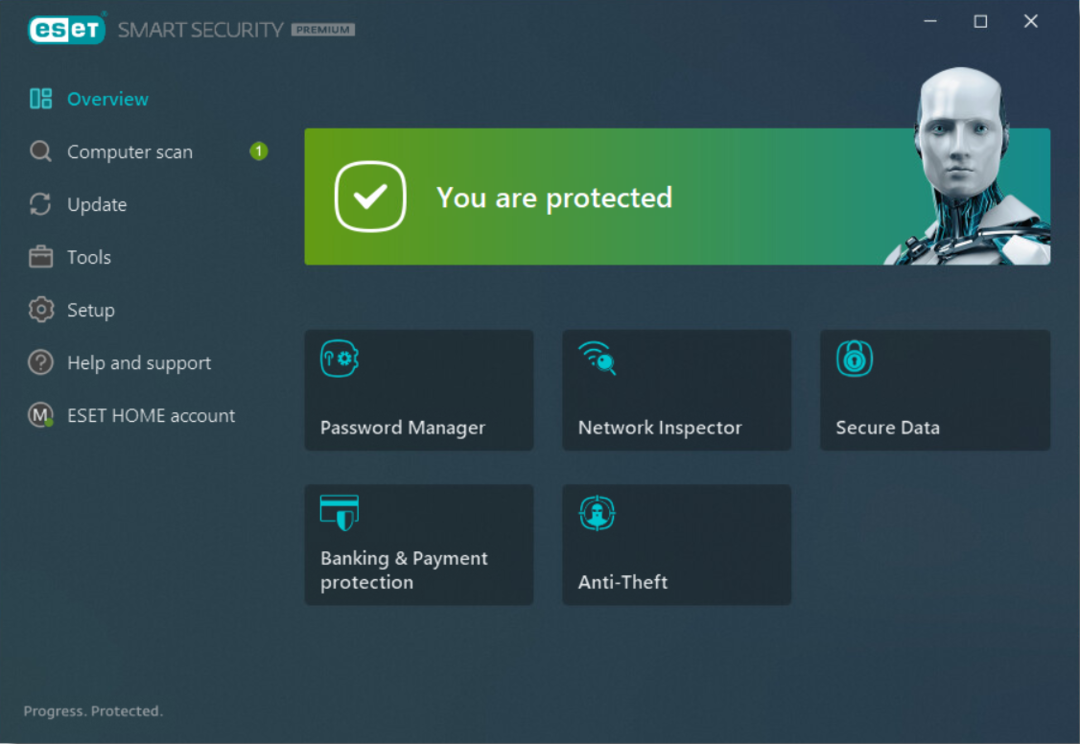

Очевидно, що наша порада полягає в тому, щоб спочатку встановити антивірусне програмне забезпечення та уникати підозрілих сайтів або файлів. Ми рекомендуємо безкоштовно BitDefender BDAntiRansomware.

![5 найкращих програм для перевірки портів [відкриті порти та вдосконалені сканери]](/f/81e15be3c2c538796c5d6a993f0709a4.png?width=300&height=460)