- Microsoft, her yerde kullanıcıları yeni, gelişmiş bir kimlik avı kampanyası hakkında uyarır.

- Bu saldırıların, bu hibrit çalışma çağında tespit edilmeden gerçekleştirilmesi çok daha kolaydır.

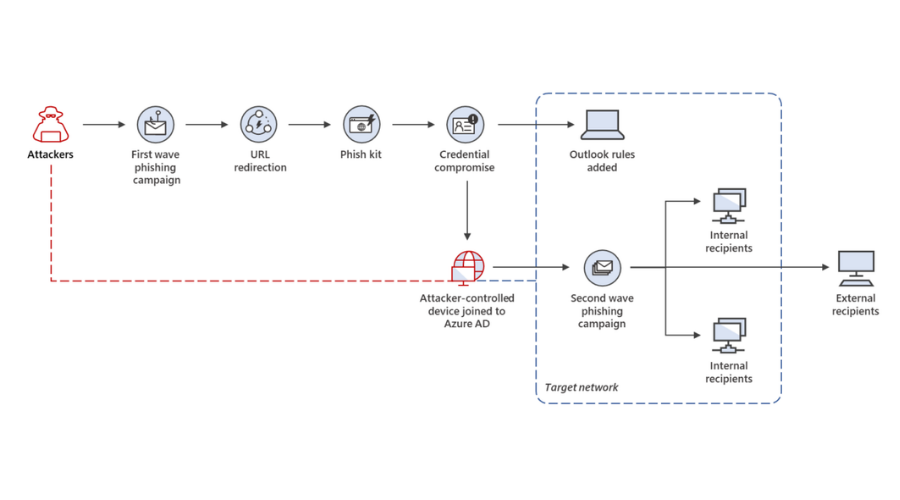

- Plan katılmaktır bir organizasyonun ağına saldırgan tarafından işletilen bir cihaz.

- Güvenlik uzmanları, kurbanların MFA olmadan daha da fazla maruz kaldığını belirtiyor.

Yakın zamanda herhangi bir büyük siber saldırı duymamış olmanız, onların durduğu anlamına gelmez. Aksine, kötü niyetli üçüncü taraflar, cihazlarımıza girmek için her zaman yeni ve ustaca yollar geliştiriyor.

Son zamanlarda, Microsoft'un açık Saldırgan tarafından işletilen bir cihazı bir kuruluşun ağına bağlayarak geleneksel kimlik avı taktiklerine yeni bir teknik ekleyen büyük ölçekli, çok aşamalı bir kampanya.

Redmond güvenlik uzmanları, kampanyanın ikinci aşamasının başarılı olduğunu gözlemlediklerini iddia ediyor. kimliğin temel direği olan çok faktörlü kimlik doğrulamayı uygulamayan kurbanlar güvenlik.

Microsoft, yeni, gelişmiş bir kimlik avı kampanyası ortaya koyuyor

Bu hackleme kampanyasının ilk aşaması, ağırlıklı olarak Avustralya, Singapur, Endonezya ve Tayland'da bulunan hedef kuruluşlardaki kimlik bilgilerini çalmaya odaklanıyor.

Daha sonra, saldırganlar, hem yatay kimlik avı yoluyla hem de giden spam yoluyla ağın ötesine geçerek kuruluş içindeki yerlerini genişletmek için güvenliği ihlal edilmiş hesapları kullandılar.

Söylemeye gerek yok, güvenliği ihlal edilmiş bir cihazı ağa bağlamak, siber suçluların saldırıyı gizlice yaymasına ve hedeflenen ağ boyunca yanlamasına hareket etmesine izin verdi.

Ve bu durumda, daha fazla kimlik avı saldırıları için cihaz kaydı kullanılırken, diğer kullanım durumları gözlemlendiğinden, cihaz kaydından yararlanma artıyor.

Ayrıca, bu tekniği kolaylaştırmak için tasarlanmış kalem testi araçlarının hemen kullanılabilirliği, gelecekte kullanımını yalnızca diğer aktörler arasında genişletecektir.

Bu kampanya, yönetilen cihazlarda görünürlük ve korumaların sürekli olarak iyileştirilmesinin, saldırganları alternatif yolları keşfetmeye zorladığını gösteriyor.

Ayrıca, dahili ve harici kurumsal ağlar arasındaki sınırları değiştiren evden çalışan çalışanların sayısındaki artış nedeniyle, potansiyel saldırı yüzeyi daha da genişliyor.

Kötü niyetli üçüncü taraflar, hibrit çalışmanın doğasında olan örgütsel sorunları hedeflemek için çeşitli taktikler kullanır. hata ve gölge BT veya yönetilmeyen uygulamalar, hizmetler, cihazlar ve standart dışında çalışan diğer altyapı politikalar.

Bu yönetilmeyen cihazların güvenlik ekipleri tarafından göz ardı edilmesi veya gözden kaçırılması kolaydır, bu da onları ödün vermek için karlı hedefler haline getirir. Sessizce yanal hareketler yapmak, ağ sınırlarını atlamak ve daha geniş fırlatma uğruna kalıcılığı sağlamak saldırılar.

Microsoft güvenlik uzmanları, saldırganların tam olarak işlettikleri ve tam denetime sahip oldukları bir cihazı başarılı bir şekilde bağlamayı ne zaman başardıkları konusunda daha fazla endişe duymaktadır.

Güvende kalmak ve saldırıların artan karmaşıklığının kurbanı olmamak için kuruluşların e-posta, kimlikler, bulut ve uç noktalardan gelen tehdit verilerini sağlayan ve ilişkilendiren çözümlere ihtiyacı var.

Microsoft 365 Defender, bağlantıları otomatik olarak bularak bu etki alanları arasında korumayı koordine eder kapsamlı bir savunma sağlamak için sinyaller arasında kampanya.

Hassas verilerinizin güvenliğini sağlamak için tüm uygun önlemleri alıyor musunuz? Aşağıdaki yorumlar bölümünde düşüncelerinizi bizimle paylaşın.

![Antivirüs Kimlik Avını Algılayabilir mi? [Önleme Kılavuzu]](/f/f7cd85f8e58b419c47d4b6b379d151ed.png?width=300&height=460)