- Microsoft ทีมวิจัย Defender ATP ได้เผยแพร่คำแนะนำเกี่ยวกับวิธีการปกป้องเซิร์ฟเวอร์ Exchange จากอันตราย การโจมตี โดยใช้การตรวจจับตามพฤติกรรม

- ทีมเอทีพีเป็นห่วง is การโจมตี ที่ เอาเปรียบแลกเปลี่ยนช่องโหว่ เช่น CVE-2020-0688

- คุณควรเริ่มต้นด้วยการอ่านข้อมูลเพิ่มเติมเกี่ยวกับการแลกเปลี่ยนจาก .ของเรา ส่วน Microsoft Exchange.

- หากคุณสนใจข่าวสารเพิ่มเติมเกี่ยวกับการรักษาความปลอดภัย โปรดไปที่ ศูนย์รักษาความปลอดภัย.

ทีมวิจัย ATP ของ Microsoft Defender ออกคำแนะนำเกี่ยวกับวิธีป้องกัน เซิร์ฟเวอร์แลกเปลี่ยน ต่อต้านการโจมตีที่เป็นอันตรายโดยใช้การตรวจจับตามพฤติกรรม

มีสองวิธีในการโจมตีเซิร์ฟเวอร์ Exchange โดยทั่วไปหมายถึงการเปิดตัววิศวกรรมโซเชียลหรือการโจมตีแบบไดรฟ์โดยการดาวน์โหลดที่กำหนดเป้าหมายไปยังปลายทาง

อย่างไรก็ตาม ทีม ATP กังวลเกี่ยวกับการโจมตีประเภทที่สองซึ่งใช้ช่องโหว่ของ Exchange เช่น CVE-2020-0688 มีแม้กระทั่ง NSA เตือนเกี่ยวกับช่องโหว่นี้.

Microsoft แล้ว ออก การอัปเดตความปลอดภัยเพื่อแก้ไขช่องโหว่ตั้งแต่เดือนกุมภาพันธ์ แต่ผู้โจมตียังคงพบเซิร์ฟเวอร์ที่ไม่ได้รับการแพตช์และด้วยเหตุนี้จึงยังมีช่องโหว่

ฉันจะป้องกันการโจมตีบนเซิร์ฟเวอร์ Exchage ได้อย่างไร

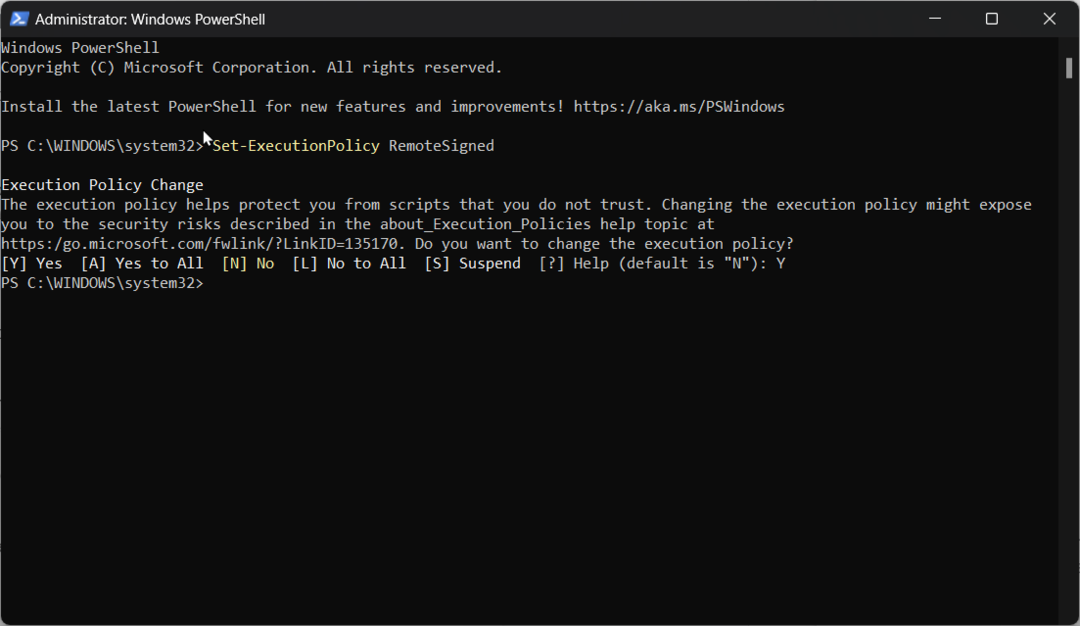

การบล็อกและการควบคุมตามพฤติกรรม ความสามารถใน Microsoft Defender ATP ซึ่งใช้เอ็นจิ้นที่เชี่ยวชาญใน ตรวจจับภัยคุกคามด้วยการวิเคราะห์พฤติกรรม, แสดงกิจกรรมที่น่าสงสัยและเป็นอันตรายบนเซิร์ฟเวอร์ Exchange

เอ็นจิ้นการตรวจจับเหล่านี้ขับเคลื่อนโดยตัวแยกประเภทการเรียนรู้ของเครื่องบนคลาวด์ที่ได้รับการฝึกอบรมโดยการทำโปรไฟล์ที่ขับเคลื่อนโดยผู้เชี่ยวชาญ กิจกรรมที่น่าสงสัยในเซิร์ฟเวอร์ Exchange

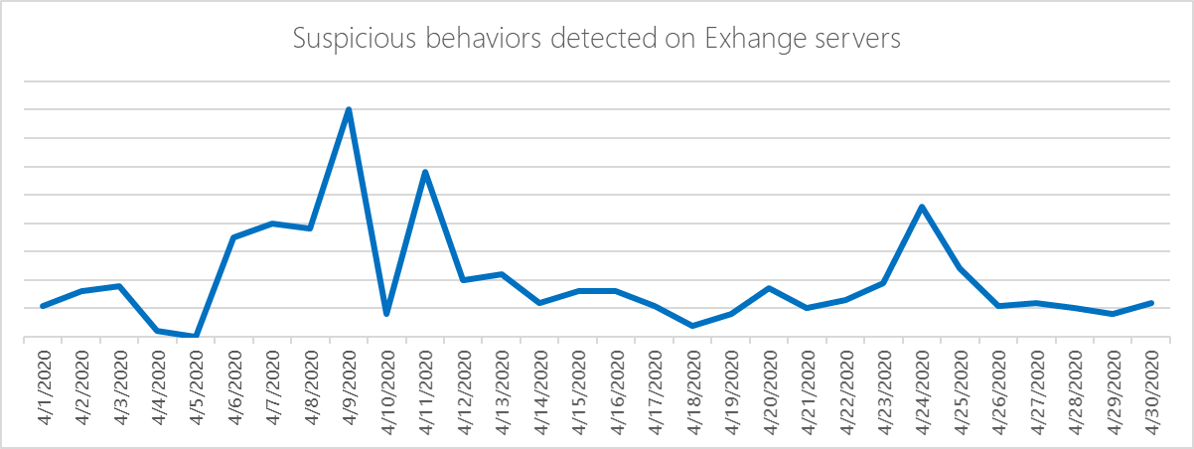

นักวิจัยของ Microsoft ศึกษาการโจมตีของ Exchange ที่ตรวจสอบในช่วงเดือนเมษายนโดยใช้การตรวจจับตามพฤติกรรมเฉพาะของ Exchange หลายรายการ

การโจมตีเกิดขึ้นได้อย่างไร?

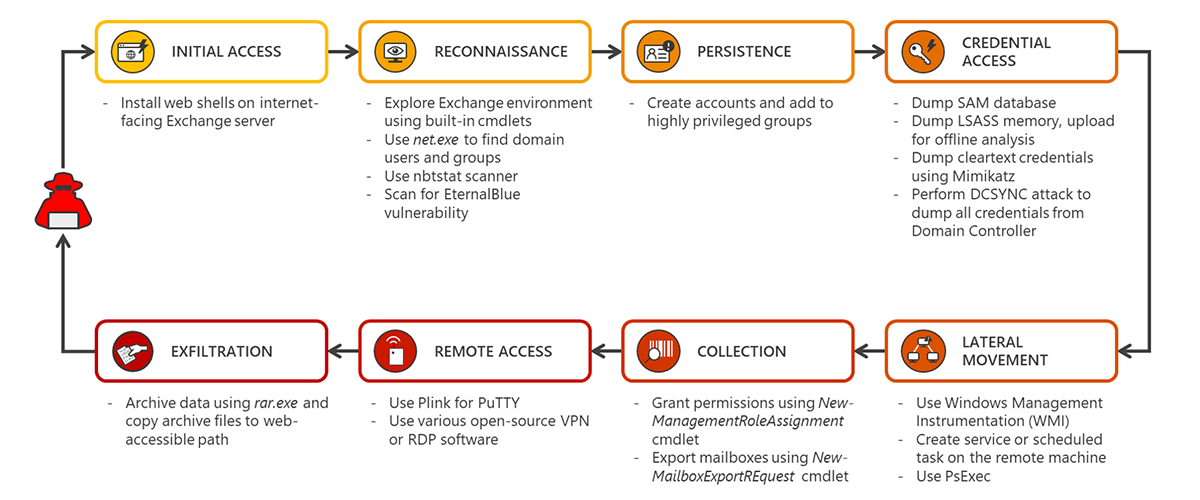

Microsoft ยังเปิดเผยห่วงโซ่การโจมตีที่ผู้กระทำผิดใช้เพื่อประนีประนอมเซิร์ฟเวอร์ Exchange

ดูเหมือนว่าผู้โจมตีกำลังทำงานบนเซิร์ฟเวอร์ Exchange ภายในองค์กรโดยใช้เว็บเชลล์ที่ปรับใช้ เมื่อใดก็ตามที่ผู้โจมตีโต้ตอบกับเว็บเชลล์ กลุ่มแอปพลิเคชันที่ถูกแย่งชิงจะรันคำสั่งในนามของผู้โจมตี

นี่คือความฝันของผู้โจมตี: ลงจอดบนเซิร์ฟเวอร์โดยตรง และหากเซิร์ฟเวอร์กำหนดระดับการเข้าถึงไม่ถูกต้อง จะได้รับสิทธิ์ของระบบ

ไมโครซอฟท์ยัง ระบุไว้ในคู่มือ ว่าการโจมตีใช้เทคนิคแบบไม่ใช้ไฟล์หลายแบบ โดยเพิ่มความซับซ้อนในการตรวจจับและแก้ไขภัยคุกคาม

การโจมตียังแสดงให้เห็นว่าการตรวจจับตามพฤติกรรมเป็นกุญแจสำคัญในการปกป้ององค์กร

สำหรับตอนนี้ ดูเหมือนว่าการติดตั้งแพตช์เป็นเพียงวิธีแก้ไขสำหรับช่องโหว่ของเซิร์ฟเวอร์ CVE-2020-0688 เท่านั้น

![การรีบูต Windows อยู่ระหว่างรอการติดตั้งก่อนหน้านี้ [แก้ไข]](/f/d40955886180a19714d71d9f01619edf.png?width=300&height=460)