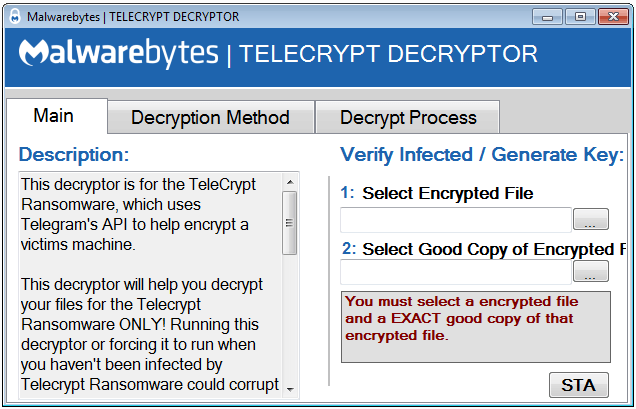

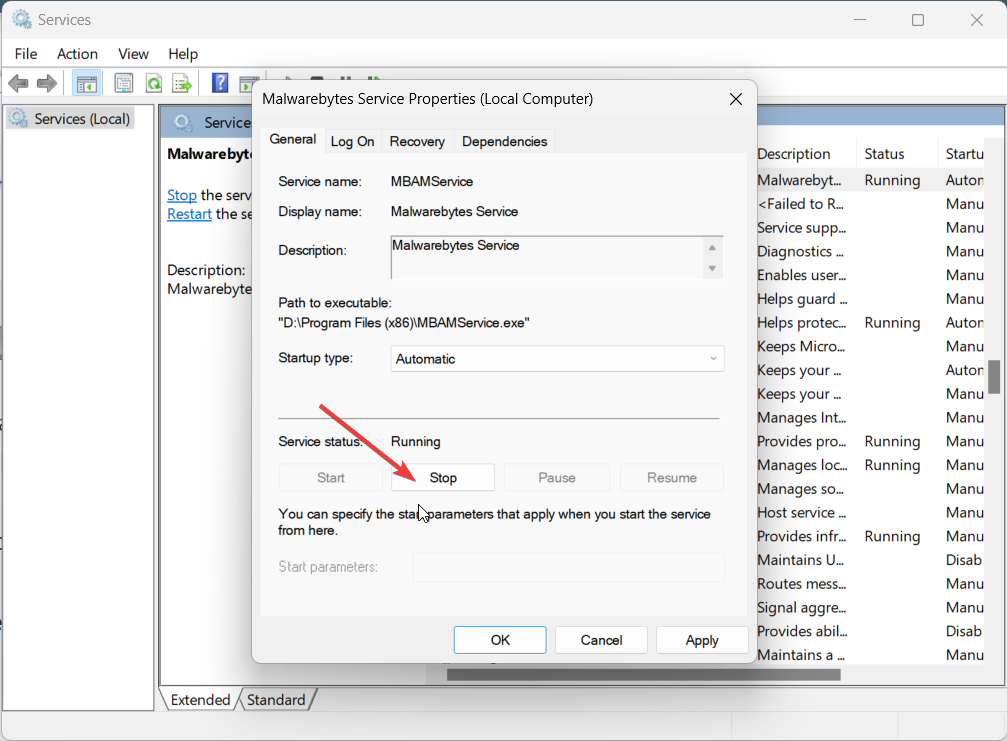

Malwarebytes ได้เปิดตัวเครื่องมือถอดรหัสฟรีเพื่อช่วยผู้ที่ตกเป็นเหยื่อของการโจมตี ransomware ล่าสุดกู้คืนข้อมูลจากอาชญากรไซเบอร์โดยใช้เทคนิคการหลอกลวงการสนับสนุนด้านเทคนิค แรนซัมแวร์ตัวใหม่ที่เรียกว่า วินโดวส์ล็อกเกอร์ โผล่มาเมื่อสัปดาห์ที่แล้ว มันทำงานโดยการเชื่อมต่อเหยื่อกับช่างเทคนิคของ Microsoft ปลอมเพื่อให้ไฟล์ของพวกเขาเข้ารหัสโดยใช้a Pastebin เอพีไอ

สแกมเมอร์สนับสนุนด้านเทคนิค ได้กำหนดเป้าหมายผู้ใช้อินเทอร์เน็ตที่ไม่สงสัยมาระยะหนึ่งแล้ว การผสมผสานระหว่างวิศวกรรมสังคมและการหลอกลวง กลวิธีที่เป็นอันตรายได้พัฒนาจากการโทรแบบเย็นเป็นการแจ้งเตือนปลอม และการล็อกหน้าจอล่าสุด สแกมเมอร์ฝ่ายสนับสนุนด้านเทคนิคได้เพิ่มแรนซัมแวร์ลงในคลังแสงการโจมตีแล้ว

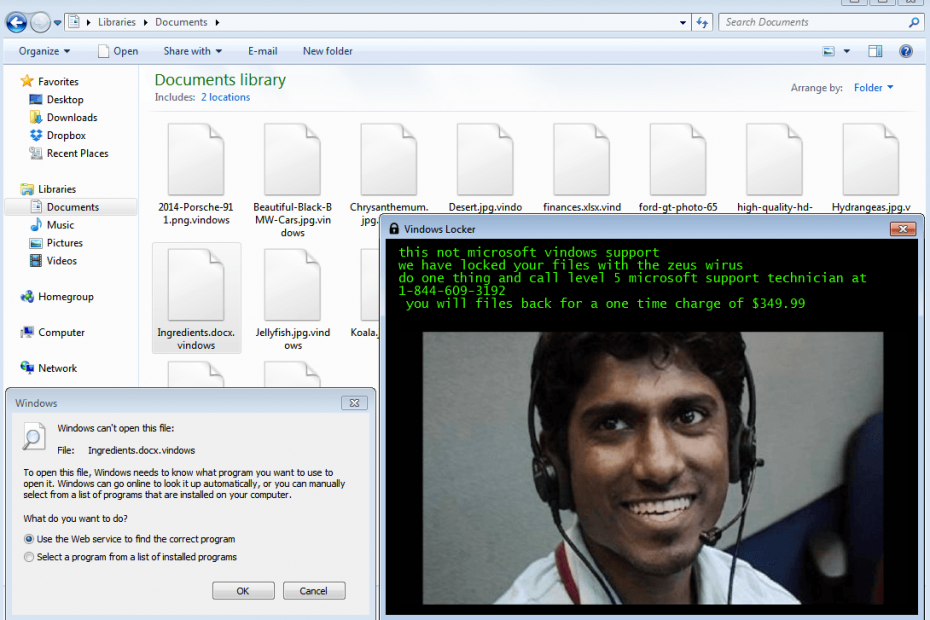

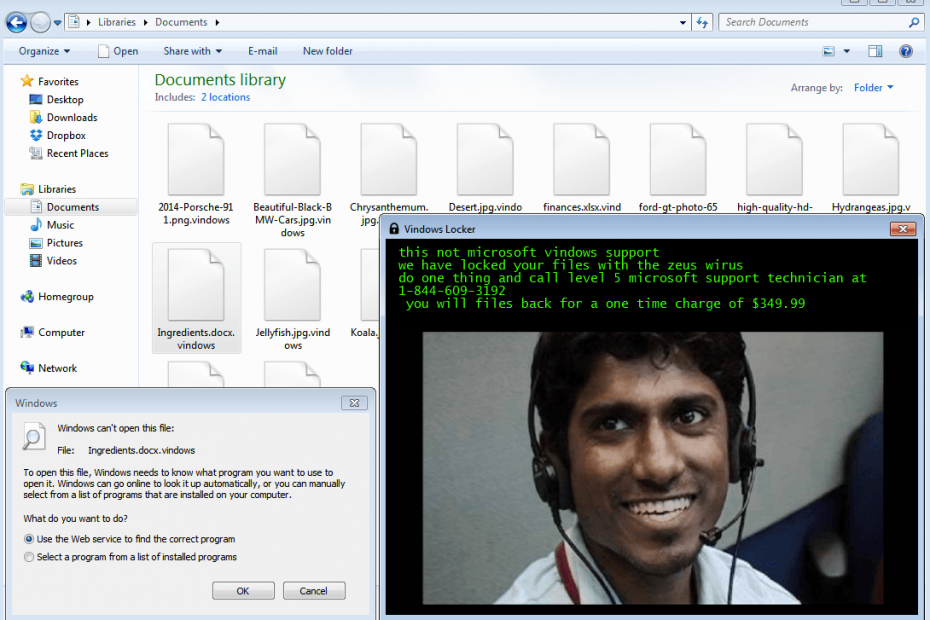

Jakub Kroustek นักวิจัยด้านความปลอดภัย AVG ตรวจพบแรนซัมแวร์ VindowsLocker เป็นครั้งแรกและตั้งชื่อภัยคุกคามตามนามสกุลไฟล์ .vindows มันผนวกเข้ากับไฟล์ที่เข้ารหัสทั้งหมด แรนซัมแวร์ VindowsLocker ใช้อัลกอริธึมการเข้ารหัส AES เพื่อล็อคไฟล์ที่มีนามสกุลต่อไปนี้:

txt, เอกสาร, docx, xls, xlsx, ppt, pptx, odt, jpg, png, csv, sql, mdb, sln, php, งูเห่า, aspx, html, xml, psd

VindowsLocker เลียนแบบการหลอกลวงการสนับสนุนด้านเทคนิค

แรนซัมแวร์ใช้กลวิธีตามแบบฉบับของการหลอกลวงการสนับสนุนด้านเทคนิคส่วนใหญ่ โดยขอให้เหยื่อโทรไปที่หมายเลขโทรศัพท์ที่ให้ไว้และพูดคุยกับเจ้าหน้าที่ฝ่ายสนับสนุนด้านเทคนิค ในทางตรงกันข้าม การโจมตีของแรนซัมแวร์ในอดีตขอการชำระเงินและจัดการคีย์การถอดรหัสโดยใช้พอร์ทัล Dark Web

นี่ไม่ใช่ microsoft vindows รองรับ

เราได้ล็อคไฟล์ของคุณด้วยไวรัส zeus

ทำสิ่งหนึ่งและเรียกช่างสนับสนุนของ microsoft ระดับ 5 ที่ 1-844-609-3192

คุณจะส่งไฟล์กลับโดยเรียกเก็บเงินครั้งเดียวจำนวน $349.99

Malwarebytes เชื่อว่านักต้มตุ๋นทำงานนอกอินเดียและเลียนแบบเจ้าหน้าที่ฝ่ายสนับสนุนด้านเทคนิคของ Microsoft VindowsLocker ยังใช้หน้าสนับสนุน Windows ที่ดูเหมือนถูกต้องตามกฎหมาย เพื่อให้เข้าใจผิดว่าฝ่ายสนับสนุนด้านเทคนิคพร้อมที่จะช่วยเหลือผู้ที่ตกเป็นเหยื่อ หน้าสนับสนุนขอที่อยู่อีเมลของเหยื่อและข้อมูลรับรองการธนาคารเพื่อประมวลผลการชำระเงินจำนวน $349.99 เพื่อปลดล็อกคอมพิวเตอร์ อย่างไรก็ตาม การจ่ายเงินค่าไถ่ไม่ได้ช่วยให้ผู้ใช้กู้คืนไฟล์ตาม Malwarebytes เนื่องจากตอนนี้นักพัฒนา VindowsLocker ไม่สามารถถอดรหัสคอมพิวเตอร์ที่ติดไวรัสได้โดยอัตโนมัติเนื่องจากมีข้อผิดพลาดในการเข้ารหัส

Malwarebytes อธิบายว่าโปรแกรมเมอร์ของ VindowsLocker ransomware ได้แก้ไขหนึ่งในคีย์ API ที่ตั้งใจไว้สำหรับใช้ในเซสชันสั้นๆ ดังนั้น คีย์ API จะหมดอายุหลังจากช่วงเวลาสั้นๆ และไฟล์ที่เข้ารหัสจะออนไลน์ ยกเว้นผู้พัฒนา VindowsLocker ไม่ให้มอบคีย์การเข้ารหัส AES ให้กับผู้ที่ตกเป็นเหยื่อ

อ่าน:

- ระบุแรนซัมแวร์ที่เข้ารหัสข้อมูลของคุณด้วยเครื่องมือฟรีนี้

- วิธีลบ Locky ransomware ให้ดี

- Malwarebytes ปล่อยตัวถอดรหัสลับฟรีสำหรับ Telecrypt ransomware

- Locky ransomware ที่แพร่กระจายบน Facebook ปลอมแปลงเป็น .svg file