Microsoft släppte idag ut en ny kumulativ uppdatering för Windows 10, eftersom den har släppt uppdateringarna för Patch tisdag november 2015. För denna utgåva har Microsoft släppt 12 säkerhetsbulletiner, varav fyra som är kritiska och de återstående 8 är viktiga.

Som alltid kommer den senaste kumulativa uppdateringen med ”funktioner förbättringar och löser sårbarheter”I Windows 10. Här är alla korrigeringar som har släppts för Windows 10-användare som en del av Patch tisdag november 2015 och deras förklaringar:

- 3105256 MS15-122: Säkerhetsuppdatering för Kerberos för att kringgå säkerhetsfunktionen

MS15-122 korrigerar Kerberos för att lösa en förbikoppling av säkerhetsfunktioner. Microsoft noterade, ”En angripare kan kringgå Kerberos-autentisering på en målmaskin och dekryptera enheter som är skyddade av BitLocker. Bypass kan endast utnyttjas om målsystemet har BitLocker aktiverat utan en PIN- eller USB-nyckel, datorn är ansluten till domänen och angriparen har fysisk åtkomst till datorn. ”

- 3104521 MS15-119: Säkerhetsuppdatering i TDX.sys för att ta itu med höjningen av behörigheten

MS15-119 adresserar ett hål i Winsock i alla Windows-versioner som stöds. Microsoft tillade: "Sårbarheten kan tillåta höjning av privilegier om en angripare loggar in på ett målsystem och kör speciellt utformad kod som är utformad för att utnyttja sårbarheten."

- 3104507 MS15-118: Säkerhetsuppdateringar i .NET Framework för att ta itu med höjningen av privilegiet

MS15-118 löser tre sårbarheter i Microsoft .NET framework. Kandek noterade att man låter en angripare ”köra kod som användaren som surfar på webbplatsen (Cross Site Scripting). Dessa sårbarheter kan ofta användas för att stjäla användarens sessioninformation och efterlikna användaren. beroende på applikation kan det vara ganska viktigt. ”

- 3105864 MS15-115: Säkerhetsuppdatering för Windows för att hantera fjärrkörning av kod

MS15-115 adresserar hål i Microsoft Windows; det värsta är två i Windows-grafikminne som en angripare kan utnyttja för fjärrkörning av kod. Dessutom korrigerar detta två Windows-kärnminnesfel som kan leda till höjning av privilegiet, ytterligare två kärnor buggar som kan tillåta avslöjande av information och ett annat fel i Windows-kärnan som kan tillåta säkerhetsfunktion gå förbi.

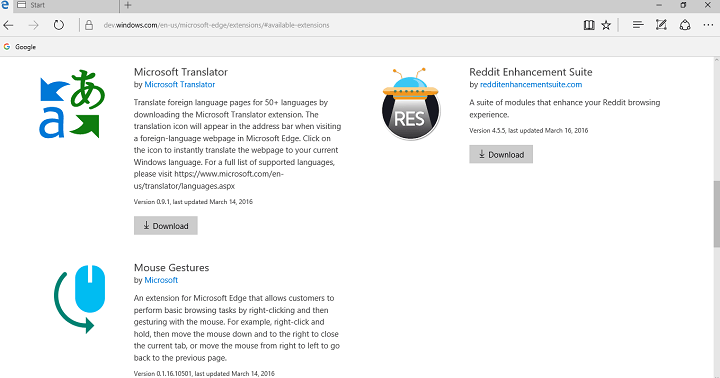

- 3104519 MS15-113: Kumulativ säkerhetsuppdatering för Microsoft Edge

MS15-113 är den kumulativa säkerhetsuppdateringen för Microsofts senaste Edge-webbläsare, som lappar fyra olika sårbarheter, den allvarligaste kan tillåta fjärrkörning av kod. Microsoft noterade att den här nya korrigeringsfilen för Windows 10 32-bitars och 64-bitars system ersätter MS15-107, den kumulativa säkerhetsuppdateringen för Edge som utfärdades i oktober.

- 3104517 MS15-112: Kumulativ säkerhetsuppdatering för Internet Explorer

MS15-112 är den kumulativa fixen för fjärrkörning av fel i Internet Explorer. Microsoft listar 25 CVE, varav de flesta är sårbarheter i IE-minneskorruption. 19 kallas sårbarheter i Internet Explorer-minneskorruption, med tre CVE-märken som är något annorlunda som sårbarheter i Microsofts webbläsarminne. Av de återstående CVE: erna involverar en Microsoft-webbläsare ASLR-förbikoppling, en är för en IE-informationsfel och den ena är en sårbarhet med skriptmotorminne. Du bör distribuera detta så snart som möjligt

Som vi kan se är dessa uppdateringar ganska allvarliga, eftersom de adresserar några viktiga produkter, till exempel .NET Framework, och både Microsoft Edge och Internet Explorer. Dessutom släppte Microsofts säkerhetsrådgivning en uppdatering till Hyper-V för att hantera CPU-svaghet.

Den här kumulativa uppdateringen är bara en säkerhetsuppdatering och även om den inte ger några nya funktioner är den mest kommer troligen att fixa en hel del irriterande buggar och problem för Windows 10-användare som har påverkats. Här är några andra uppdateringar som har släppts på denna patch-tisdag:

- MS15-114 – löser en sårbarhet i Windows, särskilt Windows Journal, som kan tillåta fjärrkörning av kod. Denna korrigeringsgrad är kritisk för alla versioner av Windows Vista och Windows 7 som stöds och för alla versioner som stöds av Itanium som inte stöds av Windows Server 2008 och Windows Server 2008 R2.

- MS15-116 behandlar fel och problem i Microsoft Office, enligt Network World, som citerar Qualys CTO Wolfgang Kandek:

Fem av sårbarheterna kan användas för att få kontroll över användarens konto som öppnar det skadliga dokumentet, de tillhandahåller RCE. Detta är tillräcklig kontroll över maskinen för ett antal attacker, till exempel Ransomware. Angriparen kan dock para ihop den med en lokal sårbarhet i Windows-kärnan för att få en fullständig kompromiss av maskinen, vilket möjliggör fullständig kontroll och installation av flera bakdörrar.

- MS15-117 tillhandahåller korrigeringen för ett fel i Microsoft Windows NDIS för att hindra en angripare från att utnyttja felet och få höjning av privilegier

- MS15-120 löser sårbarhet i denial of service i Windows IPSEC

- MS15-121 fixar en brist i Windows Schannel som ”kan tillåta förfalskning om en angripare utför en man-in-the-middle (MiTM) -attack mellan en klient och en legitim server. Den här säkerhetsuppdateringen är klassificerad som viktigt för alla versioner som stöds av Microsoft Windows utom Windows 10. "

- MS15-123 är för Skype för företag och Microsoft Lync för att ta itu med en sårbarhet som ”kan tillåta avslöjande av information om en angripare bjuder in en målanvändare till en snabbmeddelandesession och skickar sedan användaren ett meddelande som innehåller speciellt utformad JavaScript innehåll."

Låt oss veta genom att lämna din kommentar nedan om denna patch-tisdag fixade saker åt dig, eller som det händer ibland, det faktiskt medfört fläckiga uppdateringar.