- Strežniki x86, ki temeljijo na Linuxu, in naprave IoT, ki temeljijo na ARM / MIPS, se lahko spremenijo v cilj Gitpaste-12.

- Gitpaste-12 je nov črv, ki uporablja GitHub in Pastebin. Oglejte si spodaj, če želite izvedeti več o tem.

- Če se želite zlahka znebiti zlonamerne programske opreme in drugih groženj, uporabite nasvete, opisane v naši Odsek Vodiči za odstranjevanje.

- Še več, zaznamek tega Središče za varnost in zasebnost lahko pametna izbira za prihodnost.

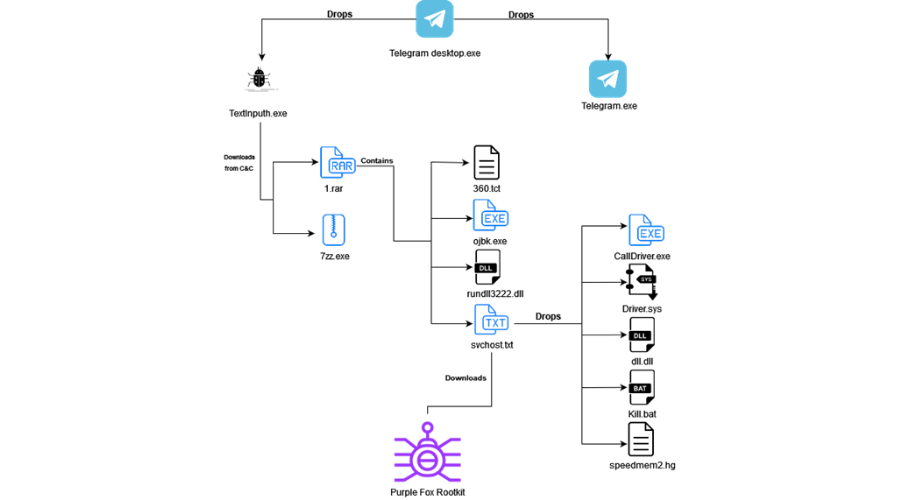

Gitpaste-12 je nedavno odkriti črv, ki uporablja GitHub in Pastebin za kode komponent ohišja in izkoriščanje več kot 12 ranljivosti.

Zato to zlonamerne programske opreme je znan kot Gitpaste-12 zaradi uporabe GitHub in Pastebin, ki ima tudi vsaj 12 različnih modulov za napad.

Trenutno cilji vključujejo Linux na osnovi x86 strežnikov, skupaj z napravami IoT, ki temeljijo na Linux ARM in MIPS.

Prve napade GitPaste-12 so zaznali laboratoriji Juniper Threat Labs. Poročilo, ki ga je objavil Juniper Threat Labs razkriva:

Prva faza napada je začetni sistemski kompromis. (…) Ta črv ima 12 znanih napadalnih modulov in še več v razvoju.

Kako se širi Gitpaste-12?

Po tej začetni fazi se zdi, da ima črv natančno nalogo: identificira znane podvige in lahko poskusi s silo gesla.

Ko je sistem ogrožen, Gitpaste-12 nastavi opravilo cron, ki ga prenese iz Pastebina, ki vsako minuto znova izvede isti skript.

Ta učinkovit mehanizem se najverjetneje uporablja za potiskanje posodobitev opravil cron v botnet. Kot smo že potrdili, zlonamerna programska oprema Gitpaste-12 vsebuje tudi skript, ki sproža napade na druge stroje.

To črv poskuša razmnožiti, začenši z naključnimi / 8 napadi CIDR na vse naslove v svojem območju.

Poznavate lokacijo Gitpaste-12 in dejstvo, da se lahko tako enostavno širi, boste še naprej uporabljali GitHub? Sporočite nam svoje misli o tem na spodnjem področju za komentarje.