Súbory v počítači boli šifrované pomocou algoritmu AES a za obnovenie údajov musíte zaplatiť 294 dolárov. Ak vám tento riadok zvoní, je to preto, že ste sa pravdepodobne už mohli stať obeťou ransomvéru. Keď útoky ransomvéru pokračujú, pomocou nasledujúcich nástrojov sa môžete vyhnúť plateniu za dešifrovací kľúč.

Nástroj na odblokovanie obrazovky Trend Micro Ransomware

Ransomvér vykonáva útok dvoma rôznymi spôsobmi: uzamknutím obrazovky a kryptovaním. Uzamknutím obrazovky počítača ransomvér obmedzuje prístup používateľa k počítaču. Šifrovacia metóda používa na šifrovanie súborov šifrovacie algoritmy, ako napríklad AES. Nástroj na odomykanie obrazovky Ransomware spoločnosti Trend Micro slúži na zakázanie typov ransomvérov na uzamknutej obrazovke.

Nástroj to vykonáva v dvoch rôznych scenároch. V prvom scenári by nástroj mohol blokovať normálny režim pri odchode bezpečný režim so sieťou prístupný. Tu je postup, ako vykonať túto operáciu:

- Otvorte počítač v Núdzový režim so sieťou.

- Stiahnite si Nástroj na odblokovanie obrazovky Trend Micro Ransomware a spustite spustiteľný súbor.

- Extrahujte súbor na stiahnutie a nainštalujte a reštartujte počítač v normálnom režime.

- Decryptor spustíte stlačením nasledujúcich klávesov: Vľavo CTRL + ALT + T + Ja. Možno budete musieť stlačiť toto tlačidlo niekoľkokrát.

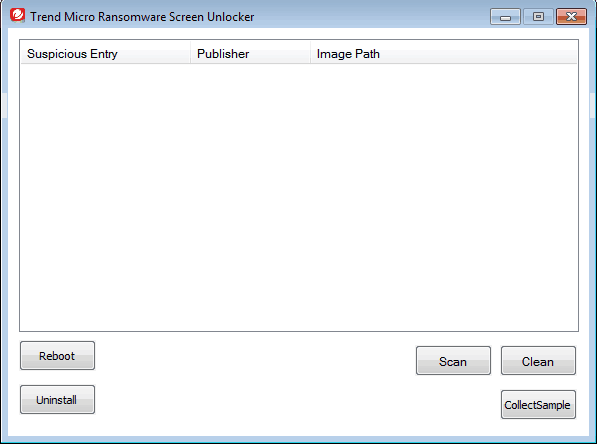

- Ak sa zobrazí obrazovka nástroja Trend Micro Ransomware Screen Unlocker Tool, kliknutím na tlačidlo skenovať odstránite súbory ransomware z počítača.

V inom scenári môže nástroj blokovať obidva tieto režimy.

- Stiahnite si Nástroj na odblokovanie obrazovky Trend Micro Ransomware pre USB na neinfikovanom počítači.

- Vložte jednotku USB a spustite spustiteľný súbor.

- Kliknite Áno keď uvidíte okno Kontrola používateľských kont a pred kliknutím vyberiete jednotku USB Vytvoriť.

- Vložte jednotku USB do infikovaného počítača a nabootujte tento počítač z externej jednotky.

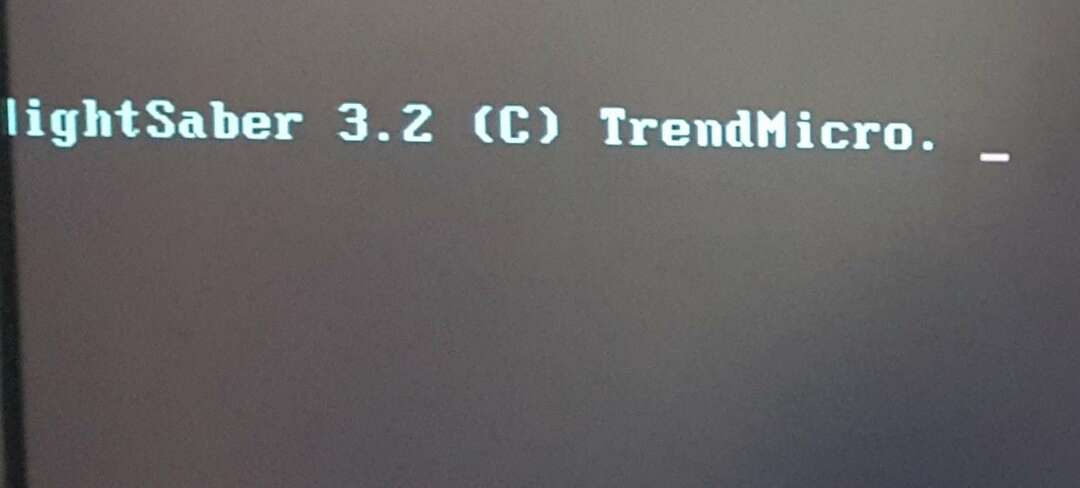

- Po reštarte sa zobrazí nasledujúca obrazovka:

- Ak infikovaný počítač nedokáže zistiť jednotku USB, postupujte takto:

- Vložte jednotku do iného portu USB a reštartujte počítač.

- Ak vyššie uvedený krok zlyhá, použite inú jednotku.

- Otvorte infikovaný počítač a počkajte, kým decryptor odstráni uzamknutú obrazovku.

- Kliknite Skenovať a potom Opraviť teraz.

Avast Free Ransomware Decryption Tools

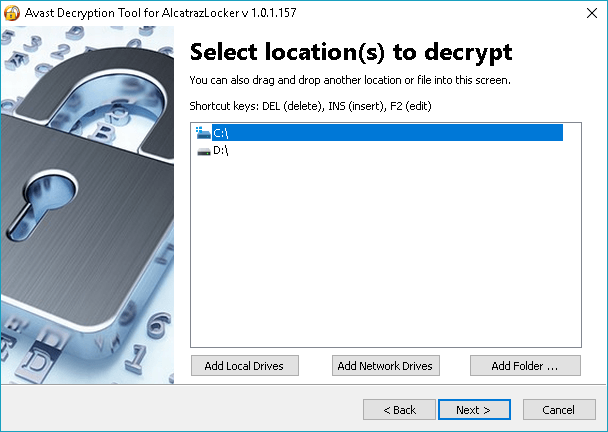

Dešifrovacie nástroje Avastu sú zamerané na mnoho foriem ransomvéru. Začiatkom tohto mesiaca predajca zabezpečenia zoznam rozšíril s pridaním decryptorov pre Alcatraz Locker, CrySiS, Globe a NoobCrypt. Tu je kompletný zoznam dešifrovacích nástrojov Avastu:

Dešifrovacie nástroje Avastu sú zamerané na mnoho foriem ransomvéru. Začiatkom tohto mesiaca predajca zabezpečenia zoznam rozšíril s pridaním decryptorov pre Alcatraz Locker, CrySiS, Globe a NoobCrypt. Tu je kompletný zoznam dešifrovacích nástrojov Avastu:

- Alcatraz Locker

- Apokalypsa

- BadBlock pre 32-bitový Windows

- BadBlock pre 64-bitový Windows

- Bart

- Crypt888

- CrySiS

- Glóbus

- Légie

- NoobCrypt

- SZFLocker

- TeslaCrypt

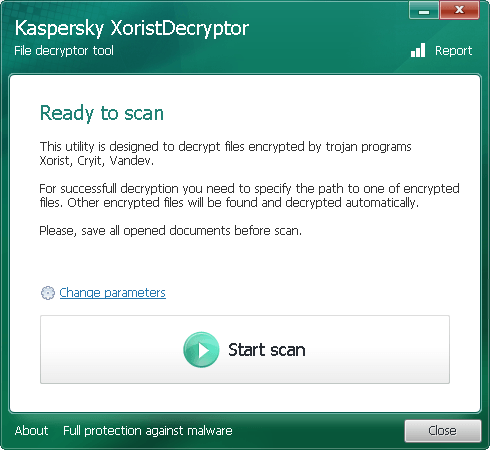

Kaspersky Ransomware Decryptor

Bezpečnostná firma Kaspersky navrhla množstvo dešifrovacích nástrojov pre rôzne hrozby ransomvéru, vrátane Wildfire, Rakhni, Rannoh a CoinVault.

Bezpečnostná firma Kaspersky navrhla množstvo dešifrovacích nástrojov pre rôzne hrozby ransomvéru, vrátane Wildfire, Rakhni, Rannoh a CoinVault.

- Nástroj WildfireDecryptor

- ShadeDecryptor

- RakhniDecryptor

- Decryptor pre Rannoh a súvisiaci ransomvér

- CoinVault a Bitcryptor

- Xorist a Vandev

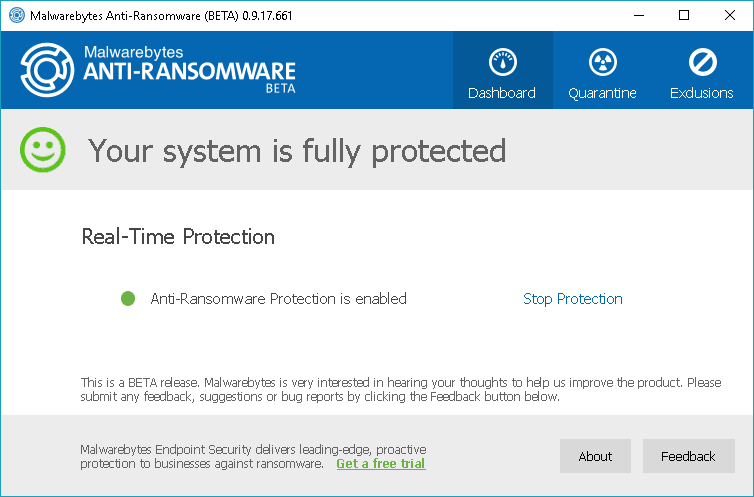

Malwarebytes Anti-Ransomware Beta

Malwarebytes Anti-Ransomware Beta beží na pozadí a analyzuje správanie aplikácie súbory šifrujúce ransomvérové programy. Nástroj ukončuje vlákna v počítači, ktoré sa pokúšajú zašifrovať súbory. Program môže obsahovať niekoľko chýb, pretože je stále v štádiu beta.

Malwarebytes Anti-Ransomware Beta beží na pozadí a analyzuje správanie aplikácie súbory šifrujúce ransomvérové programy. Nástroj ukončuje vlákna v počítači, ktoré sa pokúšajú zašifrovať súbory. Program môže obsahovať niekoľko chýb, pretože je stále v štádiu beta.

Decryptor pracuje pre niektoré z notoricky známych hrozieb ransomvéru vrátane Cryptowall, TeslaCrypt a CTB-Locker. Stiahnite si Malwarebytes Anti-Ransomware Beta.

Emsisoft Decryptors

Spoločnosť Emsisoft, jeden z popredných dodávateľov zabezpečenia v súčasnosti, ponúka aj rôzne bezplatné dešifrovacie nástroje na obnovenie šifrovaných súborov bez zaplatenia výkupného.

- NMoreira

- OzozaLocker

- Globe2

- Al-Namrood

- FenixLocker

- Fabiansomware

- Philadelphia

- Stampado

- 777

- AutoLocky

- Nemucod

- DMALocker2

- HydraCrypt

- DMALocker

- CrypBoss

- Gomasom

- LeChiffre

- KeyBTC

- Radamant

- CryptInfinite

- PClock

- CryptoDefense

- Harasom

Nástroj na dešifrovanie Leostone pre Petya Ransomware

Jednou z posledných hrozieb ransomvéru, ktorá tento rok zasiahla mnoho obetí, je Petya. Petya Ransomware šifruje časti pevného disku, aby zabránil obeti v prístupe k jednotke a operačnému systému.

Našťastie spoločnosť Leostone vytvorila portál pre obete Peťa, ktorý generuje dešifrovací kľúč na základe informácií, ktoré poskytujú z infikovanej jednotky. Tento nástroj však funguje, iba ak je jednotka ovplyvnená Peťou pripojená k inému počítaču, z ktorého sa budú extrahovať údaje o hrozbe. Zdá sa, že tento nástroj je iba pre pokročilých používateľov. Môžete to však vyskúšať stiahnutie nástroja z GitHubu.

Záverečné slová

Počet obetí rastie. Správa spoločnosti Securelist podľa KSN naznačuje, že celkový počet obetí ransomvéru sa v marci 2016 zvýšil na 2 315 931 z 1 967 784 v apríli 2015. Rovnako nebolo možné podceniť finančné dôsledky útokov ransomvéru. Podľa spoločnosti Symantec’s Ransomvér a firmy 2016 správa, priemerný dopyt po výkupnom teraz dosiahol 679 dolárov z 294 dolárov v minulom roku. Vďaka vyššie uvedeným bezplatným dešifrovacím nástrojom je načítanie súborov vzdialené len pár kliknutí. Ak sme premeškali niektorý z najlepších nástrojov na dešifrovanie ransomvéru, povedzte nám o nich v komentároch.

Prečítajte si tiež:

- Najlepšie nástroje na dešifrovanie ransomvéru pre Windows 10

- Malwarebytes vydáva bezplatný decryptor pre ransomvér Telecrypt

- Locky ransomvér šíriaci sa na Facebooku maskovaný ako súbor .svg