- Это серьезное сообщение, и все клиенты Microsoft должны относиться к нему соответствующим образом.

- Компания Redmond выпускает настоящее предупреждение о фишинге SEABORGIUM.

- Злоумышленники могут проникнуть в вашу систему, используя поддельные электронные письма OneDrive.

Просто, когда вы подумали, что последние Обновления безопасности по вторникам исправлений покрыл почти все бреши в оборонной сети Microsoft, технический гигант приносит более обескураживающие новости.

Центр анализа угроз компании Redmond, или MSTIC, выпустил серьезное предупреждение о фишинговой кампании под названием СИАБОРГИУМ.

Это не новость для экспертов по безопасности, поскольку эта схема существует практически с 2017 года. Сообщение блога относительно СЕАБОРГИУМА.

Мы собираемся показать вам, как это работает, рассмотрев некоторые подробные рекомендации, которые могут помочь потенциальным жертвам избежать этого.

Как работает схема фишинга SEABORGIUM?

Мы знаем, что теперь вы, вероятно, задаетесь вопросом, что делает эту фишинговую кампанию такой опасной для пользователей Microsoft.

Что ж, вы должны знать, что на самом деле именно так злоумышленники инициируют атаку. Во-первых, было замечено, что они проводят разведку или тщательное наблюдение за потенциальными жертвами, используя мошеннические профили в социальных сетях.

В результате также создается множество адресов электронной почты, чтобы выдавать себя за настоящие идентификаторы подлинных людей, чтобы связаться с выбранными целями.

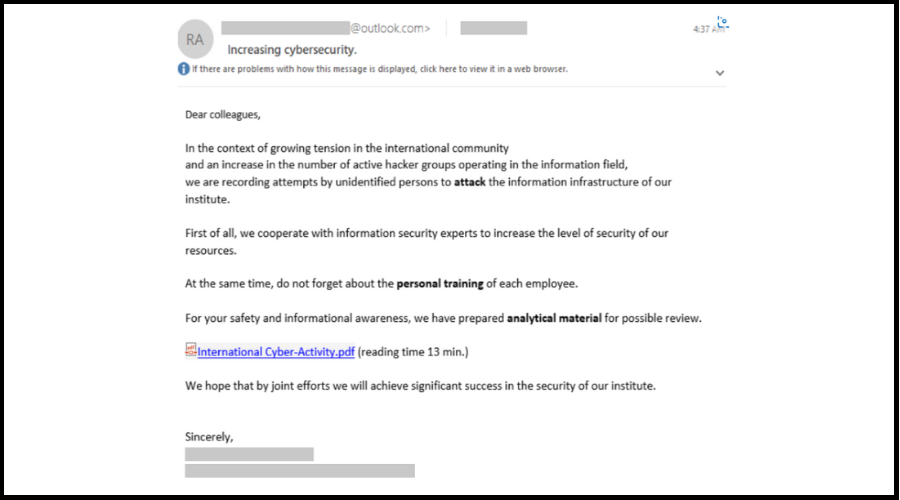

Не только это, но и потенциально опасные электронные письма могут также исходить от так называемых важных фирм по безопасности, предлагающих обучать пользователей кибербезопасности.

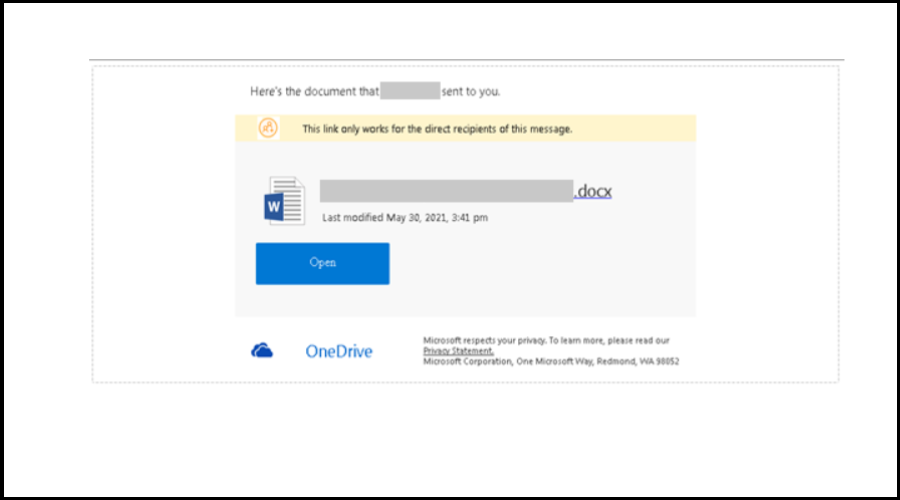

Microsoft также указала, что хакеры SEABORGIUM доставляют вредоносные URL-адреса непосредственно в электронной почте или через вложения, часто имитируя услуги хостинга, такие как собственный OneDrive Microsoft.

Кроме того, технический гигант также рассказал об использовании фишингового комплекта EvilGinx в этом случае, который использовался для кражи учетных данных жертв.

Как заявили в компании, в простейшем случае SEABORGIUM напрямую добавляет URL-адрес в тело своего фишингового письма.

Однако время от времени злоумышленники используют сокращатели URL-адресов и открытые перенаправления, чтобы скрыть свой URL-адрес от целевых и встроенных платформ защиты.

Электронная почта варьируется от фальшивой личной переписки с текстом гиперссылки до фальшивых электронных писем для обмена файлами, которые имитируют ряд платформ.

Было замечено, что кампания SEABORGIUM использует украденные учетные данные и напрямую входит в учетные записи электронной почты жертв.

Таким образом, основываясь на опыте экспертов по кибербезопасности, реагирующих на вторжения этого субъекта от имени наших клиентов, компания подтвердила, что следующие действия являются общими:

- Эксфильтрация разведывательных данных: было замечено, что SEABORGIUM извлекает электронные письма и вложения из почтовых ящиков жертв.

- Настройка постоянного сбора данных: в ограниченных случаях было замечено, что SEABORGIUM устанавливает правила пересылки из почтовых ящиков жертвы в учетные записи-тайники, контролируемые субъектом, где субъект имеет долгосрочный доступ к собранным данным. Мы неоднократно замечали, что действующие лица могли получить доступ к данным списков рассылки для конфиденциальных групп, таких как часто посещаемые бывшими сотрудниками разведки, и поддерживать сбор информации из списка рассылки для последующего нацеливания и эксфильтрация.

- Доступ к интересующим вас людям: Было несколько случаев, когда SEABORGIUM использовали свои учетные записи, выдающие себя за других, для облегчения диалога с конкретных людей, представляющих интерес, и, как следствие, были включены в разговоры, иногда невольно, с участием нескольких сторон. Характер разговоров, выявленных в ходе расследований Microsoft, демонстрирует потенциально конфиденциальную информацию, которая может быть использована для раскрытия информации.

Что я могу сделать, чтобы защитить себя от SEABORGIUM?

Все вышеупомянутые методы, которые, по словам Microsoft, используются хакерами, на самом деле можно смягчить, приняв меры безопасности, приведенные ниже:

- Проверьте настройки фильтрации электронной почты Office 365, чтобы убедиться, что вы блокируете поддельные электронные письма, спам и электронные письма с вредоносными программами.

- Настройте Office 365, чтобы отключить автоматическую переадресацию электронной почты.

- Используйте включенные индикаторы компрометации, чтобы выяснить, существуют ли они в вашей среде, и оценить потенциальное вторжение.

- Просмотрите все действия по проверке подлинности для инфраструктуры удаленного доступа, уделяя особое внимание учетным записям. настроен с однофакторной аутентификацией, чтобы подтвердить подлинность и исследовать любые аномальные Мероприятия.

- Требовать многофакторную аутентификацию (MFA) для всех пользователей, приходящих из всех мест, включая предполагаемые надежные среды и вся инфраструктура с выходом в Интернет, даже если она исходит из локальной среды. системы.

- Используйте более безопасные реализации, такие как токены FIDO или Microsoft Authenticator с сопоставлением номеров. Избегайте методов MFA на основе телефонии, чтобы избежать рисков, связанных с кражи SIM-карты.

Для клиентов Microsoft Defender для Office 365:

- Используйте Microsoft Defender для Office 365 для улучшенной защиты от фишинга и защиты от новых угроз и полиморфных вариантов.

- Включите автоматическую очистку нулевого часа (ZAP) в Office 365, чтобы помещать в карантин отправленную почту в ответ на новую угрозу. анализировать и нейтрализовать уже доставленные вредоносные сообщения, связанные с фишингом, спамом или вредоносными программами, задним числом на почтовые ящики.

- Настройте Защитник для Office 365 для перепроверки ссылок при нажатии. Safe Links обеспечивает сканирование URL-адресов и перезапись входящих сообщений электронной почты в почтовом потоке, а также проверку времени щелчка. URL-адреса и ссылки в сообщениях электронной почты, других приложениях Office, таких как Teams, и других местах, таких как SharePoint Online. Сканирование безопасных ссылок выполняется в дополнение к обычной защите от спама и вредоносных программ во входящих сообщениях электронной почты в Exchange Online Protection (EOP). Сканирование безопасных ссылок может помочь защитить вашу организацию от вредоносных ссылок, которые используются при фишинге и других атаках.

- Используйте симулятор атак в Microsoft Defender для Office 365, чтобы запускать реалистичные, но безопасные кампании с имитацией фишинга и атаки на пароли в вашей организации. Запустите моделирование целевого фишинга (сбора учетных данных), чтобы научить конечных пользователей не нажимать URL-адреса в нежелательных сообщениях и не раскрывать свои учетные данные.

Имея все это в виду, вы должны дважды подумать, прежде чем открывать вложение любого типа, которое приходит в электронном письме из сомнительного источника.

Вы можете подумать, что простой щелчок безвреден, но на самом деле это все, что нужно злоумышленникам, чтобы проникнуть, скомпрометировать и воспользоваться вашими данными.

Замечали ли вы какую-либо подозрительную активность в последнее время? Поделитесь с нами своим опытом в разделе комментариев ниже.

![Может ли антивирус обнаружить фишинг? [Руководство по профилактике]](/f/f7cd85f8e58b419c47d4b6b379d151ed.png?width=300&height=460)

![Может ли антивирус обнаружить фишинг? [Руководство по профилактике]](/f/4f6460d1d25f95007e1883c581a48b1e.jpg?width=300&height=460)