Echipa de securitate a Kaspersky Lab a dat peste un malware recent descoperit numit StrongPity care ar fi corupt fișierele legitime WinRAR și TrueCrypt.

WinRAR este unul dintre cele mai bune servicii pentru arhivarea fișierelor pe Windows, precum și pentru tratarea compresiei și extracției întrucât TrueCrypt este un instrument de criptare care nu mai este disponibil. StrongPity vizează computerele, deghizându-se în programul de instalare al software-ului menționat și obținând controlul complet. De asemenea, poate încerca să fure fișiere, să le corupă sau chiar să descarce module noi pe aparat.

Programele malware au fost observate în locații din întreaga lume, inclusiv Turcia, Africa de Nord și Orientul Mijlociu și, potrivit Kaspersky Lab, principalele locații în care se află această bucată de cod infectată sunt în Italia și Belgia. Strategia pe care atacatorii o folosesc pentru a păcăli utilizatorii înlocuiește două litere transpuse în numele lor de domeniu și își păstrează adresa URL cât mai aproape de site-ul de instalare autentic. Linkul de fișier al programului de instalare este apoi redirecționat către site-ul legitim al distribuitorului WinRAR și acesta este doar partea frontală WinRAR.

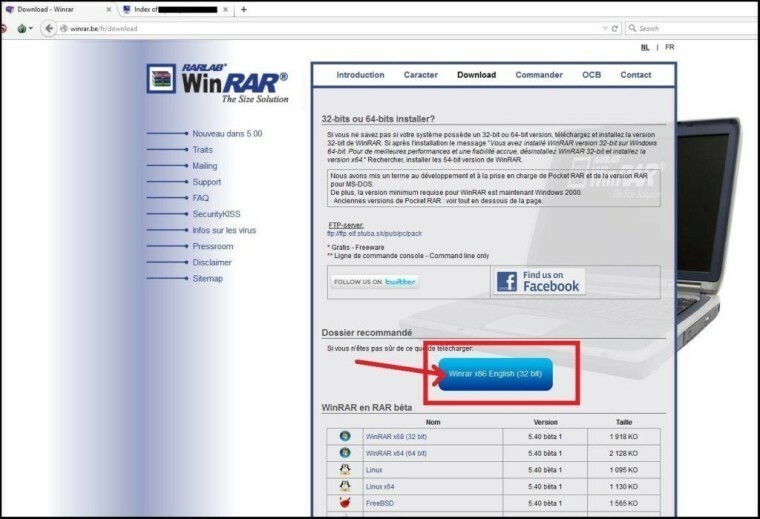

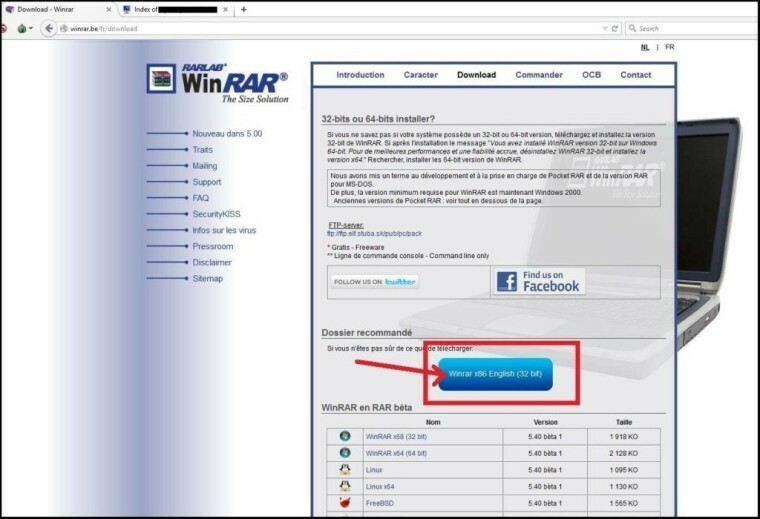

În imaginea de mai jos, veți putea vedea un buton albastru pe care l-am evidențiat, care redirecționează utilizatorii către „ralrab [.] Com”, ducând victimele la corupți site-uri software și, în unele cazuri (dintre care unul a fost înregistrat în Italia) în care utilizatorii nu au fost direcționați către site-uri web false, ci spre malware-ul StrongPity în sine.

„Datele Kaspersky Lab arată că, în decursul unei singure săptămâni, malware-ul a fost livrat de pe site-ul distribuitorului din Italia a apărut pe sute de sisteme din întreaga Europă și Africa de Nord / Orientul Mijlociu, cu multe alte infecții probabil ”, the a spus firma. „În întreaga vară, Italia (87%), Belgia (5%) și Algeria (4%) au fost cele mai afectate. Geografia victimei de pe site-ul infectat din Belgia a fost similară, utilizatorii din Belgia reprezentând jumătate (54 la sută) din peste 60 de accesări reușite. ”

În afară de aceasta, programele malware îndreptau utilizatorii către pagini web înșelătoare și corupte în locul programului de instalare a software-ului TrueCrypt. Deși multe dintre legăturile WinRAR corupte au fost eliminate, rămân încă unii instalatori TrueCrypt, așa cum sugerează raportul din septembrie al Kapersky Labs. Dezvoltările pentru TrueCrypt au fost întrerupte din mai 2014 după ce Microsoft a abandonat Windows XP.

Kurt Baumgartner, principalul cercetător în securitate de la Kaspersky Lab, compară StrongPity cu Atacurile Yeti / Ursul Energetic ghemuit care a preluat și a infectat site-uri web autentice de distribuție a software-ului. El se referă la această tendință ca fiind „nedorită și periculoasă” și spune că trebuie abordată imediat.

„Aceste tactici sunt o tendință nedorită și periculoasă pe care industria de securitate trebuie să o abordeze. Căutarea confidențialității și a integrității datelor nu ar trebui să expună o persoană la daune ofensive ale găurilor de apă. Atacurile Waterhole sunt inerent imprecise și sperăm să stimulăm discuțiile cu privire la necesitatea unei verificări mai ușoare și îmbunătățite a livrării instrumentului de criptare. ” a spus Kurt Baumgartner.

Cel mai mult pe care îl putem face este să menținem utilizatorii actualizați și să îi sfătuim să fie inteligenți și precauți în timp ce instalează utilitare, deoarece acestea ar putea conține linkuri înșelătoare. Programele malware distructive precum StrongPity vă pot transforma cu ușurință computerul într-o mașină deteriorată.