- Microsoft își avertizează utilizatorii cu privire la o altă vulnerabilitate exploatată periculoasă.

- Folosind CVE-2021-42287 și CVE-2021-42278, atacatorii vă pot încălca sistemul.

- Terțe părți rău intenționate pentru a obține cu ușurință privilegii de administrator de domeniu în Active Directory.

- Gigantul tehnologic ne sfătuiește acum pe toți să ne actualizăm la versiunile securizate disponibile.

Poate doriți să știți că compania de tehnologie cu sediul la Redmond a emis un aviz despre unele vulnerabilități pe care le-a corectat deja, dar acum sunt exploatate pe configurații care nu au făcut-o a fost încă actualizat.

Cu puțin peste o săptămână în urmă, pe 12 decembrie, a fost dezvăluit public un instrument de probă de concept care folosește aceste vulnerabilități.

Microsoft îndeamnă utilizatorii să corecteze aceste vulnerabilități

După cum vă amintiți cu toții, în timpul ciclului de actualizare de securitate din noiembrie, Microsoft a lansat un patch pentru două noi vulnerabilități, CVE-2021-42287 și CVE-2021-42278.

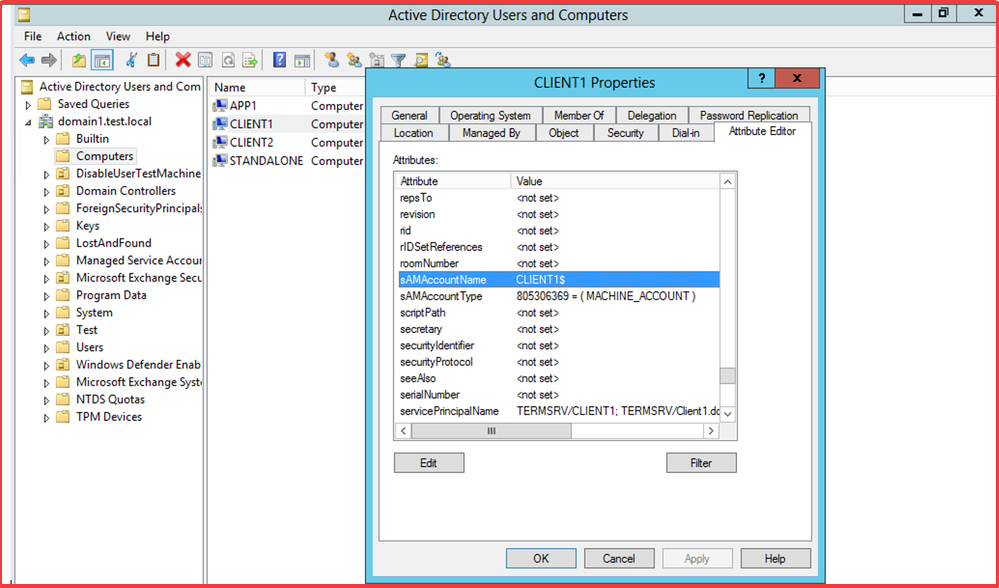

Ambele vulnerabilități sunt descrise ca a Vulnerabilitatea de escaladare a privilegiilor serviciului de domeniu Windows Active Directory.

Aceste exploatări permit de fapt terților rău intenționați să obțină cu ușurință privilegii de administrator de domeniu în Active Directory după ce compromit un cont de utilizator obișnuit.

Oficialii de la Redmond au lansat trei patch-uri pentru implementare imediată pe controlerele de domeniu, după cum urmează:

- KB5008102—Modificări de consolidare a Managerului de conturi de securitate Active Directory (CVE-2021-42278)

- KB5008380—Actualizări de autentificare (CVE-2021-42287)

- KB5008602(OS Build 17763.2305) În afara benzii

Dar chiar dacă patch-urile menționate mai sus sunt de fapt disponibile de ceva timp, problema este că un instrument de dovadă a conceptului care exploatează aceste vulnerabilități a fost dezvăluit public abia în decembrie 12.

Echipa de cercetare Microsoft a reacționat rapid și a publicat o interogare care poate fi folosit pentru a identifica comportamentul suspect care folosește aceste vulnerabilități.

Această interogare poate ajuta la detectarea modificărilor anormale ale numelui dispozitivului (care ar trebui să se întâmple rar de la început) și să le compare cu o listă de controlere de domeniu din mediul dvs.

Asigurați-vă că verificați cu atenție toate detaliile dacă bănuiți că și dvs. sunteți o victimă a situațiilor menționate mai sus.

Și, cel mai important, actualizați la versiunile securizate oferite de Microsoft, pentru a vă asigura că rămâneți cu un pas înaintea oricăror potențiale amenințări.

Bănuiți că actorii amenințărilor v-au exploatat sistemul? Împărtășește-ți părerea cu noi în secțiunea de comentarii de mai jos.