- Estamos perfeitamente cientes de que as VPNs podem ajudá-lo a evitar muitos monitoramentos ocultando seu endereço IP, mas a VPN pode ocultar seu endereço MAC?

- Para resumir, as VPNs não podem falsificar seu endereço MAC e isso seria inútil. Os endereços MAC têm baixa aplicabilidade quando se trata de ataques, e vamos te contar tudo sobre isso.

- Certifique-se de não perder o nosso melhores VPNs que podem ajudá-lo a proteger sua privacidade.

- Visite a Central de segurança página para saber mais sobre como manter sua segurança online em níveis ideais.

Estamos perfeitamente cientes de que VPNs pode ajudá-lo a evitar muitos monitoramentos ocultando seu endereço de IP, mas a VPN pode ocultar seu endereço MAC? Observe que estamos falando de MAC, como no endereço Media Access Control, não do dispositivo.

Se você já sabe o que é o MAC e como ele pode afetar sua privacidade online, pode usar o índice de controles à esquerda para pular as questões técnicas chatas.

No entanto, prometemos ser curtos e fornecer detalhes concisos e práticos sobre esse tópico.

Navegue na web a partir de vários dispositivos com protocolos de segurança aprimorados.

4.9/5

Pegue o desconto►

Acesse conteúdo em todo o mundo na velocidade mais alta.

4.7/5

Pegue o desconto►

Conecte-se a milhares de servidores para uma navegação contínua e contínua.

4.6/5

Pegue o desconto►

O que é um endereço MAC?

Um endereço MAC é semelhante a um endereço IP, porque ambos são cruciais quando se trata de identificação, mas apenas até certo ponto. O endereço IP é um conceito mais flexível, onde diferentes dispositivos podem ter o mesmo endereço IP em algum momento da história.

Os endereços MAC, por outro lado, são vinculados ao dispositivo e, como resultado, são exclusivos. Um MAC consiste em seis pares de dígitos hexadecimais, que são separados por dois pontos ou hífens, ou não estão separados.

Ao contrário dos endereços MAC, os IPs (ou seja, IPv4) consistem em quatro grupos de dígitos, cada grupo contendo até três dígitos. Esses grupos são separados por um ponto simples.

Em comparação com a exclusividade dos endereços MAC, os IPs vêm de pools de números finitos. Para esclarecer ainda mais as coisas, existem exatamente 4,294,967,296 endereços IPv4.

No entanto, vale a pena mencionar que mesmo os endereços MAC são finitos. Só que o número deles é muito maior do que a quantidade de endereços IPv4 possíveis.

Como são endereços de 48 bits, você pode determinar a quantidade de endereços MAC possíveis resolvendo 2 potência 48. Nós vamos estragar o resultado para você. Isso é 281,474,976,710,656. Sim, isso é quase 281 trilhões e meio.

A VPN pode ocultar endereços MAC?

Para resumir, as VPNs não podem falsificar seu endereço MAC e isso seria inútil. Mascarar seu endereço MAC só faria sentido se você quisesse se proteger de outros usuários na mesma rede.

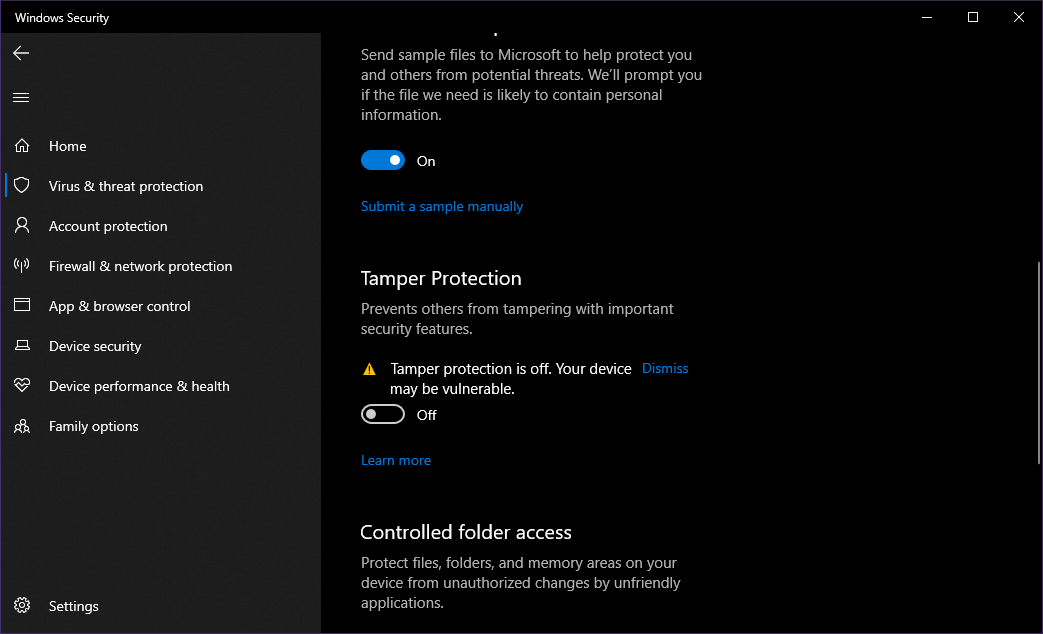

Mais ainda, o Windows tem (ou costumava ter) um randomizador de endereço MAC integrado que falsificava seu endereço MAC real nas configurações.

Como alternativa, você pode usar uma das várias ferramentas de falsificação de MAC na Internet ou procurar um tutorial sobre como alterar seu MAC rapidamente e sem estragar tudo.

Então repetimos: um A VPN não pode ocultar seu endereço MAC. Por que? Porque seria inútil.

Mas, se você deseja ter uma camada extra de proteção e se beneficiar de outros recursos interessantes de uma VPN, recomendamos fortemente que você use uma VPN verdadeiramente privada. Aqui estão os benefícios de usar uma VPN:

- Proteção de privacidade avançada

- Aplicativos seguros, não apenas seu navegador da web

- Bloquear conexões indesejadas

- Criptografia de alto nível

⇒Obtenha acesso privado à Internet

Dar seu endereço MAC é perigoso?

Normalmente, alguém que conheça seu endereço MAC não deve ser uma grande ameaça à segurança. É muito menos perigoso do que alguém sabendo seu endereço IP público, por exemplo.

Se alguém tivesse seu endereço IP público, você poderia ser alvo de uma ampla variedade de ataques. O ataque mais comum seria um DDOS, pois não é preciso muito para ser alcançado.

Ou, se você tiver a infelicidade, pode ser alvo de um ataque mais severo, que pode aumentar no perpetrador obter acesso remoto total ao seu dispositivo e manipulá-lo de várias maneiras.

No entanto, um invasor não pode fazer muito simplesmente conhecendo seu endereço MAC. Digamos que tenha o mesmo nível de ameaça de alguém que saiba seu nome real online.

Se você ainda tem dúvidas sobre os perigos de outra pessoa conhecer seu MAC, vamos te contar o que de pior pode acontecer.

1. Forçando um ataque mortal

Se você estiver conectado a uma rede sem fio e o invasor estiver ciente de seu endereço MAC, ele poderá forçá-lo a desautenticar sua rede. E talvez até impeça você de se reconectar usando o mesmo endereço MAC.

No entanto, observe que isso só funcionará se o invasor estiver fisicamente próximo à sua rede WiFi ou na mesma rede que você. Assim, alguém aleatório na Internet não pode fazer muito simplesmente conhecendo seu endereço MAC.

2. Combine seu MAC com um fornecedor

Tudo bem, isso não é exatamente perigoso, mas se você quiser manter o tipo de dispositivo que usa em segredo, é melhor não tornar seu endereço MAC público.

Existem muitas ferramentas e tabelas que você pode usar para identificar o tipo de dispositivo que está usando um determinado endereço MAC. Essas ferramentas são usadas principalmente por usuários confusos que não sabem exatamente quem fez os componentes dentro de seu sistema.

No entanto, uma ferramenta de identificação MAC também pode ser usada por um invasor que deseja atingir apenas dispositivos específicos na rede, comparando seu endereço MAC a um banco de dados conhecido de dispositivos.

3. Personificando seu roteador

Se o invasor estiver por perto, ele poderá replicar o endereço MAC do seu roteador. Isso, por sua vez, poderia ajudar a facilitar um man-in-the-middle (MITM) ataque.

Nesse tipo de ataque, o invasor pode fazer seu dispositivo atual acreditar que está conectado ao seu roteador normal e seguro.

Na verdade, seu PC pode estar conectado a outro dispositivo que o invasor habilmente disfarçou como seu roteador simplesmente clonando o endereço MAC.

Todo o seu tráfego passaria pelo dispositivo do invasor e você não teria ideia. Este é de longe o tipo mais perigoso de ataque do tipo MAC.

No entanto, como seria de esperar, o invasor precisa estar realmente próximo ao seu roteador ou relativamente próximo e usar um amplificador de sinal ou algum dispositivo de amplificação de sinal diferente.

Além disso, seu dispositivo pode pegar dois pontos de acesso diferentes, e um deles provavelmente não é seguro (sem senha). Assim, seria bastante óbvio que alguém estava tentando enganá-lo.

4. Obtendo autorização baseada em MAC em vários sistemas

Este é um pouco exagerado, mas pode acontecer como qualquer outro ataque. Se você estiver usando algum software que usa identificação baseada em MAC para conceder acesso a você, outra pessoa clonando seu endereço MAC pode ser uma ameaça real.

Por exemplo, se você estiver em uma rede restrita a MAC que não usa outro tipo de identificação. Se alguém replicasse seu endereço MAC, a rede daria permissão a esse usuário.

E é isso. Embora pareçam muitos ataques, o fato de o agressor precisar estar por perto é bastante ofensivo e torna mais difícil de alcançar e muito mais óbvio para aquele que está sendo atacado.

Uma VPN não pode ocultar seu endereço MAC

Para simplificar as coisas, as VPNs geralmente não são capazes de ocultar seu endereço MAC. Dizemos geralmente porque ainda não ouvimos falar de um que possa fazer isso. Estamos bastante confiantes de que eles não existem, mas não podemos correr nenhum risco.

No entanto, mesmo que uma VPN não tenha recursos de falsificação de MAC, isso não é grande coisa. Alterar seu endereço MAC só pode protegê-lo de usuários que estão na mesma rede que você ou muito próximos (fisicamente) do seu roteador.

Para essas situações, recomendamos fortemente que você evite redes Wi-Fi públicas, use senhas fortes para seu roteador doméstico pessoal e tente evitar que as pessoas se instalem muito perto de seu roteador por motivos óbvios.

Sua conexão não é segura - os sites que você visita podem descobrir seus detalhes:

- Seu endereço IP:

carregando

As empresas podem vender essas informações, juntamente com sua localização e nome do provedor de internet, e lucrar com isso veiculando anúncios direcionados ou monitorando o uso de seus dados.

Use uma VPN para proteger sua privacidade e proteger sua conexão.

Nós recomendamos Acesso Privado à Internet, uma VPN com política anti-log, código-fonte aberto, bloqueio de anúncios e muito mais; agora com 79% de desconto.