O software de segurança cibernética pode proteger todo o seu ambiente de rede

- O software de segurança cibernética é extremamente importante se você deseja proteger seu ambiente de rede.

- As ferramentas abaixo oferecem todos os recursos necessários para gerenciamento e proteção de terminais.

- Alguns deles possuem recursos antivírus e de backup, enquanto outros fornecem controle total sobre todos os dispositivos.

Em relação ao seu ambiente de rede, nenhum esforço é poupado para sua proteção. Felizmente, existem algumas soluções poderosas de segurança cibernética que podem ajudá-lo com todas as ferramentas necessárias para isso.

Neste artigo, você encontrará o melhor software que pode ser adaptado para qualquer tamanho de empresa e rede.

Como as soluções de segurança cibernética podem proteger minha rede?

Quando você gerencia uma pequena rede, é relativamente fácil verificar cada ativo individualmente. No entanto, quando você está lidando com mais de 10 endpoints e outros servidores e equipamentos, as coisas podem ficar complicadas.

Se você precisa no local ou proteção na nuvem, corrigindo seus sistemas ou simplesmente garantindo apenas entradas autorizadas, você precisa de uma ferramenta de segurança cibernética de rede para gerenciar a carga de trabalho.

Com essas ferramentas de gerenciamento, você pode automatizar todos os eventos de segurança perfeitamente, a partir de um único console.

Quais são as melhores soluções de segurança cibernética de rede?

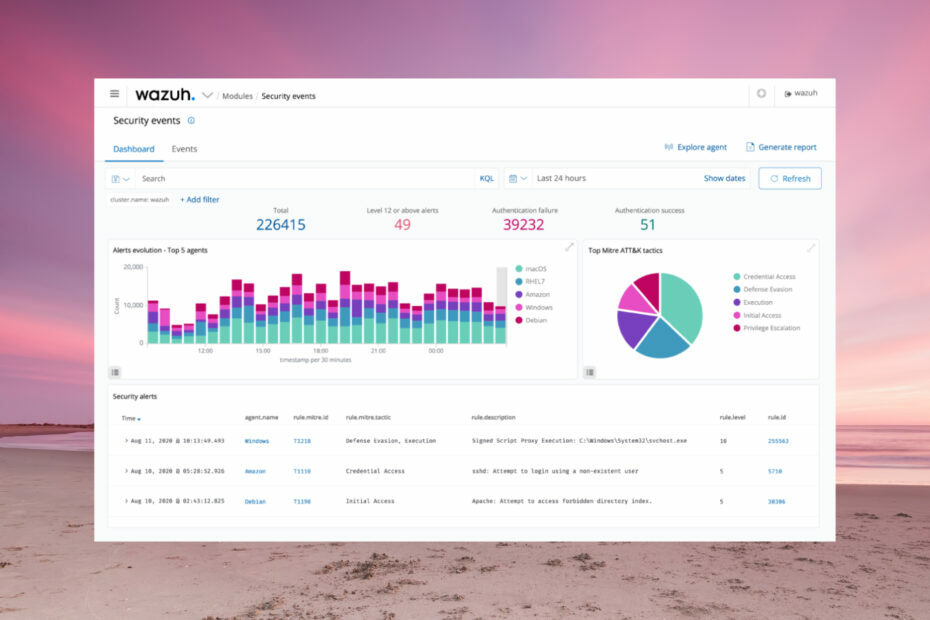

Wazuh – A melhor detecção de vulnerabilidade de rede

Quando se trata de segurança de rede, Wazuh oferece a melhor abordagem para segurança cibernética. Protege

cargas de trabalho em ambientes locais, virtualizados, conteinerizados e baseados em nuvem a partir de um único console.

O Wazuh possui agentes leves para sistemas Windows, Linux, macOS, Solaris, AIX e HP-UX que detectam qualquer comportamento incomum ou que quebra regras no sistema.

Isso inclui processos camuflados, arquivos ocultos, ouvintes de rede não registrados e muito mais problemas de segurança.

Após coletar as informações dos logs do sistema e do app, o software envia os dados para um gerenciador central para serem analisados e armazenados.

Os aplicativos e arquivos são monitorados constantemente para detectar qualquer alteração de configuração ou atributo e para supervisionar a conformidade com as políticas de segurança aplicadas.

Depois de detectar tais problemas, o Wazuh pode bloquear o acesso a um sistema ou executar comandos predeterminados ou fazer outras consultas nos sistemas afetados.

O software é de código aberto para que você possa modificá-lo de acordo com suas necessidades, mas também oferece suporte a uma ampla variedade de integrações, como AlienVault, Amazon Macie, VirusTotal e muito mais.

Vamos analisar alguns de seus Melhores características abaixo:

- Agentes de sistemas Windows, Linux macOS, Solaris, AIX e HP-UX prontos

- Tecnologia avançada de inteligência contra ameaças

- Interface de usuário da Web para visualização de dados, análise e gerenciamento de plataforma

- Segurança de nuvem e contêiner, incluindo hosts Docker e nós Kubernetes e até o próprio nível do contêiner

- Relatórios extensos para conformidade, vulnerabilidade e integridade de arquivos

- Ele protege nuvens públicas, nuvens privadas e data centers locais

Wazuh

Obtenha proteção completa para endpoints e cargas de trabalho na nuvem com uma ferramenta de código aberto com muitas integrações.

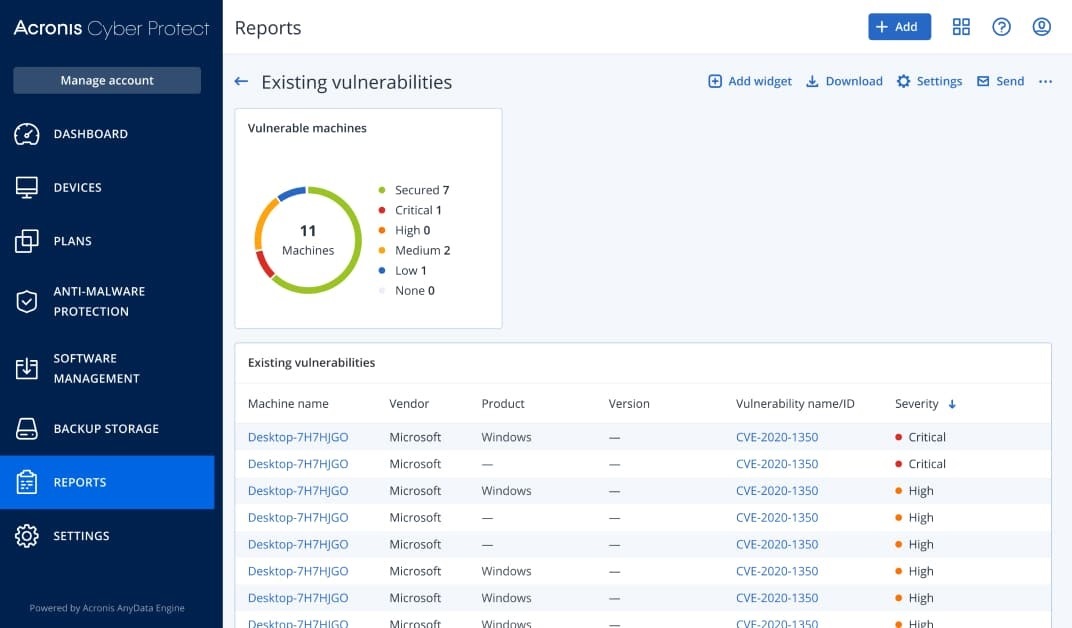

Se você está procurando backup e antimalware para todos os seus dispositivos, o Acronis Cyber Protect é mais do que adequado para essa finalidade.

Ele vem com proteção contra ransomware baseada em IA e ferramentas integradas de gerenciamento de patches para que você não precise se preocupar com brechas em seus sistemas.

A solução também é capaz de fornecer avaliação de vulnerabilidade e permitirá que seu gerente de rede controle remotamente os endpoints.

Portanto, você terá controle total de todo o seu ambiente de rede e ativos a partir de um único console e afastará quaisquer ameaças cibernéticas.

Aqui estão apenas alguns dos Melhores características do Acronis Cyber Protect:

- Proteção antivírus e antimalware completa com proteção contra ransomware baseada em IA

- Gerenciamento e backup de patches integrados

- Interface intuitiva baseada na Web com administração multilocatário

- Recursos de área de trabalho remota

- Criptografia multinível

Acronis Cyber Protect

O Acronis Cyber Protect garantirá que todos os dados da sua empresa estejam protegidos contra ameaças internas e externas!

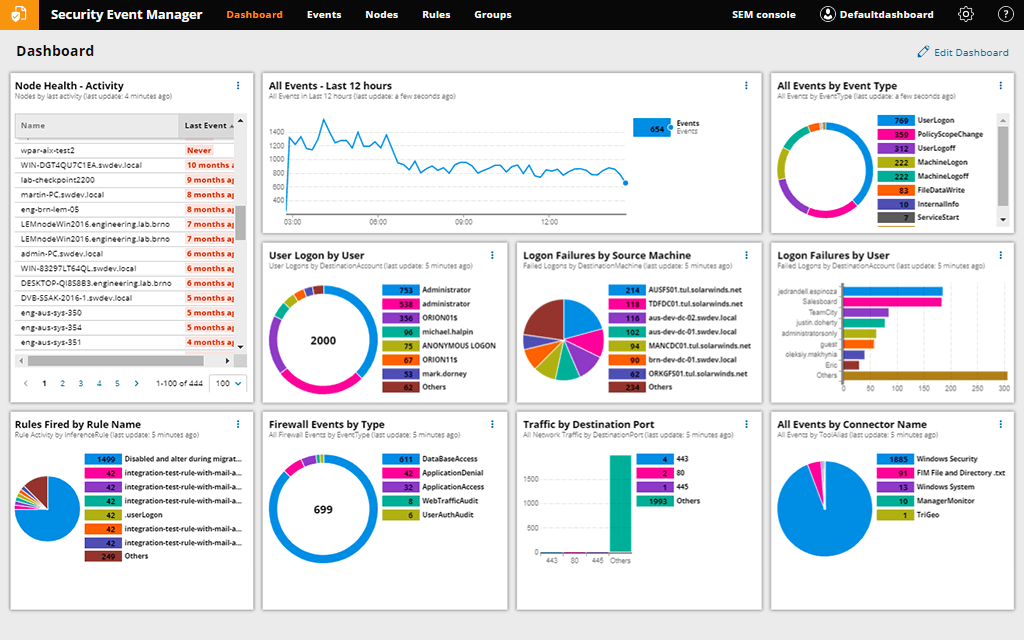

A detecção de logons com falha e eventos de firewall é uma grande parte da segurança da rede e o Security Event Manager cobre muito bem essa área.

Ele vem com centenas de conectores pré-construídos que coletam logs de várias fontes, compilam seus dados e os reúne em um local central para você investigar possíveis ameaças, preparar-se para auditorias e armazenar Histórico.

Basicamente, você pode criar qualquer rede ou regras baseadas no usuário e programá-las também para responder de acordo.

Por exemplo, você pode responder imediatamente bloqueando IPs, alterando privilégios, desativando contas, bloqueando dispositivos USB, encerrando aplicativos e muito mais.

Aqui estão alguns de seus características principais:

- Analisador de log de firewall pfSense avançado

- Acompanhe os eventos de logon e logoff com um monitor centralizado

- Relatórios de conformidade avançados com modelos predefinidos para PCI DSS, HIPAA, SOX e mais

- Ferramenta de prevenção de script entre sites

- Bloqueia IPs, altera privilégios, desativa contas, bloqueia dispositivos USB e muito mais

⇒ Obtenha o Gerenciador de Eventos de Segurança

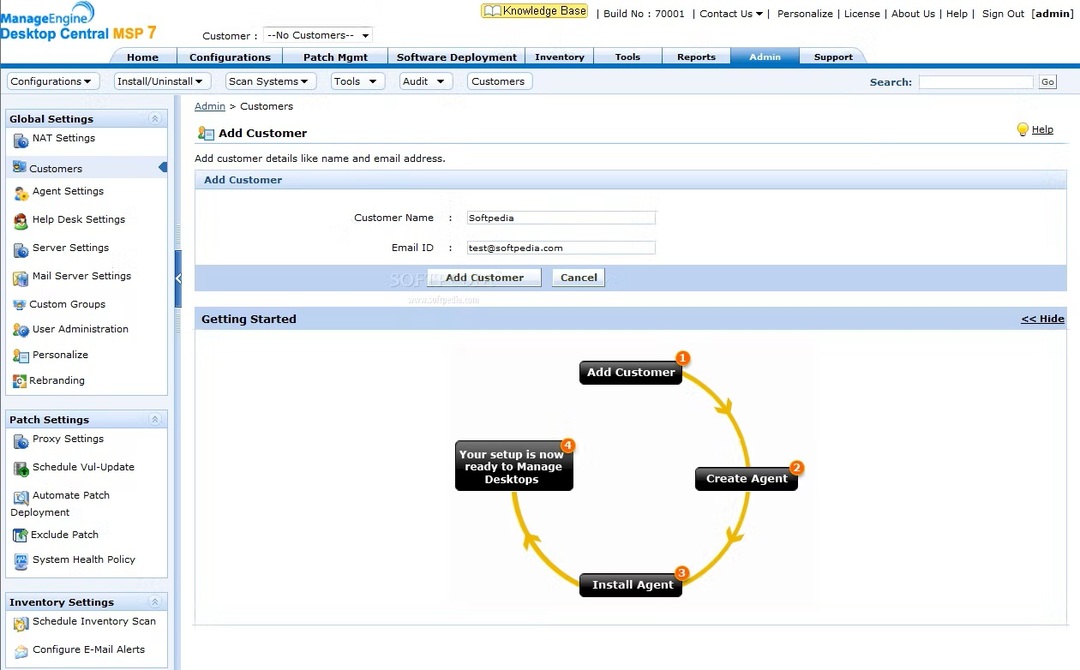

O Endpoint Central MSP é um software de gerenciamento de endpoint holístico para MSPs que ajuda você a administrar desktops, servidores, laptops e dispositivos móveis a partir de um local central.

Esta ferramenta vem com 50 configurações pré-definidas e mais de 100 scripts que permitem gerenciar todo e qualquer tipo de ambiente do cliente.

Você poderá rastrear dados de ativos granulares para hardware e software e obter informações críticas, incluindo estatísticas de uso, aplicativos na lista negra, garantia, licenças, etc.

E se você precisar atender a um endpoint específico, poderá fazê-lo com recursos de área de trabalho remota que incluem suporte a chamadas de vídeo e áudio, transferência de arquivos, atalhos, gravação de sessão e muito mais.

Aqui estão alguns de seus características principais:

- Automatize a implantação de patches para mais de 850 aplicativos próprios e de terceiros

- Implemente aplicativos remotamente em computadores clientes

- Gerencie dispositivos Windows, servidores, Android, iOS e Chrome

- Gerencie até 25 endpoints com a versão gratuita

- Restrinja e controle o uso de dispositivos USB

Endpoint Central MSP

Gerencie seus endpoints com segurança e forneça backup e patches para todos os dispositivos de rede.

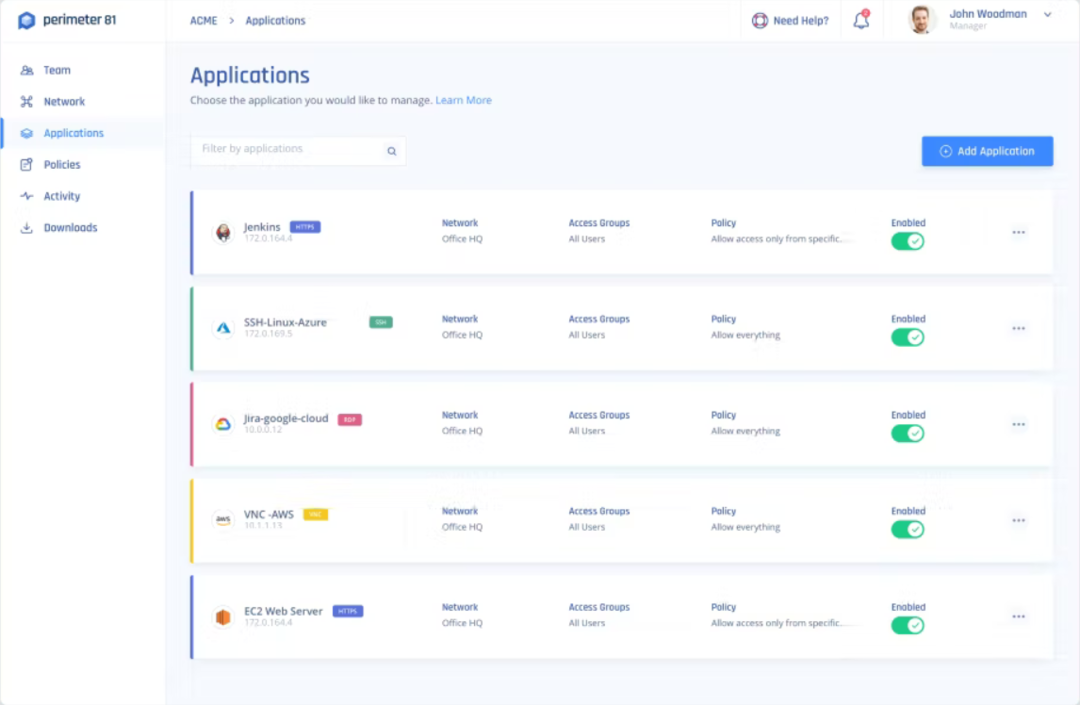

O Perimeter 81 é uma plataforma de segurança de nível empresarial que você pode usar para monitorar todo o tráfego e atividades de rede.

A ferramenta vem com um perímetro definido por software que permite restringir o acesso à rede e fornecer canais seguros para os sistemas compartilhados.

Com ferramentas de segurança multicamadas, incluindo criptografia sempre ativa, autenticação de dois fatores e logon único, o Perimeter 81 evita a perda de dados e o acesso não autorizado à sua rede.

Os dispositivos são verificados antes de acessar a rede e os recursos dentro dela, o que se traduz em maior segurança.

O Perimeter 81 também é uma solução VPN baseada em nuvem escalável para sua rede em crescimento.

Confira estes Perimeter 81 principais características:

- Acesso remoto seguro

- Protocolos de segurança OpenVPN, L2TP, IKEv2 e PPTP

- Integração com todos os principais serviços de nuvem e recursos locais

- Compatível com todas as principais plataformas, incluindo Windows, Mac OS, iOS e Android

- Política de devolução do dinheiro garantida em 30 dias

⇒ Obter perímetro 81

Isso conclui nossa lista das melhores ferramentas de segurança cibernética de rede para redes corporativas. Enquanto alguns deles se concentram na detecção de vulnerabilidades, outros vêm com proteção ativa e backup.

Tudo o que você precisa fazer é avaliar o nível necessário de segurança e recursos para tomar a decisão certa.

- 6 melhores softwares de bloqueio de USB para segurança e proteção de portas

- RoboForm vs Bitwarden: segurança e acessibilidade comparadas

- NET HELPMSG 2250: O que é e como corrigi-lo

- LastPass vs RoboForm: Aqui está o que nossos testes revelaram

- Windows XP Antivirus: 8 principais escolhas que ainda suportam este sistema operacional

Você também pode estar interessado em nossa seleção de melhores ferramentas de segurança cibernética corporativa em termos de antivírus e recursos de backup.

Você decidiu por uma solução da nossa lista? Conte-nos como você tomou sua decisão na seção de comentários abaixo.