Uma equipe de pesquisadores de segurança da Glass Wall Solutions lançou recentemente um novo relatório de análise de ameaças. O relatório destaca o fato de que cerca de 85% do malware CVE veio de fontes conhecidas durante 1º trimestre de 2019.

O Windows 10 tem um histórico ruim no que diz respeito aos bugs. Certas vulnerabilidades são uma parte inerente de cada nova atualização.

No entanto, é surpreendente saber que os hackers agora estão aproveitando as vulnerabilidades que foram corrigidas pela Microsoft.

Os hackers estão distribuindo malware antigo em novas embalagens

Esta situação levanta algumas questões de segurança importantes. Os invasores agora estão usando malware antigo para lançar novos ataques aos seus sistemas.

Os invasores estão bem cientes do fato de que muitas grandes empresas e organizações ainda usam plataformas desatualizadas, como o Windows 8, 7 e Windows XP.

Essas organizações têm seus próprios motivos para usar esses sistemas legados no ambiente operacional. Os pesquisadores apontaram que cerca de 37% dos sistemas são ainda usando o sistema operacional Windows 7.

Além disso, o número de usuários do Windows 8, 8.1 e Windows XP é de 2,1%, 7% e 2,3%, respectivamente.

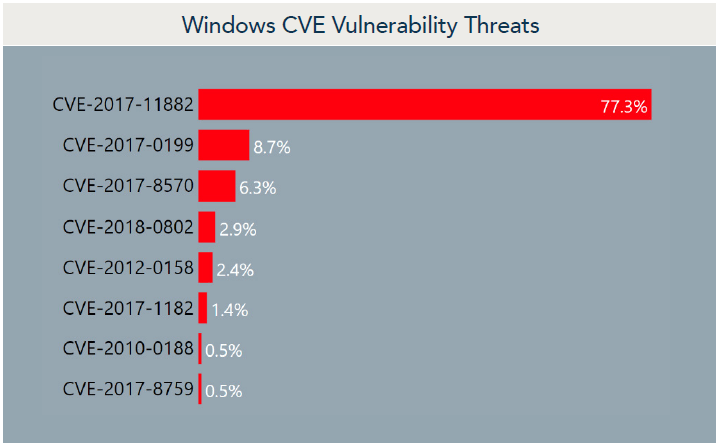

Esta situação torna os respectivos PCs um alvo fácil. As tendências de vulnerabilidade do Windows CVE mostram que o CVE-2017-11882 é altamente popular entre os cibercriminosos.

CVE-2017-11882 é basicamente uma vulnerabilidade no componente Equation Editor do software Microsoft Office.

Qualquer pessoa pode tirar proveito dessa vulnerabilidade para obter os privilégios de um usuário local para executar programas de malware.

Além disso, os invasores usaram documentos do Office para visar sistemas Windows. As tendências de tipo de arquivo mostram que os invasores usaram 65% de arquivos Word, 25% de arquivos Excel e 1% de arquivos PDF para espalhar malware.

Portanto, esses números indicam claramente o fato de que os fornecedores de segurança falharam em proteger os computadores dos usuários contra ameaças conhecidas.

Podemos ver claramente que os atacantes estão agora um passo à frente do jogo. Eles estão apenas distribuindo malware antigo em uma nova embalagem.

Os invasores são inteligentes o suficiente para mudar suas táticas e técnicas.

Atores maliciosos atacaram a Microsoft em 2017 e a história agora está se repetindo. Lembra do episódio WannaCry?

A Microsoft realmente precisa assumir o controle da situação antes que seja tarde demais.

ARTIGOS RELACIONADOS QUE VOCÊ PRECISA VERIFICAR:

- PCs com Windows 1M ainda vulneráveis a ataques de malware BlueKeep

- O Microsoft Azure está hospedando acidentalmente sites de malware

- 5 melhores mapas de rastreamento de malware para ver os ataques de segurança acontecerem em tempo real