Co więcej, usługa Defender Threat Intelligence jest teraz bezpłatna.

Firma Microsoft ogłosiła nowy program wczesnego dostępu Security Copilot i zakwalifikowani klienci mogą do niego dołączyć i dowiedzieć się, jak zapobiegać cyberatakom i zwalczać je za pomocą sztucznej inteligencji.

Gigant technologiczny z Redmond wprowadził Microsoft Security Copilot, a narzędzie AI jest w stanie wykrywać cyberataki i planować rozwiązania w celu skutecznego ich zwalczania, cozgodnie z naszą recenzją.

Dlatego Microsoft przygotowuje program dedykowany tej aplikacji, który umożliwi wykwalifikowanym klientom testowanie różnych rozwiązań bezpieczeństwa wzmocnionych sztuczną inteligencją. Klienci mogą się już zarejestrować w programie, a za jego pośrednictwem Microsoft wprowadzi także do rozwiązania Security Copilot nowe funkcje, w tym:

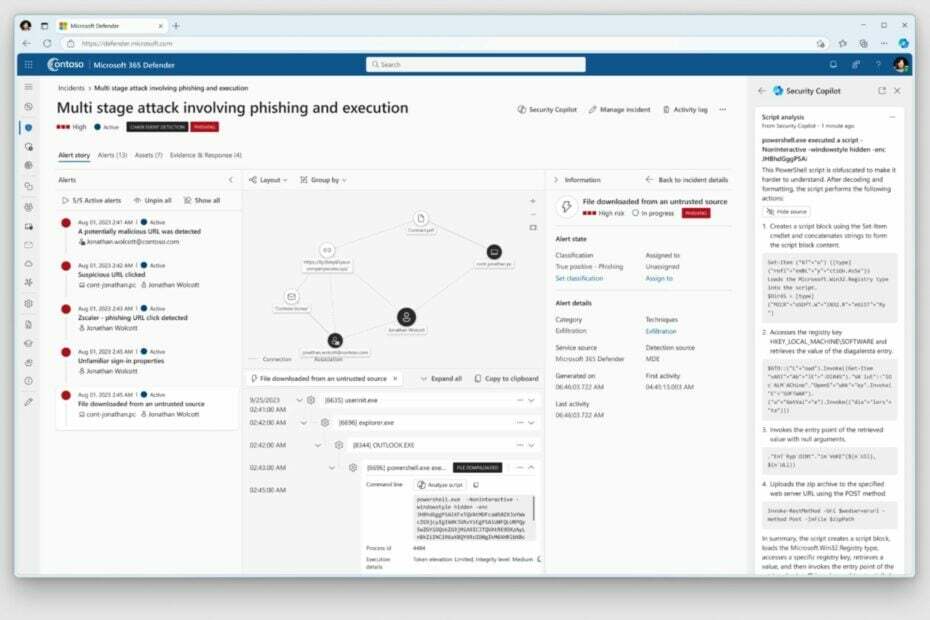

- Nowe doświadczenie Security Copilot wbudowane w naszą wiodącą w branży platformę rozszerzonego wykrywania i reagowania (XDR), Obrońca Microsoft 365. To nowe, wbudowane środowisko pomaga bezpośrednio kierować analityków do praktycznych rekomendacji — a wszystko to w ramach jednego, ujednoliconego doświadczenia.

- Analiza zagrożeń usługi Microsoft Defender jest teraz dostępny bezpłatnie w pakiecie Security Copilot. Defender Threat Intelligence umożliwia klientom bezpośredni dostęp do gotowych analiz zagrożeń firmy Microsoft, korzystanie z nich i integrowanie ich, zapewniając zespołom ds. bezpieczeństwa większy wgląd w informacje.

Ponadto organizacje współpracujące z dostawcami zarządzanych usług bezpieczeństwa (MSSP) i uczestniczące w programie wczesnego dostępu będą mogły rozszerzyć dostęp do swojego środowiska Security Copilot, umożliwiając dostawcom usług MSSP współpracę z nimi za pomocą Security Copilot („Przynieś swoje Własne – MSSP”).

Microsoftu

Program wczesnego dostępu zapewni nowe doświadczenie Security Copilot

Według Microsoftu Security Copilot zostanie teraz wzbogacony o możliwości generatywnej sztucznej inteligencji w ramach programu wczesnego dostępu. Oto wszystkie nowe możliwości generacyjne dostępne w Security Copilot:

- Podsumowania incydentów za pomocą jednego kliknięcia: szybko streszczaj incydent w języku naturalnym, aby pomóc zespołom odpowiedzialnym za bezpieczeństwo szybciej zrozumieć niepożądane osoby lub udostępnić je zarządowi. Dostępny jest pełny raport z działań po udzieleniu odpowiedzi, jak pokazano w Rysunek 1.

- Kierowana reakcja na zdarzenia z prędkością maszyny: poprowadź analityków bezpieczeństwa na dowolnym poziomie umiejętności przez proces usuwania zagrożeń cybernetycznych i reagowania za pomocą generatywnej sztucznej inteligencji bezpośrednio w usłudze Microsoft 365 Defender. Ten płynny przepływ pracy pomaga skrócić czas reakcji na zagrożenia, co jest kluczem do zapewnienia bezpieczeństwa organizacji.

- Zapytania w języku naturalnym ułatwiające polowanie: Niezależnie od tego, czy aktywnie poszukujesz cyberzagrożeń, czy rozszerzasz istniejące incydenty, zapytania są kluczową częścią każdej platformy operacji bezpieczeństwa. Pisz zapytania w języku naturalnym i korzystaj z możliwości Security Copilot, aby automatycznie generować Kusto Query Language (KQL), aby zaoszczędzić czas i pomóc w podnoszeniu kwalifikacji analityków bezpieczeństwa.

- Analiza złośliwego oprogramowania w czasie rzeczywistym: Zrozumienie i inżynieria wsteczna złośliwego oprogramowania była dotychczas dostępna jedynie dla najbardziej zaawansowanych osób reagujących na incydenty. Dzięki Security Copilot łatwiej jest analizować i rozumieć złożone, a także zaciemnione skrypty wiersza poleceń programu PowerShell oraz dokumentować przepływ — pokazane w Rysunek 2.

- Informacje o zagrożeniach na wyciągnięcie ręki: Informacje o zagrożeniach są tak skuteczne, jak łatwo jest uzyskać do nich dostęp i je zastosować. Dzięki Security Copilot użytkownicy mogą zadawać pytania w języku naturalnym na temat pojawiających się cyberzagrożeń, technik cyberataków oraz tego, czy organizacja jest dotknięta określonym cyberzagrożeniem lub narażona na nie.

Kwalifikujący się klienci mogą zapisać się do Programu Wcześniejszego Dostępu, klikając na ten link.