Zespół badaczy bezpieczeństwa w Glass Wall Solutions niedawno opublikował nowy raport z analizy zagrożeń. Raport podkreśla fakt, że około 85% złośliwego oprogramowania CVE pochodziło ze znanych źródeł w okresie I kwartał 2019 r..

Windows 10 ma złą historię, jeśli chodzi o błędy. Niektóre luki są nieodłączną częścią każdej nowej aktualizacji.

Zaskakujące jest jednak to, że hakerzy wykorzystują teraz luki, które zostały naprawione przez Microsoft.

Hakerzy rozpowszechniają stare złośliwe oprogramowanie w nowych opakowaniach

Ta sytuacja rodzi pewne ważne obawy dotyczące bezpieczeństwa. Atakujący używają teraz starego złośliwego oprogramowania do przeprowadzania zupełnie nowych ataków na Twoje systemy.

Osoby atakujące doskonale zdają sobie sprawę z faktu, że wiele dużych przedsiębiorstw i organizacji nadal korzysta z przestarzałych platform, takich jak Windows 8, 7 i Windows XP.

Organizacje te mają swoje własne powody, aby używać tych starszych systemów w środowisku operacyjnym. Badacze wskazali, że około 37% systemów jest systems nadal używam systemu operacyjnego Windows 7 7.

Ponadto liczba użytkowników systemów Windows 8, 8.1 i Windows XP wynosi odpowiednio 2,1%, 7% i 2,3%.

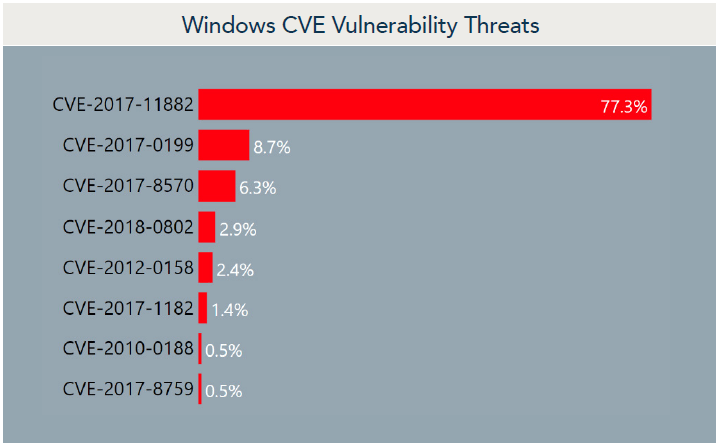

Ta sytuacja sprawia, że odpowiednie komputery są łatwym celem. Trendy w zakresie luk w zabezpieczeniach systemu Windows CVE pokazują, że CVE-2017-11882 jest bardzo popularny wśród cyberprzestępców.

CVE-2017-11882 to w zasadzie luka w składniku Edytor równań oprogramowania Microsoft Office.

Każdy może wykorzystać tę lukę, aby uzyskać uprawnienia lokalnego użytkownika w celu uruchomienia złośliwego oprogramowania.

Ponadto osoby atakujące wykorzystywały dokumenty pakietu Office do atakowania systemów Windows. Trendy dotyczące typów plików pokazują, że osoby atakujące wykorzystywały 65% plików Word, 25% plików Excel i 1% plików PDF do rozprzestrzeniania złośliwego oprogramowania.

W związku z tym liczby te wyraźnie wskazują na fakt, że dostawcy zabezpieczeń nie chronili komputerów użytkowników przed znanymi zagrożeniami.

Widać wyraźnie, że atakujący są teraz o krok przed grą. Po prostu rozpowszechniają stare złośliwe oprogramowanie w nowych opakowaniach.

Atakujący są wystarczająco sprytni, aby zmienić swoją taktykę i techniki.

Złośliwi aktorzy zaatakowali Microsoft w 2017 roku, a teraz historia się powtarza. Pamiętasz odcinek WannaCry?

Microsoft naprawdę musi przejąć kontrolę nad sytuacją, zanim będzie za późno.

POWIĄZANE ARTYKUŁY, KTÓRE MUSISZ SPRAWDZIĆ:

- 1 mln komputerów z systemem Windows nadal jest podatnych na ataki złośliwego oprogramowania BlueKeep

- Microsoft Azure nieumyślnie hostuje witryny ze złośliwym oprogramowaniem

- 5 najlepszych map do śledzenia złośliwego oprogramowania, aby zobaczyć ataki bezpieczeństwa w czasie rzeczywistym